malware

co je malware?

Malware nebo škodlivý software je jakýkoli program nebo soubor, který je úmyslně škodlivý pro počítač, síť nebo server.

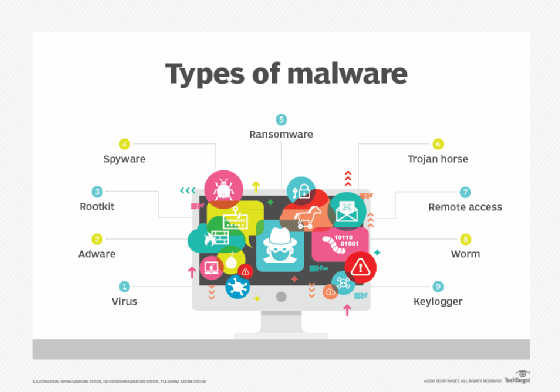

typy malwaru zahrnují počítačové viry, červy, trojské koně, ransomware a spyware. Tyto škodlivé programy kradou, šifrují a odstraňují citlivá data; mění nebo unesou základní výpočetní funkce a monitorují počítačovou aktivitu koncových uživatelů.

co dělá malware?

Malware může infikovat sítě a zařízení a je navržen tak, aby nějakým způsobem poškodil tato zařízení, sítě a/nebo jejich uživatele.

v závislosti na typu malwaru a jeho cíli se toto poškození může projevit odlišně od uživatele nebo koncového bodu. V některých případech je účinek malwaru relativně mírný a benigní a v jiných může být katastrofální.

bez ohledu na metodu jsou všechny typy malwaru navrženy tak, aby využívaly zařízení na úkor uživatele a ve prospěch hackera-osoby, která malware navrhla a/nebo nasadila.

jak dochází k infekcím malwarem?

autoři malwaru používají různé fyzické a virtuální prostředky k šíření malwaru, který infikuje zařízení a sítě. Například škodlivé programy mohou být dodávány do systému s jednotkou USB, prostřednictvím populárních nástrojů pro spolupráci a stažením z disku, které automaticky stahují škodlivé programy do systémů bez souhlasu nebo vědomí uživatele.

phishingové útoky jsou dalším běžným typem doručování malwaru, kde e-maily maskované jako legitimní zprávy obsahují škodlivé odkazy nebo přílohy, které doručují spustitelný soubor malwaru nic netušícím uživatelům. Sofistikované útoky malwaru často zahrnují použití serveru command-and-control, který umožňuje aktérům hrozeb komunikovat s infikovanými systémy, exfiltrovat citlivá data a dokonce vzdáleně ovládat ohrožené zařízení nebo server.

vznikající kmeny malwaru zahrnují nové techniky vyhýbání se a mlžení, jejichž cílem je nejen oklamat uživatele, ale také správce zabezpečení a antimalwarové produkty. Některé z těchto technik vyhýbání se spoléhají na jednoduchou taktiku, jako je použití webových serverů proxy ke skrytí škodlivého provozu nebo zdrojových IP adres. Sofistikovanější hrozby zahrnují polymorfní malware, který může opakovaně měnit svůj základní kód, aby se zabránilo detekci pomocí detekčních nástrojů založených na podpisu; anti-sandbox techniky, které umožňují malware detekovat, když je analyzován a oddálit spuštění až poté, co opustí karanténu; a fileless malware, který se nachází pouze v paměti RAM systému, aby se zabránilo objevení.

různé typy malwaru mají jedinečné vlastnosti a vlastnosti. Typy malwaru zahrnují následující:

- virus je nejběžnějším typem malwaru, který se může spustit a šířit infikováním jiných programů nebo souborů.

- červ se může replikovat bez hostitelského programu a obvykle se šíří bez jakékoli interakce autorů malwaru.

- trojský kůň je navržen tak, aby se objevil jako legitimní softwarový program pro získání přístupu k systému. Po aktivaci po instalaci mohou trojské koně provádět své škodlivé funkce.

- Spyware shromažďuje informace a data o zařízení a uživateli a sleduje činnost uživatele bez jejich vědomí.

- Ransomware infikuje systém uživatele a šifruje jeho data. Počítačoví zločinci pak požadují od oběti výkupné výměnou za dešifrování dat systému.

- Rootkit získá přístup na úrovni správce do systému oběti. Po instalaci program poskytuje hercům hrozeb root nebo privilegovaný přístup do systému.

- backdoor virus nebo vzdálený přístup Trojan (RAT) tajně vytváří backdoor do infikovaného počítačového systému, který umožňuje aktérům hrozeb vzdáleně přistupovat k němu bez upozornění uživatele nebo bezpečnostních programů systému.

- Adware sleduje prohlížeč uživatele a historii stahování s úmyslem zobrazit vyskakovací nebo bannerové reklamy, které lákají uživatele k nákupu. Například inzerent může používat soubory cookie ke sledování webových stránek, které uživatel navštíví, aby lépe zacílil na reklamu.

- keyloggery, nazývané také systémové monitory, sledují téměř vše, co uživatel dělá na svém počítači. To zahrnuje e-maily, otevřené webové stránky, programy a stisky kláves.

jak detekovat malware

uživatelé mohou být schopni detekovat malware, pokud pozorují neobvyklou aktivitu, jako je náhlá ztráta místa na disku, neobvykle pomalé rychlosti, opakované pády nebo zamrznutí nebo zvýšení nežádoucí internetové aktivity a vyskakovacích reklam.

antivirový a Antimalwarový software může být nainstalován na zařízení pro detekci a odstranění malwaru. Tyto nástroje mohou poskytovat ochranu v reálném čase nebo detekovat a odstranit malware prováděním rutinních prověřování systému.

Windows Defender je například Antimalwarový software společnosti Microsoft obsažený v operačním systému Windows 10 (OS) pod bezpečnostním centrem Windows Defender. Windows Defender chrání před hrozbami, jako je spyware, adware a viry. Uživatelé mohou nastavit automatické” rychlé “a” Úplné ” skenování a také nastavit upozornění s nízkou, střední, vysokou a těžkou prioritou.

jak odstranit malware

jak již bylo zmíněno, mnoho bezpečnostních softwarových produktů je navrženo tak, aby detekovalo a zabraňovalo malwaru a také jej odstraňovalo z infikovaných systémů.

Malwarebytes je příkladem antimalwarového nástroje, který zpracovává detekci a odstranění malwaru. Může odstranit malware z platforem Windows, macOS, Android a iOS. Malwarebytes může skenovat soubory registru uživatele, spuštěné programy, pevné disky a jednotlivé soubory. Pokud je detekován, malware může být umístěn do karantény a odstraněn. Na rozdíl od některých jiných nástrojů však uživatelé nemohou nastavit automatické plány skenování.

jak zabránit infekcím malwaru

existuje několik způsobů, jak mohou uživatelé malwaru zabránit. V případě ochrany osobního počítače mohou uživatelé nainstalovat Antimalwarový software.

uživatelé mohou zabránit malwaru praktikováním bezpečného chování na svých počítačích nebo jiných osobních zařízeních. To zahrnuje neotevírání příloh z podivných e-mailových adres, které mohou obsahovat malware maskovaný jako legitimní příloha-takové e-maily mohou dokonce tvrdit, že pocházejí od legitimních společností, ale mají neoficiální e-mailové domény.

uživatelé by měli pravidelně aktualizovat svůj Antimalwarový software, protože hackeři neustále přizpůsobují a vyvíjejí nové techniky k narušení bezpečnostního softwaru. Dodavatelé bezpečnostního softwaru reagují uvolněním aktualizací, které tyto chyby zabezpečení opravují. Pokud uživatelé zanedbávají aktualizaci svého softwaru, mohou přijít o opravu, která je nechává zranitelnými vůči zneužití, kterému lze zabránit.

v podnikových nastaveních jsou sítě větší než domácí sítě a finančně je v sázce více. Existují proaktivní kroky, které by společnosti měly podniknout k vynucení ochrany před malwarem. Opatření směřující ven zahrnují následující:

- provádění dvojího schválení pro transakce typu business-to-business (B2B) a

- provádění ověření druhého kanálu pro transakce typu business-to-consumer (B2C).

interní opatření zaměřená na podnikání zahrnují následující:

- implementace offline malwaru a detekce hrozeb k zachycení škodlivého softwaru dříve, než se rozšíří;

- implementace bezpečnostních zásad allowlist kdykoli je to možné; a

- implementace silného zabezpečení na úrovni webového prohlížeče.

ovlivňuje malware počítače Mac?

Malware může ovlivnit Macy i Windows. Historicky jsou zařízení Windows považována za větší cíl malwaru než Mac, částečně proto, že uživatelé mohou stahovat aplikace pro macOS prostřednictvím App Store.

společnost Malwarebytes v roce 2020 oznámila, že malware na počítačích Mac poprvé překonává malware na počítačích. To je částečně způsobeno popularitou zařízení Apple, která přitahuje více pozornosti hackerů.

ovlivňuje malware mobilní zařízení?

Malware lze nalézt na mobilních telefonech a může poskytnout přístup ke komponentám zařízení, jako je fotoaparát, mikrofon, GPS nebo akcelerometr. Malware může být smluvně na mobilním zařízení, pokud uživatel stáhne neoficiální aplikaci nebo klikne na škodlivý odkaz z e-mailu nebo textové zprávy. Mobilní zařízení lze také infikovat prostřednictvím připojení Bluetooth nebo Wi-Fi.

mobilní malware se častěji vyskytuje na zařízeních se systémem Android než iOS. Malware na zařízeních Android se obvykle Stahuje prostřednictvím aplikací. Známky, že zařízení Android je napadeno malwarem, zahrnují neobvyklé zvýšení využití dat, rychle se rozptylující nabití baterie nebo hovory, texty a e-maily zasílané kontaktům zařízení bez počátečního vědomí uživatele. Podobně, pokud uživatel obdrží zprávu od rozpoznaného kontaktu, který se zdá podezřelý, může to být z typu mobilního malwaru, který se šíří mezi zařízeními.

zařízení Apple iOS jsou zřídka infikována malwarem, protože Apple vetuje aplikace prodávané v App Store. Je však stále možné, aby zařízení iOS bylo infikováno škodlivým kódem otevřením neznámého odkazu nalezeného v e-mailu nebo textové zprávě. zařízení iOS se také stanou zranitelnějšími, pokud budou jailbroken.

historie malwaru

termín malware poprvé použil počítačový vědec a výzkumník bezpečnosti Yisrael Radai v roce 1990. Malware však existoval dlouho před tím.

jedním z prvních známých příkladů malwaru byl virus Creeper v roce 1971, který byl vytvořen jako experiment inženýrem BBN Technologies Robertem Thomasem. Creeper byl navržen tak, aby infikoval mainframy na ARPANETu. Zatímco program nezměnil funkce, neukradl ani neodstranil data, přesunul se z jednoho sálového počítače do druhého bez povolení při zobrazování teletypové zprávy, ” jsem liána.”: Chyť mě, jestli můžeš.”Creeper byl později změněn počítačovým vědcem Rayem Tomlinsonem, který přidal schopnost vlastní replikace viru a vytvořil první známý počítačový červ.

koncept malwaru se zakořenil v technologickém průmyslu a příklady virů a červů se začaly objevovat na počítačích Apple a IBM na počátku 80. let, než se staly popularizovanými po zavedení World Wide Web a komerčního internetu v 1990ech. od té doby se malware-a bezpečnostní strategie, které mu brání – staly složitějšími.

podobné programy malwaru

existují i jiné typy programů, které sdílejí společné rysy s malwarem, ale jsou výrazně odlišné. Jedním z příkladů je štěně, nebo potenciálně nežádoucí program. Jedná se o aplikace, které uživatele přimějí k jejich instalaci do svých systémů-jako jsou panely nástrojů prohlížeče – , ale po instalaci nevykonávají žádné škodlivé funkce. Existují však případy, kdy štěně může obsahovat funkce podobné spywaru nebo jiné skryté škodlivé funkce, v takovém případě by štěně bylo klasifikováno jako malware.

Leave a Reply