skadelige programmer

hvad er skadelige programmer?

ondsindet program er ethvert program eller en fil, der forsætligt er skadelig for en computer, et netværk eller en server.

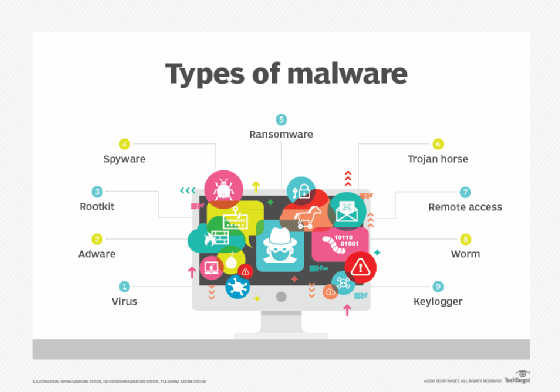

typer af ondsindede programmer omfatter computervirus, orme, trojanske heste, løsepenge og spionprogrammer. Disse ondsindede programmer stjæle, kryptere og slette følsomme data; ændre eller kapre core computing funktioner og overvåge slutbrugernes computer aktivitet.

hvad gør det?

virus kan inficere netværk og enheder og er designet til at skade disse enheder, netværk og/eller deres brugere på en eller anden måde.

afhængigt af typen af ondsindet program og dets mål kan denne skade præsentere sig anderledes end brugeren eller slutpunktet. I nogle tilfælde er den skadelige virkning relativt mild og godartet, og i andre kan det være katastrofalt.

uanset hvilken metode, er alle typer af programmer designet til at udnytte enheder på bekostning af brugeren og til gavn for hackeren-den person, der har designet og/eller implementeret programmet.

hvordan sker virusinfektioner?

skadelige programmer bruger en række fysiske og virtuelle midler til at sprede skadelige programmer, der inficerer enheder og netværk. For eksempel kan ondsindede programmer leveres til et system med et USB-drev, gennem populære samarbejdsværktøjer og ved drive-by-overførsler, som automatisk henter ondsindede programmer til systemer uden brugerens godkendelse eller viden.

Phishing-angreb er en anden almindelig form for levering af programmer, hvor e-mails, der er forklædt som legitime meddelelser, indeholder ondsindede links eller vedhæftede filer, der leverer den eksekverbare fil til intetanende brugere. Avancerede ondsindede angreb har ofte brug af en kommando-og-kontrol-server, der gør det muligt for trusselaktører at kommunikere med de inficerede systemer, eksfiltrere følsomme data og endda fjernstyre den kompromitterede enhed eller server.

nye stammer af ondsindet program omfatter nye unddragelses-og tilsløringsteknikker designet til ikke kun at narre brugere, men også sikkerhedsadministratorer og antimalvareprodukter. Nogle af disse unddragelsesteknikker er afhængige af enkle taktikker, såsom at bruge internet fuldmagter til at skjule ondsindet trafik eller kilde-IP-adresser. Mere avancerede trusler omfatter polymorf ondsindet program, der gentagne gange kan ændre sin underliggende kode for at undgå detektion fra signaturbaserede detektionsværktøjer; anti-sandkasseteknikker, der gør det muligt for ondsindet program at registrere, hvornår det analyseres, og at forsinke udførelsen, indtil det forlader sandkassen; og filløs ondsindet program, der kun findes i systemets RAM for at undgå at blive opdaget.

forskellige typer af skadelige programmer har unikke egenskaber og egenskaber. Typer af ondsindede programmer omfatter følgende:

- en virus er den mest almindelige type virus, der kan udføre sig selv og spredes ved at inficere andre programmer eller filer.

- en orm kan replikere sig selv uden et værtsprogram og spreder sig typisk uden nogen interaktion fra ondsindede forfattere.

- en trojansk hest er designet til at fremstå som et legitimt program for at få adgang til et system. Når den er aktiveret efter installationen, kan trojanere udføre deres ondsindede funktioner.

-

indsamler oplysninger og data om enheden og brugeren samt observerer brugerens aktivitet uden deres viden. -

inficerer en brugers system og krypterer dens data. Cyberkriminelle kræver derefter en løsepenge fra offeret i bytte for dekryptering af systemets data. - et rootkit opnår adgang på administratorniveau til offerets system. Når det er installeret, programmet giver trussel aktører rod eller privilegeret adgang til systemet.

- en bagdør virus eller remote access Trojan (RAT) hemmeligt skaber en bagdør i et inficeret computersystem, der gør det muligt trussel aktører til fjernadgang til det uden at advare brugeren eller systemets sikkerhedsprogrammer.

- vi sporer en brugers bro. ser og hent historie med den hensigt at vise pop-up eller banner reklamer, der lokker brugeren til at foretage et køb. For eksempel kan en annoncør bruge cookies til at spore de hjemmesider, en bruger besøger for bedre at målrette annoncering.

- Keyloggers, også kaldet systemmonitorer, sporer næsten alt, hvad en bruger gør på deres computer. Dette omfatter e-mails, åbne hjemmesider, programmer og tastetryk.

Sådan registrerer du programmer

brugere kan muligvis registrere programmer, hvis de observerer usædvanlig aktivitet, såsom et pludseligt tab af diskplads, usædvanligt langsomme hastigheder, gentagne nedbrud eller fryser eller en stigning i uønsket internetaktivitet og pop op-reklamer.

antivirusprogrammer kan installeres på en enhed for at opdage og fjerne skadelige programmer. Disse værktøjer kan give beskyttelse i realtid eller opdage og fjerne skadelige programmer ved at udføre rutinemæssige systemscanninger.

vinduer Defender, for eksempel, er Microsoft antimalvareprogram inkluderet i Vinduer 10 operativsystem (OS) under vinduer Defender Security Center. Defender beskytter mod trusler som f.eks. Brugere kan indstille automatiske” hurtige “og” fulde ” scanninger samt indstille advarsler om lav, medium, høj og alvorlig prioritet.

Sådan fjerner du Virus

som nævnt er mange sikkerhedsprogrammer designet til at opdage og forhindre virus, samt fjerne det fra inficerede systemer.

Malvarebytes er et eksempel på et antimalvareværktøj, der håndterer detektion og fjernelse af malvarebytes. Det kan fjerne skadelige programmer fra MacOS, Android og iOS platforme. Du kan scanne en brugers registreringsdatabasefiler, køre programmer, harddiske og individuelle filer. Hvis det opdages, kan virus derefter sættes i karantæne og slettes. I modsætning til nogle andre værktøjer kan brugerne imidlertid ikke indstille automatiske scanningsplaner.

Sådan forebygger du virusinfektioner

der er flere måder, hvorpå brugere kan forebygge virus. I tilfælde af beskyttelse af en personlig computer kan brugerne installere antimalvareprogrammer.

brugere kan forhindre skadelige programmer ved at øve sikker adfærd på deres computere eller andre personlige enheder. Dette inkluderer ikke at åbne vedhæftede filer fra mærkelige e-mail-adresser, der kan indeholde ondsindet program forklædt som en legitim vedhæftet fil-sådanne e-mails kan endda hævde at være fra legitime virksomheder, men har uofficielle e-mail-domæner.

brugere bør opdatere deres programmer regelmæssigt, da hackere løbende tilpasser og udvikler nye teknikker til at bryde sikkerhedsprogrammer. Leverandører af sikkerhedsprogrammer reagerer ved at frigive opdateringer, der lapper disse sårbarheder. Hvis brugerne forsømmer at opdatere deres program, kan de gå glip af en patch, der efterlader dem sårbare over for en forebyggelig udnyttelse.

i virksomhedsindstillinger er netværk større end hjemmenetværk, og der er mere på spil økonomisk. Der er proaktive skridt, som virksomheder bør tage for at håndhæve ondsindet beskyttelse. Udadvendte forholdsregler inkluderer følgende:

- implementering af dobbelt godkendelse for B2B-transaktioner (business-to-business) og

- implementering af andenkanalverifikation for B2C-transaktioner (business-to-consumer).

forretningsvendte, interne forholdsregler inkluderer følgende:

- implementering af offline ondsindet program og trusselsregistrering for at fange ondsindet program, før det spreder sig;

- implementering af sikkerhedspolitikker for tilladelsesliste, når det er muligt; og

- implementering af stærk sikkerhed på netsøgerniveau.

påvirker programmer Mac ‘ er?

programmer kan påvirke Mac ‘ er såvel som vinduer. Historisk set anses enheder for at være et større mål for programmer end Mac-computere, dels fordi brugerne kan hente programmer til macOS via App Store.

virksomheden Malvarebytes rapporterede i 2020, at for første gang nogensinde overgår malvarebytes på pc ‘ er. Dette skyldes til dels populariteten af Apple-enheder, der trækker mere opmærksomhed fra hackere.

påvirker programmet mobile enheder?

virus kan findes på mobiltelefoner og kan give adgang til en enheds komponenter såsom kameraet, mikrofonen, GPS eller accelerometer. Hvis en bruger henter et uofficielt program eller klikker på et ondsindet link fra en e-mail eller sms. En mobil enhed kan også inficeres via en Bluetooth-eller trådløs forbindelse.

mobile programmer findes mere almindeligt på enheder, der kører Android OS end iOS. Programmer på Android-enheder hentes normalt via applikationer. Tegn på, at en Android-enhed er inficeret med ondsindet program omfatter usædvanlige stigninger i dataforbrug, en hurtigt sprede batteriopladning, eller opkald, tekster og e-mails, der sendes til enheden kontakter uden brugerens indledende viden. Tilsvarende, hvis en bruger modtager en meddelelse fra en genkendt kontakt, der virker mistænkelig, kan det være fra en type mobil-ondsindet program, der spreder sig mellem enheder.

Apple iOS-enheder er sjældent inficeret med skadelige programmer, fordi Apple dyrlæger de programmer, der sælges i App Store. Det er dog stadig muligt for en iOS-enhed at blive inficeret med ondsindet kode ved at åbne et ukendt link, der findes i en e-mail eller sms. iOS-enheder bliver også mere sårbare, hvis de jailbroken.

historie om ondsindet program

udtrykket ondsindet program blev først brugt af computerforsker og sikkerhedsforsker Yisrael Radai i 1990. Men der eksisterede ikke nogen ondskab længe før dette.

et af de første kendte eksempler på virus var Creeper virus i 1971, som blev oprettet som et eksperiment af BBN Technologies ingeniør Robert Thomas. Creeper blev designet til at inficere mainframes på ARPANET. Mens programmet ikke ændrede funktioner eller stjal eller slettede data, flyttede det fra en mainframe til en anden uden tilladelse, mens der blev vist en teletype-meddelelse, der læste, ” jeg er creeper: Fang mig, hvis du kan.”Creeper blev senere ændret af computerforsker Ray Tomlinson, der tilføjede evnen til selvreplikering til virussen og skabte den første kendte computerorm.

begrebet virus slog rod i teknologibranchen, og eksempler på virus og orme begyndte at dukke op på Apple og IBM PC ‘er i begyndelsen af 1980’ erne, før de blev populariseret efter introduktionen af internettet og det kommercielle internet i 1990 ‘ erne. siden da er virus-og sikkerhedsstrategierne for at forhindre det-kun blevet mere komplekse.

lignende programmer til programmer

der er andre typer af programmer, der deler fælles træk med programmer, men er tydeligt forskellige. Et eksempel er en hvalp, eller potentielt uønsket program. Dette er applikationer, der narrer brugerne til at installere dem på deres systemer-f.eks. Der er dog tilfælde, hvor en hvalp kan indeholde spionprogrammer-lignende funktionalitet eller andre skjulte ondsindede funktioner, i hvilket tilfælde hvalpen vil blive klassificeret som ondsindet program.

Leave a Reply