Was ist VPN Concentrator – Wie es funktioniert & Protokolle

VPN Concentrator ist eine Art Netzwerkgerät, das eine sichere Verbindung bietet und Nachrichten und Daten zwischen VPN-Knoten übermittelt. Es ist eine Art Router, der ein virtuelles privates Netzwerk für eine große Netzwerkinfrastruktur eingerichtet hat, um eine sichere und flexible Remote-Arbeitsrichtlinie zu implementieren. Es wird von gängigen sicheren Netzwerkprotokollen unterstützt – IPSec- und SSL-Protokollen.

In der heutigen technologischen Welt gibt es eine Vielzahl von Optionen, die implementiert werden können, um die Netzwerkverbindung zu sichern, die für ein Unternehmen von größter Bedeutung ist. Ein Unternehmen oder eine Firma hat eine hohe Wahrscheinlichkeit von Remote-Mitarbeitern aus verschiedenen Teilen des Standorts. Während der Arbeit mit Mitarbeitern im Tempo von zu Hause aus muss ein Unternehmen sicherstellen, dass alle gemeinsam genutzten Ressourcen, Unternehmensinformationen und Daten, die hin und her geteilt werden, sicher und geschützt sind. Die Rolle von VPN und VPN-Konnektoren rückt in den Vordergrund.

Inhaltsverzeichnis

Was ist ein VPN?

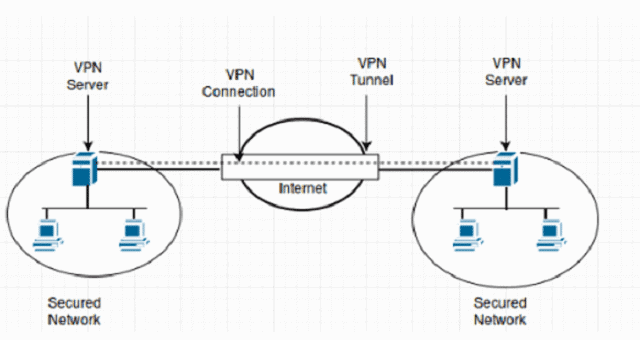

VPN oder Virtual Private Network bietet Ihnen eine sichere Verbindung von einem anderen Netzwerk über das Internet. VPNs sind für den Zugriff auf regional eingeschränkte Websites konzipiert und schützen Ihre Browsing-Aktivitäten und vieles mehr. Normalerweise ermöglicht VPN Ihnen Online-Privatsphäre und Anonymität, indem Sie ein privates Netzwerk von einer öffentlichen Internetverbindung aus aufbauen. Die Verschlüsselung und Anonymität schützen Sie Ihre Online-Aktivitäten, Versand, Rechnungen bezahlen, und vieles mehr.

Wenn Sie ein privates VPN-Netzwerk eingerichtet haben, erhalten Sie mehr Belohnungen für den Remote-Zugriff auf Ihre geschäftlichen oder privaten Dateien. VPN hat sich für viele Unternehmer als vorteilhaft erwiesen, die auf Dateien zur Sicherheit von zu Hause zugreifen können, ohne von Dritten angegriffen zu werden. Darüber hinaus kommt eine Zeit, in der irgendwo das System für den Zugriff auf Dateien aus allen Teilen der Welt fehlt und aktualisiert werden muss. Dies erhöht die Nachfrage nach VPN-Konnektoren.

Wenn Sie einen VPN-Router implementiert haben, müssen Sie einen VPN-Konzentrator als bessere Option in Betracht ziehen. In diesem Handbuch haben wir alles vom ABC des VPN-Konzentrators bis zu seiner Bedeutung und Verwendung konzentriert. Wir haben die Vor- und Nachteile von Geräten eingetragen, es funktioniert, und es zu aktualisieren.

Was ist VPN Concentrator?

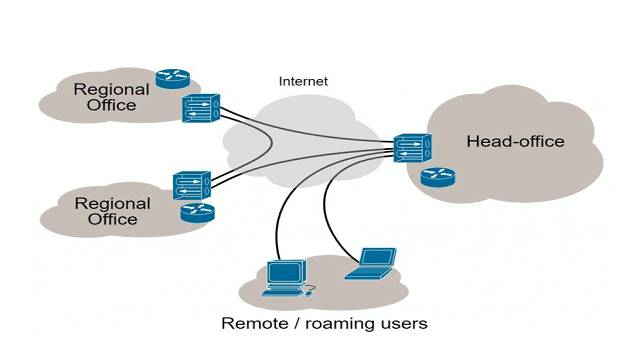

Ihr Geschäftsteam arbeitet an bestimmten Projekten aus der Ferne im Tempo Ihres Hauses oder an verschiedenen Standorten. Die Projektarbeit muss für jedes Mitglied zugänglich sein und gleichzeitig die Vertraulichkeit für andere priorisieren. VPN ist keine gute Option, da Sie verschiedene VPNs installieren müssen. An dieser Stelle können VPN-Konzentratoren in Szenarien eintauchen, um Ihre Anforderungen zu erfüllen.

Mit VPN können alle Teammitglieder mit Hilfe eines internen Netzwerks, das für das Projekt eingerichtet wurde, von jedem entfernten Standort aus über mehrere VPN-Tunnel verbunden werden. VPN-Konzentratoren geben Ihnen die Freiheit, sichere Verbindungen über private Tunnel zu Tausenden von Benutzern gleichzeitig herzustellen. Dieser Prozess wird verbessert, um sich auf der ganzen Welt zu verbreiten, ohne über Sicherheit zu verhandeln. Über einen VPN-Konzentrator kann jeder Mitarbeiter auf seine Arbeitsdateien zugreifen und an seinen Aufgaben arbeiten.

VPN-Konzentratoren arbeiten als Router, mit dem Sie auf mehrere VPN-Tunnel zugreifen können, um unabhängig zu arbeiten und eine Verbindung zum Netzwerk herzustellen. Konzentratoren wurden speziell für die Erstellung und Verwaltung des VPN-Kommunikationsframeworks entwickelt. Es wurde entwickelt, um die Kommunikation zwischen verschiedenen VPN-Knoten zu fördern.

VPN-Router haben Einschränkungen hinsichtlich der Anzahl der Personen, die gleichzeitig auf Netzwerke zugreifen können. Während VPN-Konzentratoren eine spezielle Art von Router sind, gibt Ihnen das die Freiheit für Hunderte und Tausende von Benutzern, gleichzeitig ohne Probleme auf die Arbeit zuzugreifen.

Es bietet Datenverschlüsselung und -entschlüsselung, sichere private Tunnel, End-to-End-Datenübermittlung, Benutzerauthentifizierung und vieles mehr.

Wenn Sie sich fragen, warum Sie in einen VPN-Konzentrator anstelle eines VPN-Routers investieren sollten, ist die Antwort einfach. Um Hunderte und Tausende von Entscheidungen zu verwalten, die Sie treffen, ist ein VPN-Konzentrator die beste Wahl.

Von VPN-Konzentratoren unterstützte Funktionen

- Es bildet ein sicheres Netzwerk Tunnel

- Authentifizieren Sie den Remote-Benutzer auf einen zentralen Server zugreifen

- Ordnen und definieren Sie die Tunnel Permutation und Parameter

- Verschlüsseln sowie Entschlüsseln von Daten und Informationen übertragen.

- Verwalten von Sicherheitsschlüsseln für VPN-Netzwerke

- Optimierter Datenpaketverkehrsfluss über verschiedene Tunnelverbindungen hinweg

- Verwalten Sie den eingehenden und ausgehenden Datenverkehr an Endpunkten.

Je nach Ihren geschäftlichen oder geschäftlichen Anforderungen können VPN-Konzentratoren auf verschiedene Arten und Formate bereitgestellt werden, wobei Remote-Benutzer und Sicherheitsmaßnahmen berücksichtigt werden. Ein Diagramm erwähnt Sie über traditionelle Konfiguration, VPN-Konzentrator richtet.

Wie funktioniert VPN Concentrator?

Aus verschiedenen Teilen der Welt greifen Benutzer auf das Internet zu. Der empfangene Datenverkehr wird mit Hilfe einer VPN-Konzentrator-Firewall umgeleitet und umgestaltet. Sobald der Verschlüsselungsprozess abgeschlossen ist, werden die Daten oder Anforderungen an den Business Server gesendet.

Wenn der Datenverkehr zum Gerät zurückkehrt, wird er an den VPN-Konzentrator gesendet, der ihn verschlüsselt und an den verschlüsselten Tunnel zurücksendet. Dieser Tunnel wird entweder sofort gebildet oder erscheint auf Anfrage.

Wenn Sie die Software öffnen, wird automatisch ein Tunnel erstellt, der zu einem VPN-Konzentrator führt, um alle Daten zu empfangen, die durch ihn geleitet werden. Einige haben die Option Always On, sodass Sie immer Daten über einen verschlüsselten Tunnel über einen VPN-Konzentrator erhalten.

VPN wurde entwickelt, um Tausende von Clients über verschlüsselte VPN-Tunnel aus der Ferne zu überwachen und zu betreiben. In großen Institutionen oder Unternehmen können Mitarbeiter Konzentratoren verwenden, um sich gleichzeitig remote auf Servern anzumelden.

Viele kleine Unternehmen implementieren keine angemessenen Vorsichtsmaßnahmen für ihre Netzwerke, was schließlich zum Verlust vertraulicher Daten oder zum Hacken von Daten führt. VPN wurde entwickelt, um Unternehmen Sicherheit und Verschlüsselung zu bieten.

VPN-Konzentrator vs VPN-Router

Beide Geräte haben die gleiche Funktion, unterscheiden sich aber in vielerlei Hinsicht. Ein Konzentrator kann auf Tausenden von VPN-Clients betrieben werden, wodurch ideale Unternehmensumgebungen geschaffen werden, in denen die Mitarbeiter zuverlässig aus der Ferne auf private Netzwerke zugreifen können.

Auf der anderen Seite sind VPN-Konzentratoren für die Verwendung zu Hause nicht sinnvoll. Es ist nicht die richtige Investition, ein Gerät zu kaufen und zu installieren, es sei denn, Ihr Zuhause ist eine hochrangige Regierung oder ein privates Büro mit vielen Geschäftsgeheimnissen.

Router können für private und andere kleine Unternehmen verwendet werden, in denen der Zugriff auf private Netzwerke eingeschränkt ist. VPN-Router sind im Vergleich zu Konzentratoren billiger und Sie erhalten meistens alle Funktionen wie USB-Anschlüsse, Ethernet-Anschlüsse, drahtlose Konnektivität und vieles mehr.

Der Unterschied zwischen VPN-Routern und VPN-Konzentratoren liegt in der Größe der Aufgaben, die sie ausführen.

Warum sollte ein Unternehmen in VPN-Konzentratoren investieren?

Die Vitalität von VPN-Konzentratoren in kleinen oder großen Unternehmen kann nicht genug betont werden. Wir haben einige der Gründe aufgeführt, warum Unternehmen VPN-Konzentratoren integrieren sollten.

Gesichertes privates Netzwerk

Einige Unternehmen benötigen hochgradige Sicherheit für ihre hochsensiblen Daten oder Dokumente. Um zu vermeiden, dass sie von Dritten entführt werden oder an unbefugte Personen weitergegeben werden, beschließen einige Unternehmen, sie mit Technologien zu schützen, mit denen sie aus der Ferne auf private Netzwerke zugreifen können.

Die Probleme mit dem Remote-Desktop sind für Hacker leichter zu knacken, aber mit einem VPN-Konzentrator ist die Geschichte anders. VPN Concentrator verwendet dynamische IP-Adressen, die es Dritten erschweren, private Netzwerke zu unterbrechen, da sich die IP-Adresse bei jeder Anmeldung ändert.

Unbegrenzter Netzwerkzugriff

Für Unternehmen, in denen alle Mitarbeiter gleichzeitig untergebracht werden müssen, ist ein VPN-Konzentrator die beste Lösung. Es gibt Zugang zu Hunderten und Tausenden von Mitarbeitern, um sich gleichzeitig ohne Probleme in einem Netzwerk zu verbinden.

Serverzugriff

Während Router nur eingeschränkten Zugriff auf Unternehmensserver haben, bieten VPN-Konzentratoren Mitarbeitern von überall auf der Welt Zugriff auf Unternehmensserver.

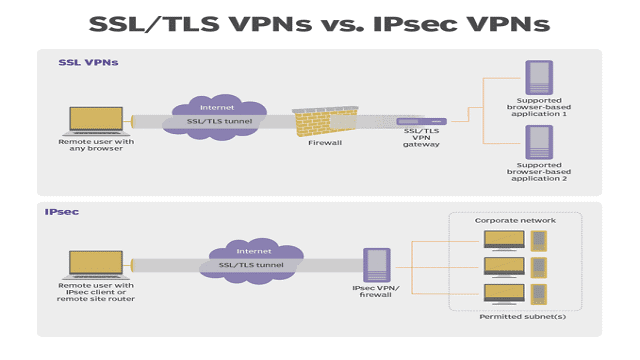

Welchen VPN-Konzentrator wählen Sie – IPSEC oder SSL?

Für die Verschlüsselung von Dateien gibt es zwei wichtige Sicherheitsprotokolle – Internet Protocol Security, Secure Socket Layer.

IPSEC oder Internet Protocol Security verschlüsselt Dateien, für die Client-Software private Netzwerke erwerben muss. IPSEC erfordert mehr technische Fähigkeiten und Stunden zu konfigurieren, aber es führt zu zwei großen Vorteilen – High-Level–Sicherheit – lokale Adresse und Sicherheitsschichten.Die IPSec-Verschlüsselung beschränkt sich auf einen festen Remote-Standort. Falls Sie ein Netzwerk in Ihrem Zuhause einrichten, können Sie es nicht in Ihrem Restaurant-WLAN oder einem anderen verwenden.

Obwohl die IPSec-Verschlüsselung sehr sicher ist, ist es mühsam, sie zu konfigurieren.

SSL oder Secure Socket Layer bietet mehr Vielseitigkeit im Vergleich zu anderen. Für die Konfiguration ist keine Software erforderlich und nicht auf feste Remote-Standorte beschränkt. SSL bietet möglicherweise kein hohes Maß an Sicherheit, es bedeutet, dass Benutzer von jedem Ort aus auf private Netzwerke zugreifen können, sobald sie mit dem Internet verbunden sind.

Fazit

Ein VPN-Konzentrator ist das fortschrittlichste Netzwerk-Tool. Sie landen normalerweise in einer von zwei Architekturen – SSL oder IPSec. Wenn Sie ein einzelnes Gerät benötigen, um eine große Anzahl eingehender Tunnel zu verarbeiten, sind VPN-Konzentratoren die beste Wahl.

Bevor Sie sich mit der Einrichtung eines Verschlüsselungsprotokolls für Ihr kleines Unternehmen oder Ihre Unternehmensumgebung befassen, sollten Sie Ihre Geschäftsanforderungen und Ihr Budget berücksichtigen und die für Ihr Unternehmen am besten geeignete Lösung ermitteln.

Sobald Sie Ihre geschäftlichen Anforderungen verstanden haben, kann Ihnen ein VPN-Konzentrator verschiedene Lösungen anbieten, um Ihren Server zu sichern und vor invasiven Angriffen von außen zu schützen.

Was ist Netzwerkinfrastruktur – Wie man & Vorteile einrichtet

Leave a Reply