CHAP (Protocole d’authentification Challenge-Handshake)

Qu’est-ce que CHAP (Protocole d’authentification Challenge-Handshake)?

CHAP (Challenge – Handshake Authentication Protocol) est une méthode d’authentification par défi et réponse utilisée par les serveurs de protocole Point à Point (PPP) pour vérifier l’identité d’un utilisateur distant. L’authentification CHAP commence après que l’utilisateur distant initie un lien PPP.

CHAP permet aux utilisateurs distants de s’identifier à un système d’authentification, sans exposer leur mot de passe. Avec CHAP, les systèmes d’authentification utilisent un secret partagé – le mot de passe – pour créer un hachage cryptographique à l’aide de l’algorithme de résumé de message MD5.

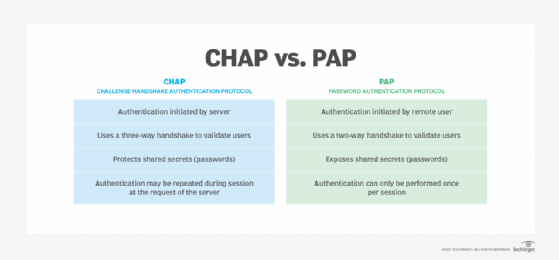

CHAP utilise une poignée de main à trois voies pour vérifier et authentifier l’identité de l’utilisateur, tandis que le protocole d’authentification par mot de passe (PAP) utilise une poignée de main bidirectionnelle pour l’authentification entre l’utilisateur distant et le serveur PPP.

Conçu pour être utilisé avec PPP pour authentifier des utilisateurs distants, CHAP est appliqué périodiquement pendant une session distante pour réauthentifier l’utilisateur. PAP et CHAP sont principalement destinés aux connexions à distance sur des lignes commutées ou des circuits commutés, ainsi qu’aux liaisons dédiées.

PAP et CHAP sont couramment utilisés pour négocier une connexion réseau avec un fournisseur de services Internet. CHAP est précisé dans la demande d’observations de 1994.

Comment fonctionne CHAP?

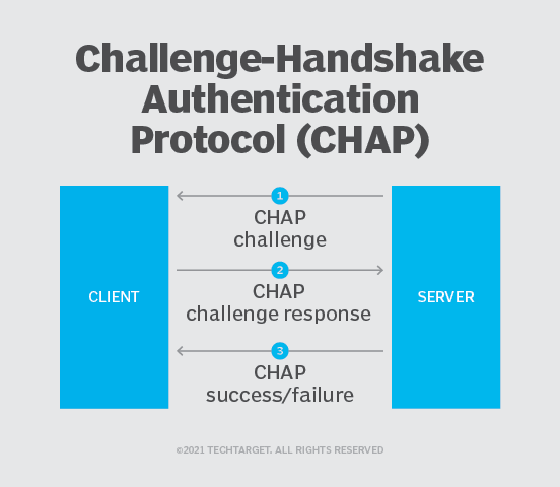

Voici comment fonctionne CHAP:

- Une fois le lien établi, le serveur envoie un message de contestation au demandeur de connexion.

- Le demandeur répond avec une valeur obtenue à l’aide d’une fonction de hachage à sens unique appelée MD5.

- Le serveur vérifie la réponse en la comparant avec son propre calcul de la valeur de hachage attendue. Si les valeurs correspondent, l’authentification est reconnue ; sinon, la connexion est généralement terminée.

Le serveur peut envoyer un nouveau défi au demandeur au hasard pendant la session pour réauthentifier le demandeur. Les étapes 1 à 3 sont ensuite répétées.

À tout moment, le serveur peut demander à la partie connectée d’envoyer un nouveau message de défi. Étant donné que les identifiants CHAP sont fréquemment modifiés et que l’authentification peut être demandée par le serveur à tout moment, CHAP offre plus de sécurité que PAP.

Types de paquets CHAP

PPP transporte des paquets CHAP entre l’authentificateur et le demandeur. Les paquets CHAP sont constitués d’un en-tête, qui comprend les éléments suivants:Champ de code

- , qui contient un code de huit bits identifiant le type de paquet CHAP envoyé – les valeurs valides sont de 1 à 4 ; champ d’identifiant

- , qui est un identifiant arbitraire de huit bits identifiant le paquet comme appartenant à une séquence d’authentification ; Champ de longueur

- , qui contient le nombre d’octets dans le paquet CHAP ; et Champ de données

- , qui comprend toutes les données demandées ou soumis et valeurs en fonction du type de paquet CHAP dans lequel il est transporté.

Pour en savoir plus

CHAP et PAP ont été parmi les premières tentatives de mise en œuvre d’un accès distant sécurisé, et comprendre les différences entre CHAP et PAP n’est que la première étape.

CHAP s’intègre au protocole de service utilisateur d’authentification à distance ou RADIUS. Kerberos offre un outil plus sophistiqué et sécurisé pour l’authentification des utilisateurs à distance.

Apprendre les différences entre CHAP et le Protocole d’authentification Extensible, le Protocole d’Authentification Extensible Léger et le protocole d’Accès protégé Wi-Fi version 2 aidera les professionnels de l’informatique à prendre la meilleure décision.

CHAP fonctionne avec quatre types de paquets différents. Chaque paquet est identifié par la valeur de son champ de code, comme suit:

- Le système d’authentification – généralement un serveur d’accès au réseau ou un commutateur – envoie un paquet de défi CHAP pour démarrer le processus d’authentification. Après le lancement d’une session PPP, le système ou le réseau auquel on accède peut exiger que l’utilisateur distant s’authentifie. Le défi comprend le nom d’hôte de l’authentificateur.

- Le système de l’utilisateur distant doit envoyer un paquet de réponse CHAP en réponse à un défi. Le système distant envoie un hachage sécurisé basé sur le mot de passe de l’utilisateur distant dans le paquet de réponse. L’authentificateur compare le hachage du mot de passe de l’utilisateur avec la valeur attendue. L’utilisateur distant est authentifié s’il correspond ; sinon, l’authentification échoue.

- Le système d’authentification – le serveur d’accès au réseau – envoie un paquet CHAP Success si le hachage de l’utilisateur distant correspond au hachage attendu par le serveur.

- Le système d’authentification envoie un paquet d’échec CHAP si le hachage du mot de passe de l’utilisateur distant ne correspond pas à la valeur envoyée par l’utilisateur.

Si le système distant ne répond pas à un paquet de défi, l’authentificateur peut répéter le processus. L’authentificateur met fin à l’accès de l’utilisateur distant s’il ne peut pas s’authentifier.

CHAP vs. PAP

CHAP est une procédure de connexion à un système plus sûre que PAP.

Les schémas d’authentification PAP et CHAP étaient tous deux spécifiés à l’origine pour authentifier les utilisateurs distants se connectant à des réseaux ou à des systèmes utilisant PPP. Le protocole de poignée de main à trois voies de CHAP offre une protection plus forte contre les devinettes de mot de passe et les attaques d’écoute clandestine que la poignée de main bidirectionnelle de PAP.

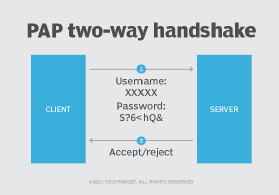

L’authentification avec PAP nécessite que l’utilisateur distant soumette son nom d’utilisateur et son mot de passe, et le système d’authentification autorise ou refuse alors l’accès de l’utilisateur sur la base de ces informations d’identification.

CHAP sécurise le processus d’authentification en utilisant un protocole plus sophistiqué. CHAP implémente un protocole de prise de contact à trois voies à utiliser après que l’hôte a établi une connexion PPP avec la ressource distante.

PAP définit une prise de contact bidirectionnelle pour qu’un utilisateur distant lance un accès à distance:

- Le système distant envoie un nom d’utilisateur et un mot de passe, répétant la transmission jusqu’à ce que le serveur d’accès au réseau réponde.

- Le serveur d’accès au réseau transmet un accusé de réception d’authentification si les informations d’identification sont authentifiées. Si les informations d’identification ne sont pas authentifiées, le serveur d’accès réseau envoie un accusé de réception négatif.

Alors que PAP peut être utilisé comme un protocole minimum pour permettre à un utilisateur distant d’initier une connexion réseau, CHAP fournit un protocole d’authentification plus sécurisé.

Leave a Reply