malware

mi az a malware?

Malware vagy rosszindulatú szoftver minden olyan program vagy fájl, amely szándékosan káros a számítógépre, a hálózatra vagy a szerverre.

a rosszindulatú programok típusai közé tartoznak a számítógépes vírusok, férgek, trójai programok, zsarolóvírusok és kémprogramok. Ezek a rosszindulatú programok ellopják, titkosítják és törlik az érzékeny adatokat; megváltoztatják vagy eltérítik az alapvető számítástechnikai funkciókat, és figyelik a végfelhasználók számítógépes tevékenységét.

mit csinál a malware?

a rosszindulatú programok megfertőzhetik a hálózatokat és eszközöket, és arra szolgálnak, hogy valamilyen módon károsítsák ezeket az eszközöket, hálózatokat és/vagy felhasználóikat.

a rosszindulatú program típusától és céljától függően ez a kár a Felhasználótól vagy a végponttól eltérően jelentkezhet. Bizonyos esetekben a rosszindulatú programok hatása viszonylag enyhe és jóindulatú, másokban pedig katasztrofális lehet.

nem számít a módszer, minden típusú malware célja, hogy kihasználják eszközök rovására a felhasználó és javára a hacker – az a személy, aki tervezte és/vagy telepített malware.

hogyan történik a rosszindulatú programok fertőzése?

a rosszindulatú programok szerzői különféle fizikai és virtuális eszközöket használnak az eszközöket és hálózatokat megfertőző rosszindulatú programok terjesztésére. Például a rosszindulatú programokat USB-meghajtóval, népszerű együttműködési eszközökkel és drive-by letöltésekkel lehet eljuttatni egy rendszerbe, amely automatikusan letölti a rosszindulatú programokat a rendszerekre a felhasználó jóváhagyása vagy tudta nélkül.

az adathalász támadások a rosszindulatú programok továbbításának egy másik gyakori típusa, ahol a legitim üzeneteknek álcázott e-mailek rosszindulatú linkeket vagy mellékleteket tartalmaznak, amelyek a rosszindulatú program futtatható fájlját a gyanútlan felhasználóknak továbbítják. A kifinomult rosszindulatú támadások gyakran olyan parancs-és vezérlőszervert használnak, amely lehetővé teszi a fenyegetések szereplőinek, hogy kommunikáljanak a fertőzött rendszerekkel, kiszűrjék az érzékeny adatokat, sőt távolról vezéreljék a veszélyeztetett eszközt vagy szervert.

az újonnan megjelenő rosszindulatú programok új kijátszási és ködösítési technikákat tartalmaznak, amelyek nemcsak a felhasználókat, hanem a biztonsági adminisztrátorokat és a kártevőirtó termékeket is becsapják. Ezen elkerülési technikák némelyike egyszerű taktikákra támaszkodik, például webes proxyk használatával a rosszindulatú forgalom vagy a forrás IP-címek elrejtésére. A kifinomultabb fenyegetések közé tartoznak a polimorf rosszindulatú programok, amelyek ismételten megváltoztathatják az alapul szolgáló kódot, hogy elkerüljék az aláírás-alapú észlelési eszközök általi észlelést; anti-sandbox technikák, amelyek lehetővé teszik a rosszindulatú programok észlelését, amikor elemzik, és késleltetik a végrehajtást, amíg el nem hagyja a sandboxot; és fájl nélküli rosszindulatú programok, amelyek csak a rendszer RAM-jában találhatók, hogy elkerüljék a felfedezést.

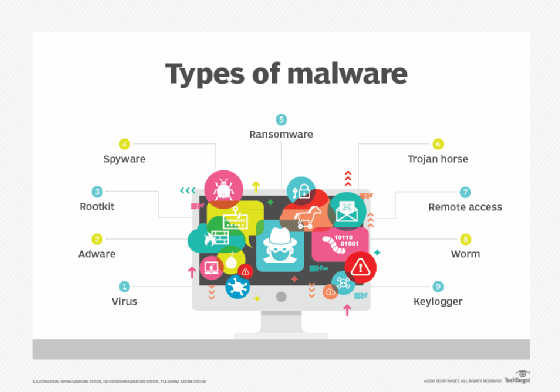

a különböző típusú rosszindulatú programok egyedi tulajdonságokkal rendelkeznek. A rosszindulatú programok típusai a következők:

- a vírus a leggyakoribb rosszindulatú program, amely képes végrehajtani magát, és más programok vagy fájlok megfertőzésével terjed.

- a féreg gazdaprogram nélkül is képes önmagát replikálni, és általában a rosszindulatú programok szerzőinek interakciója nélkül terjed.

- a trójai programot úgy tervezték, hogy legitim szoftverként jelenjen meg a rendszerhez való hozzáférés érdekében. A telepítés után aktiválva a trójaiak végrehajthatják rosszindulatú funkcióikat.

- a kémprogramok információkat és adatokat gyűjtenek az eszközről és a felhasználóról, valamint megfigyelik a felhasználó tevékenységét a tudta nélkül.

- a Ransomware megfertőzi a felhasználó rendszerét és titkosítja annak adatait. A számítógépes bűnözők ezután váltságdíjat követelnek az áldozattól a rendszer adatainak visszafejtéséért cserébe.

- a rootkit rendszergazdai szintű hozzáférést kap az áldozat rendszeréhez. A telepítés után a Program root vagy privilegizált hozzáférést biztosít a fenyegetési szereplőknek a rendszerhez.

- a backdoor vírus vagy a remote access Trojan (RAT) titokban létrehoz egy hátsó ajtót egy fertőzött számítógépes rendszerbe, amely lehetővé teszi a fenyegetések szereplőinek, hogy távolról hozzáférjenek a felhasználóhoz vagy a rendszer biztonsági programjaihoz.

- az Adware nyomon követi a felhasználó böngészőjét és letöltési előzményeit azzal a szándékkal, hogy előugró vagy banner hirdetéseket jelenítsen meg, amelyek a felhasználót vásárlásra csábítják. Például egy hirdető cookie-kat használhat arra, hogy nyomon kövesse azokat a weboldalakat, amelyeket a felhasználó meglátogat, hogy jobban megcélozza a hirdetést.

- a keyloggerek, más néven rendszermonitorok, szinte mindent nyomon követnek, amit a felhasználó a számítógépén végez. Ez magában foglalja az e-maileket, megnyitott weboldalakat, programokat és billentyűleütéseket.

hogyan lehet felismerni a rosszindulatú programokat?

a felhasználók észlelhetik a rosszindulatú programokat, ha szokatlan tevékenységet észlelnek, például a lemezterület hirtelen elvesztését, szokatlanul lassú sebességet, ismételt összeomlást vagy lefagyást, vagy a nem kívánt internetes tevékenységek és felugró hirdetések növekedését.

víruskereső és kártevőirtó szoftverek telepíthetők az eszközre a rosszindulatú programok észlelésére és eltávolítására. Ezek az eszközök valós idejű védelmet nyújthatnak, vagy rutin rendszerellenőrzések végrehajtásával észlelhetik és eltávolíthatják a rosszindulatú programokat.

A Windows Defender például a Windows Defender biztonsági központ alatt a Windows 10 operációs rendszerben (OS) található Microsoft kártevőirtó szoftver. A Windows Defender védelmet nyújt az olyan fenyegetések ellen, mint a kémprogramok, reklámprogramok és vírusok. A felhasználók beállíthatnak automatikus “gyors ” és” teljes ” szkennelést, valamint alacsony, közepes, magas és súlyos prioritású riasztásokat.

hogyan lehet eltávolítani a rosszindulatú programokat

mint említettük, számos biztonsági szoftver termék célja a rosszindulatú programok észlelése és megelőzése, valamint a fertőzött rendszerekből történő eltávolítása.

Malwarebytes egy példa egy antimalware eszköz, amely kezeli észlelése és eltávolítása malware. Eltávolíthatja a rosszindulatú programokat a Windows, macOS, Android és iOS platformokról. A Malwarebytes képes beolvasni a felhasználó rendszerleíró fájljait, futó programokat, merevlemezeket és egyedi fájlokat. Ha észlelik, a rosszindulatú programokat karanténba lehet helyezni és törölni. Néhány más eszközzel ellentétben azonban a felhasználók nem állíthatják be az automatikus szkennelési ütemezéseket.

hogyan lehet megelőzni a rosszindulatú fertőzéseket

a felhasználók többféle módon akadályozhatják meg a rosszindulatú programokat. Személyi számítógép védelme esetén a felhasználók telepíthetnek antimalware szoftvert.

a felhasználók megakadályozhatják a rosszindulatú programokat, ha biztonságos viselkedést gyakorolnak számítógépükön vagy más személyes eszközükön. Ez magában foglalja a furcsa e-mail címek mellékleteinek megnyitását, amelyek törvényes mellékletként álcázott rosszindulatú programokat tartalmazhatnak-az ilyen e-mailek akár azt is állíthatják, hogy törvényes vállalatoktól származnak, de nem hivatalos e-mail domainjeik vannak.

a felhasználóknak rendszeresen frissíteniük kell kártevőirtó szoftverüket, mivel a hackerek folyamatosan alkalmazkodnak és új technikákat fejlesztenek ki a biztonsági szoftverek megsértésére. A biztonsági szoftvergyártók válaszolnak a frissítések kiadásával, amelyek javítják ezeket a biztonsági réseket. Ha a felhasználók elhanyagolják a szoftver frissítését, kihagyhatnak egy javítást, amely sebezhetővé teszi őket egy megelőzhető kihasználással szemben.

vállalati környezetben a hálózatok nagyobbak, mint az otthoni hálózatok, és pénzügyileg több forog kockán. Vannak olyan proaktív lépések, amelyeket a vállalatoknak meg kell tenniük a rosszindulatú programok védelmének érvényesítése érdekében. A kifelé néző óvintézkedések a következők:

- kettős jóváhagyás végrehajtása a vállalkozások közötti (B2B) tranzakciókhoz; és

- második csatornás ellenőrzés végrehajtása a vállalkozások és fogyasztók közötti (B2C) tranzakciókhoz.

üzleti szempontból a belső óvintézkedések a következők:

- offline rosszindulatú programok és fenyegetések észlelése a rosszindulatú szoftverek terjedése előtt;

- allowlist biztonsági irányelvek végrehajtása, amikor csak lehetséges; és

- erős webböngésző szintű biztonság megvalósítása.

a rosszindulatú programok hatással vannak a Mac gépekre?

a rosszindulatú programok hatással lehetnek a Mac gépekre és a Windowsra is. Történelmileg a Windows eszközöket a rosszindulatú programok nagyobb célpontjának tekintik, mint a Mac-eket, részben azért, mert a felhasználók az App Store-on keresztül letölthetnek alkalmazásokat a macOS-ra.

a Malwarebytes vállalat 2020-ban arról számolt be, hogy a Mac-ek rosszindulatú programjai először meghaladják a PC-k rosszindulatú programjait. Ez részben az Apple eszközök népszerűségének köszönhető, nagyobb figyelmet fordítva a hackerekre.

a rosszindulatú programok hatással vannak a mobil eszközökre?

rosszindulatú programok találhatók a mobiltelefonokon, és hozzáférést biztosítanak az eszköz összetevőihez, például a kamerához, a mikrofonhoz, a GPS-hez vagy a gyorsulásmérőhöz. A rosszindulatú programokat mobileszközön lehet szerződni, ha a felhasználó letölt egy nem hivatalos alkalmazást, vagy e-mailből vagy szöveges üzenetből rosszindulatú linkre kattint. A mobil eszköz Bluetooth vagy Wi-Fi kapcsolaton keresztül is megfertőzhető.

mobil malware gyakrabban fordul elő az Android operációs rendszert futtató eszközökön, mint az iOS-en. Az Android-eszközökön található rosszindulatú programokat általában alkalmazásokon keresztül töltik le. Az Android-eszköz rosszindulatú programokkal való fertőzésének jelei közé tartozik az adathasználat szokatlan növekedése, az akkumulátor töltöttségének gyorsan eloszlása, vagy hívások, szövegek és e-mailek küldése az eszköz névjegyeire a felhasználó kezdeti tudta nélkül. Hasonlóképpen, ha a felhasználó gyanúsnak tűnő üzenetet kap egy felismert kapcsolattartótól, akkor az egyfajta mobil rosszindulatú programból származhat, amely az eszközök között terjed.

az Apple iOS eszközök ritkán fertőződnek meg rosszindulatú programokkal, mert az Apple ellenőrzi az App Store-ban értékesített alkalmazásokat. Azonban továbbra is lehetséges, hogy egy iOS-eszköz rosszindulatú kóddal fertőződjön meg egy e-mailben vagy szöveges üzenetben található ismeretlen link megnyitásával. az iOS-eszközök sebezhetőbbé válnak, ha börtönbe kerülnek.

a malware története

a malware kifejezést először Yisrael Radai számítógépes és biztonsági kutató használta 1990-ben. A rosszindulatú programok azonban már jóval korábban léteztek.

a rosszindulatú programok egyik első ismert példája a Creeper vírus volt 1971-ben, amelyet Robert Thomas, a BBN Technologies mérnöke kísérletként hozott létre. A Creeper-t úgy tervezték, hogy megfertőzze a nagygépeket az ARPANET-en. Míg a program nem változtatta meg a funkciókat, nem lopta el vagy törölte az adatokat, engedély nélkül költözött egyik nagyszámítógépről a másikra, miközben egy Teletype üzenetet jelenített meg, amely így olvasható :”én vagyok a kúszónövény: Kapj el, ha tudsz.”A creepert később Ray Tomlinson számítógépes tudós módosította, aki hozzáadta az önmásolás képességét a vírushoz, és létrehozta az első ismert számítógépes férget.

a rosszindulatú programok fogalma gyökeret vert a technológiai iparban, és a vírusok és férgek példái az 1980-as évek elején kezdtek megjelenni az Apple és az IBM PC-ken, majd az 1990-es években a világháló és a kereskedelmi internet bevezetését követően népszerűvé váltak. azóta a rosszindulatú programok-és az azt megelőző biztonsági stratégiák-csak összetettebbé váltak.

hasonló programok a rosszindulatú programokhoz

vannak más típusú programok is, amelyek közös tulajdonságokkal rendelkeznek a rosszindulatú programokkal, de határozottan különböznek egymástól. Az egyik példa egy PUP, vagy potenciálisan nemkívánatos programok. Ezek olyan alkalmazások, amelyek becsapják a felhasználókat, hogy telepítsék őket a rendszerükre – például a böngésző eszköztáraira -, de a telepítés után nem hajtanak végre rosszindulatú funkciókat. Vannak azonban olyan esetek, amikor egy kölyökkutya kémprogram-szerű funkciókat vagy más rejtett rosszindulatú funkciókat tartalmazhat, ebben az esetben a kölyköt rosszindulatú programként osztályozzák.

Leave a Reply