Integridad de los datos: Qué Significa y Cómo Mantenerla

En la era de la información actual, es absolutamente fundamental aplicar políticas que protejan la calidad de los datos recopilados, ya que ahora se almacenan y analizan más piezas de información que nunca.

El primer paso para mantener la seguridad de sus datos es aprender los conceptos básicos de la integridad de los datos.

¿Qué Es La Integridad de los Datos?

Como se explica en nuestro Glosario de Ciberseguridad, la integridad de los datos se refiere a la propiedad de la información que no ha sido alterada o modificada por una persona no autorizada. El término se utiliza para referirse a la calidad de la información en una base de datos, almacén de datos u otras ubicaciones en línea.

Mediante el uso de protocolos y directrices estándar, la integridad de los datos se impone normalmente durante el proceso de diseño y creación de un repositorio de datos. Se conserva mediante el uso de diferentes métodos y protocolos de validación para la comprobación de errores.

La integridad de los datos se evalúa por su autenticidad, integridad y transparencia. Además, la integridad de los datos también requiere garantizar que las organizaciones cumplan con las regulaciones vigentes e identifiquen los fallos de seguridad. Este estatus se logra haciendo cumplir una serie de protocolos, instrucciones y criterios. Fundamentalmente, la integridad de los datos se mantiene mediante el diseño de un marco en el que los datos no se pueden manipular ni manipular.

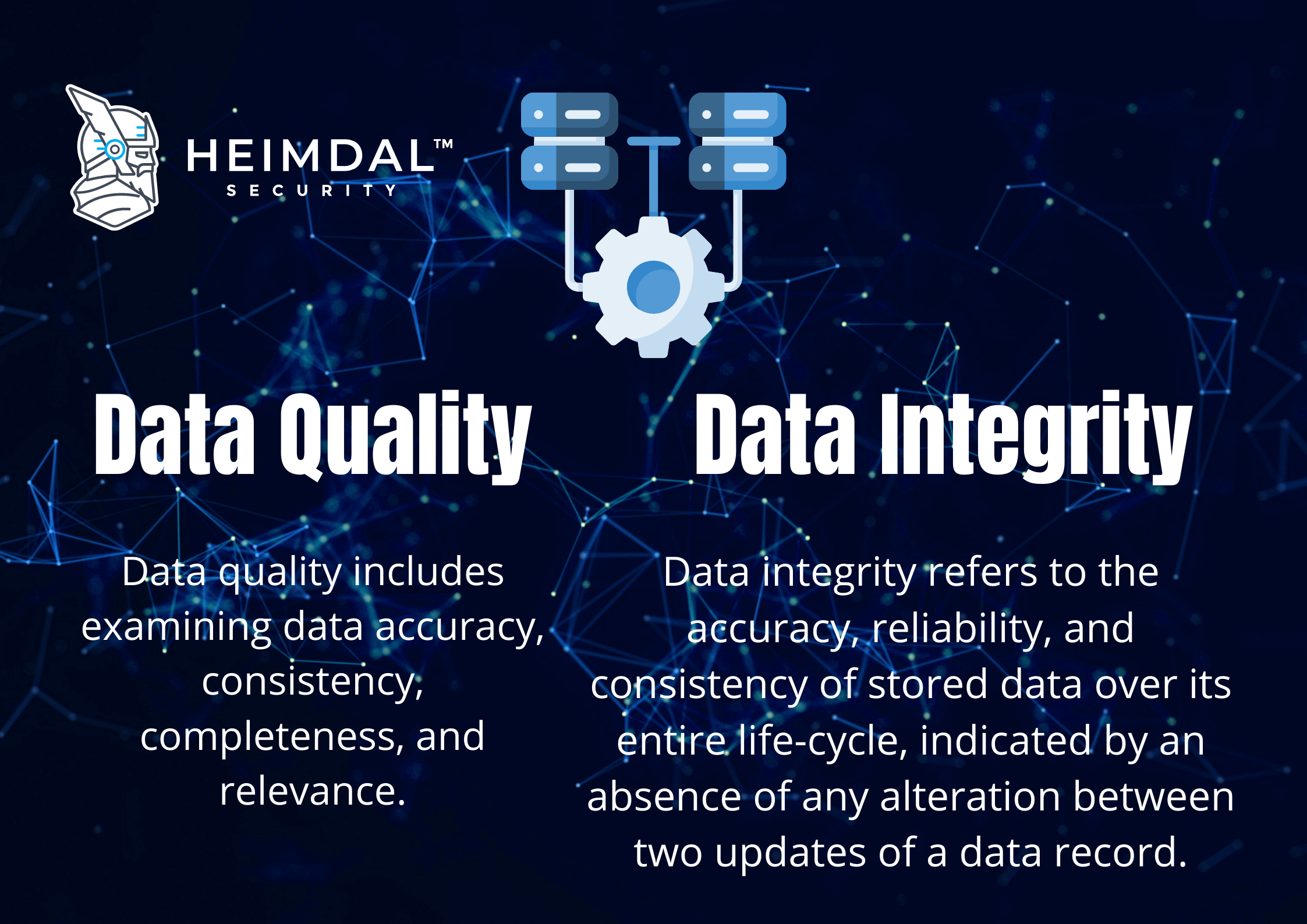

Integridad de los datos vs Calidad de los datos

Los datos pueden ser el recurso más importante para una empresa, pero solo si son datos en los que realmente puede confiar.

La información inexacta, las observaciones sesgadas y las sugerencias mal aconsejadas pueden ser los resultados de datos no confiables.

Como mencioné anteriormente, la integridad de los datos es una característica básica de la seguridad de la información y se relaciona con la calidad y durabilidad de los datos contenidos en una base de datos, centro de datos, etc. El concepto de integridad de datos se puede usar para definir un estado, un procedimiento o una característica y a veces se usa indistintamente con “calidad de datos”.

Sin embargo, “integridad de datos” y “calidad de datos” son dos términos diferentes.

Para tomar decisiones informadas, cualquier empresa que intente mejorar la calidad, la coherencia y la validez de sus datos debe comprender la diferencia entre la integridad y la calidad de los datos.

Calidad de los datos

La fiabilidad de los datos se relaciona con la calidad de los datos. La calidad de los datos es un componente de la integridad de los datos. Para que los datos se consideren de calidad, deben caracterizarse por::

- Precisión: Los datos deben ser lo suficientemente precisos para el uso previsto y, si bien pueden tener muchas aplicaciones, deben recopilarse solo una vez.

- Validez: Los datos deben recopilarse y utilizarse de acuerdo con las condiciones aplicables, incluida la correcta aplicación de las leyes o normas. Este aspecto mantendrá la coherencia, evaluando lo que se pretende medir, a través de los tiempos y entre los grupos afiliados.

- Fiabilidad: Los datos deben demostrar procesos estables y transparentes al recopilarlos a través de puntos de recopilación y a lo largo del tiempo.

- Puntualidad: Los datos deben recopilarse lo antes posible después de una determinada actividad y ser accesibles en un plazo razonable para su uso previsto. Para satisfacer los requisitos y no afectar a las decisiones de servicio o gestión, los datos deben ser de fácil y rápido acceso.

- Relevancia: A lo largo de una base de datos, los datos deben ser continuamente relevantes.

- Exhaustividad: Las necesidades de datos deben definirse específicamente sobre la base de las necesidades de información de la organización y también de los procedimientos de procesamiento de datos relacionados con esas necesidades.

La calidad de los datos debe cumplir todas las condiciones anteriores; de lo contrario, faltaría el aspecto de la calidad de los datos.

Sin embargo, el mero hecho de ocuparse de la calidad de los datos no significa que sean valiosos para una empresa. Por ejemplo, puede mantener una base de datos confiable y relevante de datos de contacto de los usuarios, pero si puede carecer de suficiente información de respaldo que le proporcione los antecedentes de ciertos clientes y su interacción con su negocio, ese registro puede no ser tan útil.

Aquí es donde la integridad de los datos comienza a importar.

Integridad de los datos

Aunque la calidad de los datos se refiere a si la información es correcta y confiable, la integridad de los datos trasciende la calidad de los datos. La integridad de los datos debe garantizar que los datos sean completos, fiables, claros y pertinentes.

La integridad de los datos es lo que realmente hace que los datos sean valiosos para su operador. Una parte de ella es la calidad de los datos, pero este no es su único componente.

La integridad de los datos se basa en cuatro principios centrales:

- Integración: Independientemente de su fuente principal, los datos deben fusionarse sin esfuerzo en estructuras heredadas, sistemas de bases de datos o centros de datos en la nube para obtener información rápida.

- Calidad: Para ser valiosos para la toma de decisiones, los datos deben ser completos, relevantes, precisos, oportunos y confiables.

- La inteligencia de ubicación garantiza la identificación de los datos basados en la ubicación por parte de las organizaciones y aumenta la transparencia de los datos al garantizar una mejor precisión y continuidad.Enriquecimiento

- : Al aumentar sus datos internos con información de múltiples fuentes, agrega más significado, profundidad y significado. Incorporar información diferente, como datos de empresa, cliente o ubicación, le ofrece una perspectiva más completa y adecuada de los resultados de su organización.

Los datos son un producto comercial invaluable, y para las empresas que buscan tomar decisiones basadas en datos, tanto la precisión de los datos como la integridad de los datos son fundamentales. La calidad de los datos es un paso inicial sólido, sin embargo, la integridad de los datos aumenta el grado de relevancia e inteligencia dentro de una empresa y, finalmente, conduce a mejores estrategias.

Primero se deben solucionar los problemas de calidad de los datos para poder avanzar con éxito hacia la integridad de los datos. Las empresas que hacen un intento sistemático de abordar los desafíos de calidad e integridad de los datos sin duda experimentarán un mayor rendimiento.

Tipos de Integridad de datos

Integridad física

Cuando hablamos de la integridad física de los datos, nos referimos a la protección de la integridad y precisión de esos datos tal como se almacenan y recuperan. En caso de desastres naturales, apagones o ciberataques, la integridad física se ve comprometida. Además, los errores humanos, la erosión del almacenamiento y toda una serie de problemas también pueden hacer que sea imposible obtener datos precisos.

Integridad lógica

Cada vez que se administran y procesan datos, existe la posibilidad de que se dañen, de forma maliciosa o inadvertida. Preservar la integridad de los datos ayuda a garantizar que la información permanezca inalterada y sin alteraciones durante toda su vida útil. Por ejemplo, un usuario puede insertar por error un número de teléfono en una sección de fecha. Si la base de datos mantuviera la integridad de los datos, evitaría que ocurrieran estos errores.

Mantener la integridad de los datos debe convertirse en una prioridad al crear bases de datos. Por esta razón, siempre que sea posible, una base de datos adecuada impondrá la integridad de los datos.

En relación con las bases de datos, hay cuatro categorías de integridad lógica:

#1. Integridad de entidad

La integridad de entidad garantiza que cada fila dentro de una tabla sea única (dos filas nunca pueden ser idénticas). Se puede establecer un valor de clave primaria para lograr esto. Habrá un identificador único en el campo clave primaria, y dos filas no tendrán el mismo identificador único.

#2. Integridad referencial

La integridad referencial está asociada con relaciones, lo que sugiere que debemos garantizar que el valor de la clave foránea coincida con el valor de la clave primaria en todo momento cuando dos o más tablas tengan una relación. Debe evitarse encontrar un escenario en el que, en la tabla primaria, un valor de clave foránea no tenga un valor de clave primaria coincidente, ya que esto hará que el registro quede huérfano.

Referential integrity prohibirá a los usuarios adjuntar registros a una tabla relacionada si la tabla principal no tiene un registro asociado, cambiar los valores que dan lugar a registros huérfanos en una tabla relacionada de la tabla principal o borrar registros de una tabla primaria si se coinciden registros similares.

#3. Integridad del dominio

La integridad del dominio implica la autenticidad de las entradas de una columna determinada. El primer paso para preservar la integridad del dominio es elegir el tipo de datos adecuado para una columna. Otras medidas podrían incluir la creación de restricciones y normas pertinentes para determinar el formato de los datos y/o limitar el número de valores potenciales.

#4. Integridad definida por el usuario

Integridad definida por el usuario permite al usuario aplicar reglas que no están protegidas por ninguna de las otras tres formas de integridad de datos de la base de datos.

Amenazas a la integridad de los datos

- Los fallos de seguridad son un riesgo frecuente para la integridad de los datos que enfrentan muchas organizaciones. Dado que los efectos de las vulnerabilidades de los datos son muy críticos, las empresas también tendrán que aplicar medidas de protección de seguridad adicionales. Por ejemplo, Equifax invirtió en paquetes de protección de identidad para sus clientes tras su notoria filtración de datos.

- Normas no conformes. Otro riesgo típico de integridad de los datos es el incumplimiento de las regulaciones de datos. Se imponen multas significativas a las organizaciones que no cumplen con cierta legislación, como el RGPD. En algunos casos, además de estos grandes pagos, también pueden ser procesados.

- Datos poco fiables: reduce la competitividad y el rendimiento de una organización. Se refiere a las redundancias de registros, los datos incompletos y las fuentes de datos no identificables, que restringen a las organizaciones la posibilidad de realizar evaluaciones precisas, lo que genera gastos de funcionamiento adicionales.

- Error humano (introducir detalles incorrectos, duplicar datos, borrarlos accidentalmente, etc.) es también una de las amenazas a la integridad de los datos más comunes.

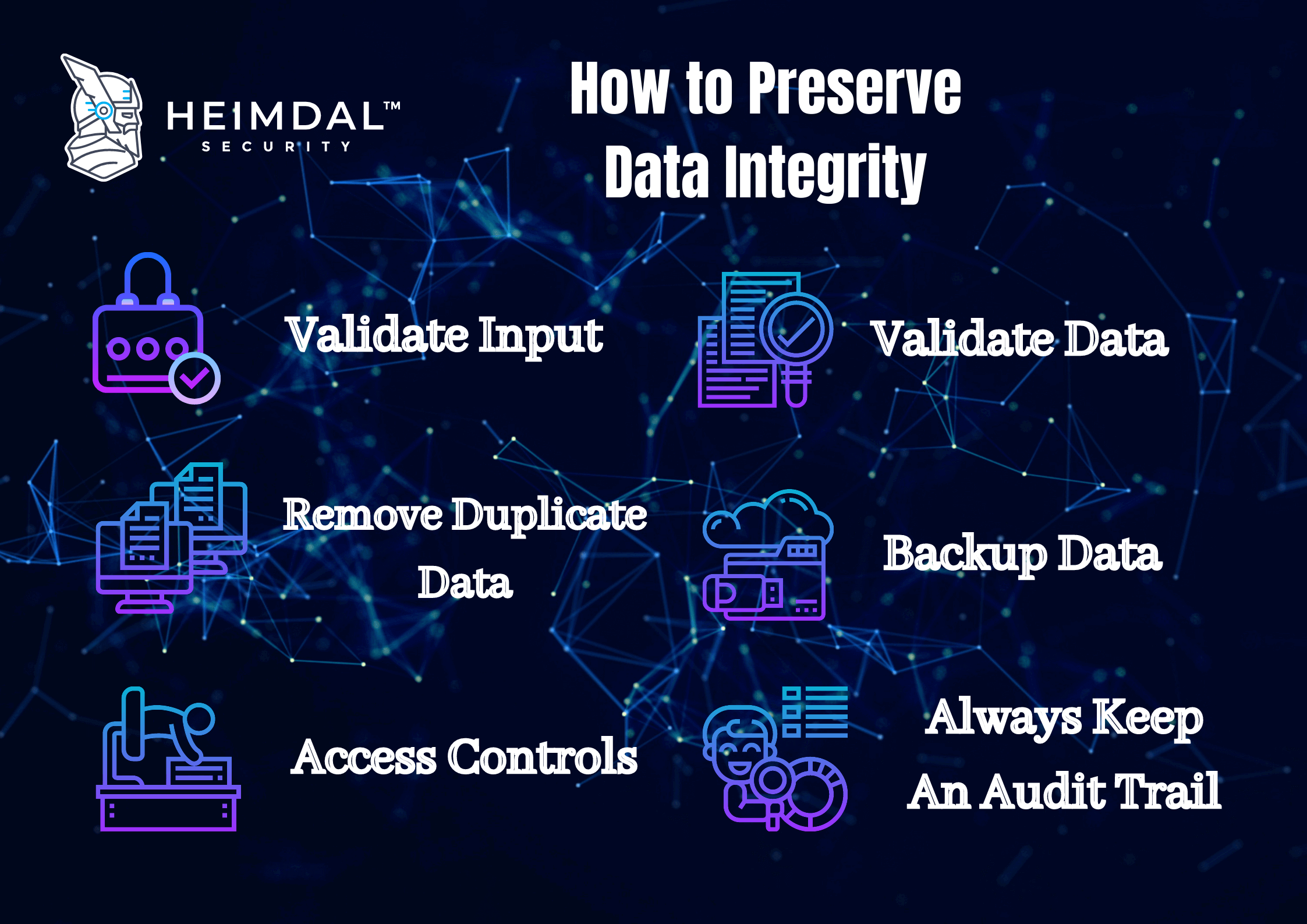

Cómo Preservar la Integridad de sus Datos

Dado que el peligro de la integridad de los datos se ha vuelto tan perjudicial para las organizaciones y los sistemas de información, es necesario introducir una serie de pasos tácticos para minimizar estos riesgos. Sin embargo, dado que sería imposible erradicar todos los riesgos de un solo golpe, recomendamos usar una combinación de varias estrategias y herramientas.

A continuación encontrará las 10 medidas principales que reducen las amenazas a la integridad de los datos.

#1. Educar a sus empleados y promover una cultura de integridad

Apoyar un entorno de integridad mitiga de muchas maneras el riesgo de la integridad de los datos. Ayuda al alentar a los empleados a ser honestos sobre sus propios trabajos, así como sobre los esfuerzos de sus colegas. El personal de una comunidad basada en la integridad de los datos a menudo es más propenso a revelar casos cuando las personas actúan de manera irresponsable o no realizan sus tareas de acuerdo con las políticas de integridad de los datos.

#2. La introducción de medidas de garantía de calidad

Los mecanismos de control de calidad requieren que las personas y los procedimientos verifiquen que los trabajadores operan con datos de conformidad, con confidencialidad y de acuerdo con las políticas de gobernanza de datos.

#3. Tener una pista de auditoría

Una pista de auditoría es una forma especialmente poderosa de minimizar el peligro de perder la integridad de los datos. A lo largo de las diversas etapas de su ciclo de vida, las pistas de auditoría son esenciales para comprender qué sucedió con los datos, es decir, de dónde se originaron y cómo se transformaron y utilizaron.

#4. Los procesos de asignación para sus datos

Las organizaciones tienen un mejor control sobre sus activos al asignarlos, preferiblemente antes de usar cualquier dato. Estos mapas son esenciales para la aplicación de medidas eficaces de seguridad y cumplimiento de la normativa.

#5. Eliminación de vulnerabilidades

Para ayudar a mitigar las amenazas a la integridad de los datos relacionadas con la protección de los datos, es necesario eliminar las vulnerabilidades de seguridad. Este enfoque de reducción de riesgos implica identificar vulnerabilidades de seguridad conocidas y aplicar medidas para eliminarlas, por ejemplo, instalando parches de seguridad de manera oportuna.

Con las actualizaciones automatizadas activadas, nuestros clientes que utilizan el parche Heimdal ™ & Asset Management pueden estar seguros de que son seguros y cumplen con las normativas en todo momento. Cada mes, casi el 50% de nuestros usuarios instalan sus parches de seguridad dentro de los 3 días posteriores al lanzamiento, mientras que el resto tiende a pausar el proceso de parches de acuerdo con su propio horario.

#6. Tener un proceso de copia de seguridad de datos en marcha

Sugerimos un plan de copia de seguridad y restauración de datos que se implementará en caso de fallo del dispositivo, error de programa o borrado de datos. Con una copia de seguridad, la recuperación y restauración de los archivos de datos faltantes puede llevarse a cabo de manera más fluida, lo que ayuda a preservar la integridad de los datos de los registros restaurados.

#7. Cifrar sus datos

El cifrado es la forma más potente de mantener la seguridad de sus archivos. De esta manera, incluso si sus datos son vulnerados, se volverían inaccesibles para los actores maliciosos.

#8. Implementando la autenticación multifactor

En una época en la que la simple protección por contraseña ya no es adecuada, estamos expuestos continuamente a amenazas de contraseñas, como ataques de relleno de credenciales o registradores de claves. Por lo tanto, además de implementar una política de contraseñas seguras para evitar errores comunes de seguridad de contraseñas, la autenticación multifactor es fundamental para la seguridad empresarial actual.

#9. Aplicación del Principio de Privilegios Mínimos y Gestión de Accesos Privilegiados

Las cuentas a las que los intrusos desean más acceso son las cuentas privilegiadas. Muchos profesionales de TI no entienden completamente los peligros que implican el abuso y el compromiso de cuentas privilegiadas, lo que los hace (y, por lo tanto, las organizaciones en las que trabajan) más susceptibles a los ataques.

Debido al acceso sin restricciones que ofrecen, las cuentas privilegiadas son el foco de los hackers maliciosos y, lamentablemente, muchas empresas han facilitado el trabajo de los atacantes al otorgar derechos de administrador local a la mayoría de los miembros del personal. Para obtener más información sobre esta amenaza, le sugiero que también consulte el artículo donde mi colega explicó cuál es el Principio del Menor Privilegio.

La gestión de acceso privilegiado Heimdal ™ elimina la carga de administrar los derechos de administrador y garantiza la escalabilidad, el cumplimiento de la protección de datos y mucho más. Cuando se utiliza en conjunto con Heimdal™ Next-gen Endpoint Antivirus o Heimdal™ Threat Prevention, se convierte en la única herramienta PAM del mercado que elimina automáticamente los derechos de administrador una vez que se detectan amenazas en una máquina.

#10. La caza, detección y bloqueo proactivos de amenazas conocidas y desconocidas

La caza de amenazas cibernéticas debe ser realizada por organizaciones que se enfrentan a la creciente cantidad de amenazas potenciales. No solo eso, sino que las empresas también deben elegir los mecanismos de detección y respuesta adecuados para reaccionar ante las amenazas emergentes. Aquí es donde entra en juego el EPDR.

EPDR (Prevención, Detección y Respuesta de Endpoints) es uno de los desarrollos más recientes en ciberseguridad y uno de los mejores métodos de seguridad en los que puede confiar para una seguridad proactiva y en tiempo real. La oferta de EPDR de Heimdal incluye seguridad basada en aprendizaje automático, HIPS / HIDS e IOAs / IOC,integración con varias herramientas, parches automáticos de vulnerabilidades y administración de derechos de administrador para proteger su organización desde múltiples ángulos y mantener la integridad de sus datos.

Conclusión

Indiscutiblemente, operamos en un mundo basado en datos, donde los datos son la piedra angular de la economía y el entorno empresarial de hoy. Las organizaciones dependen constantemente de los datos en relación con sus operaciones, clientes, actividad financiera, etc. Esta tendencia creciente ha sido liderada por el crecimiento exponencial de la tecnología. Sin embargo, como el volumen de datos que recibimos y usamos ha aumentado increíblemente rápido, la integridad de los datos no se tiene en cuenta con demasiada frecuencia.

Las organizaciones deben asegurarse de que sus políticas de integridad de datos se implementen, comprendan y acepten correctamente en toda la empresa. Dado que los datos se han convertido en un recurso organizacional invaluable, debe ser su prioridad garantizar su integridad. Al final, cuanto mejor conserve la integridad de sus datos, más impactará positivamente en su negocio.

Leave a Reply