Comprendere i protocolli di gestione della rete

Protocolli di gestione della rete: una guida per capirli

Comprendere i protocolli di gestione della rete può essere un compito arduo.

È facile perdere il termine tecnico, le diverse procedure, i diversi modi di formattare i dati, le opzioni multiple, ecc.

Per facilitare questo compito vi proponiamo di seguire questa semplice guida.

I protocolli di gestione della rete sono protocolli di rete

I protocolli di amministrazione della rete funzionano nel campo delle reti e quindi sono protocolli di rete.

Ora, è importante differenziarli da quei protocolli di rete che consentono il trasferimento di dati tra due dispositivi, come TCP, UDP, SMTP, CSMA / CD, ecc.

In una rete coesisteranno sia i protocolli di trasferimento dati che i protocolli di amministrazione, condividendo risorse come CPU e larghezza di banda dei collegamenti.

È quindi interessante tenere presente che i protocolli di gestione della rete influenzano anche le prestazioni complessive della piattaforma.

Essere chiari sull’approccio del protocollo

È facile capire che più complessa ed eterogenea è la piattaforma, maggiore sarà la difficoltà che troveremo nella sua amministrazione.

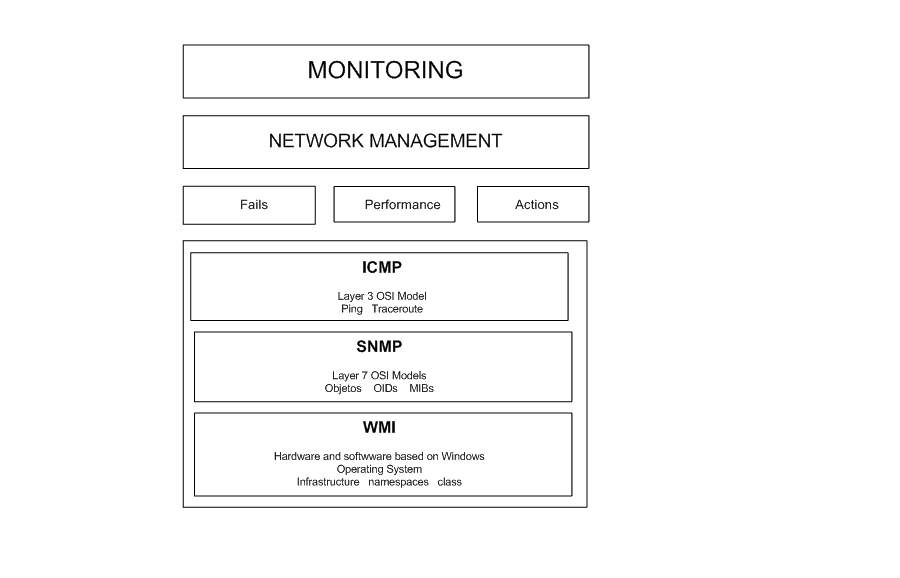

L’amministrazione della rete ha affrontato questa complessità da tre angolazioni:

- Guasti: in questo settore l’idea è di avere procedure per rilevare i guasti e uno schema per segnalarli.

- Prestazioni: qui l’idea è di ottenere dati sul comportamento della piattaforma che ci permetta di fare inferenze sulle prestazioni di essa.

- Azioni: molti protocolli di gestione includono la possibilità di eseguire azioni su elementi gestiti.

Quando cerchiamo di capire un protocollo è importante fermarci per un momento e pensare a quale angolo il protocollo propone o con quale angolo vogliamo usarlo.

Protocolli di gestione di rete e loro architettura

Tutti i protocolli di gestione propongono un’architettura e procedure per estrarre, raccogliere, trasferire, archiviare e riportare le informazioni di gestione dagli elementi gestiti.

È importante comprendere l’architettura e le procedure quando si tratta di comprendere un protocollo di gestione e indispensabile quando si implementa una soluzione basata su questo protocollo.

Protocolli di gestione della rete e organizzazione dei dati

Un altro punto fondamentale è il modo in cui i protocolli di amministrazione della rete formattano e gestiscono i dati di gestione.

La base è come definiscono e identificano gli elementi da amministrare. È sempre interessante menzionare: Quale elemento posso amministrare con questo protocollo? Solo hardware o copre anche applicazioni, per esempio?

Quindi si tratta di definire quali informazioni posso estrarre dagli elementi gestiti e quali azioni posso eseguire, se posso eseguirne.

Quale formato viene utilizzato per gestire i dati? E come è memorizzato, se è memorizzato.

Infine, quali sono le opzioni che ho per accedere a queste informazioni?

Ora, nel resto di questo articolo esamineremo tre dei protocolli di amministrazione più popolari, cercando di concentrarci sui punti sopra menzionati: focus, architettura e organizzazione dei dati.

Per questa recensione prenderemo il seguente schema come guida:

Diagramma: L’amministrazione delle reti e dei loro protocolli.

ICMP

ICMP (Internet Control Message Protocol) è un protocollo a livello di rete che fa parte del gruppo di sotto-protocolli associati al protocollo IP.

ICMP lavora nel campo della convalida dei guasti e consente anche il calcolo di alcune metriche di prestazioni.

Il lettore può leggere le specifiche dettagliate del protocollo in RFC792.

La procedura proposta da ICMP si basa sul rilevamento di una condizione di errore e l’invio di un messaggio di segnalazione di tale condizione.

Pertanto, l’elemento chiave sono i messaggi contemplati da ICMP, che di solito sono classificati in due categorie:

- Messaggi di errore: utilizzato per segnalare un errore nella trasmissione dei pacchetti.

- Messaggi di controllo: utilizzato per segnalare lo stato dei dispositivi.

L’architettura con cui funziona ICMP è molto flessibile, poiché qualsiasi dispositivo della rete può inviare, ricevere o elaborare messaggi ICMP.

In pratica viene utilizzato per router e switch per segnalare all’host che origina un pacchetto che il pacchetto non può essere consegnato a causa di un errore di rete.

Inoltre, ICMP viene utilizzato anche per eseguire calcoli di metriche sulle prestazioni, come livelli di latenza, tempo di risposta o perdita di pacchetti, tra gli altri.

SNMP

SNMP (Simple Network Management Protocol) è un protocollo a livello di applicazione che copre le aree di guasti, prestazioni e azioni.

SNMP offre uno schema per raccogliere, organizzare e comunicare le informazioni di gestione tra i dispositivi che compongono una rete.

Questo schema riesce ad essere comune a un gran numero di componenti hardware, supportando:

- Diversità di dispositivi: da dispositivi di rete come router, switch, firewall o punti di accesso a dispositivi dell’utente finale come stampanti, scanner, stazioni o server.

- Diversità di marchi: la maggior parte delle marche, quando presenta un prodotto, assicurarsi che questo prodotto abbia il supporto per SNMP incluso.

Il lettore interessato a leggere le specifiche SNMP formali dovrebbe rivedere diversi documenti RFC, ma si consiglia di iniziare con RFC 1157.

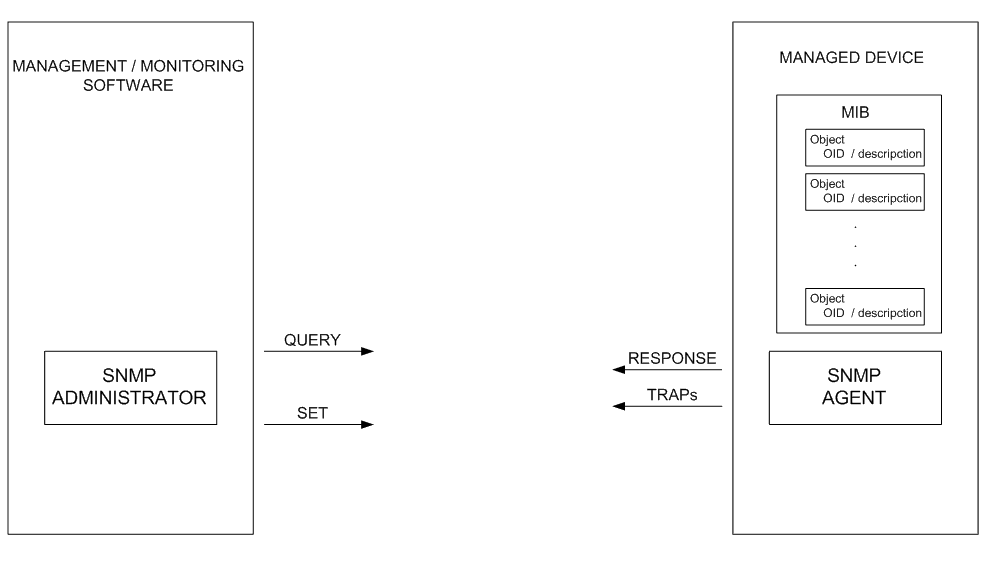

Architettura SNMP

L’architettura SNMP si basa su due componenti di base: gli agenti SNMP e gli amministratori SNMP. Nel diagramma seguente presentiamo uno schema di base di questa architettura SNMP:

Descrizione: SNMP Basic Architecture

Gli agenti SNMP sono componenti software che vengono eseguiti sugli elementi da gestire. Sono responsabili della raccolta dei dati sul dispositivo. Quindi, quando gli amministratori SNMP richiedono tali dati tramite query,l’agente invierà il corrispondente.

Gli agenti SNMP possono anche inviare le informazioni di Gestione SNMP che non corrispondono a una query ma a quella parte di un evento che si verifica nel dispositivo e che richiede la notifica. Quindi, si dice che l’agente SNMP invia in modo proattivo una TRAPPOLA di notifica.

Gli amministratori SNMP si trovano come parte di uno strumento di gestione o monitoraggio e sono progettati per funzionare come console in cui tutti i dati acquisiti e inviati dagli agenti SNMP sono centralizzati.

Organizzazione dei dati in SNMP

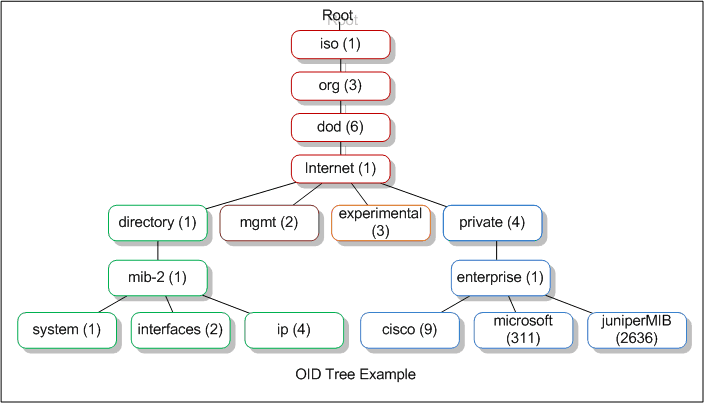

In SNMP gli elementi da gestire sono chiamati OGGETTI.

Gli OID (Object Identifier) sono gli elementi che utilizziamo per identificare in modo univoco gli oggetti. Sicuramente avrete visto OID in un formato numerico come:

In realtà questi numeri vengono estratti da un sistema di organizzazione gerarchica che inizia identificando il produttore del dispositivo, per poi identificare il dispositivo e infine l’oggetto. Nell’immagine seguente vediamo un esempio dello schema:

Descrizione: NetFlow Architecture

Tratto da: https://www.networkmanagementsoftware.com/snmp-tutorial-part-2-rounding-out-the-basics/

I MIBs (Management Information Base) sono i formati che i dati inviati dagli agenti SNMP ai gestori SNMP rispetteranno.

In pratica, abbiamo un modello generale con ciò di cui abbiamo bisogno per gestire qualsiasi dispositivo e quindi abbiamo individualizzato i MIB per ogni dispositivo, con i loro parametri particolari e i valori che questi parametri possono raggiungere.

Se hai bisogno di saperne di più su SNMP e monitoraggio basato su questo protocollo, ti invitiamo a rivedere, in questo blog, l’articolo scritto da Carla Andrés sull’argomento.

WMI

Con WMI (Windows Management Instrumentation) ci sposteremo nell’universo composto dai dispositivi che eseguono alcuni sistemi operativi Windows e dalle applicazioni che dipendono da questo sistema operativo.

Infatti, WMI propone un modello in modo da poter rappresentare, ottenere, archiviare e condividere informazioni di gestione su hardware e software basati su Windows, sia localmente che da remoto.

D’altra parte, oltre a ciò che è associato alle informazioni di gestione, WMI consente anche l’esecuzione di determinate azioni.

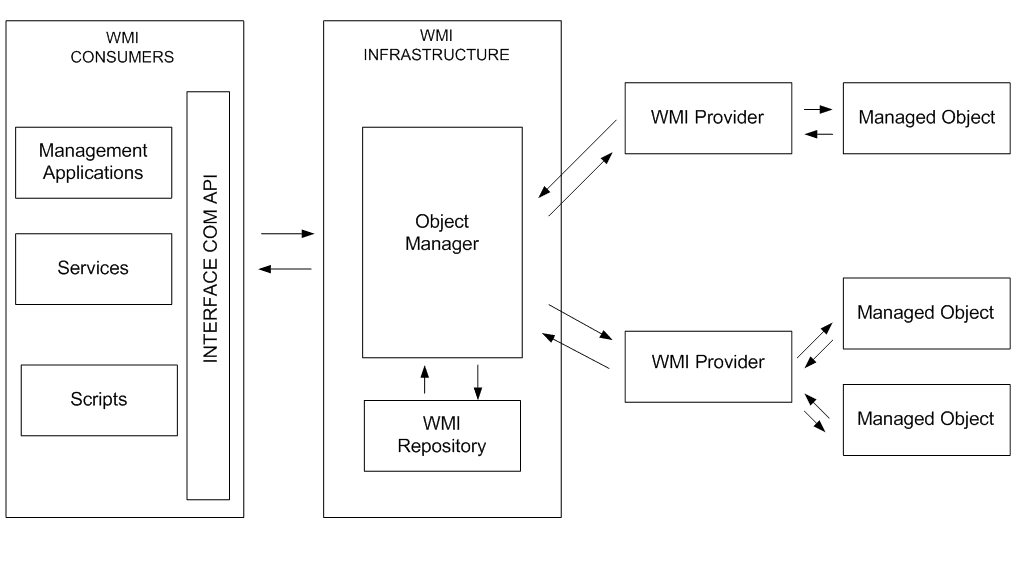

Architettura WMI

L’architettura WMI è composta da tre entità fondamentali. Diamo un’occhiata al seguente diagramma:

Descrizione: Architettura di base WMI

Fornitori WMI: un fornitore è un pezzo incaricato di ottenere informazioni di gestione da uno o più oggetti.

L’infrastruttura WMI funge da intermediario tra fornitori e strumenti di gestione. Le sue responsabilità includono quanto segue:

- Per ottenere i dati generati dai fornitori in modo pianificato.

- Per mantenere un repository con tutti i dati ottenuti in modo pianificato.

- Per trovare dinamicamente i dati richiesti dagli strumenti di amministrazione, per i quali prima verrà effettuata una ricerca nel repository e, se i dati richiesti non vengono trovati, verrà effettuata una ricerca tra i provider appropriati.

Le applicazioni di amministrazione corrispondono alle applicazioni, ai servizi o agli script che utilizzano ed elaborano le informazioni sugli oggetti gestiti.

WMI riesce ad offrire un’interfaccia uniforme attraverso la quale è possibile avere applicazioni, servizi e script che richiedono dati ed eseguono le azioni proposte dai provider WMI sugli oggetti da amministrare.

Organizzazione dei dati in WMI

WMI si basa su CIM (Common Information Model), un modello che utilizza tecniche basate su oggetti per descrivere diverse parti di un’azienda.

Questo è un modello ampiamente utilizzato nei prodotti Microsoft; infatti, quando è installato Microsoft Office o un server Exchange, ad esempio, viene installata automaticamente l’estensione del modello corrispondente al prodotto.

Solo che l’estensione che viene fornito con ogni prodotto è ciò che è noto come CLASSE WMI. Una classe descrive l’oggetto da gestire e tutto ciò che può essere fatto con esso.

Questa descrizione inizia dagli attributi gestiti dalla classe, ad esempio:

- Proprietà che si riferiscono alle caratteristiche proprie degli oggetti, ad esempio il loro nome.

- Metodi che fanno riferimento alle azioni che possono essere eseguite sull’oggetto, ad esempio tenendo nel caso di un oggetto che è un servizio.

- Associazioni che fanno riferimento a possibili associazioni tra oggetti.

Ora, una volta che i provider WMI utilizzano le classi oggetto per raccogliere informazioni di gestione e queste informazioni passano all’infrastruttura WMI, è necessario organizzarle in qualche modo.

Questa organizzazione è ottenuta attraverso contenitori logici chiamati namespace, che sono definiti dall’area di amministrazione e contengono i dati provenienti dagli oggetti correlati.

Gli spazi dei nomi sono definiti in uno schema gerarchico che ricorda lo schema seguito dalle cartelle su un disco. Quindi, lo spazio dei nomi root è la parte superiore di questo schema gerarchico e root/CIMv2 è lo spazio dei nomi predefinito.

Un’analogia che molti autori usano per spiegare l’organizzazione dei dati in WMI è confrontare WMI con i database.

Quindi, sappiamo che le classi corrispondono alle tabelle, gli spazi dei nomi ai database e l’infrastruttura WMI al gestore del database.

Quindi questa è la revisione dei protocolli di amministrazione della rete. Per finire, dobbiamo indicare che tutti gli strumenti di monitoraggio utilizzano almeno un protocollo di amministrazione di rete per raggiungere i loro obiettivi.

Pandora FMS funziona con questi tre protocolli per offrire uno strumento di monitoraggio generale ampio e flessibile.

Se ancora non si conoscono i molteplici vantaggi che Pandora FMS in grado di offrire alla propria organizzazione e ha più di 100 dispositivi per il monitoraggio, parlare con il team di vendita di Pandora FMS per ottenere una prova gratuita delle più flessibile software di monitoraggio del mercato: https://pandorafms.com/free-demo/

Inoltre, ricordate che se le vostre esigenze di monitoraggio sono più limitate che si ha a disposizione la versione OpenSource di Pandora FMS. Trova maggiori informazioni qui: https://pandorafms.org/

Non esitate a inviare le vostre domande. Il nostro team Pandora FMS sarà lieto di aiutarvi!

Il team editoriale di Pandora FMS è composto da un gruppo di scrittori e professionisti IT con una cosa in comune: la loro passione per il monitoraggio del sistema informatico.

La redazione di Pandora FMSS è composta da un gruppo di scrittori e professionisti IT con una cosa in comune: la passione per il monitoraggio dei sistemi informatici.

Leave a Reply