Qual è l’archivio delle credenziali attendibili di Android?

Analogamente a Windows e macOS, i dispositivi Android necessitano di un sistema per determinare se un certificato emesso da una particolare Autorità di certificazione (CA) è attendibile. In che modo un dispositivo decide che un certificato è attendibile?

Quando un dispositivo viene creato, viene configurato con certificati “root” attendibili memorizzati in singoli file. Questi file vengono memorizzati sul dispositivo in quello che viene chiamato l’archivio certificato radice attendibile.

Lo sapevate che il 98% del malware mobile si rivolge dispositivi Android?

Con questo in mente, è particolarmente importante per gli utenti Android di avere una forte difesa contro i criminali informatici.

Il pacchetto JoinNow di SecureW2 può installare certificati CA attendibili su dispositivi Android con facilità ed efficienza. JoinNow funziona in modo nativo con i supplicants installati in tutte le versioni di Android, in tutti i tipi di dispositivi e da tutti i produttori. Scopri come abbiamo aiutato uno dei nostri clienti alle prese con dispositivo Android onboarding qui.

Nei dispositivi Android, è disponibile un’opzione che consente di installare un certificato registrato nell’archivio attendibile. Ma che cosa è esattamente il negozio di fiducia, ed è sicuro aggiungere manualmente ad esso?

Che cos’è un’autorità di certificazione?

Le autorità di certificazione sono entità che rilasciano certificati sicuri che verificano l’identità dei server Web, dei dispositivi degli individui, dei server RADIUS, ecc. Quando si accede a un server Web tramite una connessione sicura (ad esempio HTTPS), è necessario verificare l’identità del server. Questo viene fatto dal tuo dispositivo controllando che il sito Web a cui stai tentando di accedere abbia un certificato attivo che è stato firmato da una CA affidabile.

Ad esempio, se si desidera controllare il conto di risparmio, si potrebbe andare a www.bankofamerica.com. Una CA emetterebbe un certificato che assicura di aver verificato che il titolare del certificato è l’effettivo proprietario del dominio “www.bankofamerica.com.” Puoi tranquillamente fare le tue operazioni bancarie sapendo che le tue informazioni vengono inviate solo alla fonte corretta.

Lo scopo dei certificati attendibili

La maggior parte dei dispositivi e dei browser sono dotati di un set predefinito di autorità di certificazione attendibili. Quando si verifica un certificato che è stato firmato da un’autorità di certificazione nell’elenco, il dispositivo si fiderà di tale certificato.

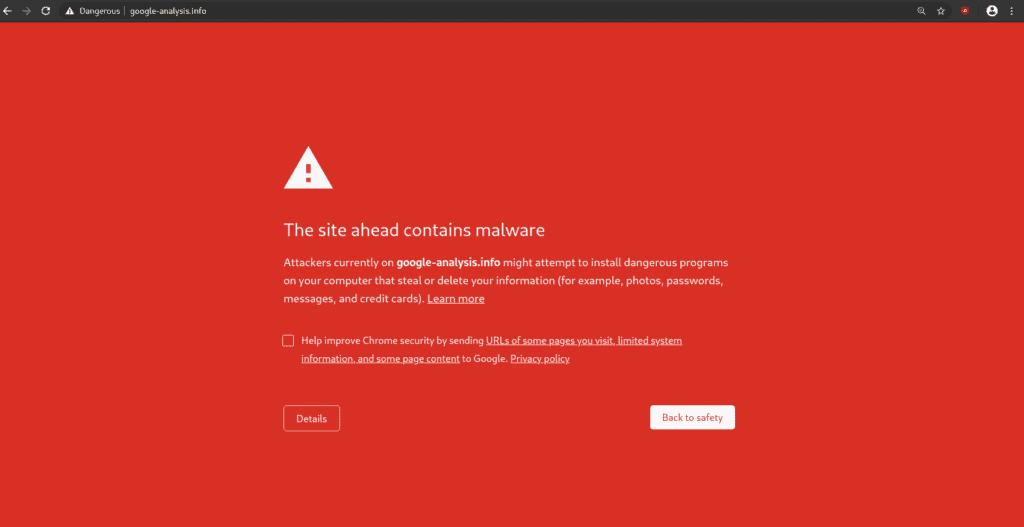

Se il tuo dispositivo rileva un certificato firmato da una CA non attendibile, molto probabilmente verrai avvisato con un avviso. Questo avviso significa che l’identità del sito non può essere verificata correttamente da un’autorità attendibile e pertanto è necessario procedere con cautela.

Nei casi in cui un’autorità di certificazione viene successivamente trovata inaffidabile o i suoi sistemi sono stati infranti, è possibile rimuoverla da questo elenco.

Nei casi in cui un’autorità di certificazione viene successivamente trovata inaffidabile o i suoi sistemi sono stati infranti, è possibile rimuoverla da questo elenco.

Quando devo modificare questo elenco?

Normalmente, non ci dovrebbe mai essere un motivo per modificare l’elenco da soli. Se un’autorità di certificazione attendibile viene mai rivelata compromessa, le notizie tendono a diffondersi rapidamente. Considera il fatto che queste CA sono la pietra angolare della fiducia su cui Internet si basa per l’autenticazione; se una CA non è più affidabile, è un grosso problema.

Nel 2011, una CA denominata DigiNotar è stata compromessa e centinaia di certificati falsi sono stati emessi per Google e altri domini. Il certificato di Google è stato successivamente utilizzato da persone sconosciute in Iran per condurre un attacco man-in-the-middle contro i servizi di Google.

DigiNotar ha evitato di informare chiunque dell’incidente per più di un mese e non è stata in grado di produrre un elenco completo di certificati fraudolenti. Quando Mozilla, WordPress, Yahoo e altre società hanno scoperto, hanno inserito nella lista nera la società e DigiNotar è fallita in poche settimane.

Che cos’è la sezione Certificati utente?

La scheda utente di Android contiene un elenco di autorità di certificazione attendibili installate sul dispositivo.

Il caso d’uso più comune per questa funzione è in un ambiente di rete privata. In questa situazione, l’utente deve effettuare una connessione sicura a un server aziendale o universitario e deve verificarne l’autenticità con un certificato firmato da un server interno.

La rete può indirizzarti a installarli manualmente come autorità di certificazione attendibile o a semplificare l’installazione dell’applicazione utilizzando una terza parte.

La soluzione per l’onboarding di Android su reti WPA2

Possiamo aiutare a eliminare le sfide comuni dell’onboarding di rete WPA2-Enterprise e 802.1 X e consentirti di sfruttare facilmente le funzionalità di sicurezza dei certificati e della convalida del server RADIUS.

Se vuoi rendere la sicurezza una priorità senza compromettere l’efficienza, consulta la nostra pagina dei prezzi per vedere se le nostre soluzioni possono aiutarti a proteggere la tua rete.

Leave a Reply