マルウェア

マルウェアとは何ですか?

マルウェア、または悪意のあるソフトウェアは、コンピュータ、ネットワーク、またはサーバーに意図的に有害なプログラムまたはファイルです。

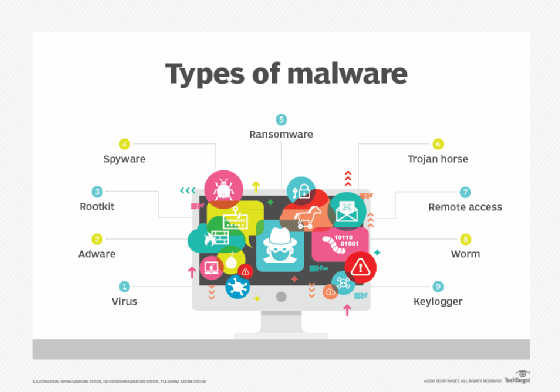

マルウェアの種類には、コンピュータウイルス、ワーム、トロイの木馬、ランサムウェア、スパイウェアが含まれます。 これらの悪意のあるプログラムは機密データを盗み、暗号化し、削除します;中心の計算機能を変えますか、またはハイジャックし、エンドユーザーのコンピ

マルウェアは何をしますか?

マルウェアはネットワークやデバイスに感染する可能性があり、それらのデバイス、ネットワーク、および/またはそのユーザーに何らかの形で害を与

マルウェアの種類とその目的によっては、この害はユーザーまたはエンドポイントとは異なるものになる可能性があります。 いくつかのケースでは、マルウェアが持っている効果は比較的軽度で良性であり、他の人では、それは悲惨なことができます。

方法に関係なく、すべてのタイプのマルウェアは、ユーザーを犠牲にして、マルウェアを設計および/または展開したハッカーの利益のためにデバイスを悪用

マルウェア感染はどのように起こるのですか?

マルウェア作成者は、デバイスやネットワークに感染するマルウェアを拡散するために、さまざまな物理的および仮想的手段を使用します。 たとえば、悪意のあるプログラムは、一般的なコラボレーションツールやドライブバイダウンロードを介してUSBドライブを使用してシステムに配信され、ユーザーの承認や知識なしに悪意のあるプログラムを自動的にシステムにダウンロードすることができます。

フィッシング攻撃は、正当なメッセージを装った電子メールに悪意のあるリンクや添付ファイルが含まれており、マルウェアの実行可能ファイルを疑 高度なマルウェア攻撃は、多くの場合、脅威アクターが感染したシステムと通信し、機密データを抽出し、さらには侵害されたデバイスやサーバーをリモートで制

マルウェアの新興株には、ユーザーだけでなく、セキュリティ管理者やマルウェア対策製品を欺くために設計された新しい回避や難読化技術が含まれ これらの回避手法の一部は、webプロキシを使用して悪意のあるトラフィックやソースIPアドレスを隠すなど、単純な戦術に依存しています。 より洗練された脅威には、署名ベースの検出ツールからの検出を避けるために、基になるコードを繰り返し変更できる多態性マルウェア; マルウェアがいつ分析されているかを検出し、サンドボックスを離れるまで実行を遅らせることができるサンドボックス対策技術、および発見されないようにシステムのRAM内にのみ存在するファイルレスのマルウェア。

さまざまな種類のマルウェアには固有の特性と特性があります。 マルウェアの種類には、次のものがあります:

- ウイルスは、自分自身を実行し、他のプログラムやファイルに感染することによって広がることができるマルウェアの最も一般的なタイプです。

- ワームはホストプログラムなしで自己複製することができ、通常はマルウェア作成者からの相互作用なしに拡散します。

- トロイの木馬は、システムにアクセスするための正当なソフトウェアプログラムとして表示されるように設計されています。 インストール後に起動すると、トロイの木馬は悪意のある機能を実行することができます。

- スパイウェアは、デバイスとユーザーに関する情報とデータを収集し、ユーザーの活動を知らずに観察します。

- ランサムウェアはユーザーのシステムに感染し、データを暗号化します。 その後、サイバー犯罪者は、システムのデータを復号化する代わりに、被害者から身代金の支払いを要求します。

- ルートキットは、被害者のシステムへの管理者レベルのアクセスを取得します。 インストールされると、プログラムは脅威アクターにシステムへのルートまたは特権アクセスを与えます。

- バックドアウイルスまたはリモートアクセストロイ(RAT)は、感染したコンピュータシステムに密かにバックドアを作成し、脅威アクターがユーザーやシステムのセ

- アドウェアは、ユーザーのブラウザとダウンロード履歴を追跡し、ユーザーを購入させるポップアップまたはバナー広告を表示する目的で、ユーザーの購入を誘 たとえば、広告主はcookieを使用して、ユーザーが訪問したwebページを追跡して、広告をより適切にターゲットにすることができます。

- キーロガーは、システムモニタとも呼ばれ、ユーザーがコンピュータ上で行うほぼすべてを追跡します。 これには、電子メール、開いているwebページ、プログラム、キーストロークが含まれます。

マルウェアの検出方法

ユーザーは、ディスク容量の突然の損失、異常に遅い速度、繰り返しのクラッシュやフリーズ、不要なインターネットアクティビティやポップアップ広告の増加などの異常なアクティビティを観察すると、マルウェアを検出できる可能性があります。

マルウェアを検出して削除するために、ウイルス対策およびマルウェア対策ソフトウェアをデバイスにインストールすることができます。 これらのツールは、リアルタイムの保護を提供したり、定期的なシステムスキャンを実行することによ

たとえば、Windows Defenderは、Windows DefenderセキュリティセンターのWindows10オペレーティングシステム(OS)に含まれているMicrosoftマルウェア対策ソフトウェアです。 Windows Defenderは、スパイウェア、アドウェア、ウイルスなどの脅威から保護します。 ユーザーは、自動”クイック”と”フル”スキャンを設定するだけでなく、低、中、高、重度の優先度アラートを設定することができます。

マルウェアを削除する方法

前述のように、多くのセキュリティソフトウェア製品は、マルウェアを検出して防止し、感染したシステムから削除するように設計されています。

Malwarebytesは、マルウェアの検出と削除を処理するマルウェア対策ツールの例です。 これは、Windows、macOSの、AndroidとiOSのプラットフォームからマルウェアを削除することができます。 Malwarebytesは、実行中のプログラム、ハードドライブ、および個々のファイルを、ユーザーのレジストリファイルをスキャンすることができます。 検出された場合は、マルウェアを隔離して削除することができます。 ただし、他のいくつかのツールとは異なり、ユーザーは自動スキャンスケジュールを設定できません。

マルウェア感染を防ぐ方法

ユーザーがマルウェアを防ぐ方法はいくつかあります。 パソコンを保護する場合は、マルウェア対策ソフトウェアをインストールできます。

ユーザーは、自分のコンピュータやその他の個人用デバイス上で安全な行動を実践することにより、マルウェアを防ぐことができます。 これには、正当な添付ファイルを装ったマルウェアが含まれている可能性のある奇妙な電子メールアドレスからの添付ファイルを開かないことが含まれます-そのような電子メールは、正当な企業からのものであると主張するかもしれませんが、非公式の電子メールドメインを持っています。

ユーザーは、ハッカーがセキュリティソフトウェアを侵害するための新しい技術を継続的に適応させ、開発するため、定期的にマルウェア対策ソフ セキュリティソフトウェアベンダーは、これらの脆弱性にパッチを適用する更新プログラムをリリースすることによって対応します。 ユーザーがソフトウェアの更新を怠ると、予防可能な悪用に対して脆弱なパッチを見逃してしまう可能性があります。

企業の設定では、ネットワークはホームネットワークよりも大きく、財政的に危機に瀕しています。 企業がマルウェア保護を実施するために取るべき積極的な手順があります。 外向きの注意事項には、次のものがあります:

- b2B取引の二重承認の実装、および

- b2c取引の第二チャネル検証の実装。

ビジネス面では、内部の注意事項は次のとおりです:

- オフラインのマルウェアと脅威検出を実装して悪意のあるソフトウェアを拡散する前にキャッチし、

- allowlistセキュリティポリシーを可能な限り実

マルウェアはMacに影響を与えますか?

マルウェアは、WindowsだけでなくMacにも影響を与える可能性があります。 歴史的に、Windowsデバイスは、ユーザーがApp Storeを通じてmacOS用のアプリケーションをダウンロードできるため、Macよりもマルウェアのターゲットが大きいと考えられ

Malwarebytes社は2020年に、Mac上のマルウェアがPc上のマルウェアを上回っていることを初めて報告した。 これは、ハッカーからより多くの注目を集めているAppleデバイスの人気に部分的に起因しています。

マルウェアはモバイルデバイスに影響を与えますか?

マルウェアは携帯電話で発見され、カメラ、マイク、GPS、加速度計などのデバイスのコンポーネントへのアクセスを提供することができます。 ユーザーが非公式のアプリケーションをダウンロードしたり、電子メールやテキストメッセージから悪意のあるリンクをクリックした場合、マルウェア モバイルデバイスは、BluetoothまたはWi-Fi接続を介して感染することもできます。

モバイルマルウェアは、iOSよりもAndroid OSを実行するデバイスで一般的に見られます。 Androidデバイス上のマルウェアは、通常、アプリケーションを介してダウンロードされます。 Androidデバイスがマルウェアに感染している兆候は、データ使用量の異常な増加、すぐに消費するバッテリーの充電、または通話、テキストや電子メールは、ユーザーの初期の知識がなくても、デバイスの連絡先に送信されているが含まれています。 同様に、ユーザーが疑わしいと思われる認識された連絡先からメッセージを受信した場合、それはデバイス間に広がるモバイルマルウェアの種類からのも

AppleはApp Storeで販売されているアプリケーションをvetsので、AppleのiOSデバイスはめったにマルウェアに感染していません。 ただし、電子メールやテキストメッセージに含まれる不明なリンクを開くことで、iOSデバイスが悪意のあるコードに感染する可能性があります。 ジェイルブレイクした場合、iOSデバイスもより脆弱になります。

マルウェアの歴史

マルウェアという用語は、1990年にコンピュータ科学者でセキュリティ研究者のYisrael Radaiによって初めて使用されました。 しかし、マルウェアはこれよりずっと前に存在していました。

マルウェアの最初の既知の例の一つは、BBN TechnologiesのエンジニアRobert Thomasによって実験として作成された1971年のクリーパーウイルスでした。 クリーパーは、ARPANET上のメインフレームに感染するように設計されました。 プログラムは関数を変更したり、データを盗んだり、削除したりしませんでしたが、”私はクリーパーです”というテレタイプメッセージを表示しながら、許可なしに: できれば捕まえてくれ”クリーパーは、後にウイルスに自己複製する能力を追加し、最初の既知のコンピュータワームを作成したコンピュータ科学者レイTomlinsonによって変更されました。

マルウェアの概念がテクノロジー業界に定着し、1980年代初頭にアップルやIBMのPcにウイルスやワームの例が登場し始め、1990年代にワールドワイドウェブや商用インターネットが登場して普及した後、マルウェアとそれを防ぐためのセキュリティ戦略は複雑になってきました。

マルウェアと同様のプログラム

マルウェアと共通の特徴を共有するが、明確に異なる他のタイプのプログラムがあります。 一つの例は、PUP、または潜在的に不要なプログラムです。 これらは、ブラウザのツールバーなど、ユーザーが自分のシステムにインストールするようにユーザーをだましますが、インストールされた後は悪意のある機能を実 ただし、PUPにスパイウェアのような機能やその他の隠された悪意のある機能が含まれている場合があり、その場合、PUPはマルウェアとして分類されます。

Leave a Reply