cryptografie

Wat is cryptografie?

cryptografie is een methode voor de bescherming van informatie en communicatie door het gebruik van codes, zodat alleen degenen voor wie de informatie is bestemd deze kunnen lezen en verwerken.

in de informatica verwijst cryptografie naar veilige informatie-en communicatietechnieken afgeleid van wiskundige concepten en een reeks op regels gebaseerde berekeningen genaamd algoritmen, om berichten te transformeren op manieren die moeilijk te ontcijferen zijn. Deze deterministische algoritmen worden gebruikt voor cryptografische sleutelgeneratie, digitale ondertekening, verificatie ter bescherming van gegevensprivacy, surfen op het internet en vertrouwelijke communicatie zoals creditcardtransacties en e-mail.

cryptografietechnieken

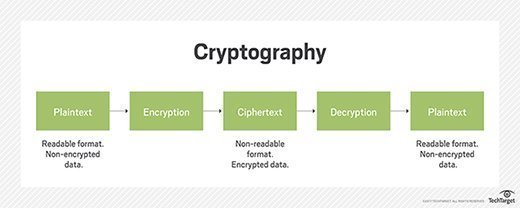

cryptografie is nauw verwant aan de disciplines cryptologie en cryptanalyse. Het bevat technieken zoals microdots, het samenvoegen van woorden met afbeeldingen en andere manieren om informatie te verbergen in opslag of doorvoer. Echter, in de huidige computer-centric wereld, cryptografie wordt meestal geassocieerd met het versleutelen van platte tekst (gewone tekst, soms aangeduid als duidelijke tekst) in versleuteling (een proces genaamd encryptie), dan weer terug (bekend als decryptie). Individuen die dit veld beoefenen staan bekend als cryptografen.

moderne cryptografie houdt zich bezig met de volgende vier doelstellingen:

- vertrouwelijkheid. De informatie kan niet worden begrepen door iemand voor wie het onbedoeld was.

- integriteit.De informatie kan niet worden gewijzigd in opslag of doorvoer tussen afzender en beoogde ontvanger zonder dat de wijziging wordt gedetecteerd.

- niet-afwijzing. De maker / afzender van de informatie kan in een later stadium niet ontkennen dat hij voornemens is de informatie te creëren of door te geven.

- authenticatie. De afzender en de ontvanger kunnen elkaars identiteit en de herkomst/bestemming van de informatie bevestigen.

Procedures en protocollen die aan sommige of alle bovenstaande criteria voldoen, worden cryptosystemen genoemd. Cryptosystemen worden vaak verondersteld alleen te verwijzen naar wiskundige procedures en computerprogramma ‘ s; maar ze omvatten ook de regulering van menselijk gedrag, zoals het kiezen van moeilijk te raden wachtwoorden, het afmelden van ongebruikte systemen en het niet bespreken van gevoelige procedures met buitenstaanders.

cryptografische algoritmen

cryptosystemen maken gebruik van een reeks procedures die cryptografische algoritmen of cijfers worden genoemd, om berichten te versleutelen en te decoderen om de communicatie tussen computersystemen, apparaten en toepassingen te beveiligen.

een versleutelingsalgoritme gebruikt één algoritme voor versleuteling, een ander algoritme voor berichtauthenticatie en een ander algoritme voor sleuteluitwisseling. Dit proces, ingebed in protocollen en geschreven in software die draait op besturingssystemen (OS ‘ s) en netwerkcomputersystemen, omvat:

- public en private key generatie voor data-encryptie/decryptie

- de digitale ondertekening en verificatie voor message authentication

- key exchange

Soorten cryptografie

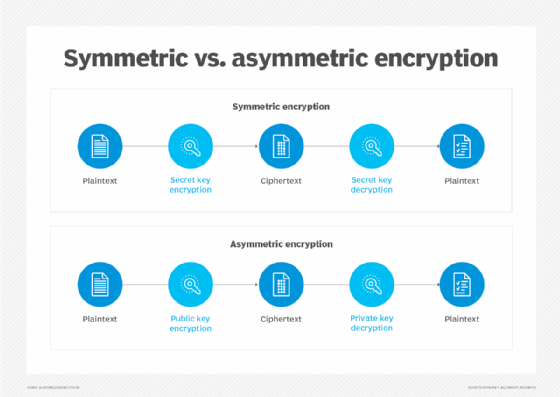

Single-toets of symmetric-key encryptie-algoritmen maken met een vaste lengte van bits bekend als een block cipher met een geheime sleutel die de schepper/afzender gebruikt om te vercijferen gegevens (encryptie). en de ontvanger gebruikt om te ontcijferen. Een voorbeeld van symmetrische cryptografie is de Advanced Encryption Standard (AES). AES is een specificatie die in november 2001 werd opgesteld door het National Institute of Standards and Technology (NIST) als een Federal Information Processing Standard (FIPS 197) om gevoelige informatie te beschermen. De standaard is gemandateerd door de Amerikaanse overheid en wordt veel gebruikt in de particuliere sector.

in juni 2003 werd AES goedgekeurd door de Amerikaanse regering voor gerubriceerde informatie. Het is een royalty-vrije specificatie geïmplementeerd in software en hardware wereldwijd. AES is de opvolger van de Data Encryption Standard (DES) en DES3. Het gebruikt langere sleutellengtes — 128-bit, 192-bit, 256-bit — om brute kracht en andere aanvallen te voorkomen.

versleutelingsalgoritmen met openbare of asymmetrische sleutels gebruiken een sleutelpaar, een openbare sleutel die aan de maker/afzender is gekoppeld voor het versleutelen van berichten en een privésleutel die alleen de afzender kent (tenzij deze wordt blootgesteld of zij besluiten deze te delen) voor het ontcijferen van die informatie.

voorbeelden van public-key cryptografie zijn::

- RSA, veelal gebruikt op het internet

- Elliptic Curve Digital Signature Algorithm (ECDSA) gebruikt door de Bitcoin

- DSA (Digital Signature Algorithm) aangenomen als een Federal Information Processing Standard voor digitale handtekeningen door NIST in FIPS 186-4

- Diffie-Hellman key exchange

Om data-integriteit te behouden in cryptografie, hash-functies, die het retourneren van een deterministisch uitgang van een input waarde, worden gebruikt om gegevens naar een vast formaat. Soorten cryptografische hash functies omvatten SHA-1 (Secure Hash Algorithm 1), SHA-2 en SHA-3.

cryptografie betreft

aanvallers kunnen cryptografie omzeilen, computers hacken die verantwoordelijk zijn voor data-encryptie en decryptie, en zwakke implementaties exploiteren, zoals het gebruik van standaardsleutels. Echter, cryptografie maakt het moeilijker voor aanvallers om toegang te krijgen tot berichten en gegevens beschermd door encryptie-algoritmen.

groeiende bezorgdheid over de rekenkracht van kwantumcomputing om de huidige cryptografische encryptie-normen te doorbreken, leidde NIST ertoe in 2016 een oproep te doen voor papers onder de wiskundige en wetenschappelijke gemeenschap voor nieuwe public key cryptografie-normen.In tegenstelling tot de huidige computersystemen gebruikt quantum computing quantum bits (qubits) die zowel 0s als 1s kunnen vertegenwoordigen en daarom twee berekeningen tegelijk uitvoeren. Hoewel een grootschalige kwantumcomputer in het komende decennium misschien niet wordt gebouwd, vereist de bestaande infrastructuur standaardisatie van publiek bekende en begrepen algoritmen die een veilige aanpak bieden, volgens NIST. De deadline voor indiening was in November 2017, de analyse van de voorstellen zal naar verwachting drie tot vijf jaar duren.

geschiedenis van cryptografie

het woord “cryptografie” is afgeleid van het Griekse kryptos, wat verborgen betekent.

het voorvoegsel “crypt-” betekent “Verborgen” of “kluis”, en het achtervoegsel ” – graphy “staat voor” writing.”

The origin of cryptography is usually dating from about 2000 B. C., with the Egyptian practice of hiërogliefen. Deze bestonden uit complexe pictogrammen, waarvan de volledige betekenis alleen bekend was bij een elite paar.Het eerste bekende gebruik van een moderne cipher was door Julius Caesar (100 v.Chr. tot 44 v. Chr.), die zijn boodschappers niet vertrouwde toen hij communiceerde met zijn gouverneurs en officieren. Om deze reden creëerde hij een systeem waarin elk personage in zijn boodschappen werd vervangen door een personage drie posities ervoor in het Romeinse alfabet.In recente tijden is cryptografie uitgegroeid tot een slagveld van enkele van ‘ s werelds beste wiskundigen en computerwetenschappers. De mogelijkheid om gevoelige informatie veilig op te slaan en over te dragen is een cruciale factor gebleken voor succes in oorlog en zaken.

omdat overheden niet willen dat bepaalde entiteiten in en uit hun land toegang hebben tot manieren om verborgen informatie te ontvangen en te verzenden die een bedreiging kan vormen voor nationale belangen, is cryptografie in veel landen aan verschillende beperkingen onderworpen, variërend van beperkingen van het gebruik en de export van software tot de publieke verspreiding van wiskundige concepten die kunnen worden gebruikt om cryptosystemen te ontwikkelen.

het internet heeft echter de verspreiding van krachtige programma ‘ s en, belangrijker nog, de onderliggende technieken van cryptografie mogelijk gemaakt, zodat veel van de meest geavanceerde cryptosystemen en ideeën nu in het publieke domein zijn.

Leave a Reply