Data Integrity: wat het betekent en hoe het te onderhouden

In het huidige informatietijdperk is het absoluut van cruciaal belang om beleid af te dwingen dat de kwaliteit van verzamelde gegevens beschermt, aangezien er nu meer stukjes informatie worden opgeslagen en geanalyseerd dan ooit.

de eerste stap naar het veilig houden van uw gegevens is het leren van de basisprincipes van data-integriteit.

Wat Is Gegevensintegriteit?

zoals uitgelegd in onze Woordenlijst Cybersecurity verwijst data-integriteit naar informatieeigenschap die niet is gewijzigd of gewijzigd door een onbevoegde persoon. De term wordt gebruikt om te verwijzen naar informatiekwaliteit in een database, datawarehouse of andere online locaties.

door het gebruik van standaardprotocollen en-richtlijnen wordt gegevensintegriteit doorgaans opgelegd tijdens het ontwerp-en aanmaakproces van een gegevensarchief. Het wordt bewaard door het gebruik van verschillende methoden en validatieprotocollen voor foutcontrole.

gegevensintegriteit wordt beoordeeld op authenticiteit, volledigheid en transparantie. Daarnaast vereist de integriteit van gegevens ook dat organisaties voldoen aan de geldende regelgeving en beveiligingsverliezen identificeren. Deze status wordt bereikt door het afdwingen van een reeks Protocollen, instructies en criteria. Fundamenteel wordt de integriteit van gegevens gehandhaafd door een raamwerk te ontwerpen waar niet aan gegevens kan worden geknutseld of gemanipuleerd.

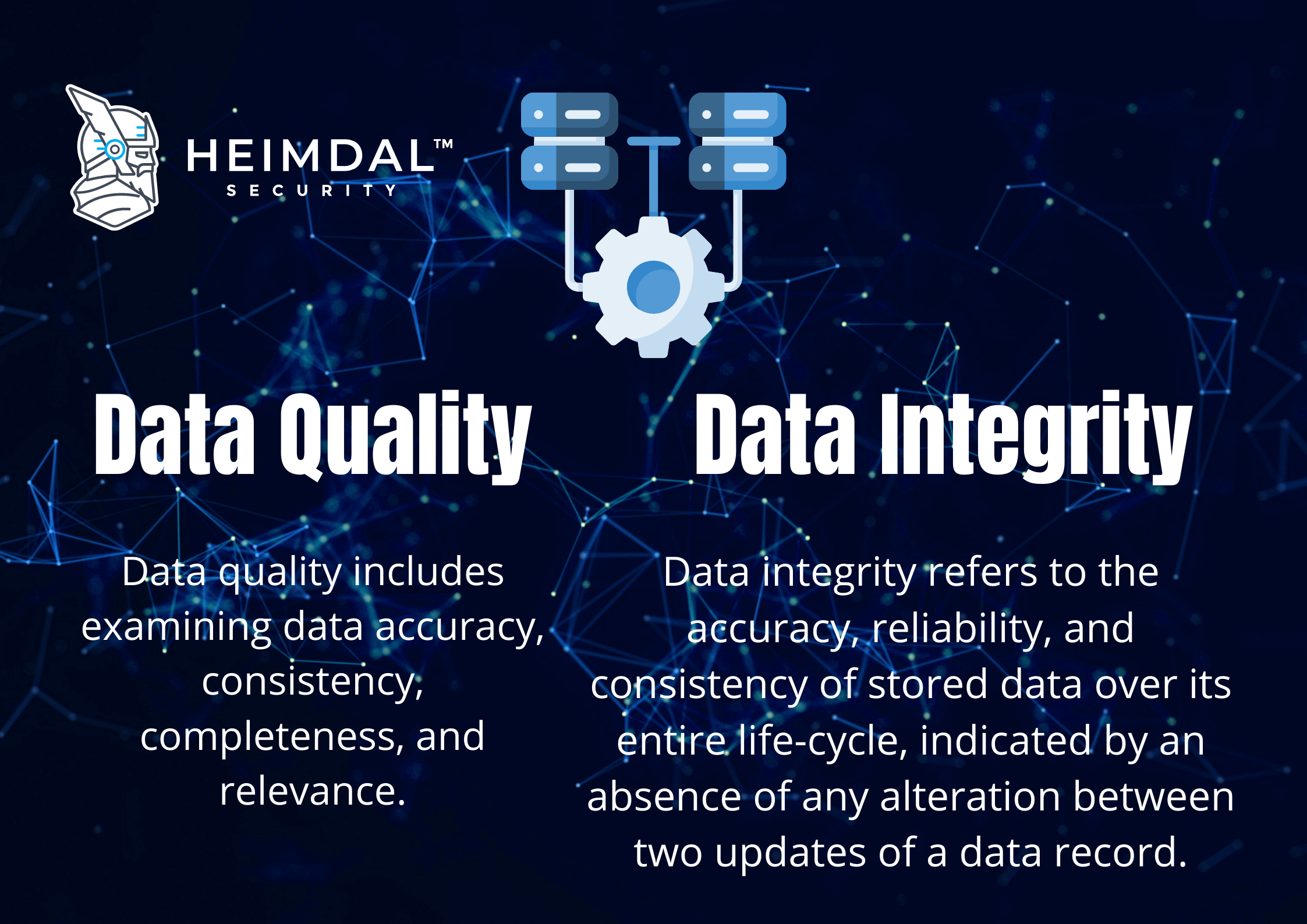

gegevensintegriteit vs gegevenskwaliteit

gegevens kunnen de belangrijkste bron voor een bedrijf zijn-maar alleen als het gegevens zijn waarop u daadwerkelijk kunt vertrouwen.

onnauwkeurige inzichten, vooringenomen waarnemingen en onverstandige suggesties kunnen de resultaten zijn van onbetrouwbare gegevens.

zoals ik al eerder zei, is gegevensintegriteit een basiskenmerk van informatiebeveiliging en heeft het betrekking op de kwaliteit en duurzaamheid van gegevens in een database, datacenter, enz. Het concept van data-integriteit kan worden gebruikt om een toestand, een procedure of een functie te definiëren en wordt soms door elkaar gebruikt met “data quality”.

“gegevensintegriteit” en “gegevenskwaliteit” zijn echter twee verschillende termen.

om weloverwogen beslissingen te nemen, moet elk bedrijf dat de kwaliteit, consistentie en geldigheid van zijn gegevens probeert te verbeteren, het verschil tussen gegevensintegriteit en gegevenskwaliteit begrijpen.

gegevenskwaliteit

de betrouwbaarheid van gegevens heeft betrekking op gegevenskwaliteit. De kwaliteit van gegevens is een onderdeel van de integriteit van gegevens. Om als kwalitatief te worden beschouwd, moeten de gegevens worden gekenmerkt door::

- nauwkeurigheid: gegevens moeten voldoende nauwkeurig zijn voor het beoogde gebruik en, hoewel ze veel toepassingen kunnen hebben, moeten ze slechts één keer worden verzameld.

- geldigheid: gegevens moeten worden verzameld en gebruikt in overeenstemming met de toepasselijke voorwaarden, met inbegrip van de juiste toepassing van de wetten of normen. Dit aspect zal de consistentie behouden, waarbij wordt beoordeeld wat er moet worden gemeten, over de tijd heen en tussen aangesloten groepen.

- betrouwbaarheid: gegevens moeten stabiele en transparante processen aantonen wanneer ze worden verzameld via verzamelpunten en in de tijd.

- tijdigheid: gegevens moeten zo spoedig mogelijk na een bepaalde activiteit worden verzameld en binnen een redelijke termijn voor het geplande gebruik toegankelijk zijn. Om de vereisten te ondersteunen en geen invloed te hebben op de beslissingen over diensten of beheer, moeten gegevens gemakkelijk en snel toegankelijk zijn.

- relevantie: in een databank moeten de gegevens continu relevant zijn.

- volledigheid: De gegevensvereisten moeten specifiek worden vastgesteld op basis van de informatiebehoeften van de organisatie en ook op basis van de gegevensverwerkingsprocedures met betrekking tot deze vereisten.

de gegevenskwaliteit zou aan alle bovenstaande voorwaarden moeten voldoen-anders zou het aspect gegevenskwaliteit ontbreken.

echter, het alleen behandelen van de kwaliteit van de gegevens betekent niet dat het waardevol zou zijn voor een onderneming. U kunt bijvoorbeeld een betrouwbare en relevante database met contactgegevens van gebruikers bijhouden, maar als u mogelijk onvoldoende ondersteunende informatie hebt die u de achtergrond biedt voor bepaalde klanten en hun interactie met uw bedrijf, is dat register misschien niet zo nuttig.

dit is waar gegevensintegriteit van belang begint te zijn.

gegevensintegriteit

hoewel de gegevenskwaliteit verband houdt met de vraag of de informatie correct en betrouwbaar is, overstijgt de gegevensintegriteit de kwaliteit van de gegevens. De integriteit van de gegevens moet ervoor zorgen dat de gegevens volledig, betrouwbaar, duidelijk en relevant zijn.

data-integriteit is wat de data echt waardevol maakt voor de operator. Een deel van het is de kwaliteit van de gegevens, maar dit is niet de enige component.

gegevensintegriteit is gebaseerd op vier centrale principes:

- integratie: onafhankelijk van de primaire bron moeten gegevens moeiteloos worden samengevoegd in legacy-structuren, databasesystemen of clouddatacenters om snel inzicht te krijgen.

- kwaliteit: om waardevol te zijn voor de besluitvorming, moeten de gegevens volledig, relevant, nauwkeurig, tijdig en betrouwbaar zijn.

- Locatieintelligentie zorgt voor de identificatie van locatiegebaseerde gegevens door organisaties en verhoogt de transparantie van gegevens door te zorgen voor een betere precisie en continuïteit.

- verrijking: door uw interne gegevens aan te vullen met informatie uit meerdere bronnen, voegt dit meer betekenis, diepte en betekenis toe. Het opnemen van verschillende informatie, zoals bedrijf, klant, of locatie gegevens biedt u een vollediger en juiste perspectief over de resultaten van uw organisatie.

gegevens zijn van onschatbare waarde en voor bedrijven die data-gedreven keuzes willen maken, zijn zowel de nauwkeurigheid van gegevens als de integriteit van gegevens van cruciaal belang. De kwaliteit van gegevens is een sterke eerste stap, maar data-integriteit verhoogt de mate van relevantie en intelligentie binnen een onderneming en leidt uiteindelijk tot betere strategieën.

men moet eerst problemen met de gegevenskwaliteit oplossen om succesvol te kunnen evolueren naar gegevensintegriteit. Bedrijven die een systematische poging om de kwaliteit van gegevens en data-integriteit uitdagingen aan te pakken zal zeker ervaren hogere prestaties.

soorten gegevensintegriteit

fysieke integriteit

wanneer we de fysieke integriteit van gegevens bespreken, verwijzen we naar de bescherming van de volledigheid en nauwkeurigheid van die gegevens zoals deze worden opgeslagen en hersteld. Bij natuurrampen, black-outs of cyberaanvallen wordt de fysieke integriteit aangetast. Bovendien kunnen menselijke fouten, opslagerosie en een hele reeks problemen het ook onmogelijk maken om nauwkeurige gegevens te verkrijgen.

logische integriteit

wanneer gegevens worden beheerd en verwerkt, bestaat de mogelijkheid dat ze beschadigd raken – kwaadwillig of onopzettelijk. Het behoud van de integriteit van gegevens helpt ervoor te zorgen dat de informatie gedurende de gehele levensduur ongewijzigd blijft. Een gebruiker kan bijvoorbeeld per ongeluk een telefoonnummer invoegen in een datumgedeelte. Mocht de database de integriteit van de gegevens handhaven, dan zou het voorkomen dat deze fouten gebeuren.

het behoud van gegevensintegriteit moet een prioriteit worden bij het bouwen van databases. Om deze reden, waar mogelijk, een goede database zal gegevensintegriteit opleggen.

met betrekking tot databases zijn er vier categorieën logische integriteit:

#1. Entity Integrity

de entity integrity zorgt ervoor dat elke rij binnen een tabel uniek is (twee rijen kunnen nooit identiek zijn). Een primaire sleutelwaarde kan worden vastgesteld om dit te bereiken. Er zal een unieke identificatiecode zijn in het veld primaire sleutel, en twee rijen zullen niet dezelfde unieke identificatiecode hebben.

#2. Referentiële integriteit

referentiële integriteit wordt geassocieerd met relaties, wat suggereert dat we moeten garanderen dat de buitenlandse sleutelwaarde altijd overeenkomt met de primaire sleutelwaarde wanneer twee of meer tabellen een relatie hebben. Een scenario waarbij in de primaire tabel een buitenlandse sleutelwaarde geen overeenkomende primaire sleutelwaarde heeft, moet worden vermeden, omdat dit ertoe zal leiden dat de record verweesd wordt.

referentiële integriteit verbiedt gebruikers records aan een gerelateerde tabel te koppelen als de primaire tabel geen bijbehorende record heeft, waarden te wijzigen die resulteren in verweesde records in een gerelateerde tabel in de primaire tabel, of records uit een primaire tabel te wissen als vergelijkbare records worden gevonden.

#3. Domeinintegriteit

de integriteit van het domein impliceert de authenticiteit van vermeldingen voor een bepaalde kolom. De allereerste stap in het behoud van domeinintegriteit is het kiezen van het geschikte gegevenstype voor een kolom. Aanvullende maatregelen kunnen bestaan uit het creëren van relevante beperkingen en regels om het formaat van de gegevens te bepalen en/of het beperken van het aantal potentiële waarden.

#4. Door de gebruiker gedefinieerde integriteit

door de gebruiker gedefinieerde integriteit stelt de gebruiker in staat regels toe te passen die niet worden beschermd door een van de andere drie vormen van gegevensintegriteit van de database.

bedreigingen voor gegevensintegriteit

- Beveiligingsstoringen zijn een frequent risico voor gegevensintegriteit waarmee veel organisaties worden geconfronteerd. Omdat de effecten van data kwetsbaarheden zeer kritisch zijn, zullen bedrijven ook extra beveiligingsmaatregelen moeten toepassen. Bijvoorbeeld, Equifax geïnvesteerd in identity protection pakketten voor haar klanten na hun beruchte datalek.

- verordeningen niet-overeenstemming. Een ander typisch risico voor gegevensintegriteit is het niet-naleven van gegevensvoorschriften. Aanzienlijke boetes worden gegeven aan organisaties die zich niet houden aan bepaalde wetgeving, zoals de GDPR. In bepaalde gevallen kunnen zij, naast deze grote betalingen, ook worden vervolgd.

- onbetrouwbare gegevens-vermindert het concurrentievermogen en de prestaties van een organisatie. Het verwijst naar record redundanties, onvolledige gegevens en niet-identificeerbare gegevensbronnen, die organisaties beperken van het uitvoeren van nauwkeurige beoordelingen, wat leidt tot extra operationele kosten.

- menselijke fout (invoeren van onjuiste gegevens, dupliceren van gegevens, per ongeluk verwijderen, enz.) is ook een van de meest voorkomende bedreigingen voor gegevensintegriteit.

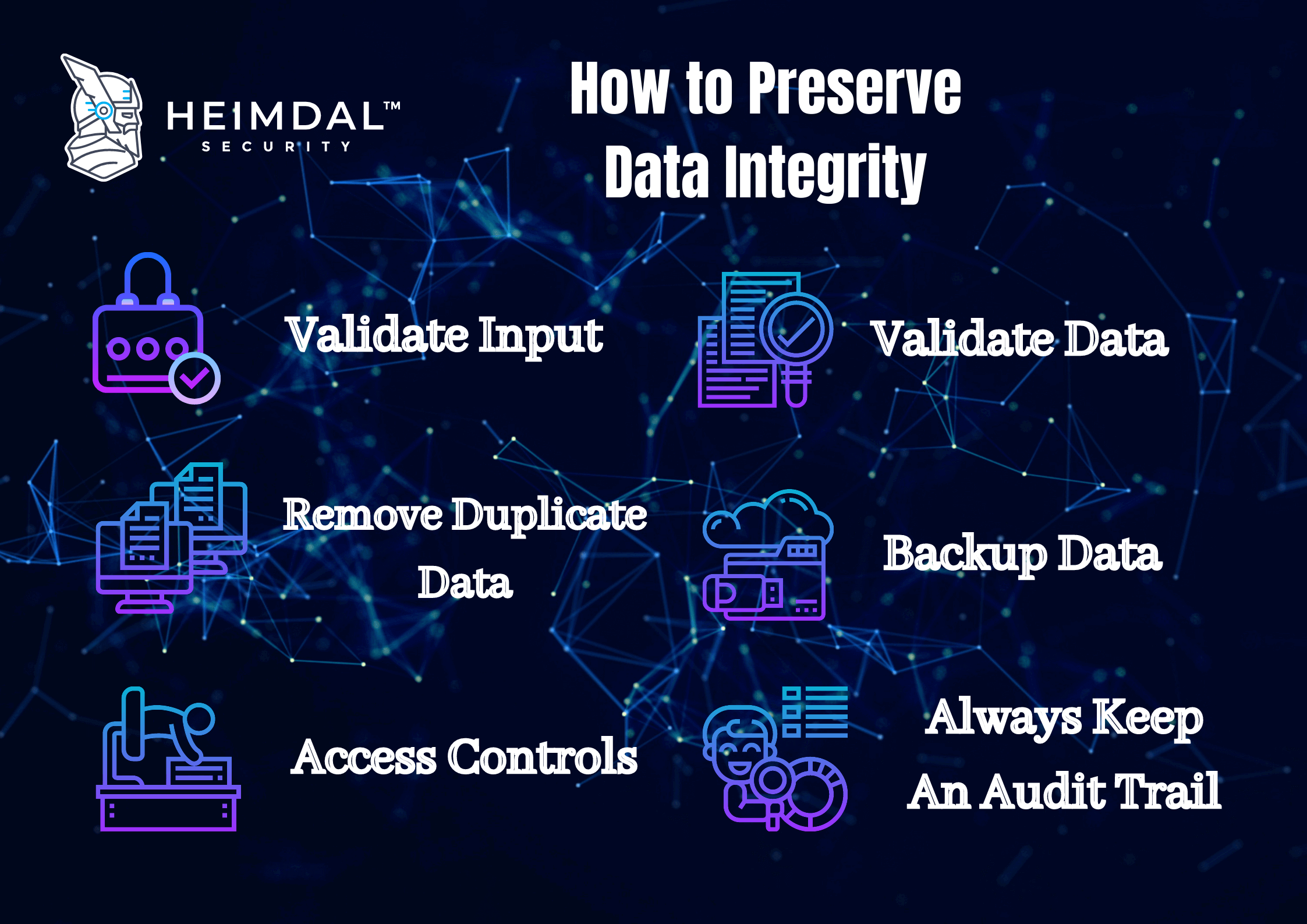

Hoe bewaart u uw gegevensintegriteit

aangezien het gevaar van gegevensintegriteit zo schadelijk is geworden voor organisaties en informatiesystemen, moet een reeks tactische stappen worden ingevoerd om deze risico ‘ s te minimaliseren. Aangezien het echter onmogelijk zou zijn om alle risico ‘ s in één klap uit te roeien, raden wij aan om een mix van verschillende strategieën en instrumenten te gebruiken.

hieronder vindt u de top 10 maatregelen die de bedreigingen voor data-integriteit te verminderen.

#1. Het opleiden van uw werknemers en het bevorderen van een cultuur van integriteit

het ondersteunen van een omgeving van integriteit vermindert op veel manieren het risico van data-integriteit. Het helpt door werknemers aan te moedigen om eerlijk te zijn over hun eigen banen en over de inspanningen van hun collega ‘ s. Medewerkers in een op gegevensintegriteit gebaseerde community zijn vaak eerder geneigd om gevallen bekend te maken wanneer mensen onverantwoordelijk handelen of hun taken niet uitvoeren in overeenstemming met het beleid inzake gegevensintegriteit.

#2. De invoering van maatregelen voor kwaliteitsborging

kwaliteitscontrolemechanismen vereist dat personen en procedures controleren of werknemers werken met gegevens in overeenstemming met, met vertrouwelijkheid en in overeenstemming met het beleid inzake gegevensbeheer.

#3. Het hebben van een audit trail

een audit trail is een bijzonder krachtige manier om het gevaar van verlies van gegevensintegriteit te minimaliseren. Tijdens de verschillende fasen van hun levenscyclus zijn audittrails essentieel om te begrijpen wat er met gegevens is gebeurd, namelijk waar ze vandaan kwamen en hoe ze werden getransformeerd en gebruikt.

#4. Mapping processen voor uw gegevens

organisaties hebben betere controle over hun activa door ze in kaart te brengen – bij voorkeur voordat er gegevens worden gebruikt. Deze kaarten zijn essentieel voor de uitvoering van doeltreffende beveiligings-en handhavingsmaatregelen.

#5. Het verwijderen van kwetsbaarheden

om bedreigingen van de gegevensintegriteit die verband houden met het beveiligen van gegevens te helpen beperken, is het nodig om kwetsbaarheden in de beveiliging te verwijderen. Deze risicoreductiebenadering omvat het identificeren van bekende beveiligingsproblemen en het afdwingen van stappen om ze te verwijderen, bijvoorbeeld door tijdig beveiligingspatches te installeren.

met automatische updates geactiveerd, kunnen onze klanten die Heimdal ™ Patch & Asset Management gebruiken er zeker van zijn dat ze te allen tijde veilig en compliant zijn. Elke maand installeert bijna 50% van onze gebruikers hun beveiligingspatches binnen 3 dagen na de release, terwijl de rest de neiging heeft om het proces van patchen te pauzeren volgens hun eigen schema.

#6. Het hebben van een data backup proces in plaats

we stellen voor een data backup en herstel plan te implementeren in het geval van een apparaat defect, programma fout, of gegevens wissen. Met een back-up kan het herstel en herstel van ontbrekende gegevensbestanden soepeler plaatsvinden, waardoor de gegevensintegriteit van herstelde records wordt behouden.

#7. Versleutelen van uw gegevens

versleuteling is de krachtigste manier om de beveiliging van uw bestanden te behouden. Op deze manier, zelfs als uw gegevens worden geschonden, zou het ontoegankelijk worden voor kwaadaardige acteurs.

#8. Implementatie van multifactor authenticatie

In een tijdperk waarin eenvoudige wachtwoordbeveiliging niet langer voldoende is, worden we voortdurend blootgesteld aan wachtwoordbedreigingen zoals aanvallen op het opvullen van informatie of key loggers. Daarom is multifactor authenticatie, naast het implementeren van een sterk wachtwoordbeleid om veelvoorkomende fouten in wachtwoordbeveiliging te voorkomen, cruciaal voor de hedendaagse bedrijfsbeveiliging.

#9. Handhaving van het beginsel van beheer van de minst bevoorrechte en bevoorrechte toegang

de accounts die indringers het meest willen benaderen, zijn bevoorrechte accounts. Veel IT-professionals niet volledig begrijpen van de gevaren die gepaard gaan met bevoorrechte account compromis en misbruik, waardoor ze (en dus de organisaties waarin ze werken) meer vatbaar voor aanvallen.

door de onbeperkte toegang die zij bieden, zijn bevoorrechte accounts het middelpunt van kwaadaardige hackers en helaas hebben veel bedrijven het werk van de aanvallers gemakkelijk gemaakt door het verlenen van lokale admin rechten aan de meeste medewerkers. Om meer te weten te komen over deze bedreiging, stel ik voor dat je ook het artikel bekijkt waar mijn collega uitlegde wat het principe van de minste Privilege is.Heimdal ™ Privileged Access Management elimineert de last van het beheer van beheerdersrechten en zorgt voor schaalbaarheid, compliance met gegevensbescherming en meer. Wanneer het wordt gebruikt in combinatie met Heimdal™ next-gen Endpoint Antivirus of Heimdal™ Threat Prevention, wordt het de enige PAM-tool op de markt die automatisch beheerdersrechten verwijdert zodra bedreigingen op een machine worden gedetecteerd.

#10. Het proactief opsporen, detecteren en blokkeren van bekende en onbekende dreigingen

Cyber threat hunting moet worden uitgevoerd door organisaties die geconfronteerd worden met de groeiende hoeveelheid potentiële dreigingen. Niet alleen dat, maar bedrijven moeten ook de juiste detectie-en reactiemechanismen kiezen om op nieuwe bedreigingen te reageren. Dit is waar EPDR in het spel komt.

EPDR (Endpoint Prevention, Detection, and Response) is een van de meest recente ontwikkelingen in cybersecurity en een van de beste beveiligingsmethoden waarop u kunt vertrouwen voor proactieve, real-time beveiliging. Het epdr-aanbod van Heimdal biedt Machine Learning-gedreven beveiliging, Hips/HIDS en IOAs / IOC ‘ s, integratie met verschillende tools, automatische vulnerability patching en beheerdersrechten om uw organisatie vanuit meerdere invalshoeken te beschermen en uw gegevensintegriteit te behouden.

conclusie

onbetwistbaar opereren we in een data-gedreven wereld, waar data de hoeksteen is van de huidige economie en het zakelijke klimaat. Organisaties zijn voortdurend afhankelijk van gegevens met betrekking tot hun activiteiten, klanten, financiële activiteiten, enzovoort. Deze groeiende trend werd geleid door de exponentiële groei van de technologie. Aangezien de hoeveelheid gegevens die we ontvangen en gebruiken ongelooflijk snel is gestegen, wordt echter niet al te vaak rekening gehouden met de integriteit van gegevens.

organisaties moeten ervoor zorgen dat hun beleid inzake gegevensintegriteit correct wordt geïmplementeerd, begrepen en geaccepteerd in het hele bedrijf. Aangezien data is uitgegroeid tot een onschatbare organisatiebron, moet het uw prioriteit zijn om de integriteit ervan te waarborgen. Uiteindelijk, hoe beter u uw data-integriteit te behouden, hoe meer het zal een positieve invloed hebben op uw bedrijf.

Leave a Reply