stateful inspection

Wat is stateful inspection in networking?

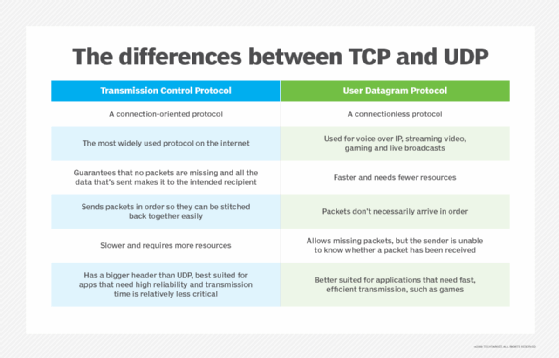

Stateful inspection, ook bekend als dynamic packet filtering, is een firewalltechnologie die de status van actieve verbindingen bewaakt en deze informatie gebruikt om te bepalen welke netwerkpakketten door de firewall worden toegestaan. Stateful inspection wordt vaak gebruikt in plaats van stateless inspection, of static packet filtering, en is zeer geschikt voor Transmission Control Protocol (TCP) en soortgelijke protocollen, hoewel het ook protocollen zoals User Datagram Protocol (UDP) kan ondersteunen.

Stateful inspection is een netwerk firewalltechnologie die wordt gebruikt om datapakketten te filteren op basis van status en context. Check Point Software Technologies ontwikkelde de techniek in de vroege jaren 1990 Om de beperkingen van stateless inspection aan te pakken. Stateful inspection is sindsdien uitgegroeid tot een industriestandaard en is nu een van de meest voorkomende firewalltechnologieën die tegenwoordig worden gebruikt.

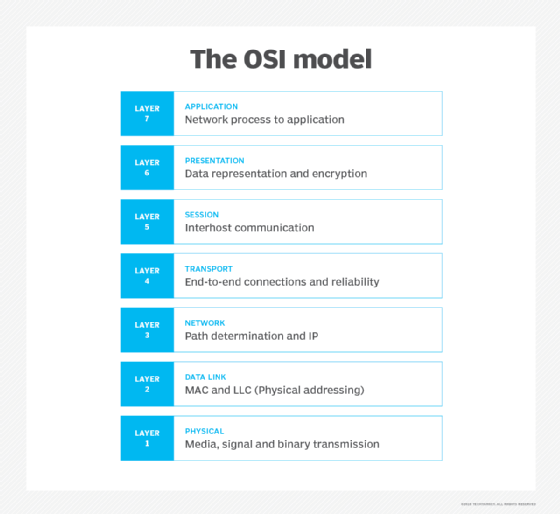

Stateful inspection werkt voornamelijk op de transport-en netwerklagen van het Open Systems Interconnection (OSI) model voor de manier waarop toepassingen communiceren over een netwerk, hoewel het ook het verkeer op applicatielagen kan onderzoeken, al was het maar in beperkte mate. Pakketfiltering is gebaseerd op de status-en contextinformatie die de firewall ontleent aan de pakketten van een sessie:

- staat. De status van de verbinding, zoals deze is opgegeven in de sessiepakketten. In TCP, bijvoorbeeld, wordt de status weergegeven in specifieke vlaggen, zoals SYN, ACK en FIN. De firewall slaat statusinformatie op in een tabel en werkt deze regelmatig bij.

- Context. Informatie zoals IP-adressen en-poorten (source and destination Internet Protocol), volgnummers en andere soorten metagegevens. De firewall slaat ook context informatie op en werkt deze regelmatig bij.

door zowel status-als contextinformatie te volgen, kan stateful inspection een grotere mate van beveiliging bieden dan bij eerdere benaderingen van firewallbescherming. De stateful firewall inspecteert inkomend verkeer op meerdere lagen in de netwerkstack, terwijl het meer gedetailleerde controle biedt over hoe het verkeer wordt gefilterd. De firewall kan ook inkomende en uitgaande pakketten vergelijken met de opgeslagen sessiegegevens om communicatiepogingen te beoordelen.

wat zijn stateful en stateless inspection?Stateful inspection heeft stateless inspection grotendeels vervangen, een oudere technologie die alleen de pakketkoppen controleert. De stateless firewall gebruikt vooraf gedefinieerde regels om te bepalen of een pakket moet worden toegestaan of geweigerd. Het vertrouwt alleen op de meest elementaire informatie, zoals bron-en bestemmingsip-adressen en poortnummers, en kijkt nooit voorbij de koptekst van het pakket, waardoor het makkelijker wordt voor aanvallers om de perimeter binnen te dringen.

bijvoorbeeld, een aanvaller kan schadelijke gegevens door de firewall geven door simpelweg “antwoord” aan te geven in de header.

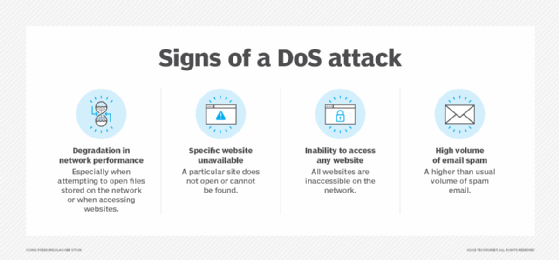

Stateful inspection kan veel meer informatie over netwerkpakketten monitoren, waardoor het mogelijk is om bedreigingen te detecteren die een stateless firewall zou missen. Een stateful firewall handhaaft context in al zijn huidige sessies, in plaats van elk pakket te behandelen als een geïsoleerde entiteit, zoals het geval is met een stateless firewall. Een stateful firewall vereist echter meer verwerkings-en geheugenbronnen om de sessiegegevens te onderhouden en is gevoeliger voor bepaalde soorten aanvallen, waaronder denial of service.

bij stateless inspection hebben lookupbewerkingen veel minder impact op processor-en geheugenbronnen, wat resulteert in snellere prestaties, zelfs als er veel verkeer is. Dat gezegd hebbende, een stateless firewall is meer geïnteresseerd in het classificeren van datapakketten dan het inspecteren ervan, het behandelen van elk pakket in isolatie zonder de sessie context die wordt geleverd met stateful inspection. Dit resulteert ook in minder filtermogelijkheden en een grotere kwetsbaarheid voor andere soorten netwerkaanvallen.

Hoe werkt stateful inspection?

Stateful inspection bewaakt communicatiepakketten gedurende een bepaalde periode en onderzoekt zowel inkomende als uitgaande pakketten. De firewall traceert uitgaande pakketten die specifieke typen inkomende pakketten aanvragen en staat inkomende pakketten alleen toe als ze een goed antwoord vormen.

een stateful firewall controleert alle sessies en verifieert alle pakketten, hoewel het proces kan variëren afhankelijk van de firewalltechnologie en het communicatieprotocol dat wordt gebruikt.

als het protocol bijvoorbeeld TCP is, legt de firewall de status en context informatie van een pakket vast en vergelijkt deze met de bestaande sessiegegevens. Als er al een overeenkomende regel bestaat, mag het pakket door de firewall. Als er geen overeenkomst wordt gevonden, moet het pakket specifieke beleidscontroles ondergaan. Op dat moment, als het pakket voldoet aan de beleidsvereisten, gaat de firewall ervan uit dat het voor een nieuwe verbinding is en slaat de sessiegegevens op in de juiste tabellen. Het laat dan het pakket passeren. Als het pakket niet aan de beleidsvereisten voldoet, wordt het pakket afgewezen.

het proces werkt iets anders voor UDP en soortgelijke protocollen. In tegenstelling tot TCP is UDP een verbindingsloos protocol, dus de firewall kan niet vertrouwen op de typen statusvlaggen die inherent zijn aan TCP. In plaats daarvan moet het contextinformatie gebruiken, zoals IP-adressen en poortnummers, samen met andere soorten gegevens. In feite neemt de firewall een pseudo-stateful benadering om te benaderen wat het kan bereiken met TCP.

in een firewall die stateful inspection gebruikt, kan de netwerkbeheerder de parameters instellen om aan specifieke behoeften te voldoen. Een beheerder kan bijvoorbeeld logboekregistratie inschakelen, specifieke typen IP-verkeer blokkeren of het aantal verbindingen naar of vanaf een enkele computer beperken.

in een normaal netwerk worden poorten gesloten, tenzij een binnenkomend pakket een verbinding met een specifieke poort aanvraagt en alleen die poort wordt geopend. Deze praktijk voorkomt port scanning, een bekende hacking techniek.

Leave a Reply