co to jest koncentrator VPN – jak to działa i protokoły

koncentrator VPN to rodzaj urządzenia sieciowego, które oferują bezpieczne połączenie i dostarczają wiadomości i dane między węzłami VPN. Jest to rodzaj routera, który ustanowił wirtualną sieć prywatną dla dużej infrastruktury sieciowej w celu wdrożenia bezpiecznej i elastycznej polityki pracy zdalnej. Jest on obsługiwany przez popularne bezpieczne protokoły sieciowe-protokoły IPSec i SSL.

w dzisiejszym świecie technologicznym istnieje mnóstwo opcji, które można wdrożyć, aby zabezpieczyć połączenie sieciowe, które jest najważniejsze dla firmy. Firma lub korporacja ma duże prawdopodobieństwo zdalnych pracowników z różnych części lokalizacji. Podczas pracy z pracownikami w tempie domu, firma potrzebuje zapewnienia, że wszelkie wspólne zasoby, informacje korporacyjne i dane są udostępniane tam iz powrotem powinny być bezpieczne. Rola złączy VPN i VPN wchodzi w centrum uwagi.

spis treści

co to jest VPN?

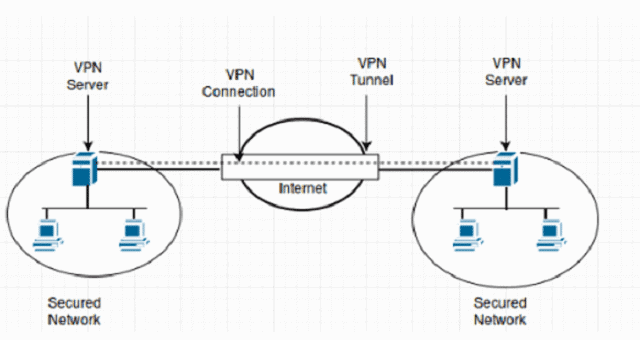

VPN lub wirtualna sieć prywatna zapewnia bezpieczne połączenie z innej sieci przez Internet. Sieci VPN są zbudowane, aby uzyskać dostęp do witryn z ograniczeniami regionalnymi i chronić Twoją aktywność przeglądania i wiele więcej. Zwykle VPN pozwala na prywatność w Internecie i przeglądanie anonimowości, ustanawiając prywatną sieć z publicznego połączenia internetowego. Szyfrowanie i anonimowość chronią Twoje działania online, wysyłkę, płacenie rachunków i wiele więcej.

jeśli utworzyłeś prywatną sieć VPN, zyskujesz więcej korzyści z zdalnego dostępu do plików firmowych lub domowych. VPN okazał się korzystny dla wielu przedsiębiorców, którzy mogą uzyskać dostęp do plików na temat bezpieczeństwa domu bez atakowania przez osoby trzecie. Poza tym wszystkim przychodzi czas, gdy gdzieś brakuje i trzeba uaktualnić system dostępu do plików z dowolnej części świata. Zwiększa to zapotrzebowanie na złącza VPN.

jeśli wdrażasz router VPN, musisz rozważyć koncentrator VPN jako lepszą opcję. W tym przewodniku skupiliśmy wszystko, od ABC koncentratora VPN po jego znaczenie i wykorzystanie. Zebraliśmy plusy i minusy urządzeń, działa i modernizuje.

co to jest koncentrator VPN

Twój zespół biznesowy pracuje nad niektórymi projektami zdalnie w Twoim domu lub w różnych lokalizacjach. Prace projektowe muszą być dostępne dla każdego członka, a jednocześnie priorytetowo traktować poufność dla innych. VPN nie będzie dobrym rozwiązaniem, ponieważ musisz zainstalować różne sieci VPN. W tym momencie Koncentratory VPN mogą zanurkować w scenariuszach, aby spełnić twoje wymagania.

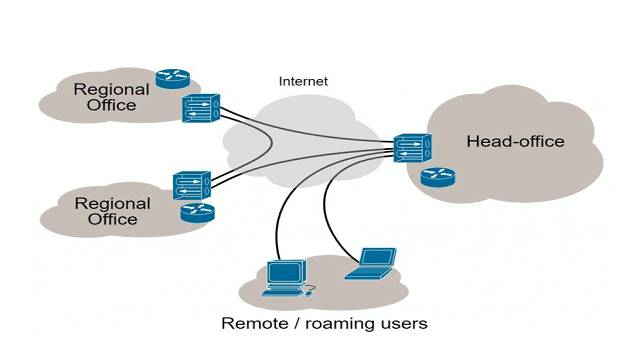

korzystając z VPN, wszyscy członkowie zespołu mogą uzyskać połączenie za pomocą wewnętrznej sieci utworzonej dla projektu z dowolnej zdalnej lokalizacji za pośrednictwem wielu tuneli VPN. Koncentratory VPN dają Ci swobodę nawiązywania bezpiecznych połączeń przez prywatne tunele do tysięcy użytkowników w tym samym czasie. Proces ten jest rozszerzony na cały świat bez negocjacji w sprawie bezpieczeństwa. Za pośrednictwem koncentratora VPN każdy z pracowników może uzyskać dostęp do swoich plików roboczych i pracować nad powierzonymi zadaniami.

Koncentratory VPN działają jako router, który umożliwia dostęp do wielu tuneli VPN, aby działać niezależnie, a także łączyć się z siecią. Koncentratory są specjalnie zaprojektowane do tworzenia i zarządzania frameworkiem komunikacyjnym VPN. Ma na celu zachęcenie do komunikacji między różnymi węzłami VPN.

routery VPN mają ograniczenia co do liczby osób, które mogą uzyskać dostęp do sieci jednocześnie. Podczas gdy Koncentratory VPN są specjalnym rodzajem routera, daje to swobodę setkom i tysiącom użytkowników, aby uzyskać dostęp do pracy w tym samym czasie bez żadnych kłopotów.

oferuje szyfrowanie i deszyfrowanie danych, bezpieczne tunele prywatne, dostarczanie danych od końca do końca, uwierzytelnianie użytkownika i wiele więcej.

jeśli zastanawiasz się, dlaczego zainwestować w koncentrator VPN zamiast routera VPN, odpowiedź jest prosta. Aby zarządzać setkami i tysiącami wyborów, najlepszym wyborem jest koncentrator VPN.

funkcje obsługiwane przez Koncentratory VPN

- tworzy bezpieczne tunele sieciowe

- Uwierzytelnij zdalnego użytkownika, aby uzyskać dostęp do centralnego serwera

- ułóż i zdefiniuj permutację tunelu i parametry

- Szyfruj, a także odszyfruj przesyłane dane i informacje.

- Zarządzaj kluczami bezpieczeństwa powiązanymi z sieciami VPN

- zoptymalizowany przepływ ruchu pakietów danych przez różne połączenia tunelowe ustanowione

- Zarządzaj ruchem przychodzącym i wychodzącym w punktach końcowych.

zgodnie z wymaganiami Twojej firmy lub firmy, Koncentratory VPN mogą być wdrażane na różne sposoby i w różnych formatach, biorąc pod uwagę zdalnych użytkowników i sposoby bezpieczeństwa. Diagram wspomina o tradycyjnej konfiguracji, konfiguracjach koncentratora VPN.

jak działa koncentrator VPN?

z różnych części świata użytkownicy mają dostęp do Internetu. Otrzymany ruch jest przekierowywany i przekształcany za pomocą zapory koncentratora VPN. Po zakończeniu procesu szyfrowania dane lub żądanie są wysyłane do serwera biznesowego.

gdy ruch wraca do urządzenia, jest wysyłany do koncentratora VPN, który go szyfruje i wysyła z powrotem do zaszyfrowanego tunelu. Tunel ten powstaje natychmiast lub pojawia się na życzenie.

po otwarciu oprogramowania automatycznie tworzony jest tunel prowadzący do koncentratora VPN do odbierania przesyłanych przez niego danych. Niektóre mają opcję Always On, więc zawsze odbierasz dane przez zaszyfrowany tunel za pośrednictwem koncentratora VPN.

VPN został stworzony do zdalnego monitorowania i obsługi tysięcy klientów za pośrednictwem szyfrowanych tuneli VPN. W dużych instytucjach lub firmach pracownicy mogą korzystać z koncentratorów do zdalnego logowania na serwerach w tym samym czasie.

wiele małych firm nie stosuje odpowiednich środków ostrożności w swoich sieciach, co ostatecznie prowadzi do utraty poufnych danych lub włamania się do danych. VPN został stworzony, aby zapewnić bezpieczeństwo i szyfrowanie dla biznesu.

koncentrator VPN vs Router VPN

oba urządzenia działają tak samo, ale różnią się pod wieloma innymi względami. Koncentrator może działać na tysiącach klientów VPN, tworząc idealne środowiska korporacyjne, w których pracownicy mogą niezawodnie uzyskać zdalny dostęp do prywatnych sieci.

podczas gdy z drugiej strony Koncentratory VPN nie mają sensu używać w domu. Nie jest to właściwa inwestycja, aby kupić i zainstalować urządzenie, chyba że w domu jest rządowym lub prywatnym biurem najwyższego poziomu z dużą ilością tajnych danych biznesowych.

routery mogą być używane w domu i innych małych firmach, w których istnieje ograniczenie dostępu do sieci prywatnych. Routery VPN są tańsze w porównaniu do koncentratorów i w większości przypadków otrzymujesz wszystkie funkcje, takie jak porty USB, porty Ethernet, łączność bezprzewodowa i wiele więcej.

różnica między routerami VPN a koncentratorami VPN to wielkość wykonywanych przez nie Zadań.

dlaczego firma powinna inwestować w koncentrator VPN

żywotność koncentratorów VPN w małych i dużych firmach nie może być przeceniona. Wymieniliśmy niektóre z powodów, dla których firmy powinny włączyć Koncentratory VPN.

zabezpieczona sieć prywatna

niektóre firmy wymagają wysokiej jakości zabezpieczeń dla swoich bardzo wrażliwych danych lub dokumentów. Aby uniknąć porwania przez osoby trzecie lub wycieku do osób nieupoważnionych, niektóre firmy decydują się zachować je na technologii, która umożliwia im zdalny dostęp do sieci prywatnych.

problemy z pulpitem zdalnym są łatwiejsze do złamania przez hakerów, ale z koncentratorem VPN historia jest inna. Koncentrator VPN wykorzystuje dynamiczny adres IP, który utrudnia osobom trzecim łamanie sieci prywatnych, ponieważ adres IP zmienia się za każdym razem, gdy się logujesz.

nieograniczony dostęp do sieci

dla firm, w których muszą jednocześnie pomieścić wszystkich pracowników, najlepszym rozwiązaniem jest koncentrator VPN. Daje dostęp do setek i tysięcy pracowników, aby połączyć się w sieci jednocześnie bez żadnych problemów.

dostęp do serwera

podczas gdy routery mają ograniczony dostęp do serwerów firmowych, Koncentratory VPN oferują pracownikom dostęp do serwerów firmowych z dowolnego miejsca na świecie.

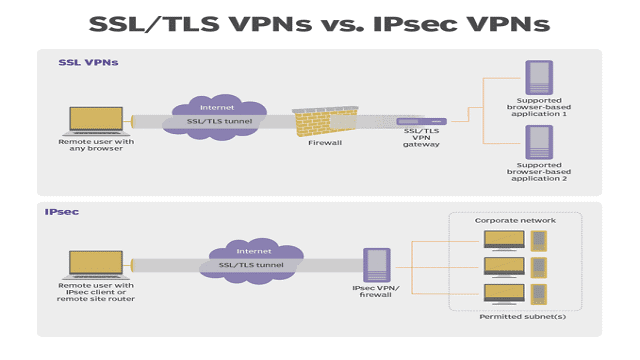

jaki koncentrator VPN wybrać-IPSEC czy SSL?

do szyfrowania plików istnieją dwa główne protokoły bezpieczeństwa – Internet protocol security, Secure socket layer.

IPSEC lub Internet protocol security szyfruje pliki wymagające oprogramowania klienckiego do pozyskania sieci prywatnych. IPSEC potrzebuje więcej umiejętności technicznych i godzin, aby skonfigurować, ale skutkuje to dwiema głównymi zaletami-wysokim poziomem bezpieczeństwa-lokalnym adresem i warstwami zabezpieczeń.Szyfrowanie IPSec ogranicza się do stałej lokalizacji zdalnej. W przypadku ustanowienia sieci w domu, nie można go używać w restauracji WiFi lub inne.

chociaż Szyfrowanie IPSec jest bardzo bezpieczne, jego konfiguracja jest męcząca.

SSL lub Secure Socket layer oferuje większą wszechstronność w porównaniu do odpowiednika. Do konfiguracji nie jest wymagane żadne oprogramowanie i nie ogranicza się do stałych zdalnych lokalizacji. Protokół SSL może nie oferować wysokiego poziomu bezpieczeństwa, oznacza to, że użytkownicy mogą uzyskać dostęp do sieci prywatnych z dowolnego miejsca po połączeniu z Internetem.

podsumowanie

koncentrator VPN jest najbardziej zaawansowanym narzędziem sieciowym. Zazwyczaj lądują one w jednej z dwóch architektur-SSL lub IPSec. Jeśli potrzebujesz jednego urządzenia do obsługi dużej liczby przychodzących tuneli, Koncentratory VPN są najlepszym wyborem.

zanim zaczniesz konfigurować protokół szyfrowania dla swojej małej firmy lub środowiska korporacyjnego, powinieneś wziąć pod uwagę swoje potrzeby biznesowe, budżet i określić najlepsze rozwiązanie dla Twojej firmy.

gdy już zrozumiesz swoje potrzeby biznesowe, koncentrator VPN może zaoferować Ci różne rozwiązania, aby zabezpieczyć Twój serwer i chronić go przed inwazyjnymi atakami z zewnątrz.

co to jest infrastruktura sieciowa-jak skonfigurować & zalety

Leave a Reply