doctoring DNS na przykładzie konfiguracji Asa

wprowadzenie

ten dokument pokazuje, w jaki sposób Doctoring DNS jest używany w Adaptive Security Appliance (asa) do zmiany wbudowanych adresów IP w odpowiedziach systemu nazw domen (DNS), aby klienci mogli łączyć się z prawidłowym adresem IP serwerów.

wymagania wstępne

wymagania

Doctoring DNS wymaga konfiguracji translacji adresów sieciowych (NAT) na ASA, a także włączenia inspekcji DNS.

użyte komponenty

informacje zawarte w tym dokumencie są oparte na Adaptive Security Appliance.

informacje zawarte w tym dokumencie zostały utworzone z urządzeń w określonym środowisku laboratoryjnym. Wszystkie urządzenia użyte w tym dokumencie rozpoczęły się od wyczyszczonej (domyślnej) konfiguracji. Jeśli Twoja sieć jest aktywna, upewnij się, że rozumiesz potencjalny wpływ dowolnego polecenia.

konwencje

więcej informacji na temat konwencji dokumentów można znaleźć w sekcji Cisco Technical Tips Conventions.

przykłady doctoringu DNS

serwer DNS wewnątrz ASA

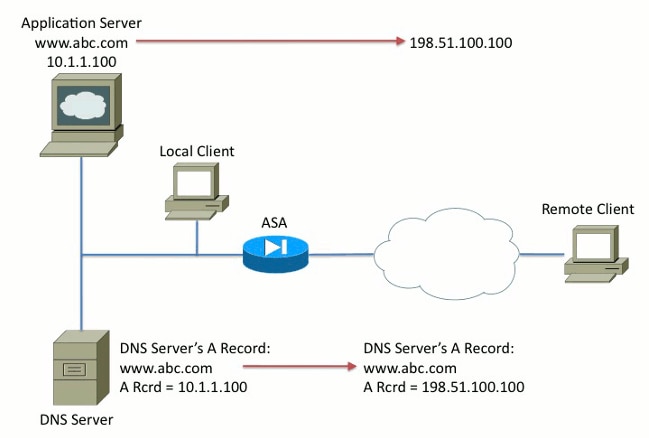

Rysunek 1

nat (inside,outside) source static 10.1.1.100 198.51.100.100 dns!policy-map global_policy class inspection_default inspect dns

na rysunku 1 serwer DNS jest kontrolowany przez lokalnego administratora. Serwer DNS powinien podać prywatny adres IP, który jest rzeczywistym adresem IP przypisanym do serwera aplikacji. Umożliwia to klientowi lokalnemu bezpośrednie połączenie z serwerem aplikacji.

niestety zdalny klient nie może uzyskać dostępu do serwera aplikacji z adresem prywatnym. W rezultacie Doctoring DNS jest skonfigurowany na ASA w celu zmiany osadzonego adresu IP w pakiecie odpowiedzi DNS. Zapewnia to, że gdy zdalny klient wyśle żądanie DNS dla www.abc.com, odpowiedź, którą otrzymują, dotyczy przetłumaczonego adresu serwera aplikacji. Bez słowa kluczowego DNS w instrukcji NAT, zdalny klient próbuje połączyć się z 10.1.1.100, co nie działa, ponieważ adres ten nie może być przekierowany w Internecie.

serwer DNS Na Zewnątrz Asa

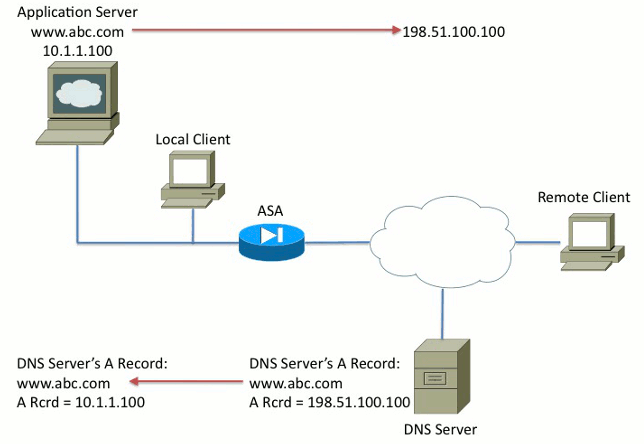

2

nat (inside,outside) source static 10.1.1.100 198.51.100.100 dns!policy-map global_policy class inspection_default inspect dns

na rysunku 2 serwer DNS jest kontrolowany przez ISP lub podobnego dostawcę usług. Serwer DNS powinien podać publiczny adres IP, czyli przetłumaczony adres IP serwera aplikacji. Umożliwia to wszystkim użytkownikom Internetu dostęp do serwera aplikacji za pośrednictwem Internetu.

niestety lokalny klient nie może uzyskać dostępu do serwera aplikacji z adresem publicznym. W rezultacie Doctoring DNS jest skonfigurowany na ASA w celu zmiany osadzonego adresu IP w pakiecie odpowiedzi DNS. Zapewnia to, że gdy lokalny klient wyśle żądanie DNS dla www.abc.com, otrzymana odpowiedź jest rzeczywistym adresem serwera aplikacji. Bez słowa kluczowego DNS w instrukcji NAT, lokalny klient próbuje połączyć się z 198.51.100.100. To nie dziaĹ ‘a, poniewaĹź ten pakiet jest wysyĹ’ any do ASA, ktĂłry upuszcza pakiet.

VPN NAT i DNS Doctoring

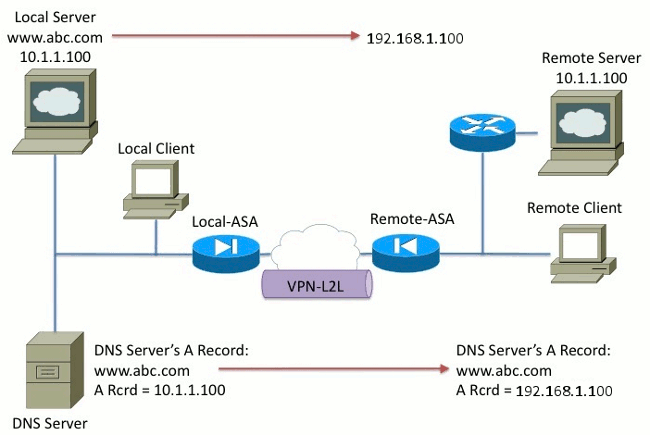

Rysunek 3

rozważ sytuację, w której Sieci się pokrywają. W tym stanie adres 10.1.1.100 żyje zarówno po stronie odległej, jak i lokalnej. W rezultacie musisz wykonać NAT na serwerze lokalnym, aby zdalny klient mógł nadal uzyskać do niego dostęp z adresem IP 192.1.1.100. Aby to działało poprawnie, wymagane jest Doctoring DNS.

DNS Doctoring nie może być wykonywany w tej funkcji. Słowo kluczowe DNS można dodać tylko na końcu obiektu NAT lub źródłowego NAT. Podwójny NAT nie obsługuje słowa kluczowego DNS. Istnieją dwie możliwe konfiguracje i obie zawodzą.

Nieudana Konfiguracja 1: Jeśli skonfigurujesz dolną linię, to przekłada się 10.1.1.1 na 192.1.1.1, nie tylko dla zdalnego klienta, ale dla wszystkich w Internecie. Ponieważ 192.1.1.1 nie jest routowalny internet, nikt w Internecie nie może uzyskać dostępu do lokalnego serwera.

nat (inside,outside) source static 10.1.1.100 192.168.1.100 dnsnat (inside,outside) source static 10.1.1.100 192.168.1.100 destination REMOTE_CLIENT REMOTE_CLIENT

nieudana Konfiguracja 2: jeśli skonfigurujesz linię DNS Doctoring NAT po wymaganej podwójnej linii NAT, spowoduje to sytuację, w której Doctoring DNS nigdy nie działa. W rezultacie zdalny klient próbuje uzyskać dostęp www.abc.com z adresem IP 10.1.1.100, który nie działa.

Leave a Reply