Ce este magazinul de acreditări de încredere Android?

Similar cu Windows și macOS, dispozitivele Android au nevoie de un sistem pentru a determina dacă un certificat emis de o anumită autoritate de certificare (CA) este de încredere. Cum decide un dispozitiv că un certificat este de încredere?

când se face un dispozitiv, Acesta este configurat cu certificate “root” de încredere care sunt stocate în fișiere individuale. Aceste fișiere sunt stocate pe dispozitiv în ceea ce se numește trusted root certificate store.

știați că 98% din programele malware mobile vizează dispozitivele Android?

având în vedere acest lucru, este deosebit de important ca utilizatorii Android să aibă o apărare puternică împotriva infractorilor cibernetici.

Pachetul Joinnow SecureW2 poate instala certificate ca de încredere pe dispozitivele Android cu ușurință și eficiență. JoinNow funcționează nativ cu supplicants instalate în toate versiunile de Android, în toate tipurile de dispozitive, și de la toți producătorii. Check out cum am ajutat unul dintre clienții noștri se luptă cu dispozitiv Android onboarding aici.

în dispozitivele Android, există o opțiune care vă oferă posibilitatea de a instala un certificat înscris în magazinul de încredere. Dar ce este exact magazinul de încredere și este sigur să îl adăugați manual?

ce este o autoritate de certificare?

autoritățile de certificare sunt entități care eliberează certificate sigure care verifică identitatea serverelor web, a dispozitivelor persoanelor fizice, a serverelor RADIUS etc. Când accesați un server web printr-o conexiune securizată (cum ar fi HTTPS), identitatea serverului trebuie verificată. Acest lucru se face prin dispozitivul dvs. care verifică dacă site-ul web pe care încercați să îl accesați are un certificat activ care a fost semnat de un CA de încredere.

de exemplu, dacă doriți să vă verificați contul de economii, puteți merge la www.bankofamerica.com. un CA ar emite un certificat care asigură că au verificat că titularul certificatului este proprietarul real al domeniului “www.bankofamerica.com.” puteți face în siguranță banca dvs. știind că informațiile dvs. sunt trimise doar la sursa corectă.

scopul certificatelor de încredere

majoritatea dispozitivelor și browserelor vin cu un set predefinit de autorități de certificare de încredere. Când întâlniți un certificat care a fost semnat de o autoritate de certificare din listă, dispozitivul dvs. va avea încredere în acel certificat.

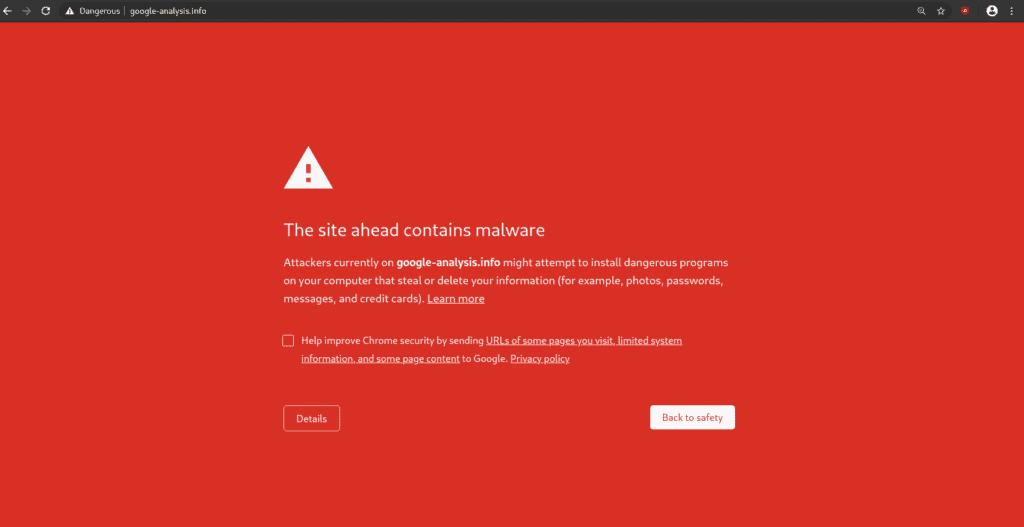

dacă dispozitivul dvs. întâlnește un certificat semnat de un CA de încredere, cel mai probabil veți fi alertat cu un avertisment. Acest avertisment înseamnă că identitatea site-ului nu a putut fi verificată în mod corespunzător de către o autoritate de încredere și, prin urmare, ar trebui să procedați cu prudență.

în cazurile în care se constată ulterior că o autoritate de certificare nu este de încredere sau că sistemele sale au fost sparte, o puteți elimina din această listă.

în cazurile în care se constată ulterior că o autoritate de certificare nu este de încredere sau că sistemele sale au fost sparte, o puteți elimina din această listă.

Când Trebuie Să Modific Această Listă?

în mod normal, nu ar trebui să existe niciodată un motiv pentru a modifica singur lista. Dacă o autoritate de certificare de încredere este vreodată compromisă, știrile tind să se răspândească rapid. Luați în considerare faptul că aceste CAs sunt piatra de temelie a încrederii pe care se bazează internetul pentru autentificare; dacă un CA nu mai este de încredere, este o afacere mare.

în 2011, Un CA numit DigiNotar a fost compromis și sute de certificate false au fost emise pentru Google și alte domenii. Certificatul Google a fost ulterior folosit de persoane necunoscute din Iran pentru a efectua un atac om-in-the-middle împotriva serviciilor Google.

DigiNotar a evitat să informeze pe cineva despre incident mai mult de o lună și nu a putut să prezinte o listă completă de certificate frauduloase. Când Mozilla, WordPress, Yahoo și alte corporații au aflat, au pus pe lista neagră compania și DigiNotar a dat faliment în câteva săptămâni.

Ce Este Secțiunea Certificate Utilizator?

fila Utilizator din Android conține o listă de autorități de certificare de încredere pe care le-ați instalat pe dispozitiv.

cel mai frecvent caz de utilizare pentru această caracteristică este într-un mediu de rețea privată. În această situație, utilizatorul trebuie să facă o conexiune sigură la un server corporativ sau universitar și trebuie să verifice autenticitatea acestuia cu un certificat semnat de un server intern.

rețeaua vă poate îndruma să le instalați manual ca autoritate de certificare de încredere sau să vă ușureze utilizarea unei a 3-A părți pentru a instala aplicația.

soluția pentru integrarea Android în rețelele WPA2

putem ajuta la eliminarea provocărilor comune ale WPA2-Enterprise și 802.1 x network onboarding și vă permit să utilizați cu ușurință caracteristicile de securitate ale certificatelor și validarea serverului RADIUS.

dacă doriți să faceți din securitate o prioritate fără a compromite eficiența, consultați pagina noastră de prețuri pentru a vedea dacă soluțiile noastre vă pot ajuta să vă securizați rețeaua.

Leave a Reply