inspecție stateful

ce este inspecție stateful în rețea?

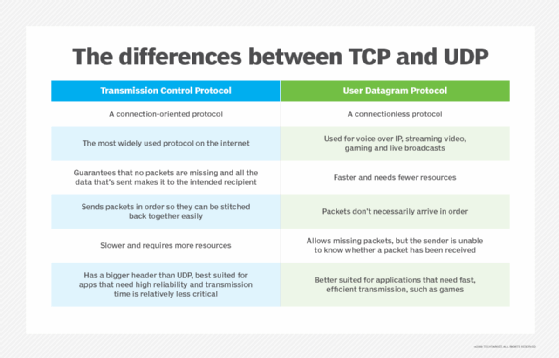

Stateful inspection, cunoscut și sub numele de dynamic packet filtering, este o tehnologie firewall care monitorizează starea conexiunilor active și folosește aceste informații pentru a determina ce pachete de rețea să permită prin firewall. Inspecția Stateful este frecvent utilizată în locul inspecției apatride sau a filtrării statice a pachetelor și este potrivită pentru protocolul de control al transmisiei (TCP) și protocoale similare, deși poate suporta și protocoale precum protocolul Datagramului utilizatorului (UDP).

stateful inspection este o tehnologie firewall de rețea utilizată pentru a filtra pachetele de date bazate pe Stare și context. Check Point Software Technologies a dezvoltat tehnica la începutul anilor 1990 pentru a aborda limitările inspecției apatrizilor. Inspecția de stat a apărut de atunci ca standard industrial și este acum una dintre cele mai comune tehnologii de firewall utilizate astăzi.

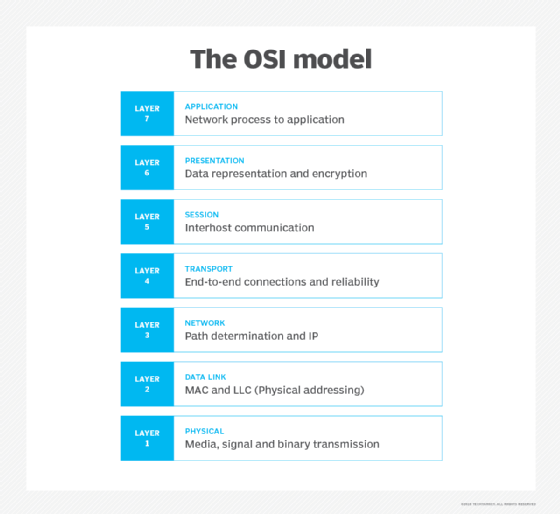

inspecția Stateful funcționează în principal la straturile de transport și de rețea ale modelului de interconectare a sistemelor deschise (OSI) pentru modul în care aplicațiile comunică printr-o rețea, deși poate examina și traficul stratului de aplicație, chiar dacă într-o măsură limitată. Filtrarea pachetelor se bazează pe informațiile de stare și context pe care paravanul de protecție le derivă din pachetele unei sesiuni:

- Stat. Starea conexiunii, așa cum este specificat în pachetele de sesiune. În TCP, de exemplu, starea se reflectă în steaguri specifice, cum ar fi SYN, ACK și FIN. Firewall-ul stochează informații de stat într-un tabel și actualizează informațiile în mod regulat.

- Context. Informații precum adresele și porturile protocolului Internet (IP) sursă și destinație, numerele de secvență și alte tipuri de metadate. Firewall-ul stochează, de asemenea, informații despre context și le actualizează în mod regulat.

urmărind atât informațiile de stat, cât și cele de context, inspecția statală poate oferi un grad mai mare de securitate decât în cazul abordărilor anterioare privind protecția firewall-ului. Firewall – ul stateful inspectează traficul de intrare la mai multe straturi din stiva de rețea, oferind în același timp un control mai granular asupra modului în care este filtrat traficul. Firewall-ul poate compara, de asemenea, pachetele de intrare și de ieșire cu datele de sesiune stocate pentru a evalua încercările de comunicare.

ce sunt inspecția statală și apatridă?

Inspecția Stateful a înlocuit în mare măsură inspecția apatridă, o tehnologie mai veche care verifică doar anteturile pachetelor. Firewall-ul apatrid utilizează reguli predefinite pentru a determina dacă un pachet ar trebui să fie permis sau refuzat. Se bazează doar pe cele mai de bază informații, cum ar fi adresele IP sursă și destinație și numerele de port, și nu privește niciodată dincolo de antetul pachetului, facilitând atacatorii să pătrundă în perimetru.

de exemplu, un atacator ar putea transmite date rău intenționate prin firewall pur și simplu indicând “răspuns” în antet.

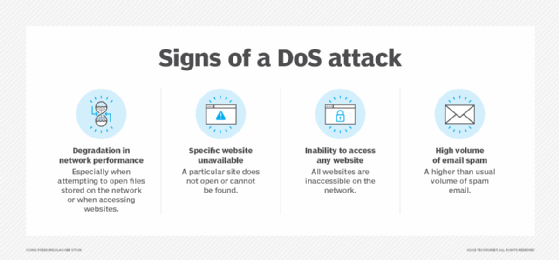

stateful inspection poate monitoriza mult mai multe informații despre pachetele de rețea, făcând posibilă detectarea amenințărilor pe care un firewall apatrid le-ar pierde. Un firewall stateful menține contextul în toate sesiunile sale curente, mai degrabă decât tratarea fiecărui pachet ca o entitate izolată, cum este cazul unui firewall apatrid. Cu toate acestea, un firewall de stare necesită mai multe resurse de procesare și memorie pentru a menține datele sesiunii și este mai susceptibil la anumite tipuri de atacuri, inclusiv refuzul serviciului.

cu inspecția apatridă, operațiunile de căutare au un impact mult mai mic asupra procesorului și a resurselor de memorie, rezultând o performanță mai rapidă chiar dacă traficul este intens. Acestea fiind spuse, un firewall apatrid este mai interesat să clasifice pachetele de date decât să le inspecteze, tratând fiecare pachet în mod izolat, fără contextul sesiunii care vine cu inspecția statală. Acest lucru are ca rezultat, de asemenea, capacități mai mici de filtrare și o vulnerabilitate mai mare la alte tipuri de atacuri de rețea.

cum funcționează inspecția stateful?

Stateful inspection monitorizează pachetele de comunicații pe o perioadă de timp și examinează atât pachetele de intrare, cât și cele de ieșire. Firewall-ul urmărește pachetele de ieșire care solicită tipuri specifice de pachete primite și permite trecerea pachetelor primite numai dacă acestea constituie un răspuns adecvat.

un firewall stateful monitorizează toate sesiunile și verifică toate pachetele, deși procesul pe care îl folosește poate varia în funcție de tehnologia firewall și de Protocolul de comunicare utilizat.

de exemplu, când protocolul este TCP, paravanul de protecție captează informațiile de stare și context ale unui pachet și le compară cu datele de sesiune existente. Dacă există deja o intrare potrivită, pachetul este permis să treacă prin firewall. Dacă nu se găsește nicio potrivire, pachetul trebuie apoi să fie supus unor verificări specifice ale politicii. În acel moment, dacă pachetul îndeplinește cerințele de politică, paravanul de protecție presupune că este pentru o conexiune nouă și stochează datele sesiunii în tabelele corespunzătoare. Apoi permite ca pachetul să treacă. Dacă pachetul nu îndeplinește cerințele de politică, pachetul este respins.

procesul funcționează puțin diferit pentru UDP și protocoale similare. Spre deosebire de TCP, UDP este un protocol fără conexiune, astfel încât firewall-ul nu se poate baza pe tipurile de steaguri de stat inerente TCP. În schimb, trebuie să utilizeze informații de context, cum ar fi adresele IP și numerele de port, împreună cu alte tipuri de date. De fapt, firewall-ul are o abordare pseudo-stateful pentru a aproxima ceea ce se poate realiza cu TCP.

într-un firewall care utilizează stateful inspection, administratorul de rețea poate seta parametrii pentru a satisface nevoile specifice. De exemplu, un administrator poate să activeze înregistrarea în jurnal, să blocheze anumite tipuri de trafic IP sau să limiteze numărul de conexiuni la sau de la un singur computer.

într-o rețea tipică, porturile sunt închise, cu excepția cazului în care un pachet de intrare solicită conectarea la un anumit port și apoi numai acel port este deschis. Această practică previne scanarea porturilor, o tehnică de hacking binecunoscută.

Leave a Reply