malware

vad är malware?

skadlig programvara, eller skadlig programvara, är alla program eller filer som är avsiktligt skadliga för en dator, nätverk eller server.

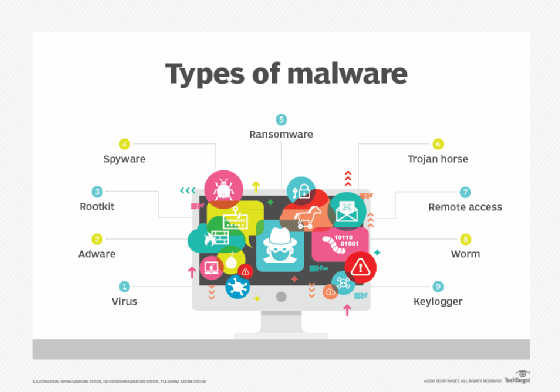

typer av skadlig kod inkluderar datavirus, maskar, trojanska hästar, ransomware och spionprogram. Dessa skadliga program stjäla, kryptera och ta bort känsliga data; ändra eller kapa kärn datorfunktioner och övervaka slutanvändarnas datoraktivitet.

vad gör malware?

skadlig programvara kan infektera nätverk och enheter och är utformad för att skada dessa enheter, nätverk och/eller deras användare på något sätt.

beroende på typen av skadlig kod och dess mål kan denna skada presentera sig annorlunda för användaren eller slutpunkten. I vissa fall är effekten skadlig programvara relativt mild och godartad, och i andra kan det vara katastrofalt.

oavsett metod är alla typer av skadlig kod utformade för att utnyttja enheter på bekostnad av användaren och till förmån för hackaren-den person som har utformat och/eller distribuerat skadlig programvara.

hur händer malware infektioner?

Malware författare använder en mängd olika fysiska och virtuella medel för att sprida skadlig kod som infekterar enheter och nätverk. Till exempel kan skadliga program levereras till ett system med en USB-enhet, genom populära samarbetsverktyg och genom drive-by-nedladdningar, som automatiskt laddar ner skadliga program till system utan användarens godkännande eller kunskap.

nätfiskeattacker är en annan vanlig typ av malware Leverans Där e-post förklädd som legitima meddelanden innehåller skadliga länkar eller bilagor som levererar malware körbar fil till intet ont anande användare. Sofistikerade malware attacker har ofta användning av en kommando-och-kontroll-server som gör det möjligt för hot aktörer att kommunicera med de infekterade systemen, exfiltrera känsliga data och även fjärrstyra den komprometterade enheten eller servern.

nya stammar av skadlig kod inkluderar nya undvikande och obfuscation tekniker som är utformade för att inte bara lura användare, utan även säkerhetsadministratörer och antimalware-produkter. Några av dessa undvikande tekniker är beroende av enkla taktiker, till exempel att använda webbproxyservrar för att dölja skadlig trafik eller käll-IP-adresser. Mer sofistikerade hot inkluderar polymorf skadlig kod som upprepade gånger kan ändra sin underliggande kod för att undvika upptäckt från signaturbaserade detekteringsverktyg; Anti-sandbox-tekniker som gör det möjligt för skadlig kod att upptäcka när den analyseras och fördröja körning tills den lämnar sandlådan; och fillös skadlig kod som bara finns i systemets RAM för att undvika att upptäckas.

olika typer av skadlig kod har unika egenskaper och egenskaper. Typer av skadlig kod inkluderar följande:

- ett virus är den vanligaste typen av skadlig kod som kan utföra sig själv och spridas genom att infektera andra program eller filer.

- en mask kan replikera sig själv utan ett värdprogram och sprider sig vanligtvis utan någon interaktion från malware-författarna.

- en trojansk häst är utformad för att visas som ett legitimt program för att få tillgång till ett system. En gång aktiverad efter installationen kan trojaner utföra sina skadliga funktioner.

- spionprogram samlar in information och data på enheten och användaren, samt observerar användarens aktivitet utan deras vetskap.

- Ransomware infekterar en användares system och krypterar dess data. Cyberbrottslingar kräver sedan en lösenbetalning från offret i utbyte mot att dekryptera systemets data.

- ett rootkit får åtkomst på administratörsnivå till offrets system. En gång installerat, ger programmet Hot aktörer rot eller privilegierad tillgång till systemet.

- ett bakdörrvirus eller remote access Trojan (RAT) skapar i hemlighet en bakdörr i ett infekterat datorsystem som gör det möjligt för hotaktörer att fjärråtkomst till det utan att varna användaren eller systemets säkerhetsprogram.

- Adware spårar en användares webbläsare och nedladdningshistorik med avsikt att visa popup-eller bannerannonser som lockar användaren att göra ett köp. Till exempel kan en annonsör använda cookies för att spåra webbsidor som en användare besöker för att bättre rikta reklam.

- Keyloggers, även kallade systemmonitorer, spårar nästan allt en användare gör på sin dator. Detta inkluderar e-post, öppnade webbsidor, program och tangenttryckningar.

hur man upptäcker skadlig kod

användare kanske kan upptäcka skadlig kod om de observerar ovanlig aktivitet som en plötslig förlust av diskutrymme, ovanligt långsamma hastigheter, upprepade kraschar eller fryser eller en ökning av oönskad Internetaktivitet och popup-annonser.

Antivirus-och antimalware-programvara kan installeras på en enhet för att upptäcka och ta bort skadlig kod. Dessa verktyg kan ge realtidsskydd eller upptäcka och ta bort skadlig kod genom att utföra rutinmässiga systemskanningar.

Windows Defender är till exempel Microsoft antimalware-programvara som ingår i operativsystemet Windows 10 (OS) under Windows Defender Security Center. Windows Defender skyddar mot hot som spionprogram, adware och virus. Användare kan ställa in automatiska” snabba “och” fullständiga ” skanningar, samt ställa in låga, medelstora, höga och svåra prioritetsvarningar.

så här tar du bort skadlig kod

som nämnts är många säkerhetsprogramvaruprodukter utformade för att upptäcka och förebygga skadlig kod samt ta bort det från infekterade system.

Malwarebytes är ett exempel på ett antimalware tool som hanterar upptäckt och borttagning av skadlig kod. Det kan ta bort skadlig kod från Windows, macOS, Android och iOS-plattformar. Malwarebytes kan skanna en användares registerfiler, program som körs, hårddiskar och enskilda filer. Om det upptäcks kan skadlig kod sedan sättas i karantän och raderas. Till skillnad från vissa andra verktyg kan användare dock inte ställa in automatiska skanningsscheman.

hur man förhindrar malware infektioner

det finns flera sätt användare kan förhindra skadlig kod. När det gäller att skydda en persondator kan användare installera antimalware-programvara.

användare kan förhindra skadlig kod genom att öva säkert beteende på sina datorer eller andra personliga enheter. Detta inkluderar att inte öppna bilagor från konstiga e-postadresser som kan innehålla skadlig kod förklädd som en legitim bilaga-sådana e-postmeddelanden kan till och med hävda att de kommer från legitima företag men har inofficiella e-postdomäner.

användare bör uppdatera sin antimalware-programvara regelbundet, eftersom hackare kontinuerligt anpassar och utvecklar nya tekniker för att bryta mot säkerhetsprogramvara. Leverantörer av säkerhetsprogram svarar genom att släppa uppdateringar som korrigerar dessa sårbarheter. Om användarna försummar att uppdatera sin programvara, de kan gå miste om en patch som lämnar dem sårbara för en förebyggas utnyttja.

i företagsinställningar är nätverk större än hemnätverk, och det står mer på spel ekonomiskt. Det finns proaktiva åtgärder som företag bör vidta för att upprätthålla skydd mot skadlig kod. Utåtvända försiktighetsåtgärder inkluderar följande:

- genomförande av dubbel godkännande för B2B-transaktioner (business-to-business) och

- genomförande av andra kanalverifiering för B2C-transaktioner (business-to-consumer).

affärsläge, interna försiktighetsåtgärder inkluderar följande:

- implementera offline malware och hotdetektering för att fånga skadlig programvara innan den sprider sig;

- implementera allowlist-säkerhetspolicyer när det är möjligt; och

- implementera stark säkerhet på webbläsarnivå.

påverkar skadlig programvara Mac-datorer?

Malware kan påverka Mac och Windows. Historiskt sett anses Windows-enheter vara ett större mål för skadlig kod än Mac, delvis för att användare kan ladda ner applikationer för macOS via App Store.

företaget Malwarebytes rapporterade 2020 att skadlig kod på Mac för första gången någonsin överträffar skadlig kod på datorer. Detta beror delvis på populariteten hos Apple-enheter och drar mer uppmärksamhet från hackare.

påverkar skadlig programvara mobila enheter?

Malware kan hittas på mobiltelefoner och kan ge tillgång till en enhets komponenter såsom kamera, mikrofon, GPS eller accelerometer. Malware kan kontrakteras på en mobil enhet om en användare hämtar en inofficiell applikation eller klickar på en skadlig länk från ett e-postmeddelande eller textmeddelande. En mobil enhet kan också infekteras via en Bluetooth-eller Wi-Fi-anslutning.

mobil skadlig kod som oftare finns på enheter som kör Android OS än iOS. Malware på Android-enheter laddas vanligtvis ner via applikationer. Tecken på att en Android-enhet är infekterad med skadlig kod inkluderar ovanliga ökningar i dataanvändning, en snabbt skingra batteriladdning, eller samtal, texter och e-post som skickas till enheten kontakter utan användarens inledande kunskap. På samma sätt, om en användare får ett meddelande från en erkänd kontakt som verkar misstänkt, kan det vara från en typ av mobil skadlig kod som sprider sig mellan enheter.

Apple iOS-enheter är sällan infekterade med skadlig kod eftersom Apple veterinärer de program som säljs i App Store. Det är dock fortfarande möjligt för en iOS-enhet att smittas med skadlig kod genom att öppna en okänd länk som finns i ett e-postmeddelande eller ett textmeddelande. iOS-enheter kommer också att bli mer sårbara om jailbroken.

historia av skadlig kod

termen skadlig kod användes först av datavetare och säkerhetsforskare Yisrael Radai 1990. Men malware fanns långt innan detta.

ett av de första kända exemplen på skadlig kod var Creeper-viruset 1971, som skapades som ett experiment av BBN Technologies-ingenjören Robert Thomas. Creeper var utformad för att infektera stordatorer på ARPANET. Medan programmet inte ändra funktioner eller stjäla eller ta bort data, flyttade den från en stordator till en annan utan tillstånd medan du visar en teletype meddelande som läser, ” jag är creeper: Fånga mig om du kan.”Creeper ändrades senare av datavetenskapsmannen Ray Tomlinson, som lade till förmågan att självreplikera till viruset och skapade den första kända datormasken.

begreppet skadlig kod slog rot i teknikindustrin, och exempel på virus och maskar började dyka upp på Apple och IBM-datorer i början av 1980-talet innan de blev populariserade efter introduktionen av World Wide Web och det kommersiella internet på 1990-talet. sedan dess har skadlig programvara-och säkerhetsstrategierna för att förhindra det-bara blivit mer komplexa.

liknande program till malware

det finns andra typer av program som delar gemensamma drag med skadlig kod men är tydligt olika. Ett exempel är en PUP, eller potentiellt oönskade program. Det här är applikationer som lurar användare att installera dem på sina system-till exempel webbläsarverktygsfält-men utför inte några skadliga funktioner när de har installerats. Det finns dock fall där en PUP kan innehålla spionprogramliknande funktionalitet eller andra dolda skadliga funktioner, i vilket fall PUP skulle klassificeras som skadlig kod.

Leave a Reply