ファイルを削除する方法。ランサムウェアを復号化する?

悪意のあるソフトウェアの種類はファイルです。解読?

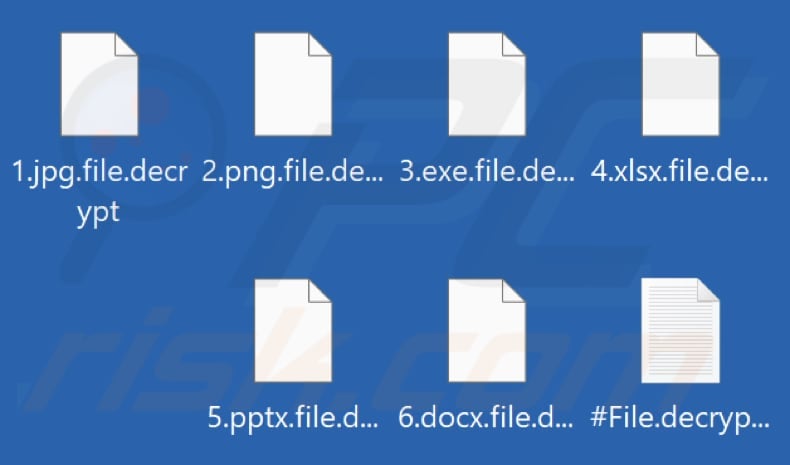

ファイル。decryptは、ファイルを暗号化(および名前変更)し、”#File”を作成するために設計されたランサムウェアです。#を復号化します。txt”ファイルの復号化のためにサイバー犯罪者に連絡する方法に関する指示を含むファイル。 “を追加してファイルの名前を変更します。ファイル。decrypt”ファイル名の拡張子は、例えば、それが変更されます”1.jpg”に”1.jpg。ファイル。”、”2.jpg”へ”2.jpg。ファイル。復号化”。

このランサムウェアによって暗号化されたファイルのスクリーンショット:

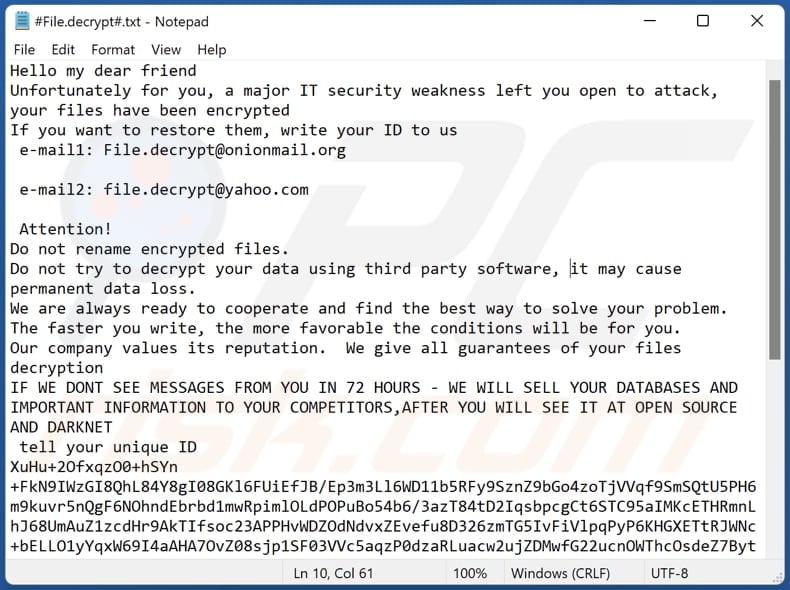

ファイル。身代金の復号化メモの概要

身代金メモには、サードパーティのソフトウェアを使用してファイルの名前を変更したり、ファイルを復号化しようとすると、永久に損傷する可能性があると記載されています。 これは、攻撃者が使用して連絡する必要があることを犠牲者に通知します[email protected] または[email protected] 72時間以内の電子メールアドレス。 72時間後、ファイルはダークネット上で販売されます。

ランサムウェアの詳細

ランサムウェアの被害者は、適切な復号化ツールで復号化されるまでファイルにアクセス(開く)できません。 通常、そのツールは攻撃者のみが提供できます。 被害者は、ファイルのコピーを持っているか、インターネット上で無料の復号化ツールが利用可能な場合にのみ、サイバー犯罪者の干渉なしに(身代金を支払う

身代金を支払わないことをお勧めします。 それを支払うことは、脅威のアクターが復号化ツール(またはツール)を提供することを保証するものではありません。 もう1つの推奨事項は、すぐにransomwareを削除することです。 Ransomwareを削除すると、より多くのファイルを暗号化したり、ローカルネットワークに接続されている他のデバイスに感染したりすることができなくなります。

ランサムウェア一般的な

ランサムウェアの主な目的は、ファイルへのアクセスをブロックし、回復のための支払いを要求することです。 唯一の主な変数は、データ復号化の価格、およびファイルの暗号化に使用される暗号化アルゴリズム(対称、非対称)です。 その他のランサムウェアの例としては、Boombye、NEEH、Jvsmdがあります。

ランサムウェアはどのように私のコンピュータに感染しましたか?

ほとんどの脅威アクターは、悪意のあるファイルやリンクを含む電子メールを送信したり、ソフトウェアクラッキングツールにマルウェアを隠したり、偽のアップデーターを送信したりすることによってマルウェアを配布します。 ソフトウェアクラッキングツール/海賊版ソフトウェアを使用することは合法ではないことに言及することが重要です。 クラッキングツールと偽のupdatersの両方が疑わしい/潜在的に悪意のあるページを介して促進/配布されます。

また、サイバー犯罪者はマルウェアを配布するためにファイル(またはプログラム)をダウンロードするために信頼できないソースを使用したり、ユーザーを騙して特定の種類のトロイの木馬をコンピュータに感染させようとしたりします。 ファイル/プログラムをダウンロードするための信頼性の低いソースの例は、非公式のページ、サードパーティのダウンローダ、ピアツーピアネットワークです。

| 名前 | ファイル。ウイルスを復号化する |

| 脅威の種類 | ランサムウェア、暗号ウイルス、ファイルロッカー |

| 暗号化されたファイル拡張子 | 。ファイル。復号化 |

| 身代金要求メッセージ | #ファイル。#を復号化します。txt |

| 利用可能な無料Decryptor? | いいえ |

| サイバー犯罪者連絡先 | [email protected],[email protected] |

| 検出名 | Avast(FileRepMalware)、コンボクリーナー(Gen:Variant.身代金だ1312),ESET-NOD32(Win32/Filecoderの変種.アウトサイダーI)、カスペルスキー(HEUR:トロイの木馬-身代金。———–一般的な),マイクロソフト(身代金:Win32/GarrantDecrypt.PA!MTB),検出の完全なリスト(VirusTotal) |

| 現象 | は、コンピュータに保存されているファイルを開くことができません、以前は機能していたファイルは、別の拡張子を持つようになりました(例:my.——-ロックされている)。 デスクトップに身代金要求メッセージが表示されます。 サイバー犯罪者は、ファイルのロックを解除するために身代金(通常はbitcoins)の支払いを要求します。 |

| 配布方法 | 感染した電子メールの添付ファイル(マクロ)、急流のウェブサイト、悪意のある広告。 |

| 被害 | すべてのファイルは暗号化されており、身代金を支払わずに開くことはできません。 追加のパスワードを盗むトロイの木馬やマルウェアの感染は、ランサムウェアの感染と一緒にインストールすることができます。 |

| マルウェアの除去(Windows) |

マルウェア感染の可能性を排除するには、正当なウイルス対策ソフトウェアを使用してコンピ 私達の保証研究者はコンボの洗剤を使用することを推薦する。 |

ランサムウェアの感染から身を守るには?

公式ページや直接リンクからソフトウェア(およびファイル)をダウンロードします。 インストールされているソフトウェアを適切に更新(必要に応じて有効にする):公式のソフトウェア開発者が提供/作成したツールを使用します。 不明な送信者から受信した無関係な電子メールに含まれているリンクや添付ファイルを開かないでください。

信頼性の高い/評判の良いウイルス対策ソフトウェアを使用し、定期的にオペレーティングシステムをスキャンします。 お使いのコンピュータが既にファイルに感染している場合。このランサムウェアを自動的に排除するには、Combo Cleaner Antivirus for Windowsでスキャンを実行することをお勧めします。

復号化のテキストファイル(“#File.#を復号化します。txt”):

テキストの身代金注:

こんにちはこっこさん

残念なことに、大手ITセキュリティの弱さを残すの攻撃を受け、ファイルにて暗号化された

たい場合には回復し、IDを

e-mail1:[email protected]e-mail2:[email protected]

注意!

な名前の変更暗号化されたファイルです。

第三者のソフトウェアを使用してデータを復号化しようとしないでください。

私達は協力し、あなたの問題を解決する最もよい方法を見つけて準備ができています常に。

書くのが速いほど、条件はより有利になります。

当社はその評判を大切にしています。 私たちはあなたのファイルの復号化のすべての保証を与えます

私たちは72時間以内にあなたからのメッセージが表示されない場合-私たちはあなた

–

ファイル。decrypt ransomware removal:

インスタント自動マルウェア除去:手動の脅威除去は、高度なコンピュータスキルを必要とする時間がかかり、複雑なプロセスかもしれません。 Combo Cleanerは、マルウェアを取り除くために推奨されるプロの自動マルウェア駆除ツールです。 以下のボタンをクリックしてダウンロードしてください。

▶コンボクリーナーのダウンロードこのウェブサイトに記載されているソフトウェアをダウンロー フル機能の製品を使用するには、Combo Cleanerのライセンスを購入する必要があります。 利用可能な7日間の無料トライアル。 コンボの洗剤はrcs Ltの親会社によっての所有され、作動しますPCRisk.com 続きを読む.

ランサムウェア感染の場合にどのような手順を実行する必要があるかを示唆するビデオ:

クイックメニュー:

- ファイルとは何ですか。ウイルスを解読する?

- ステップ1。 ランサムウェアを当局に報告する。

- ステップ2。 感染したデバイスを隔離する。

- ステップ3。 ランサムウェアの感染を特定する。

- ステップ4。 ランサムウェアの復号化ツールを検索します。

- ステップ5。 データ復旧ツールを使用してファイルを復元します。

- ステップ6。 データバックアップの作成。

ランサムウェアを当局に報告する:

ランサムウェア攻撃の被害者である場合は、このインシデントを当局に報告することをお勧めします。 法執行機関に情報を提供することにより、サイバー犯罪を追跡し、潜在的に攻撃者の起訴を支援するのに役立ちます。 ここでは、ランサムウェア攻撃を報告する必要があります当局のリストです。 ローカルのサイバーセキュリティセンターの完全なリストと、ランサムウェア攻撃を報告する理由に関する情報については、この記事をお読みください。

ランサムウェア攻撃が報告されるべき地方自治体のリスト(あなたの居住地に応じていずれかを選択してください):

-

米国-インターネット犯罪苦情センター IC3

-

英国-アクション詐欺

-

スペイン-国家警察

-

フランス-Ministère de l’intérieur

-

italy-Polizia Di stato

-

オランダ-politie

-

ポーランド-policja

-

ポルトガル-ポリシア州

感染したデバイスを隔離する:

一部のランサムウェア型の感染は、外部記憶装置内のファイルを暗号化し、感染させ、さらにはローカルネットワーク全体に広がるように設計されています。 このため、感染したデバイス(コンピュータ)をできるだけ早く隔離することが非常に重要です。

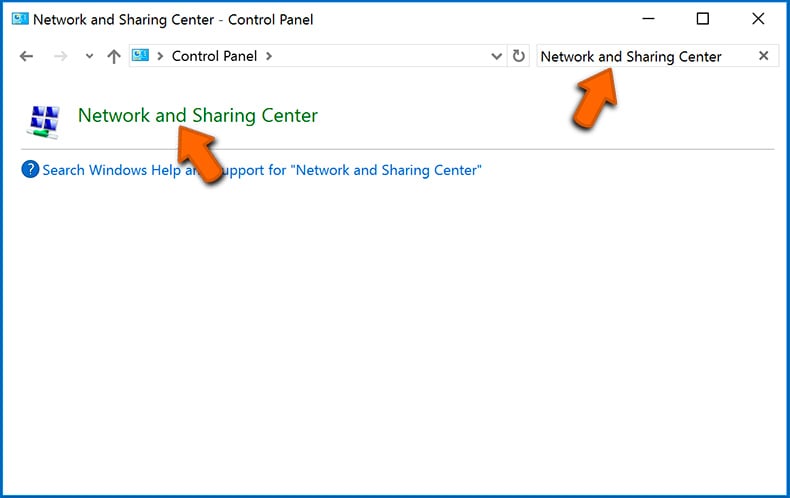

ステップ1:インターネットから切断します。

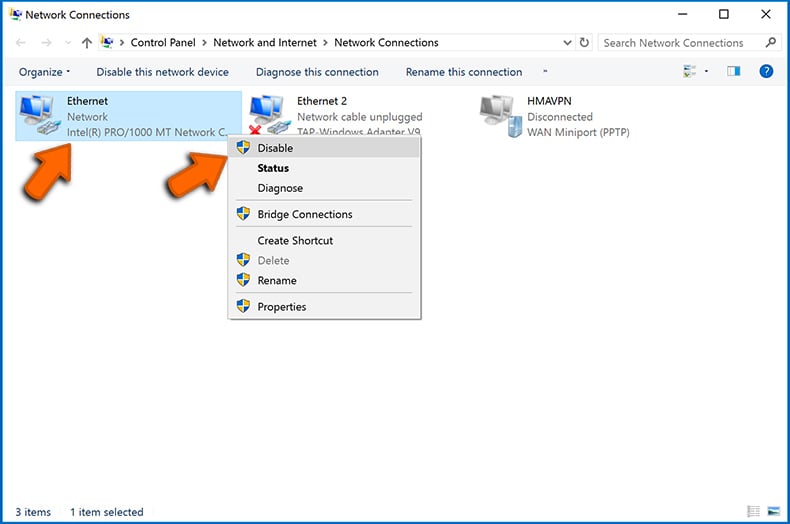

コンピュータをインターネットから切断する最も簡単な方法は、マザーボードからイーサネットケーブルを取り外すことですが、一部のデバイスは無線ネットワー したがって、コントロールパネルから手動でシステムを切断することもできます:

“コントロールパネル”に移動し、画面の右上隅にある検索バーをクリックし、”ネ:

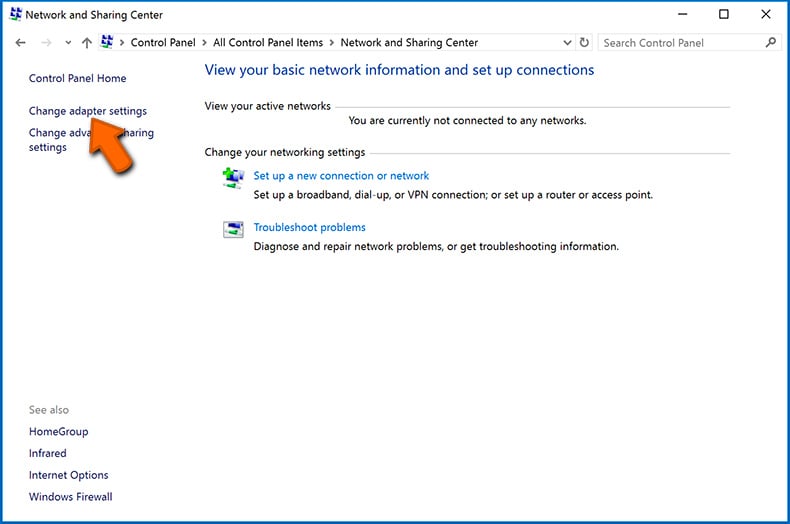

ウィンドウの左上隅にある”アダプタ設定の変更”オプションをクリックします。

各接続ポイントを右クリックし、”無効にする”を選択します。 無効にすると、システムはインターネットに接続されなくなります。 接続ポイントを再度有効にするには、もう一度右クリックして”有効”を選択します。

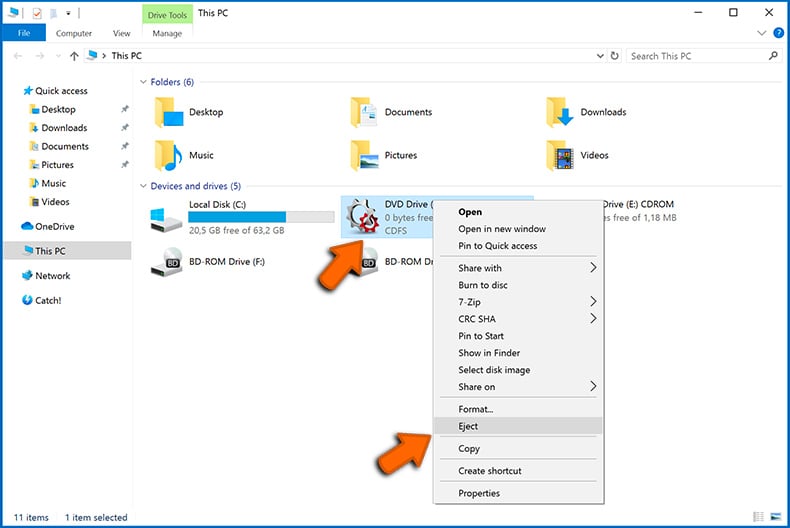

ステップ2:すべてのストレージデバイスのプラグを抜きます。

上記のように、ランサムウェアはデータを暗号化し、コンピュータに接続されているすべてのストレージデバイスに侵入する可能性があります。 このため、すべての外部記憶装置(フラッシュドライブ、ポータブルハードドライブなど) 7621>

“マイコンピュータ”に移動し、接続されている各デバイスを右クリックし、”取り出し”を選択します。

ステップ3:クラウドストレージアカウントからログアウトします。

ランサムウェアの種類によっては、”クラウド”内に保存されたデータを処理するソフトウェアをハイジャックできる場合があります。 したがって、データが破損/暗号化される可能性があります。 このため、ブラウザやその他の関連ソフトウェア内のすべてのクラウドストレージアカウントからログアウトする必要があります。 また、感染が完全に除去されるまで、クラウド管理ソフトウェアを一時的にアンインストールすることも検討する必要があります。

ランサムウェアの感染を特定する:

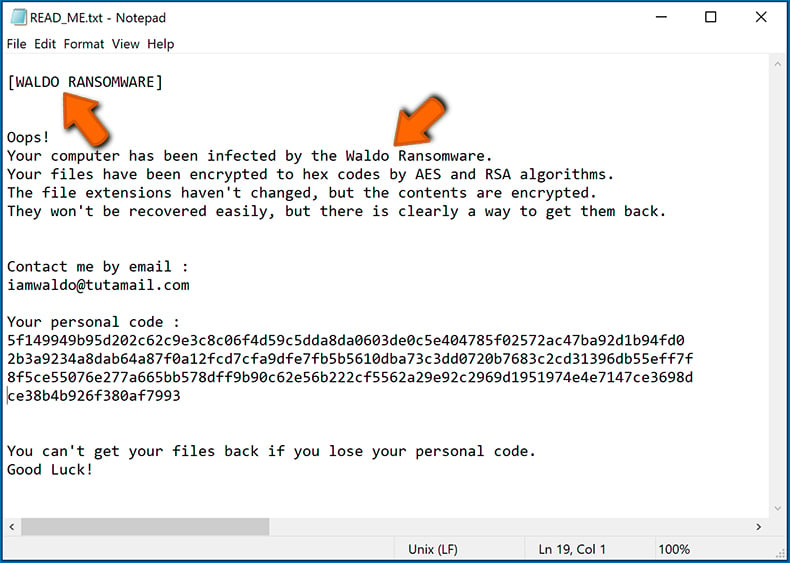

感染を適切に処理するには、まず感染を特定する必要があります。 一部のランサムウェア感染では、身代金要求メッセージを導入として使用しています(下記のWALDO ransomwareテキストファイルを参照)。

しかし、これはまれです。 ほとんどの場合、ランサムウェア感染は、データが暗号化されており、被害者が何らかの身代金を支払わなければならないことを単に示すより多くのダイレクトメッセージを配信します。 ランサムウェア型の感染は、通常、異なるファイル名のメッセージを生成することに注意してください(たとえば、”_readme.txt”、”読みました。txt”、”復号化_命令。txt”、”DECRYPT_FILES.html”など). したがって、身代金メッセージの名前を使用することは、感染を識別するための良い方法のように見えるかもしれません。 問題は、配信されたメッセージが異なり、感染自体が無関係であっても、これらの名前のほとんどが一般的であり、一部の感染症は同じ名前を使用するこ したがって、メッセージファイル名を単独で使用すると効果がなくなり、永続的なデータ損失につながる可能性があります(たとえば、異なるランサムウェア感染用に設計されたツールを使用してデータを復号化しようとすると、ユーザーはファイルを永久に損傷する可能性が高く、正しいツールでも復号化は不可能になります)。

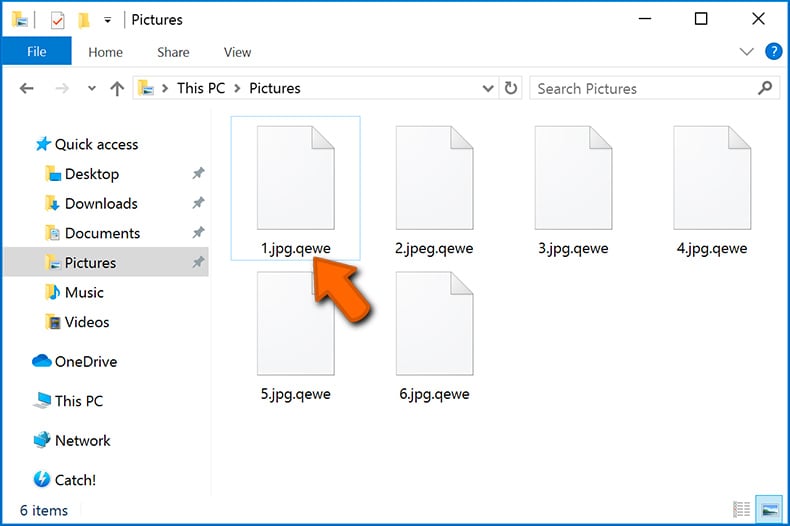

ランサムウェア感染を識別する別の方法は、暗号化された各ファイルに追加されたファイル拡張子を確認することです。 ランサムウェア感染は、多くの場合、追加された拡張子によって名前が付けられます(下記のQewe ransomwareによって暗号化されたファイルを参照)。

ただし、この方法は、追加された拡張子が一意である場合にのみ有効です-多くのランサムウェア感染では、一般的な拡張子が追加されます(たとえば、”.暗号化された”、”。enc”,”.”,”.ロックされた”など。). このような場合、追加された拡張子でランサムウェアを識別することは不可能になります。

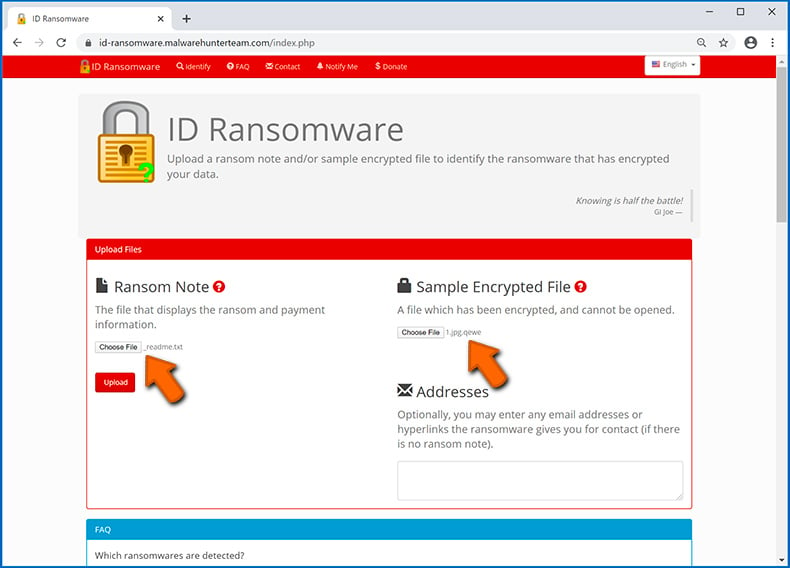

ランサムウェア感染を特定する最も簡単で迅速な方法の1つは、ID Ransomware webサイトを使用することです。 このサービスは、ほとんどの既存のランサムウェア感染をサポートしています。 被害者は身代金メッセージや暗号化されたファイルをアップロードするだけです(可能であれば両方をアップロードすることをお勧めします)。

ランサムウェアは数秒以内に識別され、感染が属するマルウェアファミリの名前、復号化可能かどうかなど、さまざまな詳細が提供されます。

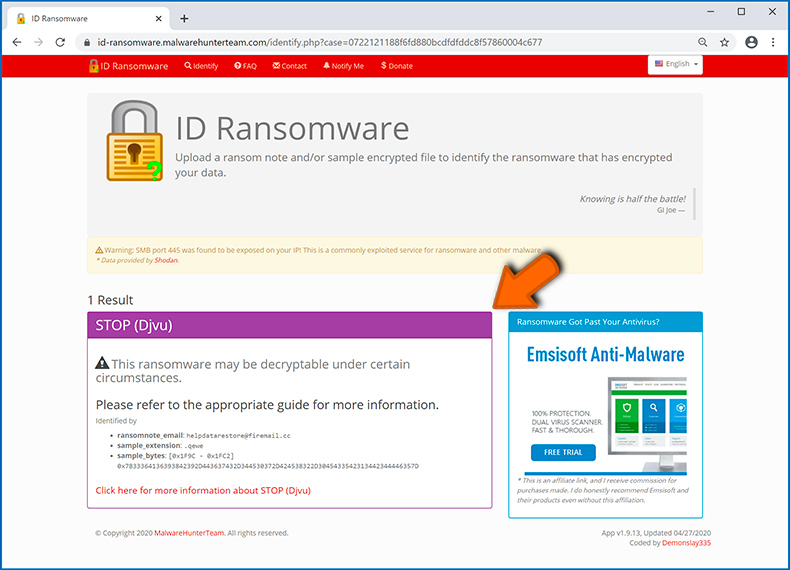

例1(Qewe ransomware):

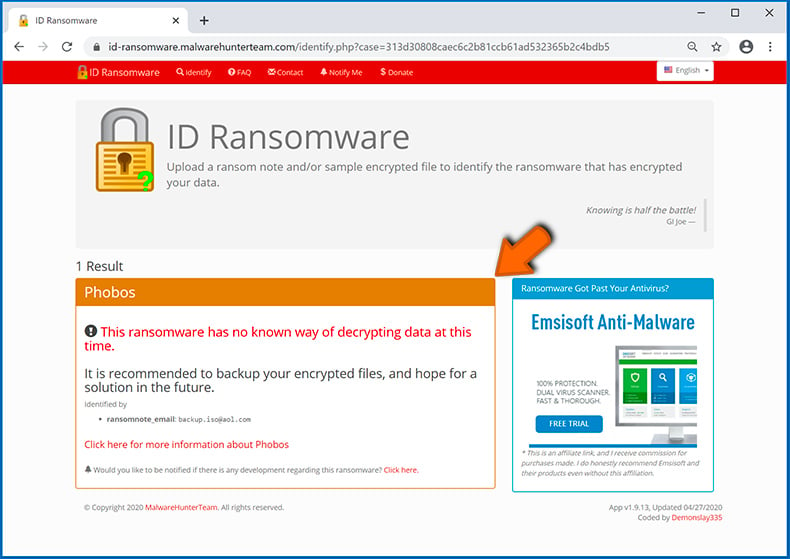

例2(.isoランサムウェア):

ID Ransomwareでサポートされていないransomwareによってデータが暗号化されている場合は、特定のキーワード(身代金メッセージのタイトル、ファイル拡張子、提供された連絡先の電子メール、暗号財布のアドレスなど)を使用して、いつでもインターネットを検索することができます。).

ランサムウェア復号化ツールの検索:

ほとんどのランサムウェア型の感染で使用される暗号化アルゴリズムは非常に洗練されており、暗号化が適切に実行されると、開発者だけがデータを復元することができます。 これは、復号化には暗号化中に生成される特定のキーが必要であるためです。 キーなしでデータを復元することは不可能です。 ほとんどの場合、サイバー犯罪者は、感染したマシンをホストとして使用するのではなく、リモートサーバーにキーを格納します。 Dharma(CrySis)、Phobos、およびその他のハイエンドのランサムウェア感染のファミリーは事実上完璧であるため、開発者の関与なしに暗号化されたデータを復元することは それにもかかわらず、十分に開発されておらず、多くの欠陥が含まれている数十のランサムウェア型の感染があります(例えば、各被害者に同一の暗号化/復号化キーの使用、ローカルに保存されているキーなど)。). したがって、コンピュータに侵入するランサムウェアで利用可能な復号化ツールを常に確認してください。

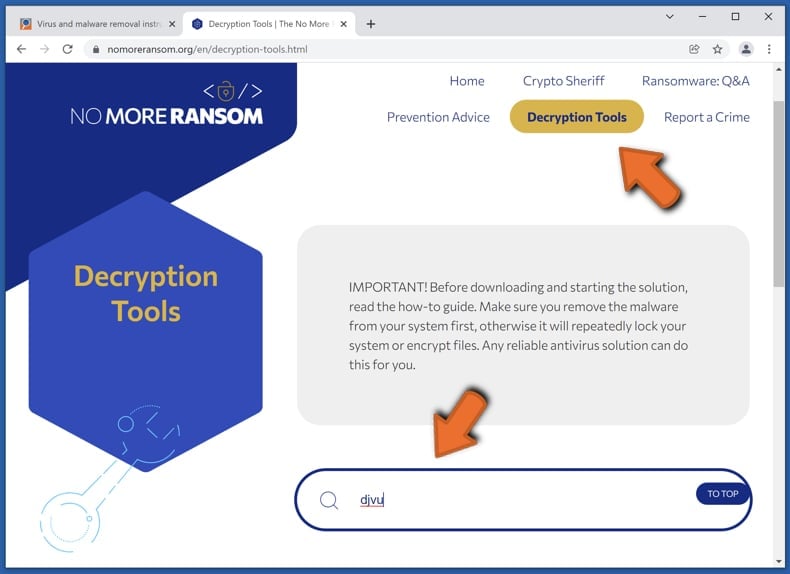

インターネット上で正しい復号化ツールを見つけることは非常にイライラする可能性があります。 このため、No More Ransomプロジェクトを使用することをお勧めします。 No More Ransom Project webサイトには、検索バー付きの「復号化ツール」セクションが含まれています。 識別されたランサムウェアの名前を入力すると、使用可能なすべての復号化子(存在する場合)が一覧表示されます。

データ復旧ツールでファイルを復元する:

状況(ランサムウェア感染の品質、使用される暗号化アルゴリズムの種類など)に応じて。)、特定のサードパーティ製のツールでデータを復元することが可能かもしれません。 したがって、CCleanerによって開発されたRecuvaツールを使用することをお勧めします。 このツールは、千以上のデータ型(グラフィックス、ビデオ、オーディオ、ドキュメントなど)をサポートしています。)そして、それは非常に直感的です(少しの知識は、データを回復する必要があります)。 さらに、回復機能は完全に無料です。

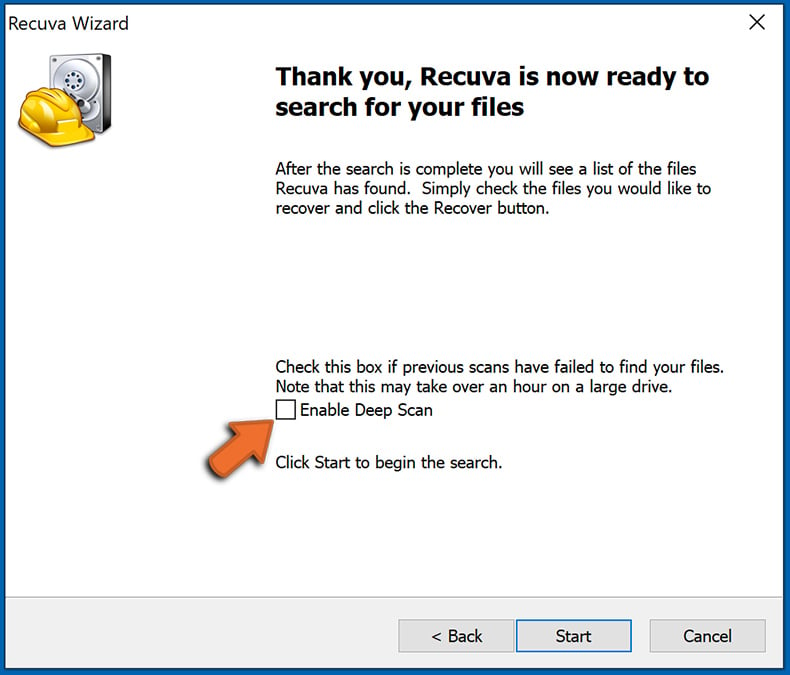

ステップ1:スキャンを実行します。

Recuvaアプリケーションを実行し、ウィザードに従います。 いくつかのウィンドウが表示され、検索するファイルの種類、スキャンする場所などを選択できます。 あなたがする必要があるのは、あなたが探しているオプションを選択し、スキャンを開始するだけです。 私たちは、あなたが起動する前に”ディープスキャン”を有効にすることをお勧めし、そうでない場合は、アプリケーションのスキャン機能が制限されます。

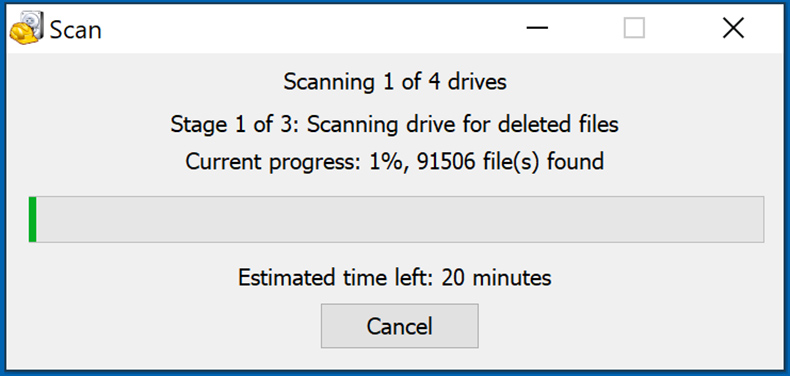

Recuvaがスキャンを完了するのを待ちます。 スキャン期間は、スキャンするファイルの量(量とサイズの両方)によって異なります(たとえば、数百ギガバイトがスキャンするのに1時間以上かかる可 したがって、スキャン処理中に患者である。 また、スキャンを妨害する可能性があるため、既存のファイルを変更または削除することをお勧めします。 スキャン中に追加のデータ(ファイル/コンテンツのダウンロードなど)を追加すると、プロセスが延長されます:

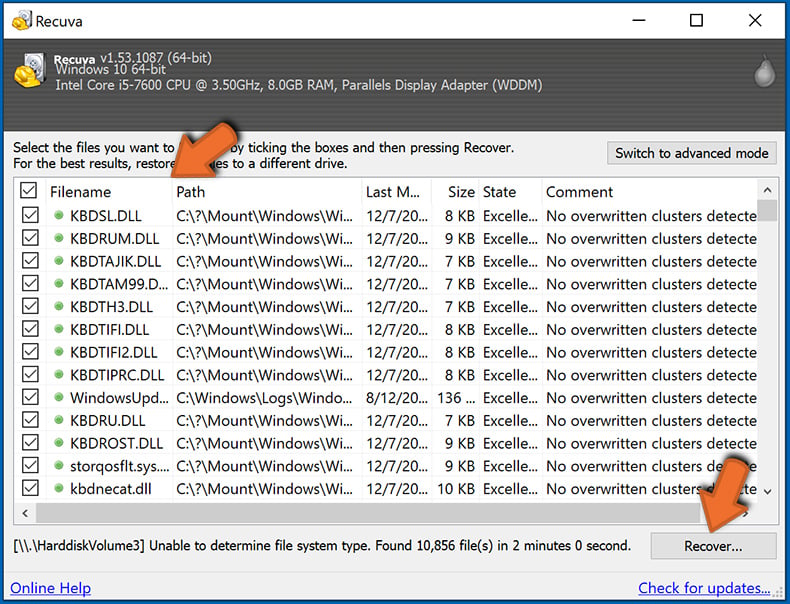

ステップ2:データを回復します。

処理が完了したら、復元したいフォルダ/ファイルを選択し、単に”回復”をクリックします。 データを復元するには、ストレージドライブの空き領域が必要です:

データバックアップの作成:

データセキュリティのためには、適切なファイル管理とバックアップの作成が不可欠です。 したがって、常に非常に注意して、先に考えてください。

パーティション管理:データを複数のパーティションに保存し、オペレーティングシステム全体を含むパーティション内に重要なファイルを保存しないこ システムを起動できず、オペレーティングシステムがインストールされているディスクをフォーマットすることを余儀なくされた場合(ほとんどの場合、これはマルウェア感染が非表示になる場所です)、そのドライブに保存されているすべてのデータが失われます。 これは、複数のパーティションを持つことの利点です: ストレージデバイス全体を単一のパーティションに割り当てている場合は、すべてを削除する必要がありますが、複数のパーティションを作成し、データを適切に割り当てることで、このような問題を防ぐことができます。 あなたは簡単に他の人に影響を与えることなく、単一のパーティションをフォーマットすることができます-したがって、一つは洗浄され、他の人は手つかずのままになり、あなたのデータが保存されます。 パーティションの管理は非常に簡単で、Microsoftのドキュメントwebページに必要なすべての情報を見つけることができます。

データバックアップ: 最も信頼性の高いバックアップ方法の1つは、外部ストレージデバイスを使用してプラグを抜いたままにすることです。 外付けハードドライブ、フラッシュ(親指)ドライブ、SSD、HDD、または他のストレージデバイスにデータをコピーし、それを抜いて、太陽と極端な温度から離れた乾燥 しかし、この方法は、データのバックアップと更新を定期的に行う必要があるため、非常に非効率的です。 また、クラウドサービスまたはリモートサーバーを使用することもできます。 ここでは、インターネット接続が必要であり、セキュリティ侵害の可能性は常にありますが、それは本当にまれな機会です。

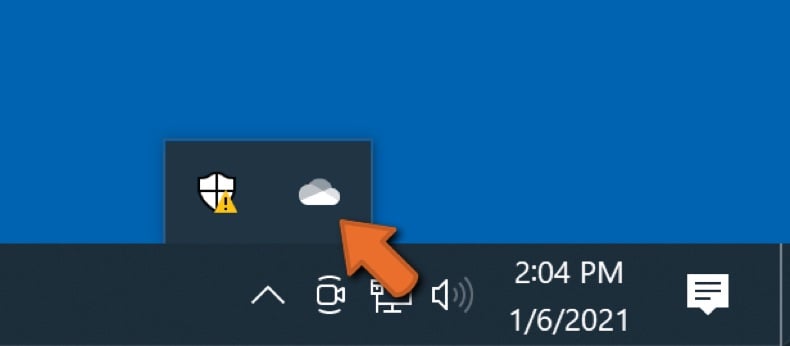

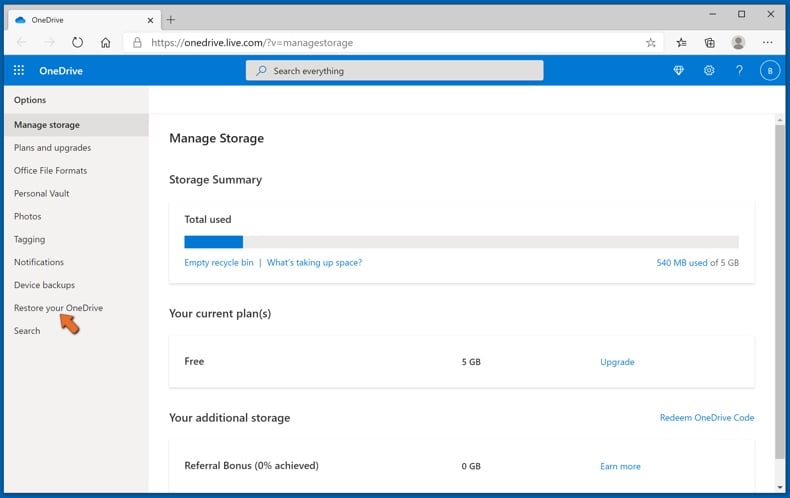

ファイルのバックアップにはMicrosoft OneDriveを使用することをお勧めします。 OneDriveはあなたのWindows装置すべてからのあなたのファイルにアクセスし、編集することを許可する雲、コンピュータおよびモバイル機器を渡るsyncファイルで OneDriveを使用すると、ファイルの保存、共有、プレビュー、ダウンロード履歴へのアクセス、ファイルの移動、削除、名前の変更、新しいフォルダの作成などができます。

PC上の最も重要なフォルダやファイル(デスクトップ、ドキュメント、ピクチャフォルダ)をバックアップすることができます。 OneDriveのより注目すべき機能には、古いバージョンのファイルを最大30日間保持するファイルのバージョン管理が含まれます。 OneDriveには、削除されたすべてのファイルが限られた時間保存されるごみ箱があります。 削除されたファイルは、ユーザーの割り当ての一部としてカウントされません。

このサービスはHTML5技術を使用して構築されており、webブラウザへのドラッグアンドドロップで最大300MBのファイルをアップロードすることができ、OneDriveデスクトップアプリケーションで最大10GBのファイルをアップロードすることができる。 OneDriveを使用すると、フォルダー全体を1つのZIPファイルとして最大10,000ファイルでダウンロードできますが、1回のダウンロードごとに15GBを超えることは

OneDriveには5GBの無料ストレージが付属しており、サブスクリプションベースの料金で100GB、1TB、6TBのストレージオプションが追加されています。 これらのストレージプランのいずれかを取得するには、追加のストレージを個別に購入するか、Office365サブスクリプションを使用します。

データバックアップの作成:

バックアッププロセスは、すべてのファイルタイプとフォルダで同じです。 Microsoft OneDriveを使用してファイルをバックアップする方法は次のとおりです。

ステップ1:バックアップするファイル/フォルダを選択します。

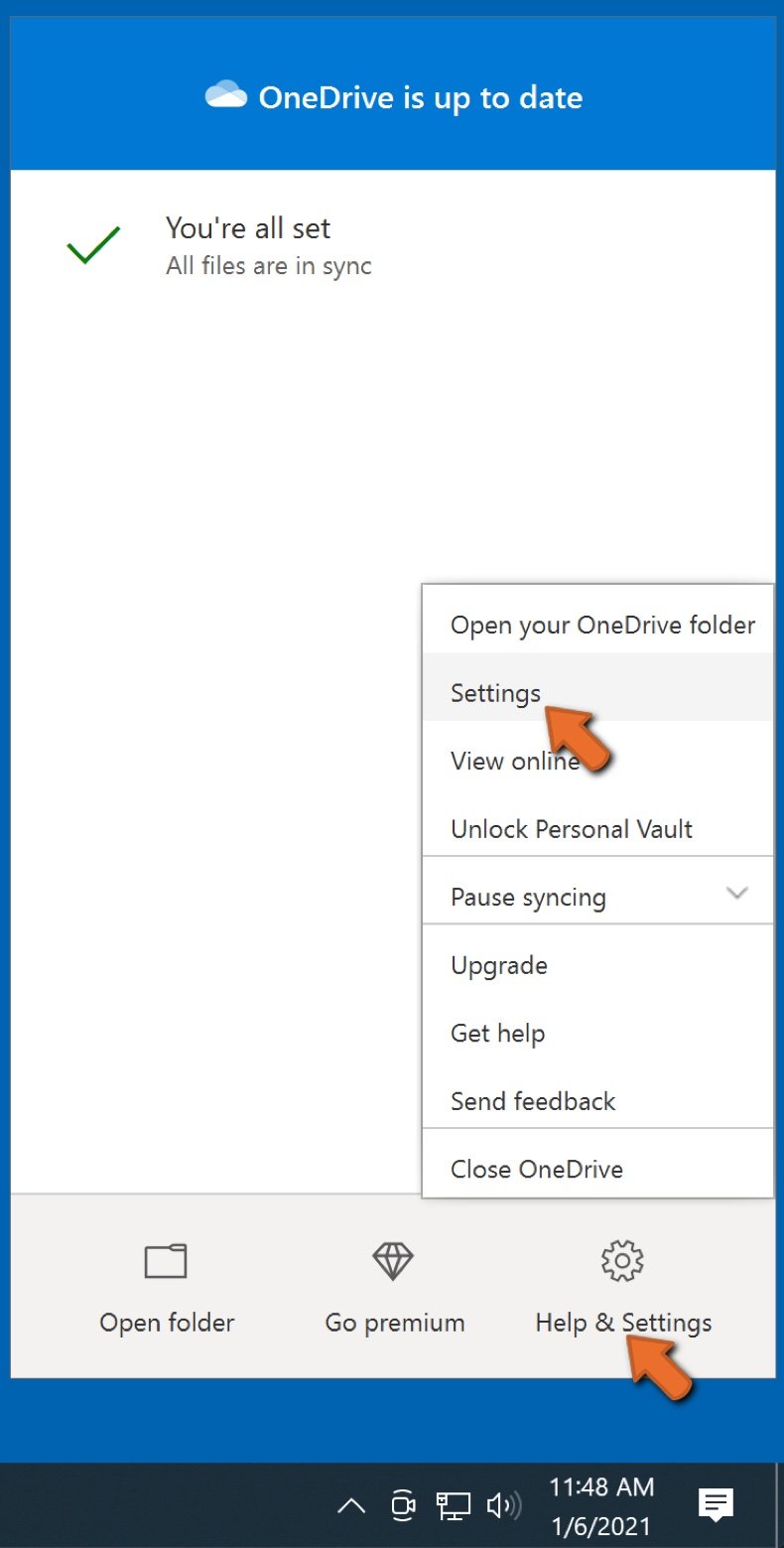

OneDriveクラウドアイコンをクリックしてOneDriveメニューを開きます。 このメニューでは、ファイルのバックアップ設定をカスタマイズできます。

ヘルプ&設定をクリックし、ドロップダウンメニューから設定を選択します。

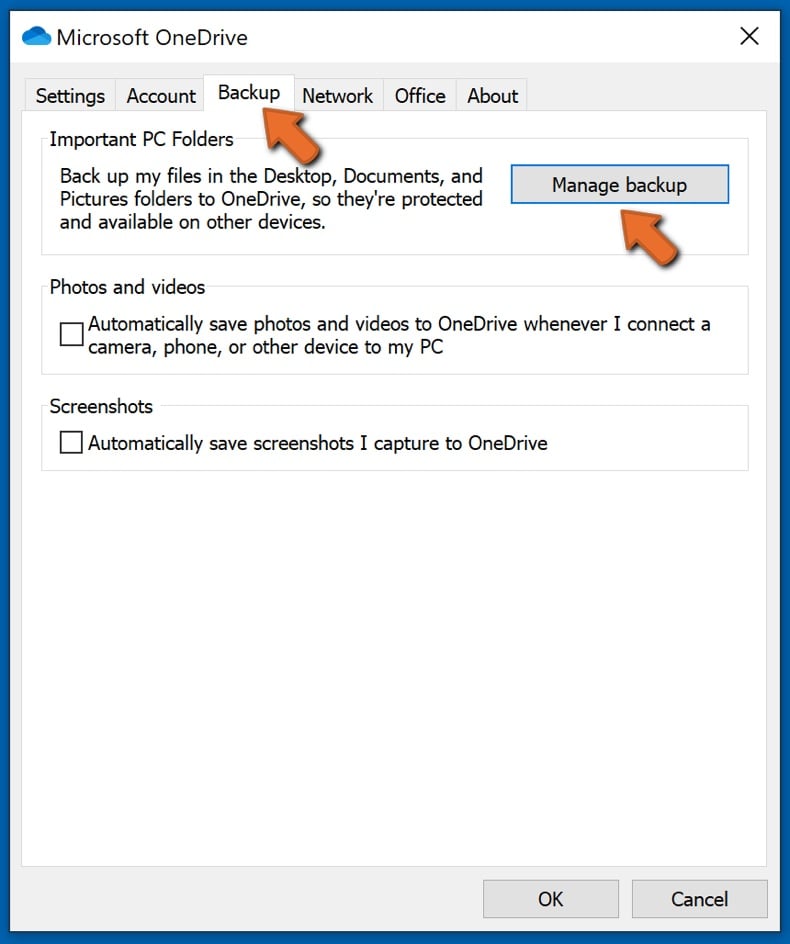

バックアップタブに移動し、バックアップの管理をクリックします。

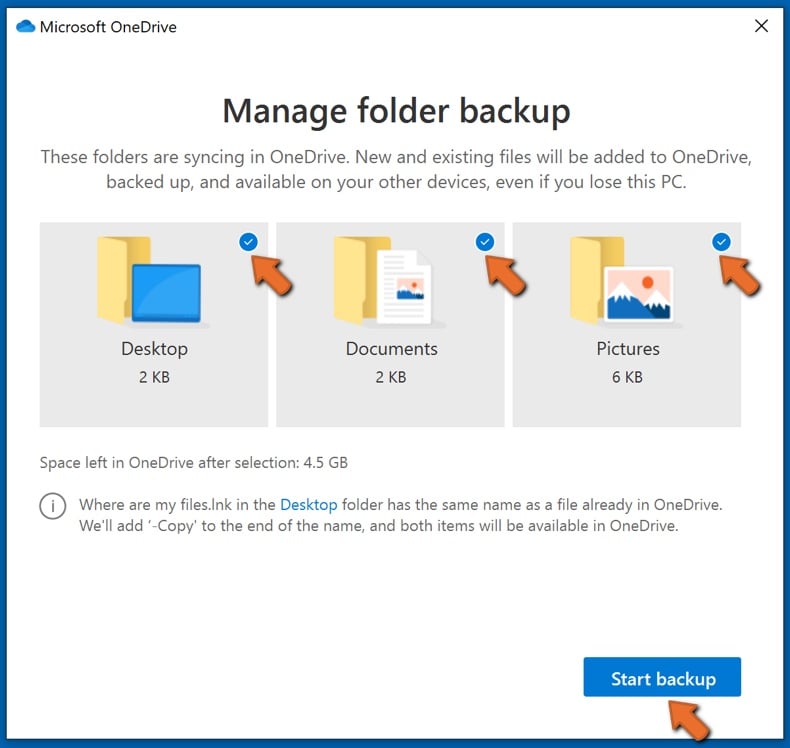

このメニューでは、デスクトップとその上のすべてのファイル、およびDocuments and Picturesフォルダをバックアップすることを選択できます。 [バックアップの開始]をクリックします。

これで、デスクトップとDocuments and Picturesフォルダにファイルまたはフォルダを追加すると、OneDriveに自動的にバックアップされます。

上記の場所ではなく、フォルダやファイルを追加するには、手動で追加する必要があります。

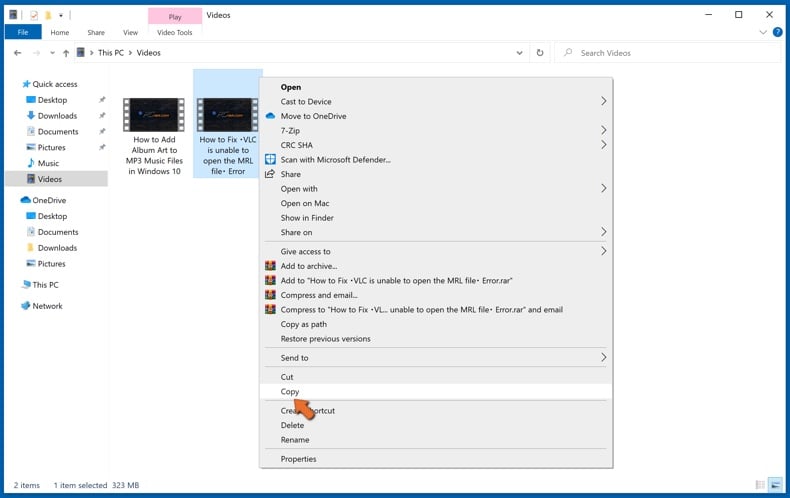

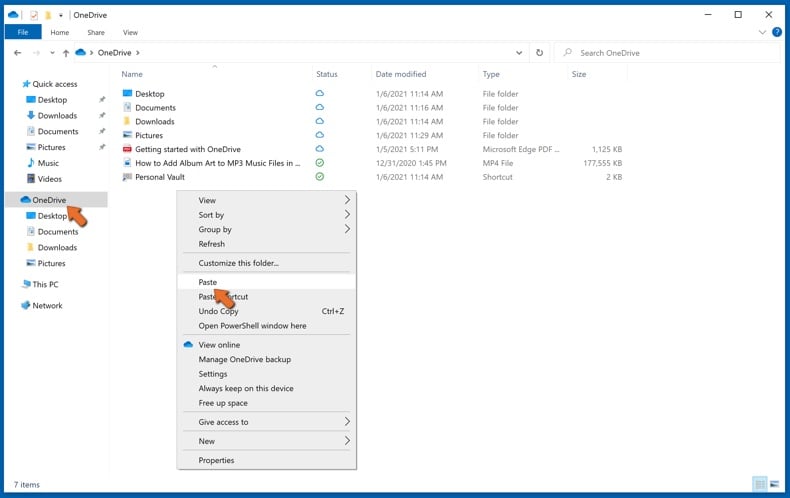

ファイルエクスプローラを開き、バックアップするフォルダ/ファイルの場所に移動します。 項目を選択して右クリックし、[コピー]をクリックします。

次に、OneDriveに移動し、ウィンドウ内の任意の場所を右クリックし、貼り付けをクリ または、ファイルをOneDriveにドラッグアンドドロップすることもできます。 OneDriveは自動的にフォルダ/ファイルのバックアップを作成します。

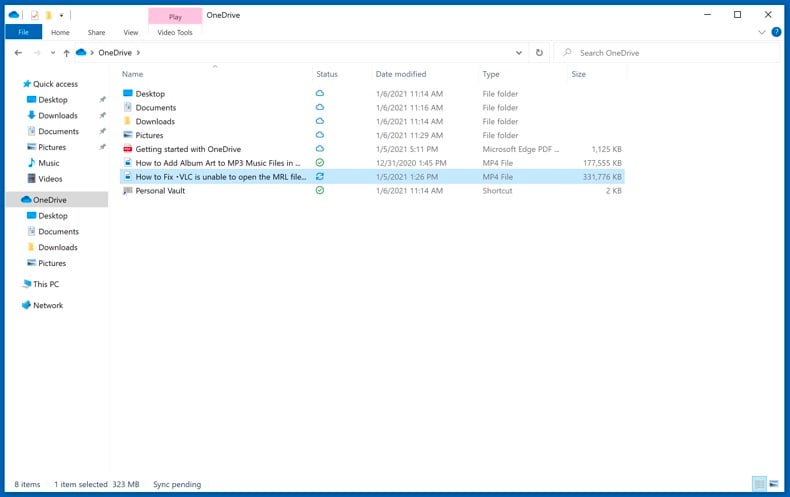

OneDriveフォルダに追加されたすべてのファイルは、自動的にクラウドにバックアップされます。 チェックマークが付いた緑色の円は、ファイルがローカルとOneDriveの両方で利用可能であり、ファイルのバージョンが両方で同じであることを示しています。 青い雲のアイコンは、ファイルが同期されておらず、OneDriveでのみ使用可能であることを示します。 同期アイコンは、ファイルが現在同期中であることを示します。

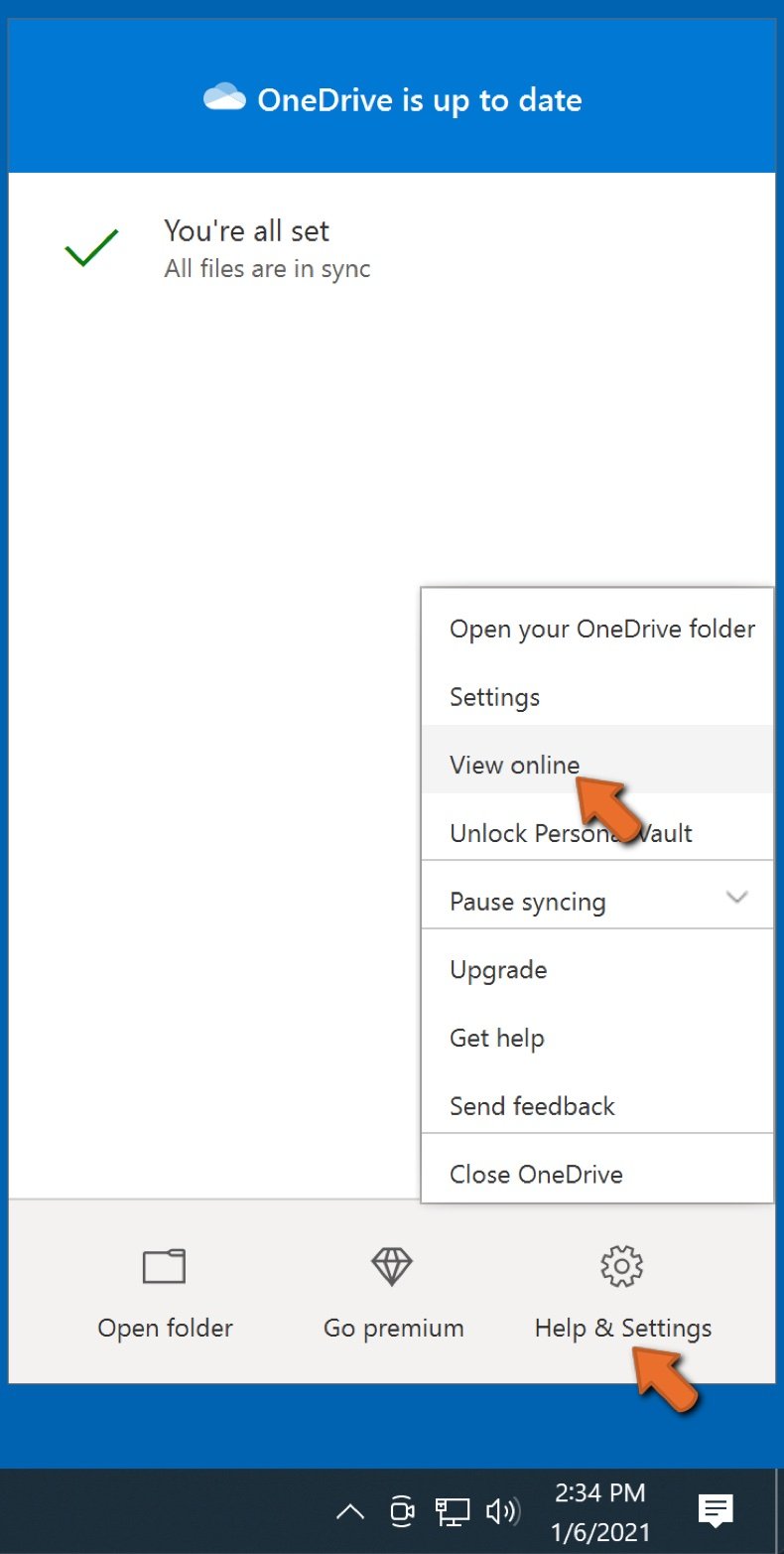

OneDriveオンライン上にあるファイルのみにアクセスするには、ヘルプ&設定ドロッ

ステップ2:破損したファイルを復元します。

OneDriveは、ファイルが同期したままであることを確認するため、コンピューター上のファイルのバージョンはクラウド上の同じバージョンになります。 ただし、ransomwareがファイルを暗号化している場合は、OneDriveのバージョン履歴機能を利用して、暗号化前のファイルのバージョンを復元できます。

Microsoft365には、OneDriveファイルが攻撃されたときに通知し、ファイルを復元するプロセスを案内するランサムウェア検出機能があります。 ただし、有料のMicrosoft365サブスクリプションをお持ちでない場合は、1つの検出とファイル回復のみが無料で取得されることに注意する必要がありま

OneDriveファイルが削除、破損、またはマルウェアに感染した場合は、OneDrive全体を以前の状態に復元できます。 OneDrive全体を復元する方法は次のとおりです:

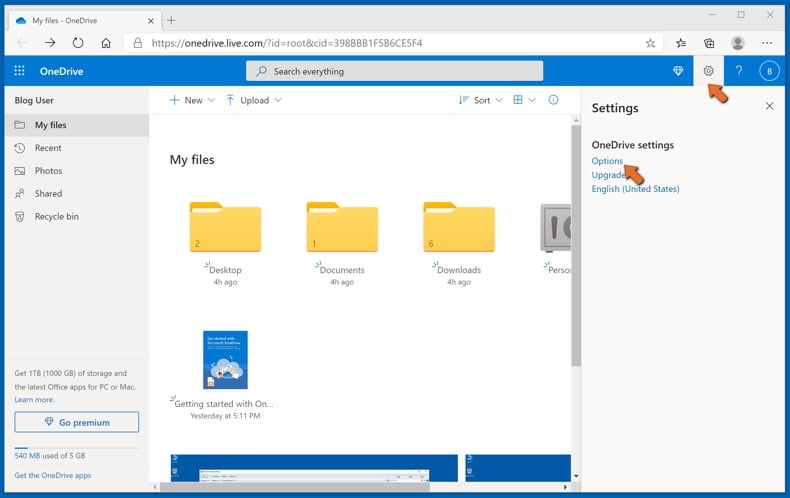

1. 個人アカウントでサインインしている場合は、ページ上部にある設定コグをクリックします。 次に、[オプション]をクリックし、[OneDriveの復元]を選択します。

職場または学校のアカウントでサインインしている場合は、ページ上部の設定コグをクリックします。 次に、[OneDriveの復元]をクリックします。

2. OneDriveの復元ページで、ドロップダウンリストから日付を選択します。 ランサムウェアの自動検出後にファイルを復元する場合は、復元日が選択されます。

3. すべてのファイル復元オプションを構成した後、[復元]をクリックして、選択したすべてのアクティビティを元に戻します。

ランサムウェア感染による損傷を避ける最善の方法は、定期的に最新のバックアップを維持することです。

よくある質問(FAQ)

コンピュータはどのようにハッキングされ、ハッカーはどのようにファイルを暗号化しましたか?

ほとんどのランサムウェア亜種は、電子メール(悪意のある添付ファイルまたはその中のリンク)、ソフトウェアクラッキングツール、ドライブバイダウンロー サイバー犯罪者は、ユーザーをだましてランサムウェアを自分で実行しようとします。

ファイル。”ファイルを復号化?

ファイルによって暗号化されたファイル。decrypt ransomwareは、適切な復号化ソフトウェアまたはキーで復号化されるまで開くことができません。

ファイルのための無料の復号化ツールをどこで探すべきですか。ランサムウェアを復号化する?

ランサムウェア攻撃の場合は、No More Ransom projectのウェブサイト(上記の詳細情報)を確認する必要があります。

私はあなたにたくさんのお金を支払うことができます、あなたは私のためにファイルを復号化できますか?

私たちは復号化サービスを提供しておらず、お金のためにファイルを復号化することを提供する第三者を信頼しないことを強くお勧めします。 有料の復号化を提供する第三者は、man-in-the-middleまたはscam ransomwareの犠牲者として行動することが一般的です。 通常、ランサムウェアに欠陥がない限り、無料でファイルを復号化する方法はありません。

はコンボクリーナーがファイルを削除するのに役立ちます。ランサムウェアを復号化する?

はい、Combo Cleanerはコンピュータをスキャンし、ファイルを削除します。ransomwareを復号化しますが、暗号化されたファイルは復号化されません(ウイルス対策プログラムはそれを行うことはできません)。 それ以上の損傷/データ損失を引き起こすことからそれを防ぐためにランサムウェアを削除することが重要です。

Leave a Reply