jak usunąć plik.odszyfrować ransomware?

czym jest złośliwe oprogramowanie jest plik.odszyfrować?

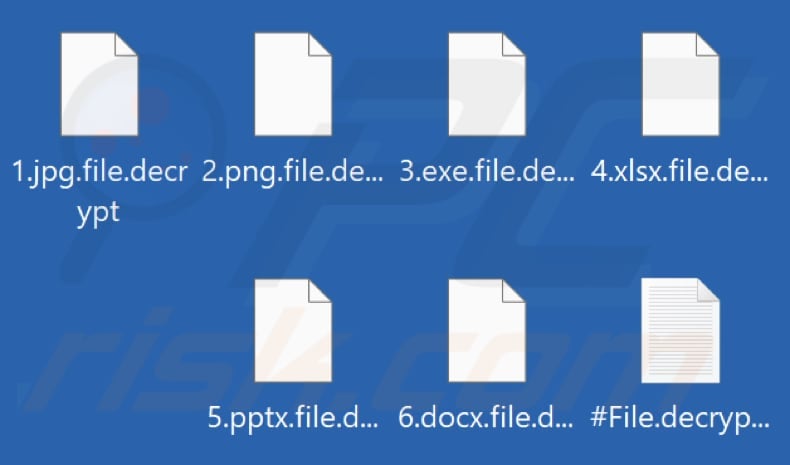

plik.odszyfruj jest oprogramowaniem ransomware przeznaczonym do szyfrowania (i zmiany nazwy) plików i tworzenia ” # File.odszyfruj#.txt ” plik zawierający instrukcje, jak skontaktować się z cyberprzestępcami w celu odszyfrowania plików. Zmienia nazwy plików, dołączając”.plik.odszyfruj “rozszerzenie do nazw plików, na przykład, zmienia się” 1.jpg” do “1.jpg.plik.odszyfrować”, ” 2.jpg” do “2.jpg.plik.odszyfruj”.

zrzut ekranu plików zaszyfrowanych przez to oprogramowanie ransomware:

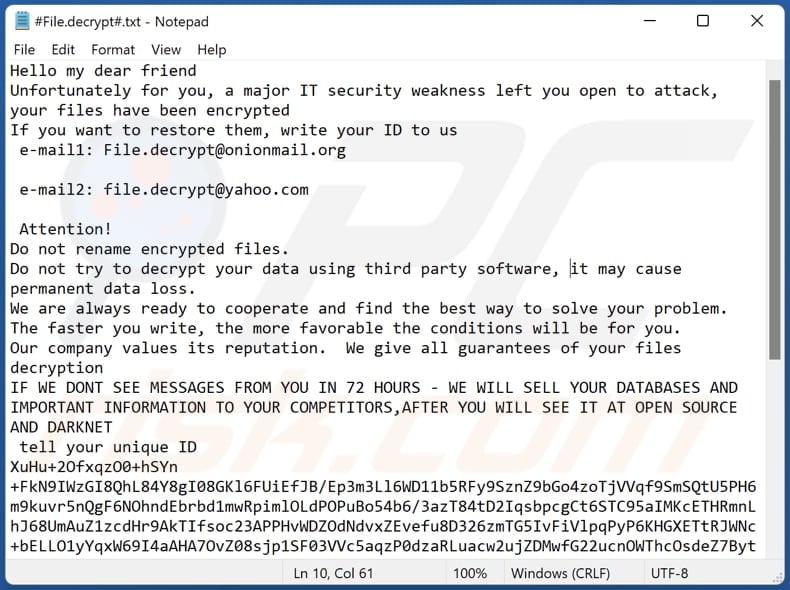

plik.odszyfruj notatkę o okupie przegląd

notatka o okupie stwierdza, że próby zmiany nazw plików lub odszyfrowania ich za pomocą oprogramowania innych firm mogą trwale je uszkodzić. Informuje ofiary, że należy skontaktować się z napastnikami za pomocą [email protected] lub [email protected] adres e-mail w ciągu 72 godzin. Po 72 godzinach pliki zostaną sprzedane w darknecie.

więcej szczegółów na temat oprogramowania ransomware

ofiary oprogramowania Ransomware nie mogą uzyskać dostępu do (otwierania) plików, dopóki nie zostaną odszyfrowane za pomocą odpowiedniego narzędzia do odszyfrowywania. Zazwyczaj narzędzie to może być dostarczone tylko przez atakujących. Ofiary mogą odzyskać pliki bez ingerencji cyberprzestępców (bez płacenia okupu) tylko wtedy, gdy mają kopię swoich plików lub bezpłatne narzędzie do odszyfrowywania jest dostępne w Internecie.

wskazane jest, aby nie płacić okupu. Płacenie jej nie gwarantuje, że aktorzy zagrożenia udostępnią narzędzie (lub narzędzia) deszyfrujące. Innym zaleceniem jest natychmiastowe usunięcie oprogramowania ransomware. Usunięcie oprogramowania ransomware uniemożliwi szyfrowanie większej liczby plików lub zainfekowanie innych urządzeń podłączonych do sieci lokalnej.

Ransomware ogólnie

głównym celem ransomware jest zablokowanie dostępu do plików i zażądanie zapłaty za ich odzyskanie. Jedynymi głównymi zmiennymi są ceny deszyfrowania danych oraz algorytmy kryptograficzne (symetryczne, asymetryczne) używane do szyfrowania plików. Więcej przykładów oprogramowania ransomware to Boombye, NEEH i Jvsmd.

jak ransomware zainfekował mój komputer?

większość podmiotów zagrożonych rozpowszechnia złośliwe oprogramowanie, wysyłając wiadomości e-mail zawierające złośliwe pliki lub łącza, ukrywając złośliwe oprogramowanie w narzędziach do crackowania oprogramowania lub fałszywych aktualizatorach. Ważne jest, aby wspomnieć, że nie jest legalne korzystanie z narzędzi do crackowania oprogramowania/pirackiego oprogramowania. Zarówno narzędzia do crackowania, jak i fałszywe aktualizatory są promowane/dystrybuowane za pośrednictwem wątpliwych/potencjalnie złośliwych stron.

ponadto cyberprzestępcy wykorzystują nieprawdziwe źródła do pobierania plików (lub programów) w celu rozpowszechniania złośliwego oprogramowania lub próbują nakłonić użytkowników do zainfekowania ich komputerów pewnym rodzajem trojana. Przykładami nierzetelnych źródeł pobierania plików/programów są nieoficjalne strony, zewnętrzne programy do pobierania, sieci Peer-to-Peer.

| Nazwa Pliku | .odszyfruj wirusa |

| typ zagrożenia | Ransomware, Crypto Virus, files locker |

| rozszerzenie plików zaszyfrowanych | .plik.odszyfruj |

| żądanie okupu wiadomość | # plik.odszyfruj#.txt |

| darmowy Decryptor Dostępny? | Nie |

| kontakt z Cyberprzestępcą | [email protected], [email protected] |

| nazwy wykrywania | Avast (FileRepMalware), Combo Cleaner (Gen:Variant.Okup.1312), ESET-NOD32 (odmiana Win32/Filecoder.Outsider.I), Kaspersky (HEUR: Trojan-okup.Win32Generic), Microsoft (Win32 / GarrantDecrypt. PA!MTB), pełna lista detekcji (VirusTotal) |

| objawy | nie można otworzyć plików przechowywanych na komputerze, wcześniej funkcjonalne pliki mają teraz inne rozszerzenie (na przykład my.docx.zamknięte). Na pulpicie zostanie wyświetlony komunikat żądania okupu. Cyberprzestępcy żądają zapłaty okupu (zwykle w bitcoinach), aby odblokować twoje pliki. |

| metody dystrybucji | zainfekowane załączniki wiadomości e-mail (makra), strony torrentowe, złośliwe reklamy. |

| uszkodzenia | wszystkie pliki są zaszyfrowane i nie można ich otworzyć bez zapłaty okupu. Dodatkowe trojany kradnące hasła i infekcje złośliwym oprogramowaniem mogą być instalowane razem z infekcją ransomware. |

| usuwanie złośliwego oprogramowania (Windows) |

aby wyeliminować ewentualne infekcje złośliwym oprogramowaniem, przeskanuj komputer za pomocą legalnego oprogramowania antywirusowego. Nasi badacze bezpieczeństwa zalecają stosowanie Combo Cleaner. |

jak chronić się przed infekcjami ransomware?

Pobierz oprogramowanie (i pliki) z oficjalnych stron i poprzez bezpośrednie linki. Zaktualizuj (i aktywuj, jeśli to konieczne) poprawnie zainstalowane oprogramowanie: użyj narzędzi dostarczonych/utworzonych przez oficjalnego programistę. Nie otwieraj linków ani załączników, które zawierają nieistotne wiadomości e-mail otrzymane od nieznanych nadawców.

używaj niezawodnego/renomowanego oprogramowania antywirusowego i regularnie Skanuj system operacyjny. Jeśli twój komputer jest już zainfekowany plikiem.odszyfruj, zalecamy uruchomienie skanowania za pomocą programu Combo Cleaner Antivirus dla systemu Windows, aby automatycznie wyeliminować to oprogramowanie ransomware.

zrzut ekranu z pliku.odszyfruj plik tekstowy (“#plik.odszyfruj#.txt”):

tekst w notatce o okupie:

Witaj mój drogi przyjacielu

niestety dla Ciebie, duża słabość bezpieczeństwa IT pozostawiła Cię otwartą na atak, Twoje pliki zostały zaszyfrowane

jeśli chcesz je przywrócić, napisz do nas swój IDENTYFIKATOR

e-mail1: [email protected]e-mail2: [email protected]

Uwaga!

nie zmieniaj nazw zaszyfrowanych plików.

nie próbuj odszyfrować danych za pomocą oprogramowania firm trzecich, może to spowodować trwałą utratę danych.

zawsze jesteśmy gotowi do współpracy i znaleźć najlepszy sposób na rozwiązanie twojego problemu.

im szybciej napiszesz, tym korzystniejsze będą dla ciebie warunki.

nasza firma ceni sobie swoją reputację . Dajemy wszelkie gwarancje deszyfrowania Twoich plików

jeśli nie zobaczymy wiadomości od Ciebie w ciągu 72 godzin-sprzedamy Twoje bazy danych i ważne informacje Twoim konkurentom, po tym jak zobaczysz je na OPEN SOURCE i DARKNET

podaj swój unikalny identyfikator

–

plik.decrypt Ransomware removal:

Instant automatyczne usuwanie malware:Ręczne usuwanie zagrożeń może być długi i skomplikowany proces, który wymaga zaawansowanych umiejętności komputerowych. Combo Cleaner to profesjonalne narzędzie do automatycznego usuwania złośliwego oprogramowania, które jest zalecane, aby pozbyć się złośliwego oprogramowania. Pobierz go, klikając przycisk poniżej:

DOWNLOAD Pobierz Combo Cleaner pobierając dowolne oprogramowanie wymienione na tej stronie zgadzasz się z naszą Polityką Prywatności i warunkami użytkowania. Aby korzystać z w pełni funkcjonalnego produktu, musisz kupić licencję na combo Cleaner. Dostępny jest 7-dniowy bezpłatny okres próbny. Combo Cleaner jest własnością i jest zarządzana przez RCS Lt, spółkę dominującą PCRisk.com Czytaj więcej.

wideo sugerujące, jakie kroki należy podjąć w przypadku infekcji ransomware:

Szybkie menu:

- Co To jest plik.odszyfrować wirusa?

- Krok 1. Zgłaszanie oprogramowania ransomware władzom.

- Krok 2. Izoluję zainfekowane urządzenie.

- Krok 3. Identyfikacja infekcji ransomware.

- KROK 4. Wyszukiwanie narzędzi deszyfrujących ransomware.

- krok 5. Przywracanie plików za pomocą narzędzi do odzyskiwania danych.

- Krok 6. Tworzenie kopii zapasowych danych.

zgłaszanie oprogramowania ransomware władzom:

jeśli jesteś ofiarą ataku ransomware, zalecamy zgłoszenie tego incydentu władzom. Przekazując informacje organom ścigania, pomagasz śledzić cyberprzestępczość i potencjalnie pomagasz w ściganiu napastników. Oto lista organów, w których powinieneś zgłosić atak ransomware. Aby uzyskać pełną listę lokalnych centrów bezpieczeństwa cybernetycznego oraz informacje na temat powodów, dla których należy zgłaszać ataki ransomware, przeczytaj ten artykuł.

lista władz lokalnych, w których należy zgłaszać ataki ransomware (wybierz jeden w zależności od adresu zamieszkania):

-

USA – Internet Crime Complaint Centre IC3

-

United Kingdom – Action Fraud

-

Spain – Narodowej Policji

-

France) – Ministère de l ‘ Intérieur

-

Germany – Polizei

-

Italy – Polizia di Stato

-

The Netherlands – Politie

-

Poland – Policja

-

Portugalia – Policia Judiciária

Isolating the infected device:

niektóre infekcje typu ransomware są przeznaczone do szyfrowania plików w zewnętrznych urządzeniach pamięci masowej, infekowania ich, a nawet rozprzestrzeniania się w całej sieci lokalnej. Z tego powodu bardzo ważne jest, aby jak najszybciej odizolować zainfekowane urządzenie (komputer).

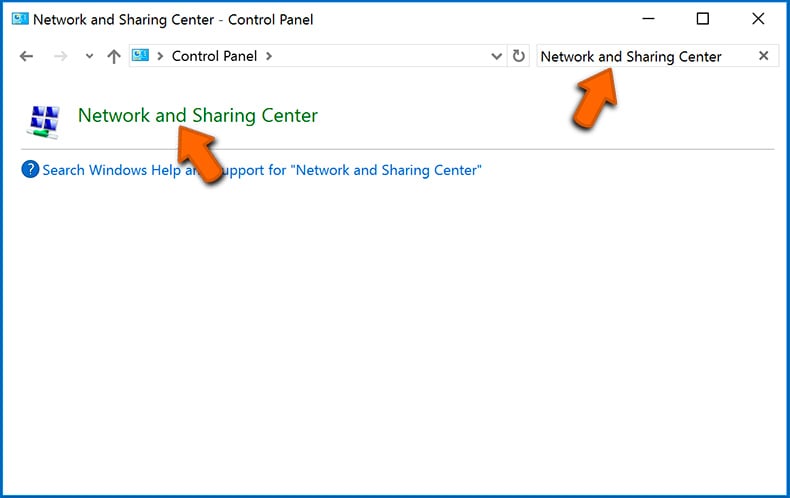

Krok 1: Odłącz się od Internetu.

najprostszym sposobem na odłączenie komputera od Internetu jest odłączenie kabla Ethernet od płyty głównej, jednak niektóre urządzenia są podłączone za pośrednictwem sieci bezprzewodowej i dla niektórych użytkowników (zwłaszcza tych, którzy nie są szczególnie doświadczeni technologicznie) odłączanie kabli może wydawać się kłopotliwe. Dlatego możesz również ręcznie odłączyć system za pomocą Panelu sterowania:

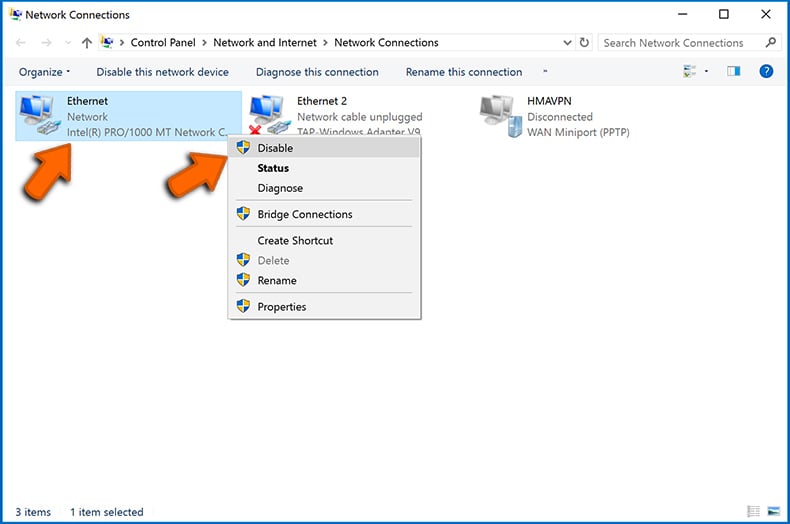

przejdź do “Panelu sterowania”, kliknij pasek wyszukiwania w prawym górnym rogu ekranu, wpisz “Centrum sieci i udostępniania” i wybierz wynik wyszukiwania:

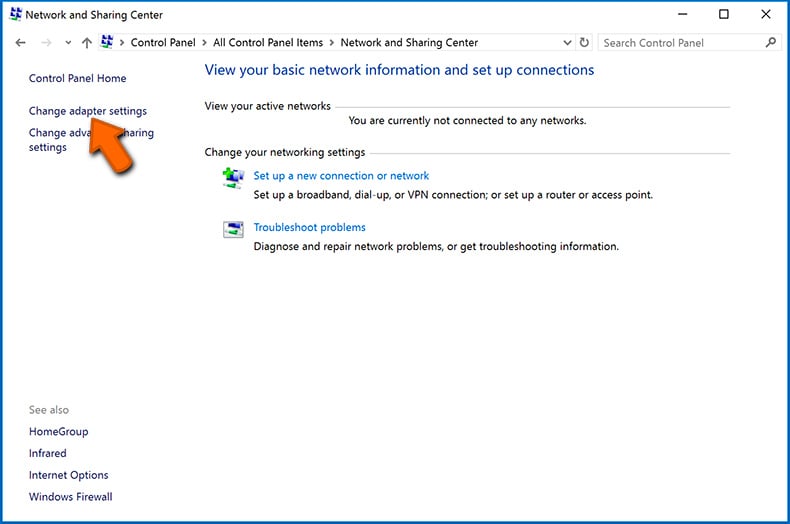

kliknij opcję” Zmień ustawienia adaptera “w lewym górnym rogu okna:

kliknij prawym przyciskiem myszy każdy punkt połączenia i wybierz “Wyłącz”. Po wyłączeniu system nie będzie już połączony z Internetem. Aby ponownie włączyć punkty połączeń, po prostu kliknij ponownie prawym przyciskiem myszy i wybierz “Włącz”.

Krok 2: Odłącz wszystkie urządzenia pamięci masowej.

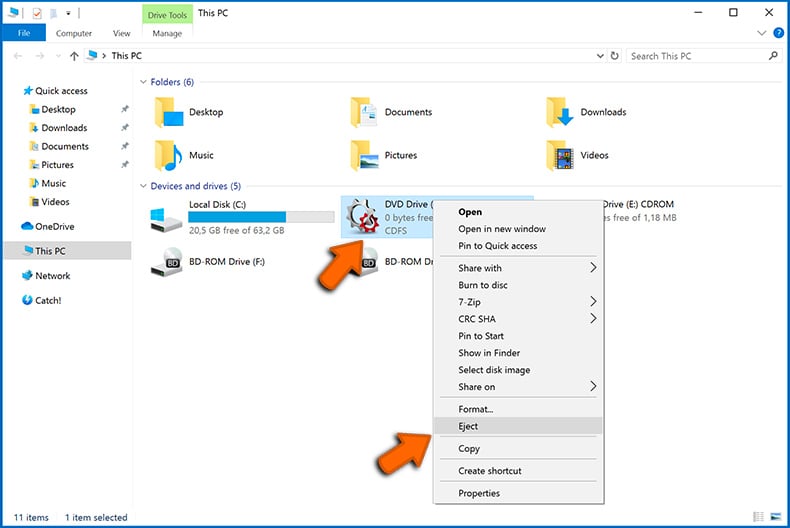

jak wspomniano powyżej, ransomware może szyfrować dane i infiltrować wszystkie urządzenia pamięci masowej podłączone do komputera. Z tego powodu wszystkie zewnętrzne urządzenia pamięci masowej (Dyski flash, przenośne dyski twarde itp. należy natychmiast odłączyć, jednak zdecydowanie zalecamy wysunięcie każdego urządzenia przed odłączeniem, aby zapobiec uszkodzeniu danych:

przejdź do “mój komputer”, kliknij prawym przyciskiem myszy każde podłączone urządzenie i wybierz” wysuń”:

Krok 3: Wyloguj się z kont pamięci masowej w chmurze.

niektóre programy typu ransomware mogą być w stanie przejąć oprogramowanie, które obsługuje dane przechowywane w “chmurze”. W związku z tym dane mogą być uszkodzone/zaszyfrowane. Z tego powodu należy wylogować się ze wszystkich kont w chmurze w przeglądarkach i innym powiązanym oprogramowaniu. Należy również rozważyć tymczasowe odinstalowanie oprogramowania do zarządzania chmurą, dopóki infekcja nie zostanie całkowicie usunięta.

Zidentyfikuj infekcję ransomware:

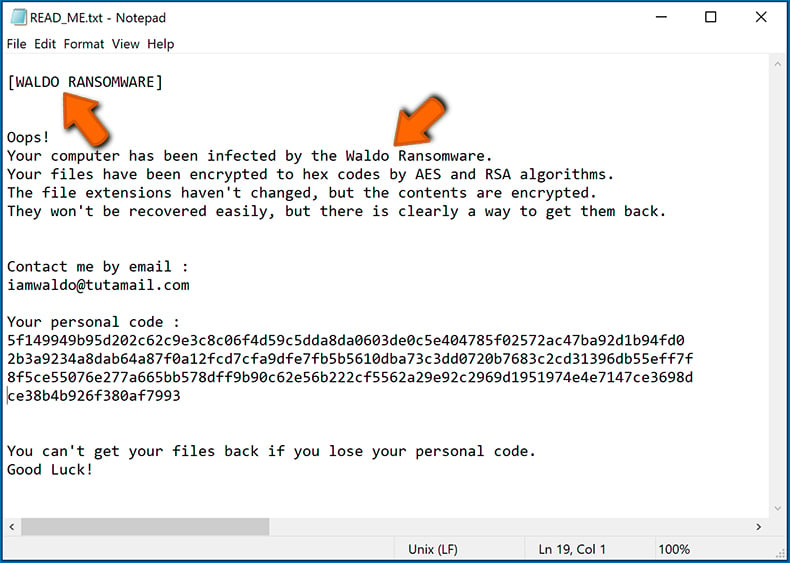

aby prawidłowo obsłużyć infekcję, należy ją najpierw zidentyfikować. Niektóre infekcje ransomware używają wiadomości żądań okupu jako wstępu (zobacz plik tekstowy WALDO ransomware poniżej).

jest to jednak rzadkość. W większości przypadków infekcje ransomware dostarczają bardziej bezpośrednich wiadomości po prostu stwierdzając, że dane są zaszyfrowane i że ofiary muszą zapłacić jakiś okup. Należy pamiętać, że infekcje typu ransomware zazwyczaj generują wiadomości o różnych nazwach plików (na przykład “_readme.txt”, ” READ-ME.txt”, ” DECRYPTION_INSTRUCTIONS.txt”, ” DECRYPT_FILES.html”, itp.). Dlatego użycie nazwy wiadomości okupu może wydawać się dobrym sposobem na identyfikację infekcji. Problem polega na tym, że większość z tych nazw jest generyczna, a niektóre infekcje używają tych samych nazw, mimo że dostarczane wiadomości są różne, a same infekcje nie są ze sobą powiązane. Dlatego użycie samej nazwy pliku wiadomości może być nieskuteczne, a nawet prowadzić do trwałej utraty danych (na przykład, próbując odszyfrować dane za pomocą narzędzi zaprojektowanych dla różnych infekcji ransomware, użytkownicy mogą skończyć się trwale uszkadzając pliki, a odszyfrowanie nie będzie już możliwe nawet przy odpowiednim narzędziu).

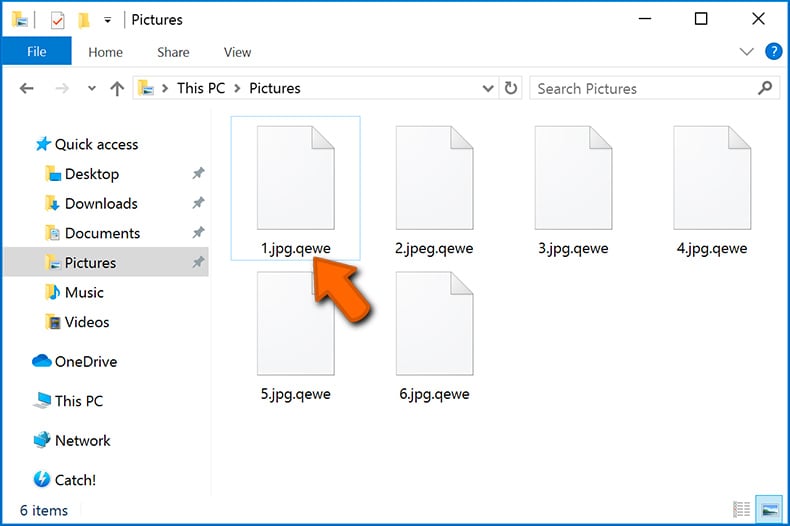

innym sposobem identyfikacji infekcji ransomware jest sprawdzenie rozszerzenia pliku, które jest dołączane do każdego zaszyfrowanego pliku. Infekcje Ransomware są często nazywane przez rozszerzenia, które dołączają (Zobacz pliki zaszyfrowane przez Qewe ransomware poniżej).

ta metoda jest jednak skuteczna tylko wtedy, gdy dołączone rozszerzenie jest unikalne – wiele infekcji ransomware dołącza ogólne rozszerzenie (na przykład “.zaszyfrowane”,”.enc”, “.crypted”, “.zamknięte”, itp.). W takich przypadkach identyfikacja oprogramowania ransomware za pomocą dołączonego rozszerzenia staje się niemożliwa.

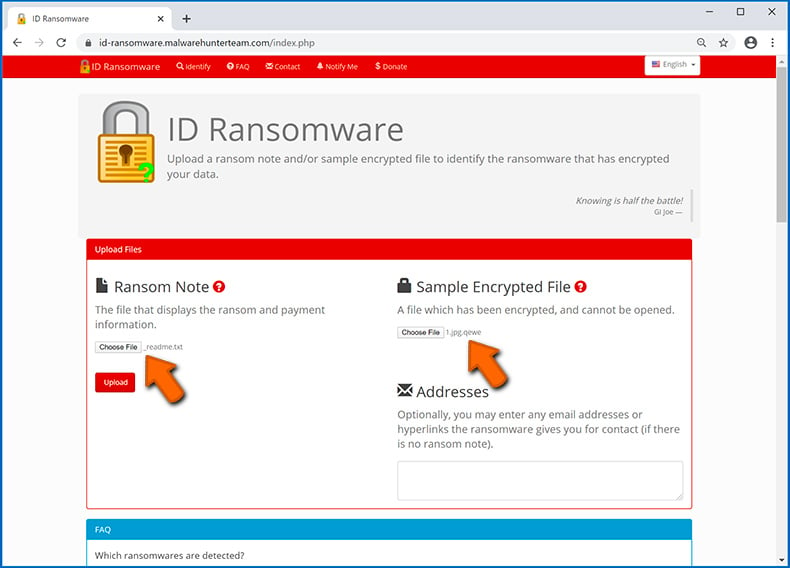

jednym z najprostszych i najszybszych sposobów identyfikacji infekcji ransomware jest użycie strony internetowej ID Ransomware. Ta usługa obsługuje większość istniejących infekcji ransomware. Ofiary po prostu przesłać wiadomość okupu i / lub jeden zaszyfrowany plik (radzimy przesłać oba, jeśli to możliwe).

oprogramowanie ransomware zostanie zidentyfikowane w ciągu kilku sekund i otrzymasz różne szczegóły, takie jak nazwa rodziny złośliwego oprogramowania, do której należy infekcja, czy jest odszyfrowane i tak dalej.

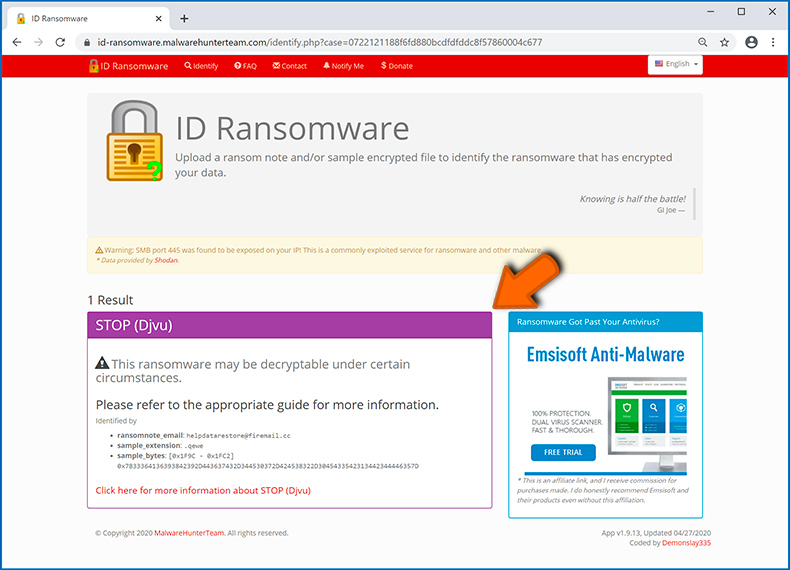

przykład 1 (qewe ransomware):

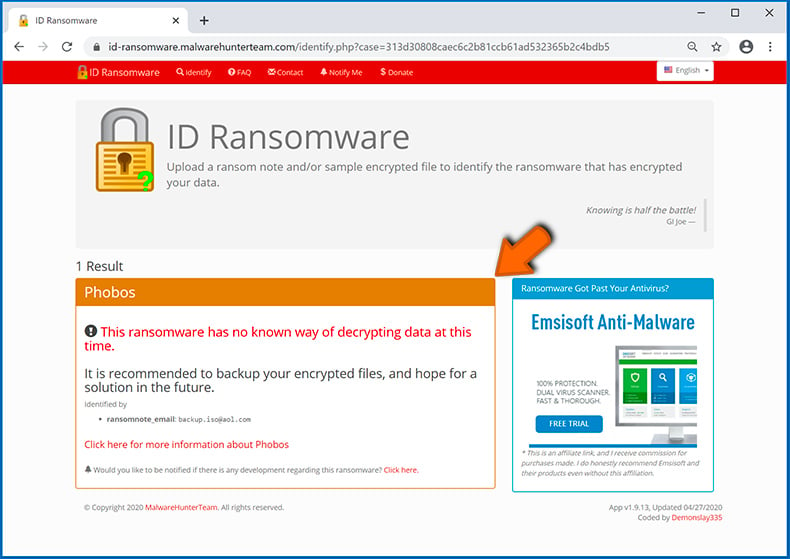

przykład 2 (.iso ransomware):

jeśli Twoje dane są zaszyfrowane przez ransomware, który nie jest obsługiwany przez ID Ransomware, zawsze możesz spróbować przeszukać internet, używając określonych słów kluczowych (na przykład tytułu wiadomości o okupie, rozszerzenia pliku, dostarczonych e-maili kontaktowych, adresów portfela kryptograficznego itp.).

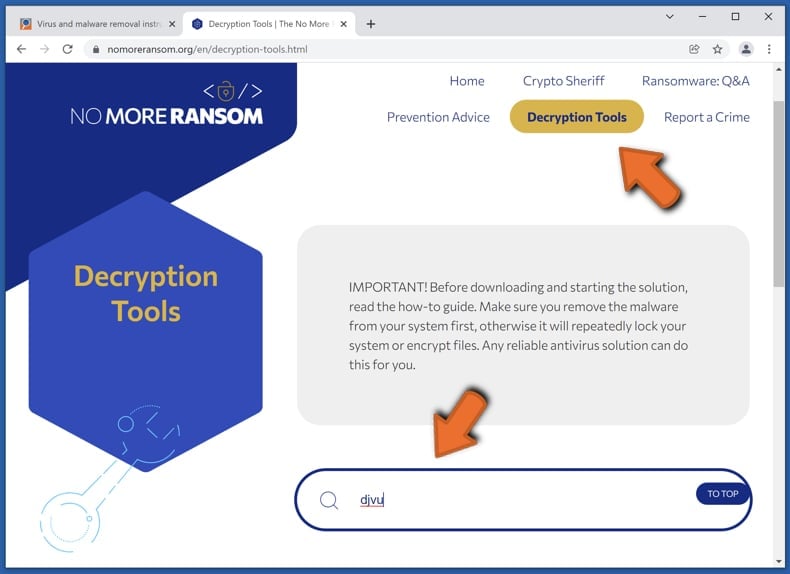

Szukaj narzędzi deszyfrujących ransomware:

algorytmy szyfrowania używane przez większość infekcji typu ransomware są niezwykle wyrafinowane i jeśli szyfrowanie zostanie wykonane prawidłowo, tylko deweloper jest w stanie przywrócić dane. Dzieje się tak, ponieważ deszyfrowanie wymaga określonego klucza, który jest generowany podczas szyfrowania. Przywrócenie danych bez klucza jest niemożliwe. W większości przypadków cyberprzestępcy przechowują klucze na zdalnym serwerze, zamiast używać zainfekowanej maszyny jako hosta. Dharma (CrySis), Phobos i inne rodziny high-endowych infekcji ransomware są praktycznie bezbłędne, a zatem przywrócenie danych zaszyfrowanych bez udziału programistów jest po prostu niemożliwe. Pomimo tego istnieją dziesiątki infekcji typu ransomware, które są słabo rozwinięte i zawierają szereg wad (na przykład użycie identycznych kluczy szyfrowania/deszyfrowania dla każdej ofiary, kluczy przechowywanych lokalnie itp.). Dlatego zawsze sprawdzaj dostępne narzędzia deszyfrujące pod kątem oprogramowania ransomware, które infiltruje Twój komputer.

znalezienie odpowiedniego narzędzia do odszyfrowywania w Internecie może być bardzo frustrujące. Z tego powodu zalecamy skorzystanie z projektu No More Ransom i w tym miejscu przydatne jest zidentyfikowanie infekcji ransomware. Strona projektu No More Ransom zawiera sekcję “Narzędzia deszyfrujące” z paskiem wyszukiwania. Wprowadź nazwę zidentyfikowanego oprogramowania ransomware, a wszystkie dostępne deszyfrery (jeśli istnieją) zostaną wymienione.

Przywracanie plików za pomocą narzędzi do odzyskiwania danych:

w zależności od sytuacji (jakość infekcji ransomware, typ używanego algorytmu szyfrowania itp.), przywrócenie danych za pomocą niektórych narzędzi innych firm może być możliwe. Dlatego zalecamy korzystanie z narzędzia Recuva opracowanego przez CCleaner. To narzędzie obsługuje ponad tysiąc typów danych (grafika, wideo, audio, dokumenty itp.) i jest bardzo intuicyjny (niewielka wiedza jest niezbędna do odzyskania danych). Ponadto funkcja odzyskiwania jest całkowicie bezpłatna.

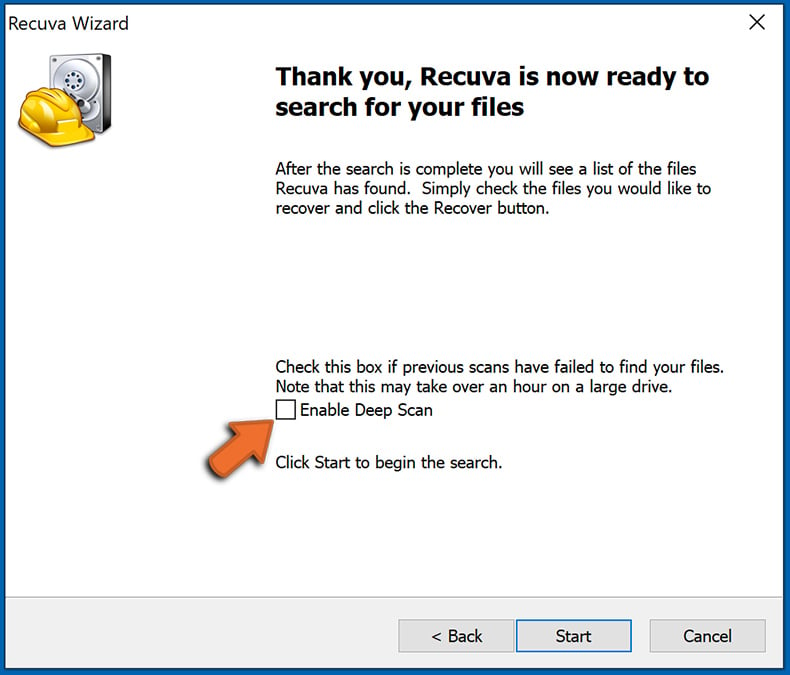

Krok 1: wykonaj skanowanie.

Uruchom aplikację Recuva i postępuj zgodnie z kreatorem. Zostanie wyświetlony monit z kilkoma oknami pozwalającymi wybrać typy plików do wyszukiwania, które lokalizacje mają być skanowane itp. Wszystko, co musisz zrobić, to wybrać opcje, których szukasz i rozpocząć skanowanie. Radzimy włączyć “głębokie skanowanie” przed uruchomieniem, w przeciwnym razie możliwości skanowania aplikacji zostaną ograniczone.

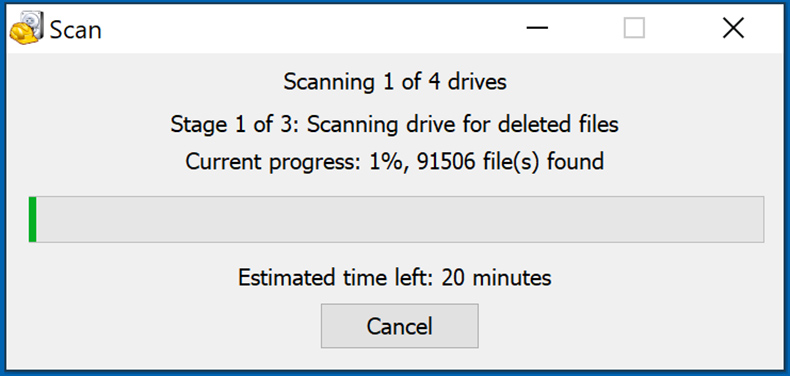

poczekaj, aż Recuva zakończy skanowanie. Czas skanowania zależy od objętości skanowanych plików (zarówno pod względem ilości, jak i rozmiaru) (na przykład skanowanie kilkuset gigabajtów może zająć ponad godzinę). Dlatego bądź cierpliwy podczas procesu skanowania. Odradzamy również modyfikowanie lub usuwanie istniejących plików, ponieważ może to zakłócać skanowanie. Jeśli podczas skanowania dodasz dodatkowe dane (na przykład pobieranie plików/zawartości), wydłuży to proces:

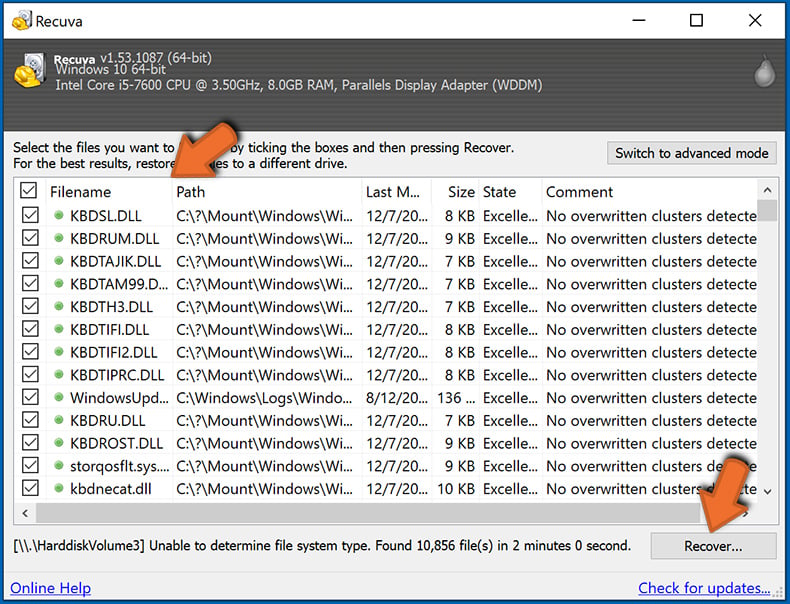

Krok 2: Odzyskaj dane.

po zakończeniu procesu wybierz foldery/pliki, które chcesz przywrócić i po prostu kliknij “Odzyskaj”. Należy pamiętać, że trochę wolnego miejsca na dysku pamięci masowej jest niezbędne do przywrócenia danych:

tworzenie kopii zapasowych danych:

prawidłowe zarządzanie plikami i tworzenie kopii zapasowych jest niezbędne dla bezpieczeństwa danych. Dlatego zawsze bądź bardzo ostrożny i myśl z wyprzedzeniem.

zarządzanie partycjami: zalecamy przechowywanie danych na wielu partycjach i unikanie przechowywania ważnych plików na partycji zawierającej cały system operacyjny. Jeśli napotkasz sytuację, w której nie możesz uruchomić systemu i będziesz zmuszony sformatować dysk, na którym zainstalowany jest system operacyjny (w większości przypadków jest to miejsce, w którym ukrywają się infekcje złośliwym oprogramowaniem), stracisz wszystkie dane przechowywane na tym dysku. Jest to zaleta posiadania wielu partycji: jeśli masz całe urządzenie pamięci masowej przypisane do jednej partycji, będziesz zmuszony usunąć wszystko, jednak tworzenie wielu partycji i odpowiednie przydzielanie danych pozwala zapobiec takim problemom. Możesz łatwo sformatować pojedynczą partycję bez wpływu na inne – w związku z tym jedna zostanie wyczyszczona, a inne pozostaną nietknięte, a Twoje dane zostaną zapisane. Zarządzanie partycjami jest dość proste, a wszystkie niezbędne informacje można znaleźć na stronie dokumentacji firmy Microsoft.

kopie zapasowe danych: Jedną z najbardziej niezawodnych metod tworzenia kopii zapasowych jest użycie zewnętrznego urządzenia pamięci masowej i odłączenie go od sieci. Skopiuj dane na zewnętrzny dysk twardy, dysk flash (kciuk), SSD, HDD lub inne urządzenie pamięci masowej, odłącz je i przechowuj w suchym miejscu z dala od słońca i ekstremalnych temperatur. Metoda ta jest jednak dość nieefektywna, ponieważ kopie zapasowe danych i aktualizacje muszą być regularnie wykonywane. Możesz również skorzystać z usługi w chmurze lub zdalnego serwera. Tutaj wymagane jest połączenie z Internetem i zawsze istnieje szansa na naruszenie bezpieczeństwa, chociaż jest to naprawdę rzadka okazja.

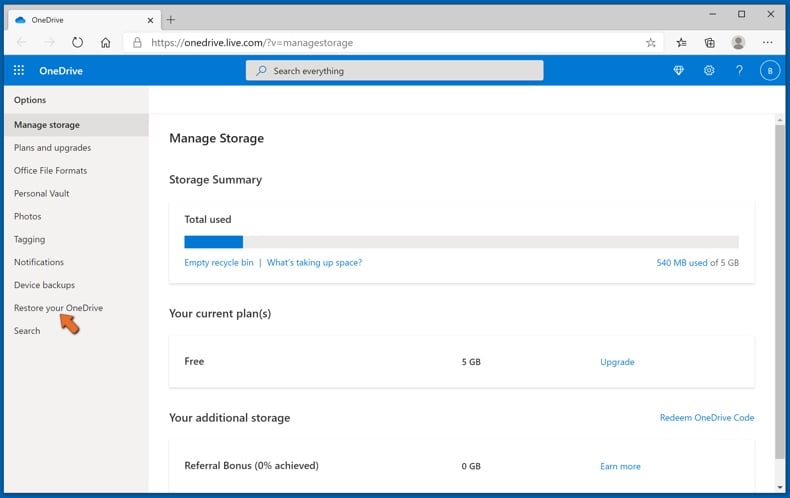

zalecamy używanie Microsoft OneDrive do tworzenia kopii zapasowych plików. OneDrive umożliwia przechowywanie osobistych plików i danych w chmurze, synchronizację plików na komputerach i urządzeniach mobilnych, umożliwiając dostęp i edycję plików ze wszystkich urządzeń z systemem Windows. Usługa OneDrive umożliwia zapisywanie, udostępnianie i podgląd plików, dostęp do historii pobierania, przenoszenie, usuwanie i zmienianie nazw plików, a także tworzenie nowych folderów i wiele więcej.

możesz wykonać kopię zapasową najważniejszych folderów i plików na komputerze (foldery pulpit, dokumenty i zdjęcia). Niektóre z bardziej znaczących funkcji OneDrive obejmują wersjonowanie plików, które utrzymuje starsze wersje plików przez okres do 30 dni. OneDrive posiada kosz do recyklingu, w którym wszystkie usunięte pliki są przechowywane przez ograniczony czas. Usunięte pliki nie są liczone jako część przydziału użytkownika.

usługa jest zbudowana przy użyciu technologii HTML5 i umożliwia przesyłanie plików do 300 MB za pomocą przeciągania i upuszczania do przeglądarki internetowej lub do 10 GB za pośrednictwem aplikacji OneDrive na komputer. Dzięki usłudze OneDrive możesz pobrać całe foldery jako pojedynczy plik ZIP z maksymalnie 10 000 plików, chociaż nie może przekroczyć 15 GB na Pojedyncze pobranie.

OneDrive jest dostarczany z 5 GB bezpłatnej pamięci masowej po wyjęciu z pudełka, z dodatkowymi opcjami pamięci 100 GB, 1 TB i 6 TB dostępnymi za opłatą opartą na subskrypcji. Jeden z tych planów pamięci masowej można uzyskać, kupując dodatkową przestrzeń dyskową osobno lub za pomocą subskrypcji Office 365.

tworzenie kopii zapasowej danych:

proces tworzenia kopii zapasowej jest taki sam dla wszystkich typów plików i folderów. Oto jak możesz wykonać kopię zapasową plików za pomocą Microsoft OneDrive

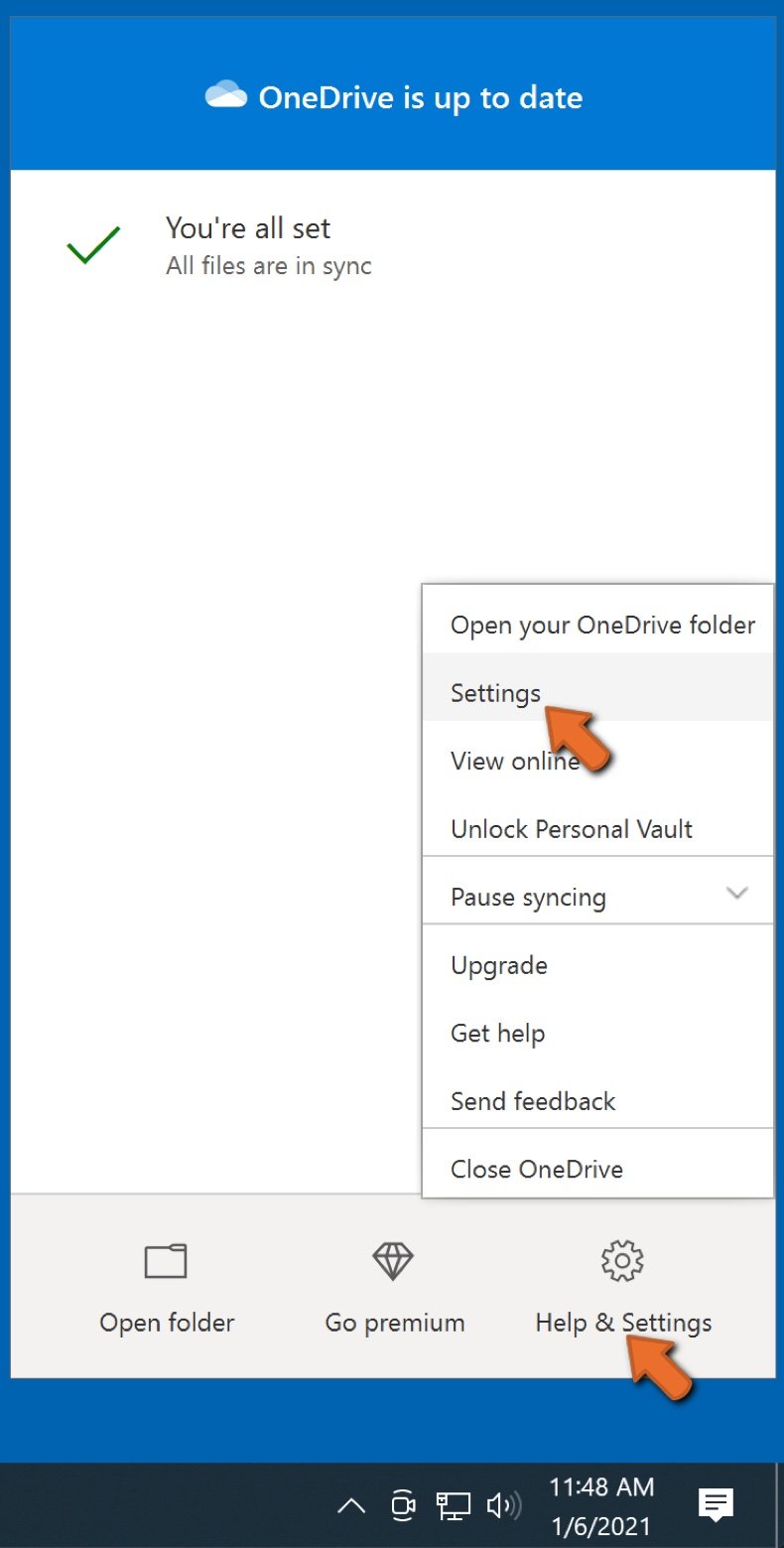

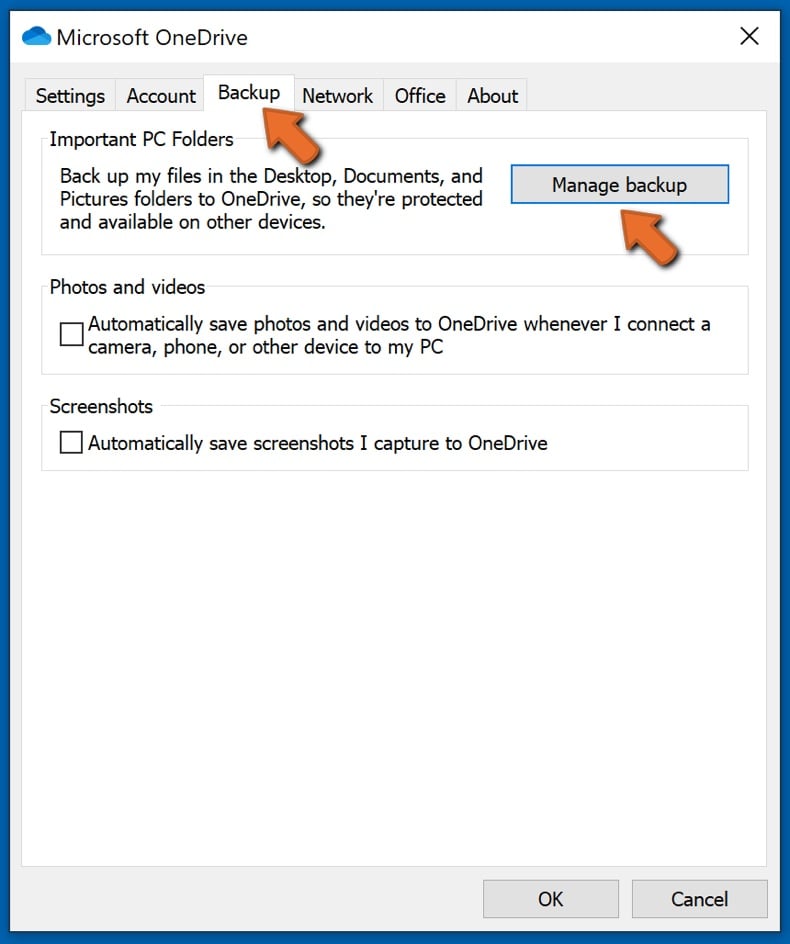

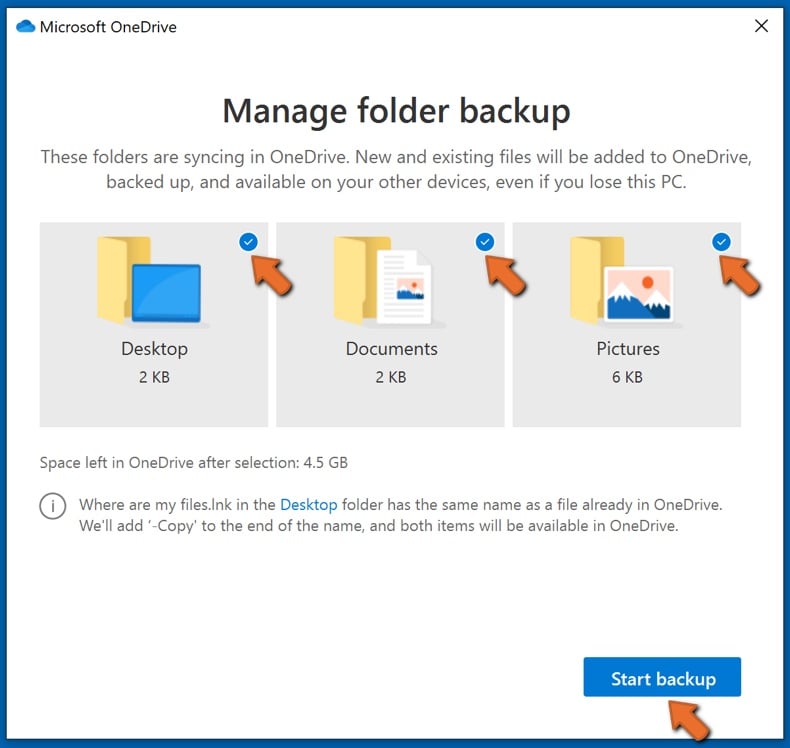

Krok 1: Wybierz pliki/foldery, które chcesz wykonać.

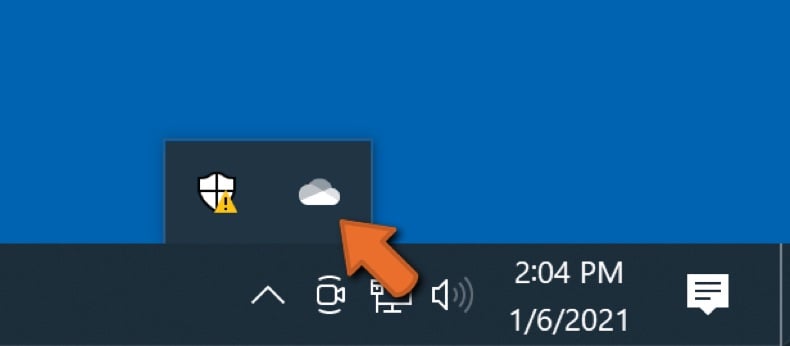

kliknij ikonę usługi OneDrive cloud, aby otworzyć menu usługi OneDrive. W tym menu możesz dostosować ustawienia kopii zapasowej plików.

kliknij Pomoc & Ustawienia, a następnie wybierz Ustawienia z rozwijanego menu.

przejdź do karty kopia zapasowa i kliknij Zarządzaj kopią zapasową.

w tym menu możesz wykonać kopię zapasową pulpitu i wszystkich znajdujących się na nim plików oraz folderów dokumenty i zdjęcia, ponownie ze wszystkimi plikami w nich. Kliknij Rozpocznij tworzenie kopii zapasowej.

teraz, po dodaniu pliku lub folderu w folderach pulpit oraz dokumenty i zdjęcia, zostaną one automatycznie zarchiwizowane w usłudze OneDrive.

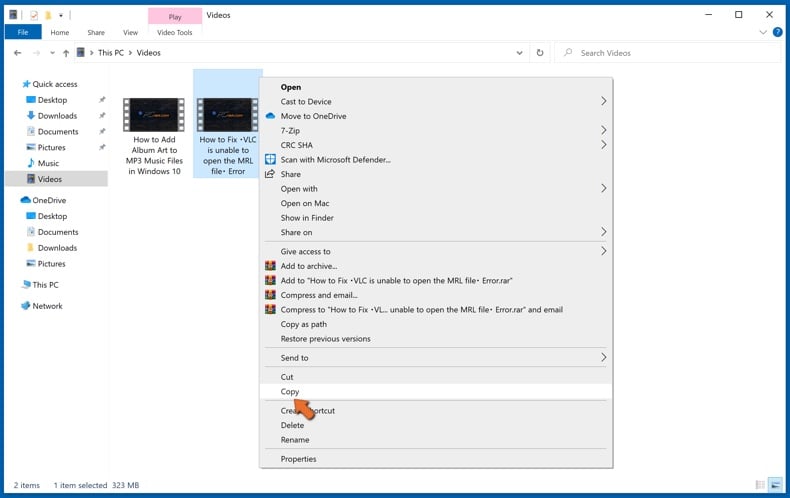

aby dodać foldery i pliki, nie w lokalizacjach pokazanych powyżej, musisz dodać je ręcznie.

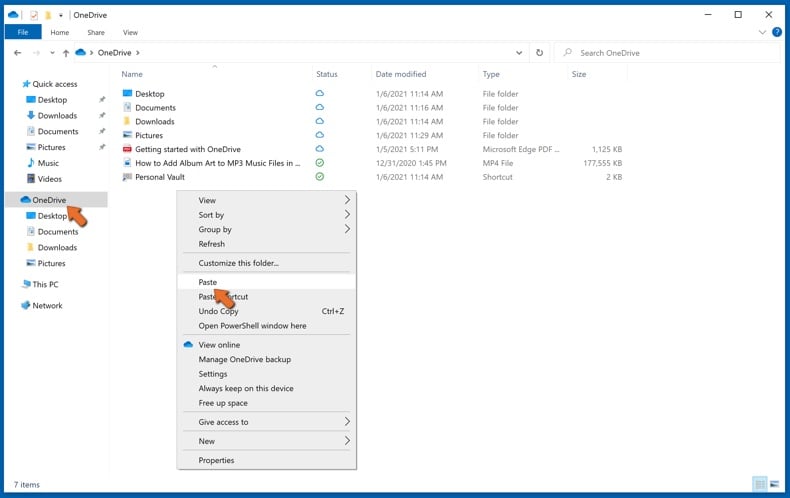

Otwórz Eksplorator plików i przejdź do lokalizacji folderu/pliku, który chcesz wykonać. Wybierz element, kliknij go prawym przyciskiem myszy i kliknij Kopiuj.

następnie przejdź do usługi OneDrive, kliknij prawym przyciskiem myszy w dowolnym miejscu okna i kliknij Wklej. Możesz też po prostu przeciągnąć i upuścić plik do usługi OneDrive. OneDrive automatycznie utworzy kopię zapasową folderu / pliku.

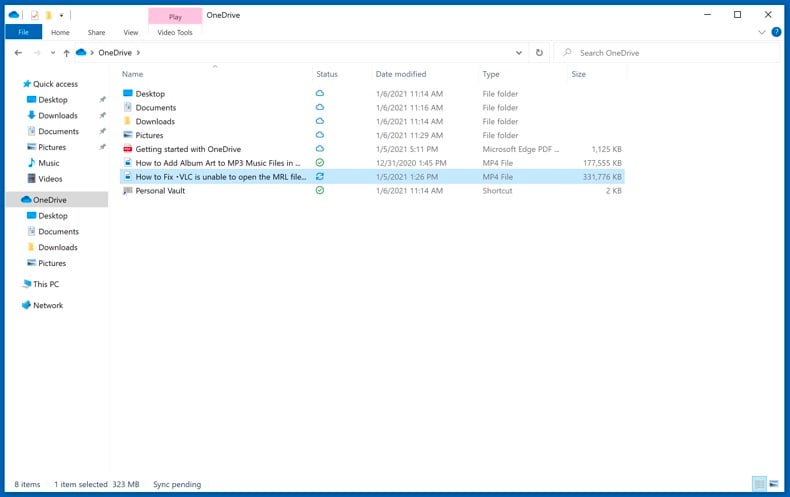

wszystkie pliki dodane do folderu OneDrive są automatycznie archiwizowane w chmurze. Zielone kółko ze znacznikiem wyboru wskazuje, że plik jest dostępny zarówno lokalnie, jak i na OneDrive, a Wersja pliku jest taka sama na obu. Niebieska ikona chmury oznacza, że plik nie został zsynchronizowany i jest dostępny tylko w usłudze OneDrive. Ikona synchronizacji wskazuje, że plik jest aktualnie synchronizowany.

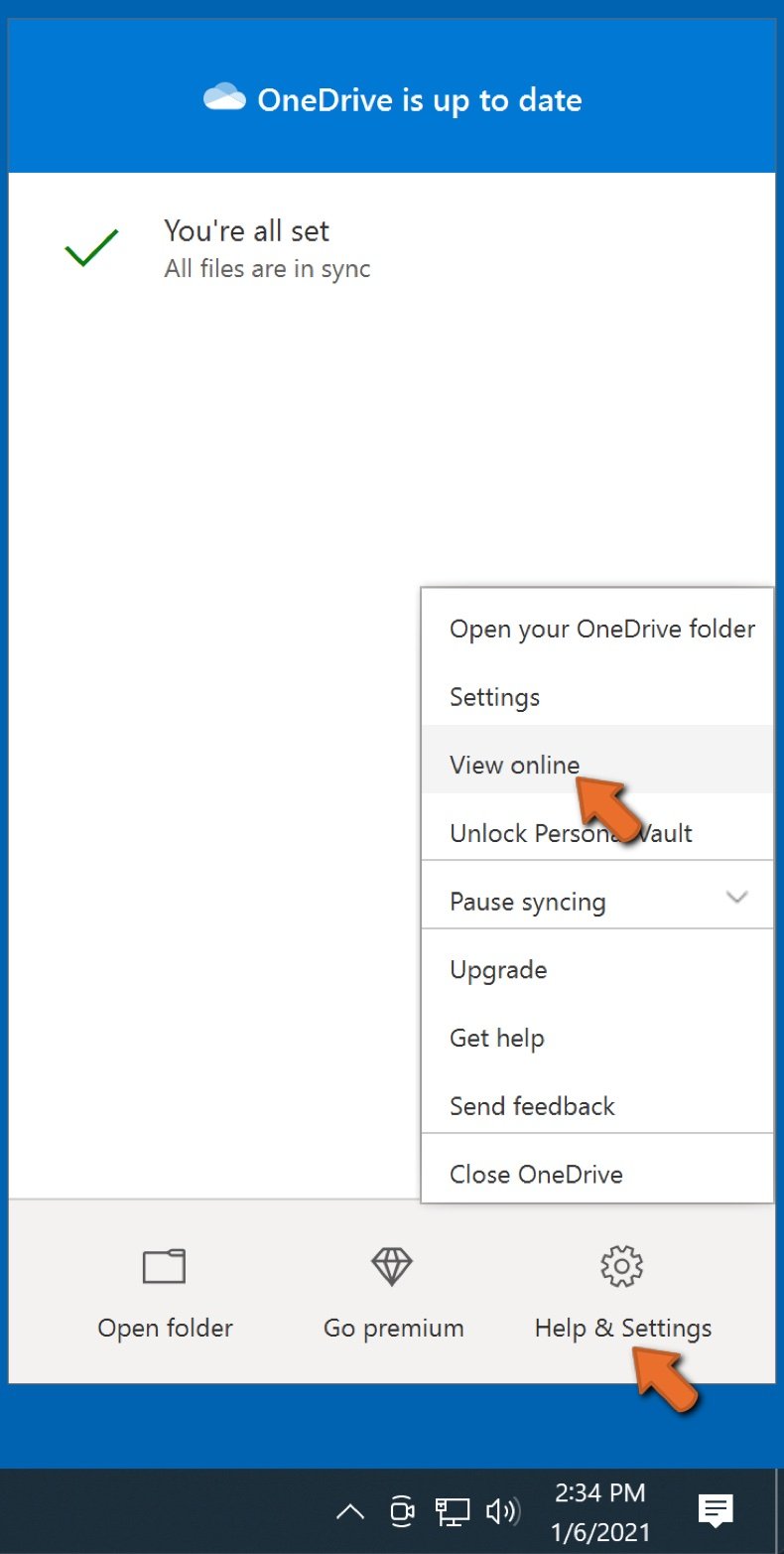

aby uzyskać dostęp do plików znajdujących się tylko w usłudze OneDrive online, przejdź do menu rozwijanego Ustawienia Pomoc & i wybierz Wyświetl online.

Krok 2: Przywróć uszkodzone pliki.

OneDrive zapewnia synchronizację plików, więc Wersja pliku na komputerze jest tą samą wersją w chmurze. Jeśli jednak oprogramowanie ransomware zaszyfrowało Twoje pliki, możesz skorzystać z funkcji historii wersji OneDrive, która pozwoli Ci przywrócić wersje plików przed szyfrowaniem.

Microsoft 365 ma funkcję wykrywania ransomware, która powiadamia cię, gdy pliki OneDrive zostały zaatakowane i poprowadzi Cię przez proces przywracania plików. Należy jednak zauważyć, że jeśli nie masz płatnej subskrypcji Microsoft 365, otrzymasz tylko jedno wykrywanie i odzyskiwanie plików za darmo.

jeśli pliki OneDrive zostaną usunięte, uszkodzone lub zainfekowane przez złośliwe oprogramowanie, możesz przywrócić cały OneDrive do poprzedniego stanu. Oto jak przywrócić cały OneDrive:

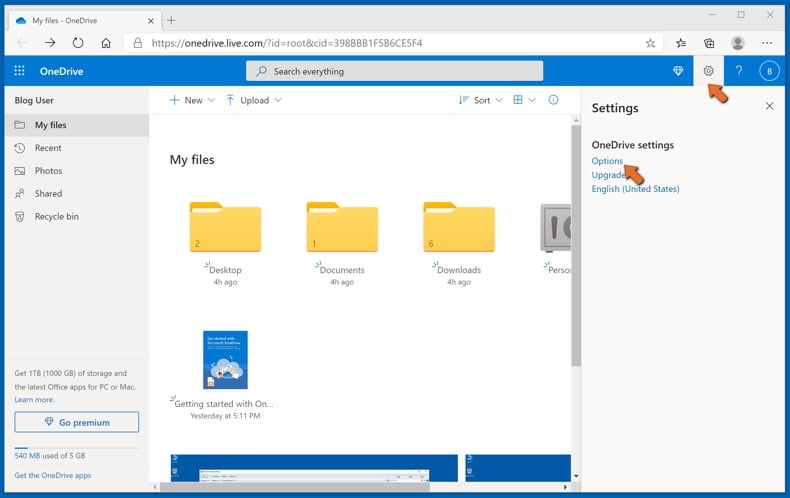

1. Jeśli jesteś zalogowany za pomocą konta osobistego, kliknij tryb ustawień u góry strony. Następnie kliknij Opcje i wybierz Przywróć usługę OneDrive.

jeśli jesteś zalogowany za pomocą konta służbowego lub szkolnego, kliknij tryb ustawień u góry strony. Następnie kliknij Przywróć usługę OneDrive.

2. Na stronie Przywróć usługę OneDrive wybierz datę z rozwijanej listy. Pamiętaj, że jeśli przywracasz pliki po automatycznym wykryciu oprogramowania ransomware, zostanie wybrana data przywrócenia.

3. Po skonfigurowaniu wszystkich opcji przywracania plików kliknij Przywróć, aby cofnąć wszystkie wybrane czynności.

najlepszym sposobem na uniknięcie uszkodzeń spowodowanych infekcjami ransomware jest regularne utrzymywanie aktualnych kopii zapasowych.

Najczęściej zadawane pytania(FAQ)

jak mój komputer został zhakowany i jak hakerzy szyfrowali moje pliki?

Większość wariantów oprogramowania ransomware jest dystrybuowana poprzez wiadomości e-mail (złośliwe załączniki lub łącza w nich), narzędzia do crackowania oprogramowania, pliki do pobrania z dysku, niewiarygodne źródła do pobierania plików i programów. Cyberprzestępcy próbują nakłonić użytkowników do samodzielnego wykonania oprogramowania ransomware.

Jak otworzyć”plik.odszyfrować pliki?

Pliki zaszyfrowane przez plik.odszyfruj oprogramowanie ransomware nie może zostać otwarte, dopóki nie zostanie odszyfrowane za pomocą odpowiedniego oprogramowania lub klucza deszyfrującego.

gdzie szukać darmowych narzędzi do odszyfrowywania plików.odszyfrować ransomware?

w przypadku ataku ransomware należy sprawdzić stronę projektu No More Ransom (więcej informacji powyżej).

mogę ci dużo zapłacić, możesz odszyfrować za mnie pliki?

nie zapewniamy usługi deszyfrowania i zdecydowanie zalecamy, aby nie ufać żadnym stronom trzecim oferującym odszyfrowanie plików za pieniądze. Często osoby trzecie oferujące płatne odszyfrowanie działają jako ofiary typu man-in-the-middle lub scam ransomware. Zwykle nie ma sposobu na odszyfrowanie plików za darmo, chyba że oprogramowanie ransomware jest wadliwe.

czyszczenie Combo pomoże mi usunąć plik.odszyfrować ransomware?

tak, Combo Cleaner skanuje komputer i eliminuje plik.odszyfruj oprogramowanie ransomware, ale nie odszyfruj zaszyfrowanych plików (programy antywirusowe nie mogą tego zrobić). Ważne jest, aby usunąć oprogramowanie ransomware, aby zapobiec dalszemu uszkodzeniu / utracie danych.

Leave a Reply