Hvordan Overvåke Nettverkstrafikk (Packet Capture / Network Trace) I Windows uten å installere Noen Verktøy

Som En Windows Active Directory-Administrator, må vi gjøre network trace for å overvåke nettverkstrafikken Til Windows-serveren for feilsøking av problemene, vanligvis, tredjeparts applikasjoner som Wireshark blitt brukt til å fange og analysere, hvordan kan vi samle nettverkssporing ved Hjelp Av windows innebygde verktøy uten Wireshark?

det er en enkel måte å fange pakker ved Hjelp Av windows native tool netsh, og dette vil fungere I windows server operativsystemer Som Windows Server 2016/2019 Og Også Klient OS som Windows 10

Les Også: Active directory Feilsøking (Part1 – Diagnostikk Logging)

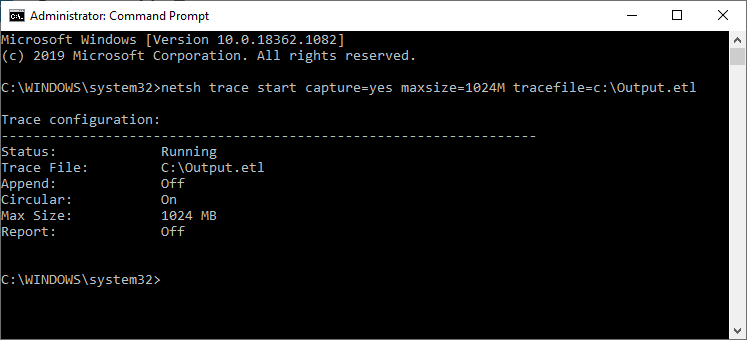

Slik Kjører Du Netsh Trace for å samle loggene:

- Åpne CMD-ledeteksten Som Administrator

- OG KJØR under Kommando

- netsh trace start capture = ja maxsize=1024m tracefile=c:\Output.etl

- hvis du vil fortsette å kjøre selv om systemet starter på nytt, bruk kommandoen nedenfor med en vedvarende bryter

- netsh trace start capture = ja maxsize=1024m persistent = ja tracefile=c:\Output.etl

du kan endre loggfilplasseringen og filnavnet, også filstørrelsen

Les Også: Windows 10 kan ikke koble Til Internett og viser begrenset tilkobling (WiFi og annet kablet LAN-nettverk)

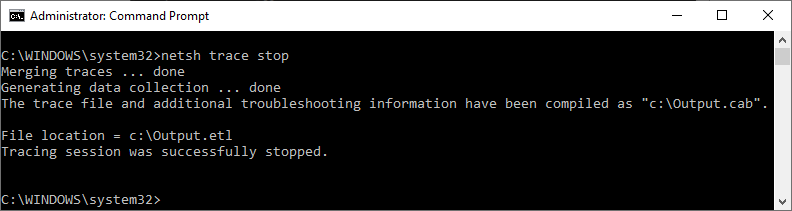

Slik Stopper Du Netsh Trace for å samle loggene:

- Åpne CMD-ledetekst Som Administrator

- OG KJØR under Kommando

- netsh trace stop

- Dette kan ta litt tid å generere rapporten

Utdata fil .etl kan være åpen Gjennom Microsoft Message Analyzer Og Microsoft Network Monitor 3.4 verktøy for analyse

Les Også: Feilsøkingstips For Windows 10 Treghet Problemer

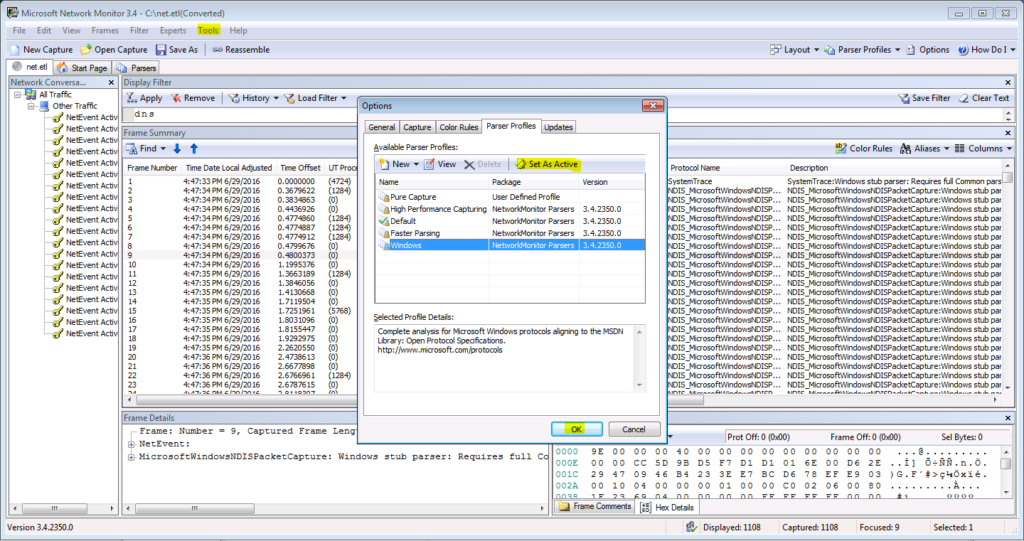

Microsoft Network Monitor 3.4 viser ikke alle pakkene Når Filteret brukes:

mens analysere spor utdatafilen.på grunn av parser profile

hvordan fikse Microsoft Network Monitor problemet for å se Alle loggene etter filtrert

- Åpne Microsoft Network Monitor 3.4

- Velg “parser profile” på høyre side av konsollen

- Velg “parser profile Options” fra rullegardinlisten

- velg “windows” på generelt trykk

- og velg “sett som aktiv”

- klikk “ok”

Nå vil du se alle de fangede loggene

Les Også: AD Slow Authentication and prompting for credentials again and again

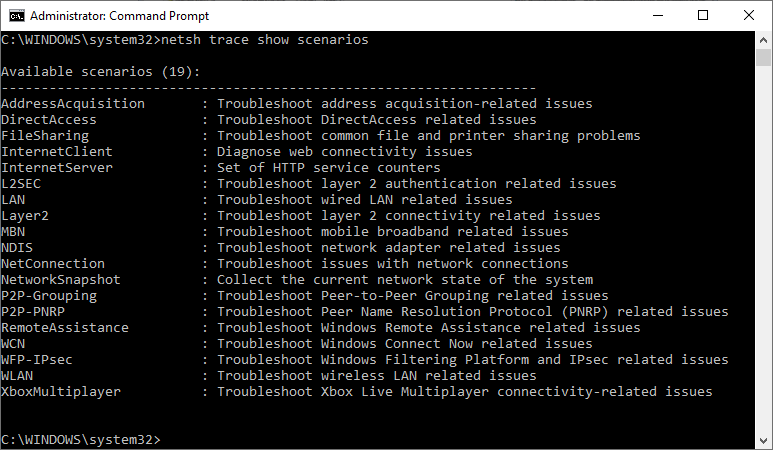

du kan også bruke scenariobryteren for ulike krav, under kommandoliste alle tilgjengelige scenarioer, vil dette fange bare den nødvendige trafikken for å redusere filplass og systembelastning

netsh trace show scenarioer

netsh trace start scenario = wlan capture = ja maxsize=1024m tracefile=c:\Utgang.etl

Håper dette hjalp deg med å forstå netsh trace og hvordan dette kan brukes til feilsøking Av Windows – og nettverksproblemer

Se Også: Active Directory sanntidsproblemer og løsninger

Les Også: Windows Server 2019-Funksjoner

Leave a Reply