hur man tar bort filen.dekryptera ransomware?

vad är typ av skadlig programvara är fil.dekryptera?

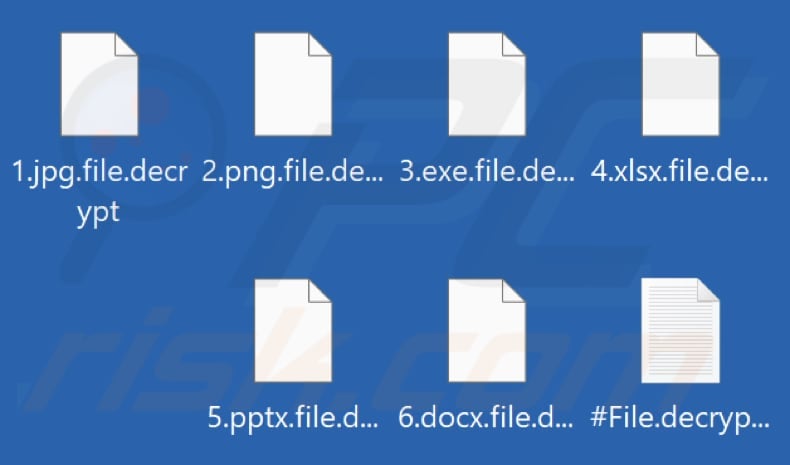

fil.decrypt är ransomware utformad för att kryptera (och byta namn) filer och skapa “#fil.dekryptera#.txt ” fil som innehåller instruktioner om hur man kontaktar cyberbrottslingar för fil dekryptering. Det byter namn på filer genom att lägga till”.fil.dekryptera ” förlängning till filnamn, till exempel ändras det “1.jpg” till ” 1.jpg.fil.dekryptera”, ” 2.jpg” till ” 2.jpg.fil.dekryptera”.

skärmdump av filer krypterade av denna ransomware:

fil.dekryptera hotbrev översikt

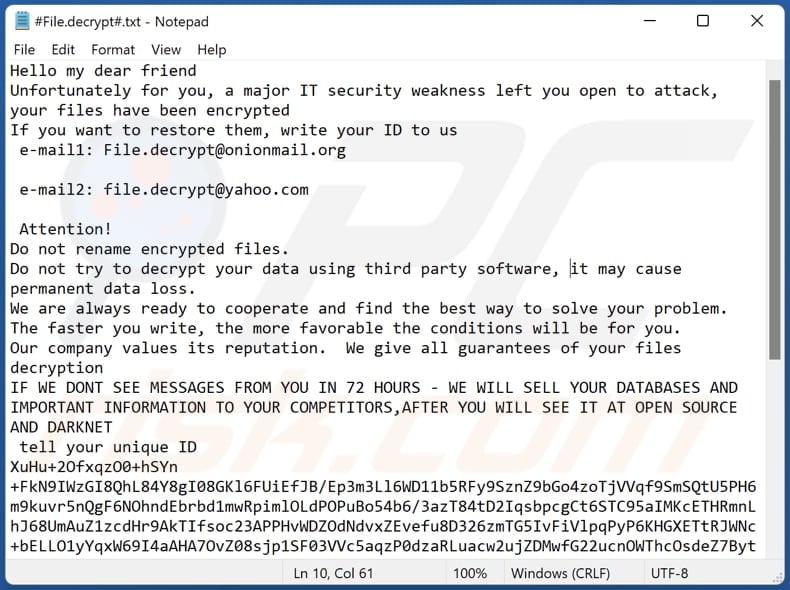

hotbrev anges att försök att byta namn på filer eller dekryptera dem med hjälp av programvara från tredje part kan permanent skada dem. Den informerar offren om att angriparna bör kontaktas med [email protected] eller [email protected] e-postadress inom 72 timmar. Efter 72 timmar kommer filer att säljas på darknet.

mer information om ransomware

Ransomware-offer kan inte komma åt (öppna) filer förrän de dekrypteras med rätt dekrypteringsverktyg. Vanligtvis kan det verktyget endast tillhandahållas av angriparna. Offren kan återställa filer utan inblandning av cyberbrottslingar (utan att betala lösen) endast om de har en kopia av sina filer eller ett gratis dekrypteringsverktyg finns tillgängligt på Internet.

det är tillrådligt att inte betala lösen. Betala det garanterar inte att hot aktörer kommer att ge en dekryptering verktyg (eller verktyg). En annan rekommendation är att ta bort ransomware omedelbart. Ta bort ransomware kommer att hindra den från att kryptera fler filer eller infektera andra enheter som är anslutna till ett lokalt nätverk.

Ransomware i allmänhet

huvudsyftet med ransomware är att blockera åtkomst till filer och kräva betalning för deras återhämtning. De enda huvudvariablerna är priserna på datadekryptering och de kryptografiska algoritmerna (symmetriska, asymmetriska) som används för att kryptera filer. Fler ransomware-exempel är Boombye, NEEH och Jvsmd.

hur gjorde ransomware infektera Min Dator?

de flesta hot aktörer distribuera skadlig kod genom att skicka e-post som innehåller skadliga filer eller länkar, dölja skadlig kod i programvara sprickbildning verktyg, eller falska uppdaterare. Det är viktigt att nämna att det inte är lagligt att använda programvara sprickbildning verktyg/piratkopierad programvara. Både sprickverktyg och falska uppdaterare marknadsförs/distribueras via tvivelaktiga/potentiellt skadliga sidor.

dessutom använder cyberbrottslingar otillförlitliga källor för att ladda ner filer (eller program) för att distribuera skadlig kod, eller de försöker lura användare att infektera sina datorer med en viss typ av Trojan. Exempel på otillförlitliga källor för nedladdning av filer/program är inofficiella sidor, tredjepartsnedladdare, Peer-to-Peer-nätverk.

| Namn | Fil.dekryptera virus |

| Hot Typ | Ransomware, Crypto Virus, filer skåp |

| krypterade filer förlängning | .fil.dekryptera |

| lösen krävande meddelande | # fil.dekryptera#.txt |

| gratis Decryptor tillgänglig? | Nej |

| cyberkriminell kontakt | [email protected], [email protected] |

| Detektionsnamn | Avast (FileRepMalware), Combo Cleaner (Gen:Variant.Lösen.1312), ESET-NOD32 (en Variant av Win32/Filecoder.Utomstående.I), Kaspersky (HEUR: Trojan-lösen.Win32.Generisk), Microsoft (lösen: Win32 / GarrantDecrypt.pa!MTB), fullständig lista över upptäckter( VirusTotal) |

| symptom | kan inte öppna filer som är lagrade på din dator, tidigare funktionella filer har nu ett annat tillägg (till exempel my.docx.låst). En lösen efterfrågan meddelande visas på skrivbordet. Cyberbrottslingar kräver betalning av lösen (vanligtvis i bitcoins) för att låsa upp dina filer. |

| distributionsmetoder | infekterade e-postbilagor (makron), torrent webbplatser, skadliga annonser. |

| skador | alla filer är krypterade och kan inte öppnas utan att betala lösen. Ytterligare lösenordsstjälande trojaner och malware-infektioner kan installeras tillsammans med en ransomware-infektion. |

| Malware borttagning (Windows) |

för att eliminera eventuella malware infektioner, skanna din dator med legitima antivirusprogram. Våra säkerhetsforskare rekommenderar att du använder Combo Cleaner. |

Hur skyddar du dig mot ransomware-infektioner?

ladda ner programvara (och filer) från officiella sidor och via direktlänkar. Uppdatera (och aktivera vid behov) den installerade programvaran korrekt: använd verktygen som tillhandahålls/skapats av den officiella programutvecklaren. Öppna inte länkar eller bilagor som irrelevanta e-postmeddelanden från okända avsändare har i dem.

Använd ett pålitligt / ansedd antivirusprogram och skanna operativsystemet med det regelbundet. Om din dator redan är infekterad med filen.dekryptera, vi rekommenderar att du kör en skanning med Combo Cleaner Antivirus för Windows för att automatiskt eliminera denna ransomware.

skärmdump av filen.dekryptera textfil (“#fil.dekryptera#.txt”):

Text i lösningsmeddelandet:

Hej min kära vän

tyvärr för dig, en stor IT-säkerhet svaghet lämnade dig öppen för attack, dina filer har krypterats

om du vill återställa dem, Skriv ditt ID till oss

e-mail1: [email protected]e-post2: [email protected]

Obs!

byt inte namn på krypterade filer.

försök inte att dekryptera dina data med hjälp av programvara från tredje part, Det kan orsaka permanent dataförlust.

vi är alltid redo att samarbeta och hitta det bästa sättet att lösa ditt problem.

ju snabbare du skriver, desto gynnsammare blir villkoren för dig.

vårt företag värderar sitt rykte. Vi ger alla garantier för dina filer dekryptering

om vi inte ser meddelanden från dig i 72 timmar-vi kommer att sälja dina databaser och viktig INFORMATION till dina konkurrenter, efter att du kommer att se det på öppen källkod och DARKNET

berätta din unika ID

–

fil.dekryptera ransomware borttagning:

omedelbar automatisk malware borttagning: Manuell hot borttagning kan vara en lång och komplicerad process som kräver avancerade datorkunskaper. Combo Cleaner är en professionell automatisk malware borttagningsverktyg som rekommenderas för att bli av med skadlig kod. Ladda ner den genom att klicka på knappen nedan:

bisexuell DOWNLOAD Combo Cleanergenom att ladda ner någon programvara som anges på denna webbplats godkänner du vår Sekretesspolicy och användarvillkor. För att använda fullfjädrad produkt, måste du köpa en licens för Combo Cleaner. 7 dagar fri rättegång tillgänglig. Combo Cleaner ägs och drivs av Rcs Lt, moderbolaget till PCRisk.com Läs mer.

video som föreslår vilka steg som ska vidtas vid en ransomware-infektion:

snabbmeny:

- Vad är fil.dekryptera virus?

- steg 1. Rapportering ransomware till myndigheter.

- steg 2. Isolering av den infekterade enheten.

- steg 3. Identifiera ransomware infektion.

- steg 4. Söka efter ransomware dekryptering verktyg.

- steg 5. Återställa filer med data återvinning verktyg.

- steg 6. Skapa säkerhetskopior av data.

rapportering av ransomware till myndigheter:

om du är offer för en ransomware-attack rekommenderar vi att du rapporterar denna incident till myndigheter. Genom att ge information till brottsbekämpande organ hjälper du till att spåra cyberbrott och eventuellt hjälpa till med åtal mot angriparna. Här är en lista över myndigheter där du bör rapportera en ransomware attack. För en fullständig lista över lokala cybersäkerhetscentra och information om varför du bör rapportera ransomware-attacker, läs den här artikeln.

lista över lokala myndigheter där ransomware-attacker ska rapporteras (välj en beroende på din bostadsadress):

-

USA – Internet Crime Complaint Center IC3

-

Storbritannien – Action bedrägeri

-

Spanien – Nationell Polis

-

Frankrike – Minist 8279> av Tyskland – Polizei

-

Italien – polizia di Stato

-

Nederländerna – politie

-

Polen – Policja

-

Portugal – POLCRCZCCIA rättsväsendet UBICRIA

isolering av den infekterade enheten:

vissa infektioner av ransomware – typ är utformade för att kryptera filer i externa lagringsenheter, infektera dem och till och med sprida sig över hela det lokala nätverket. Av denna anledning är det mycket viktigt att isolera den infekterade enheten (datorn) så snart som möjligt.

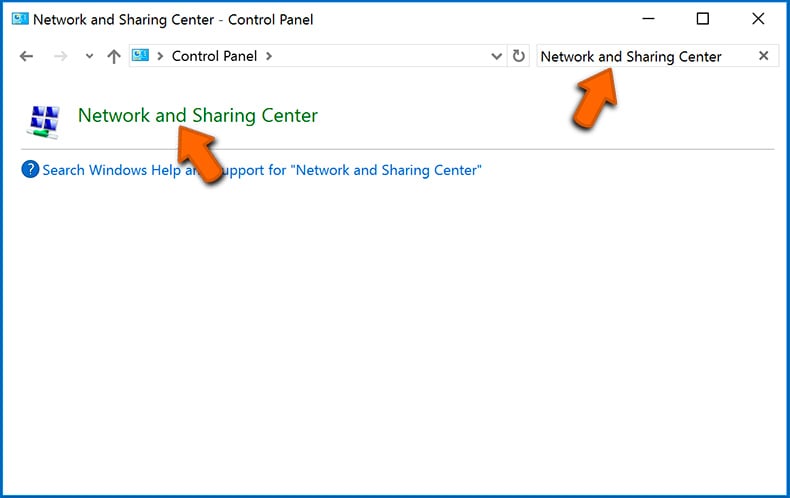

Steg 1: Koppla från internet.

det enklaste sättet att koppla bort en dator från internet är att koppla ur Ethernet-kabeln från moderkortet, men vissa enheter är anslutna via ett trådlöst nätverk och för vissa användare (särskilt de som inte är särskilt tekniskt kunniga) kan det vara besvärligt att koppla bort kablar. Därför kan du också koppla bort systemet manuellt via Kontrollpanelen:

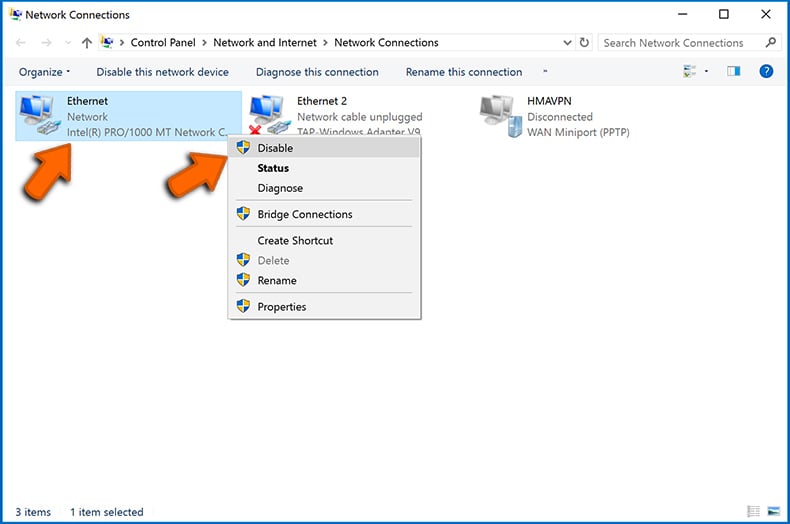

navigera till “Kontrollpanelen”, klicka på sökfältet längst upp till höger på skärmen, ange “Nätverks-och delningscenter” och välj sökresultat:

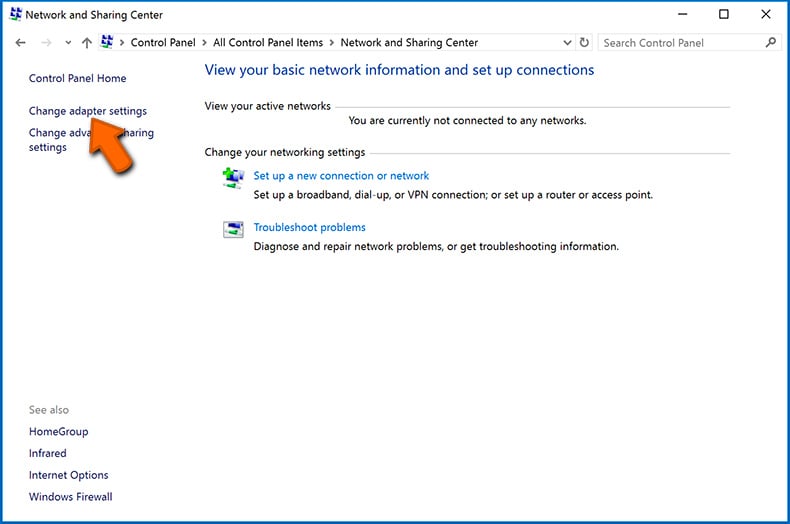

klicka på alternativet “Ändra adapterinställningar” i det övre vänstra hörnet av fönstret:

högerklicka på varje anslutningspunkt och välj “Inaktivera”. När det är inaktiverat kommer systemet inte längre att anslutas till internet. För att återaktivera anslutningspunkterna högerklickar du bara igen och väljer “Aktivera”.

steg 2: Koppla ur alla lagringsenheter.

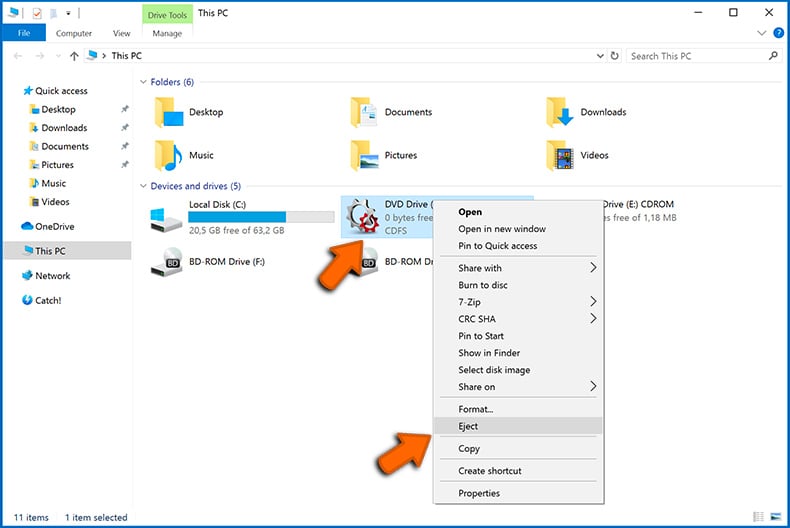

som nämnts ovan, ransomware kan kryptera data och infiltrera alla lagringsenheter som är anslutna till datorn. Av denna anledning är alla externa lagringsenheter (flash-enheter, bärbara hårddiskar etc.) bör kopplas bort omedelbart, men vi rekommenderar starkt att du matar ut varje enhet innan du kopplar bort för att förhindra datakorruption:

navigera till “min dator”, högerklicka på varje ansluten enhet och välj “mata ut”:

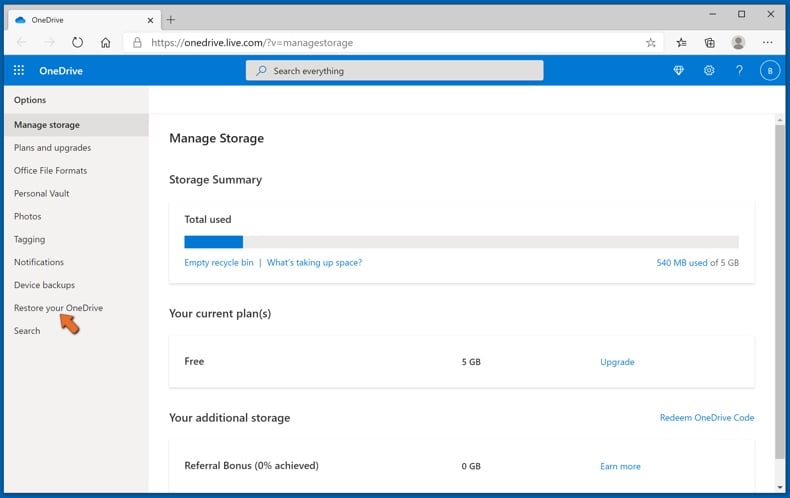

steg 3: Logga ut från molnlagringskonton.

vissa ransomware-typ skulle kunna kapa programvara som hanterar data som lagras i “molnet”. Därför kan data skadas / krypteras. Av denna anledning bör du logga ut från alla molnlagringskonton i webbläsare och annan relaterad programvara. Du bör också överväga att tillfälligt avinstallera molnhanteringsprogramvaran tills infektionen är helt borttagen.

identifiera ransomware-infektionen:

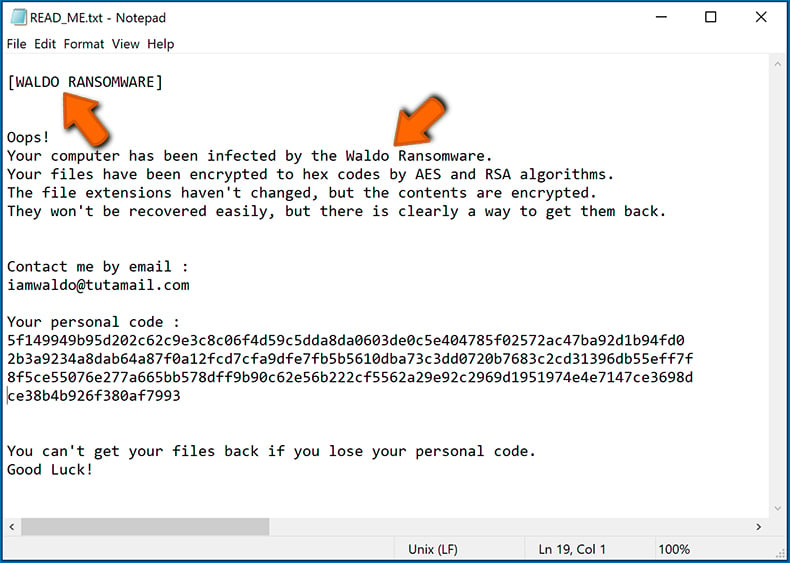

för att korrekt hantera en infektion måste man först identifiera den. Vissa ransomware infektioner använder lösen-demand meddelanden som en introduktion (se WALDO ransomware textfil nedan).

Detta är dock sällsynt. I de flesta fall, ransomware infektioner leverera mer direktmeddelanden helt enkelt anger att data krypteras och att offren måste betala någon form av lösen. Observera att infektioner av ransomware-typ vanligtvis genererar meddelanden med olika filnamn (till exempel “_readme.txt”, ” Läs-mig.txt”, ” DECRYPTION_INSTRUCTIONS.txt”, ” DECRYPT_FILES.html”, etc.). Att använda namnet på ett lösenmeddelande kan därför verka som ett bra sätt att identifiera infektionen. Problemet är att de flesta av dessa namn är generiska och vissa infektioner använder samma namn, även om de levererade meddelandena är olika och själva infektionerna inte är relaterade. Därför, med hjälp av meddelandet filnamn ensam kan vara ineffektiva och även leda till permanent förlust av data (till exempel, genom att försöka dekryptera data med hjälp av verktyg som utformats för olika ransomware infektioner, användare kommer sannolikt att hamna permanent skadliga filer och dekryptering kommer inte längre att vara möjligt även med rätt verktyg).

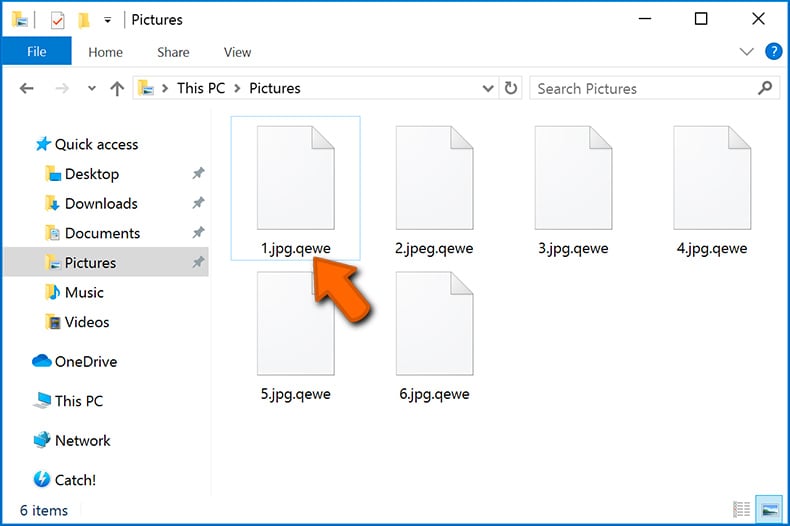

ett annat sätt att identifiera en ransomware infektion är att kontrollera filändelsen, som bifogas varje krypterad fil. Ransomware-infektioner namnges ofta av de tillägg de lägger till (Se filer krypterade av Qewe ransomware nedan).

denna metod är endast effektiv, men när den bifogade förlängningen är unik – många ransomware-infektioner lägger till en generisk förlängning (till exempel”.krypterad”, “.enc”,”.krypta”, “.låst”, etc.). I dessa fall, identifiera ransomware av dess bifogade förlängning blir omöjligt.

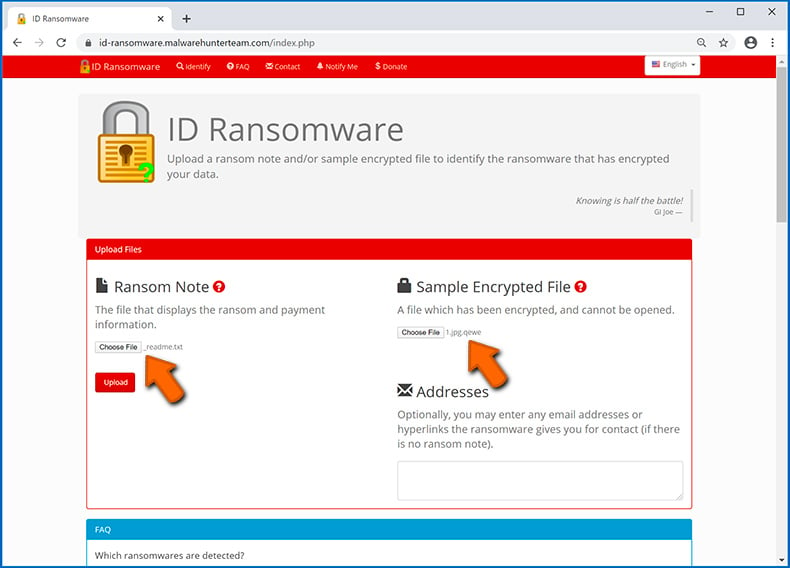

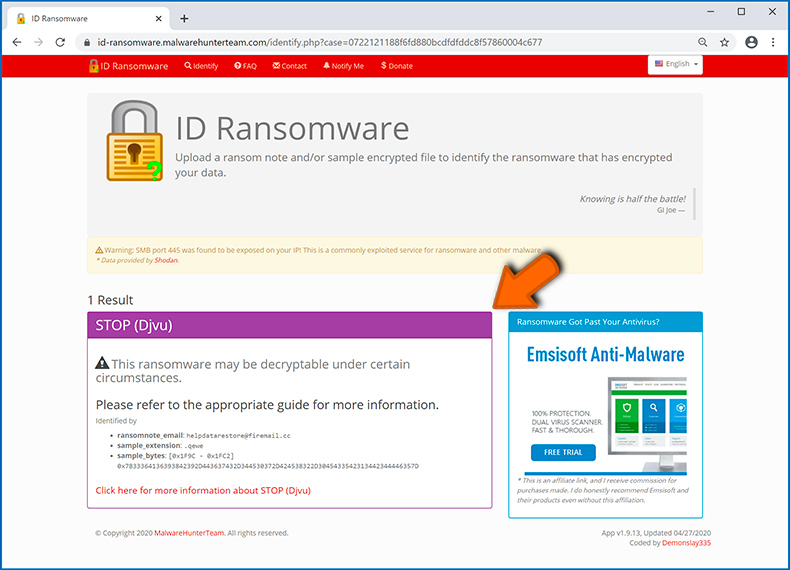

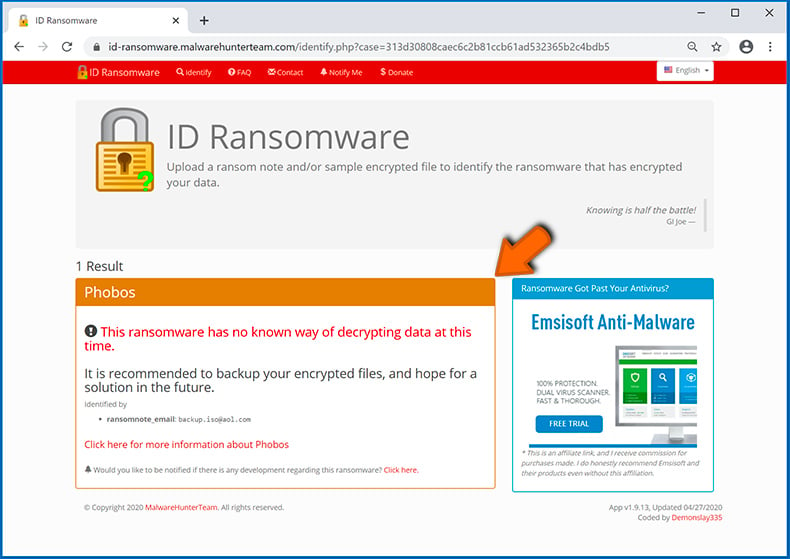

ett av de enklaste och snabbaste sätten att identifiera en ransomware-infektion är att använda ID Ransomware-webbplatsen. Denna tjänst stöder de flesta befintliga ransomware-infektioner. Offren laddar helt enkelt upp ett lösenmeddelande och/eller en krypterad fil (Vi rekommenderar att du laddar upp båda om möjligt).

ransomware kommer att identifieras inom några sekunder och du kommer att förses med olika detaljer, till exempel namnet på malware familjen som infektionen tillhör, om det är decryptable, och så vidare.

exempel 1 (Qewe ransomware):

exempel 2 (.iso ransomware):

om dina data råkar vara krypterad av ransomware som inte stöds av ID Ransomware, kan du alltid försöka söka på internet med hjälp av vissa sökord (till exempel, en lösen meddelande Titel, filändelse, förutsatt kontakt e-post, krypto plånbok adresser, etc.).

Sök efter ransomware dekrypteringsverktyg:

krypteringsalgoritmer som används av de flesta infektioner av ransomware-typ är extremt sofistikerade och om krypteringen utförs korrekt kan bara utvecklaren återställa data. Detta beror på att dekryptering kräver en specifik nyckel, som genereras under krypteringen. Återställa data utan nyckeln är omöjligt. I de flesta fall lagrar cyberbrottslingar nycklar på en fjärrserver, snarare än att använda den infekterade maskinen som värd. Dharma (CrySis), Phobos och andra familjer av avancerade ransomware-infektioner är praktiskt taget felfria, och det är helt enkelt omöjligt att återställa data krypterade utan utvecklarens engagemang. Trots detta finns det dussintals infektioner av ransomware-typ som är dåligt utvecklade och innehåller ett antal brister (till exempel användning av identiska krypterings – /dekrypteringsnycklar för varje offer, nycklar som lagras lokalt etc.). Kontrollera därför alltid efter tillgängliga dekrypteringsverktyg för alla ransomware som infiltrerar din dator.

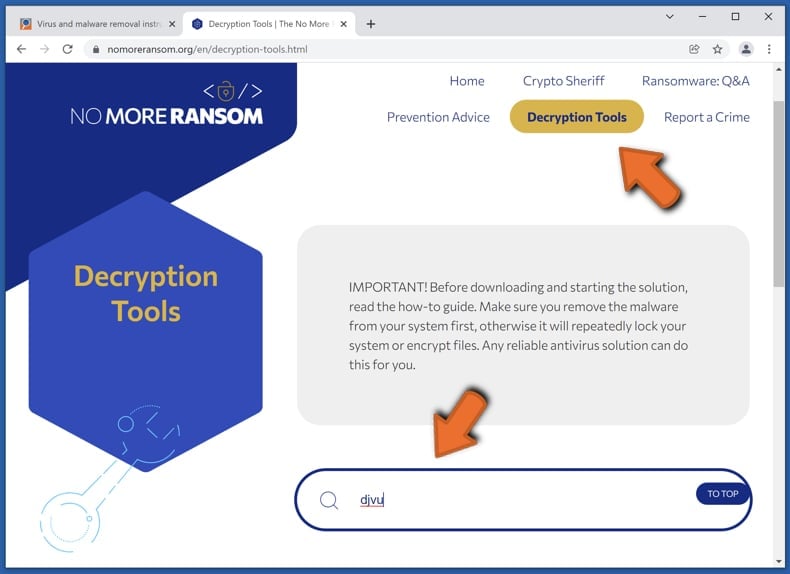

att hitta rätt dekrypteringsverktyg på internet kan vara mycket frustrerande. Av denna anledning rekommenderar vi att du använder No More Ransom-projektet och det är här att identifiera ransomware-infektionen är användbar. Webbplatsen No More Ransom Project innehåller ett avsnitt” dekrypteringsverktyg ” med ett sökfält. Ange namnet på den identifierade ransomware, och alla tillgängliga decryptors (om det finns några) kommer att listas.

Återställ filer med dataåterställningsverktyg:

beroende på situationen (kvaliteten på ransomware-infektion, typ av krypteringsalgoritm som används etc.) kan det vara möjligt att återställa data med vissa tredjepartsverktyg. Därför rekommenderar vi dig att använda Recuva-verktyget som utvecklats av CCleaner. Detta verktyg stöder över tusen datatyper (grafik, video, ljud, dokument etc.) och det är mycket intuitivt (lite kunskap är nödvändig för att återställa data). Dessutom är återställningsfunktionen helt gratis.

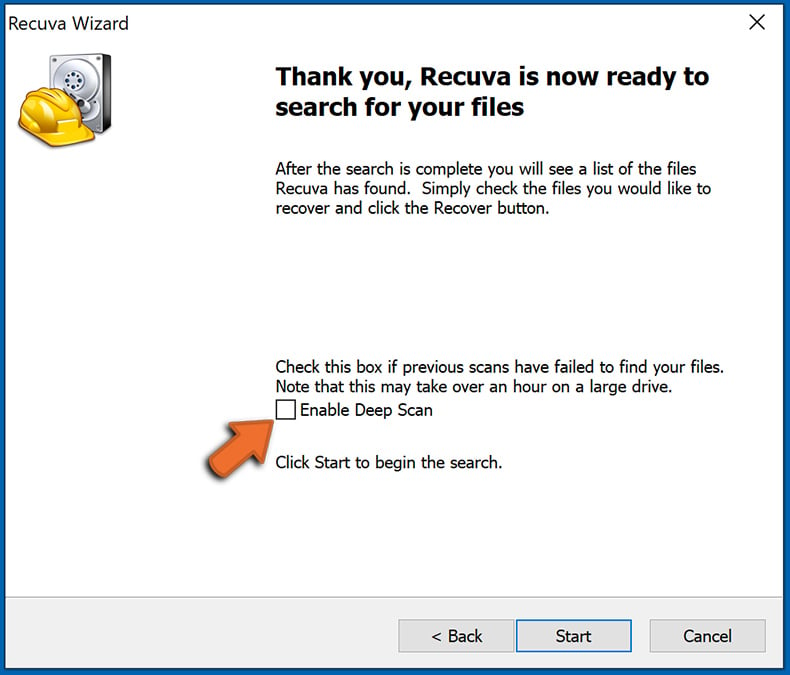

Steg 1: utför en skanning.

kör Recuva-programmet och följ guiden. Du kommer att uppmanas med flera fönster så att du kan välja vilka filtyper du ska leta efter, vilka platser som ska skannas etc. Allt du behöver göra är att välja de alternativ du letar efter och starta skanningen. Vi rekommenderar att du aktiverar “Deep Scan” innan du startar, annars kommer programmets skanningsfunktioner att begränsas.

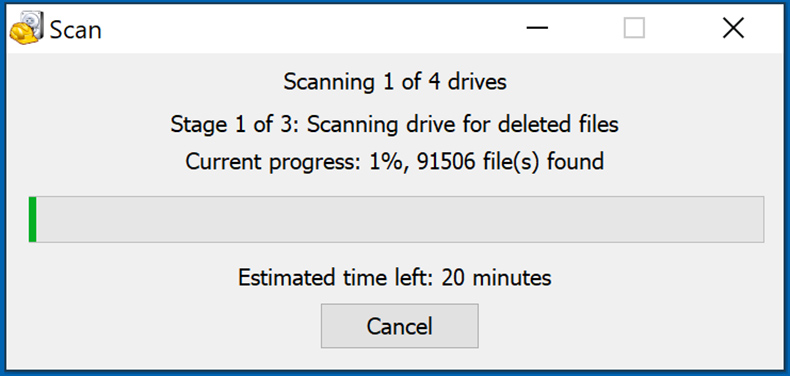

vänta tills Recuva Slutför skanningen. Skanningstiden beror på volymen av filer (både i kvantitet och storlek) som du skannar (till exempel kan flera hundra Gigabyte ta över en timme att skanna). Var därför tålmodig under skanningsprocessen. Vi avråder också från att ändra eller ta bort befintliga filer, eftersom detta kan störa skanningen. Om du lägger till ytterligare data (till exempel hämtar filer / innehåll) medan du skannar, kommer detta att förlänga processen:

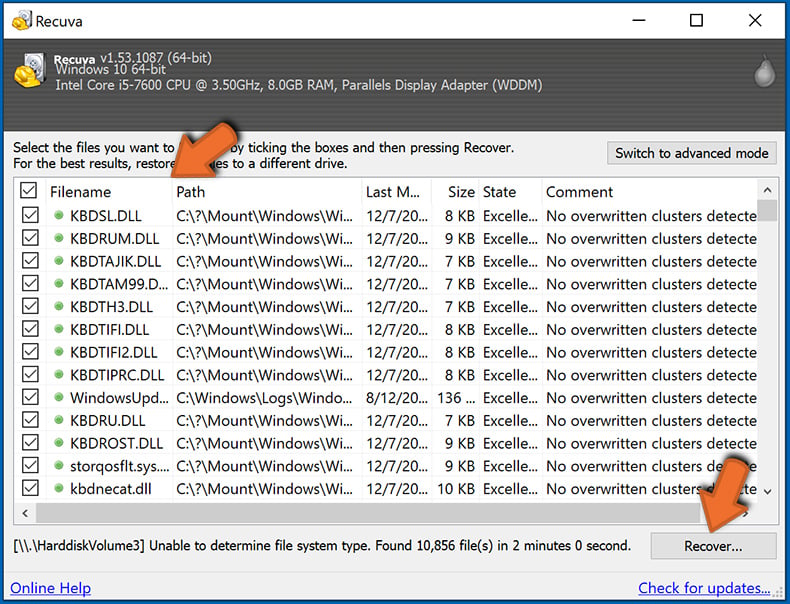

steg 2: Återställ data.

när processen är klar väljer du de mappar / filer du vill återställa och klickar helt enkelt på “Återställ”. Observera att lite ledigt utrymme på din lagringsenhet är nödvändigt för att återställa data:

skapa säkerhetskopior av data:

korrekt filhantering och skapa säkerhetskopior är viktigt för datasäkerhet. Var därför alltid mycket försiktig och tänk framåt.

Partitionshantering: vi rekommenderar att du lagrar dina data i flera partitioner och undviker att lagra viktiga filer i partitionen som innehåller hela operativsystemet. Om du hamnar i en situation där du inte kan starta upp systemet och tvingas formatera den skiva som operativsystemet är installerat på (i de flesta fall är det här malware-infektioner gömmer sig), kommer du att förlora all data som lagras i den enheten. Detta är fördelen med att ha flera partitioner: om du har hela lagringsenheten tilldelad en enda partition, kommer du att tvingas ta bort allt, men att skapa flera partitioner och allokera data på rätt sätt gör att du kan förhindra sådana problem. Du kan enkelt formatera en enda partition utan att påverka de andra – därför kommer en att rengöras och de andra kommer att förbli orörda och dina data sparas. Att hantera partitioner är ganska enkelt och du kan hitta all nödvändig information på Microsofts dokumentationswebbsida.

säkerhetskopiering av Data: En av de mest pålitliga säkerhetskopieringsmetoderna är att använda en extern lagringsenhet och hålla den urkopplad. Kopiera dina data till en extern hårddisk, flash (tumme) enhet, SSD, HDD eller någon annan lagringsenhet, koppla ur den och förvara den på en torr plats borta från solen och extrema temperaturer. Denna metod är dock ganska ineffektiv, eftersom säkerhetskopiering och uppdateringar av data måste göras regelbundet. Du kan också använda en molntjänst eller fjärrserver. Här krävs en Internetanslutning och det finns alltid risk för säkerhetsbrott, även om det är ett riktigt sällsynt tillfälle.

vi rekommenderar att du använder Microsoft OneDrive för att säkerhetskopiera dina filer. OneDrive låter dig lagra dina personliga filer och data i molnet, synkronisera filer över datorer och mobila enheter, så att du kan komma åt och redigera dina filer från alla dina Windows-enheter. Med OneDrive kan du spara, dela och förhandsgranska filer, komma åt nedladdningshistorik, flytta, ta bort och byta namn på filer, samt skapa nya mappar och mycket mer.

du kan säkerhetskopiera dina viktigaste mappar och filer på datorn (skrivbordet, dokument och bilder mappar). Några av OneDrives mer anmärkningsvärda funktioner inkluderar filversionering, vilket håller äldre versioner av filer i upp till 30 dagar. OneDrive har en papperskorgen där alla dina raderade filer lagras under en begränsad tid. Raderade filer räknas inte som en del av användarens allokering.

tjänsten är byggd med HTML5-teknik och låter dig ladda upp filer upp till 300 MB via dra och släpp i webbläsaren eller upp till 10 GB via OneDrive-skrivbordsprogrammet. Med OneDrive kan du ladda ner hela mappar som en enda ZIP-fil med upp till 10 000 filer, även om den inte kan överstiga 15 GB per enskild nedladdning.

OneDrive levereras med 5 GB gratis lagring ur lådan, med ytterligare 100 GB, 1 TB och 6 TB lagringsalternativ tillgängliga för en prenumerationsbaserad avgift. Du kan få en av dessa lagringsplaner genom att antingen köpa ytterligare lagring separat eller med Office 365-prenumeration.

skapa en säkerhetskopiering av data:

säkerhetskopieringsprocessen är densamma för alla filtyper och mappar. Så här kan du säkerhetskopiera dina filer med Microsoft OneDrive

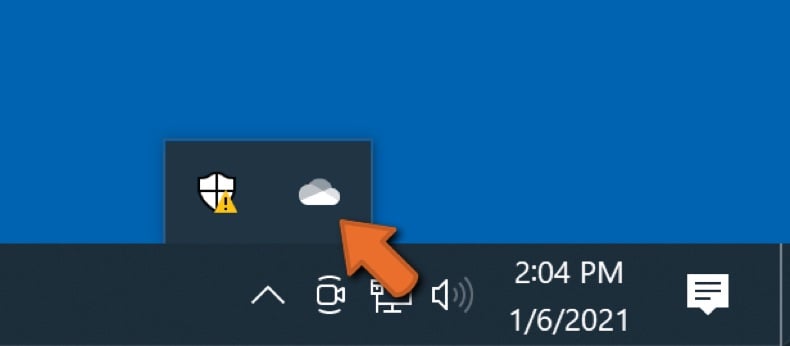

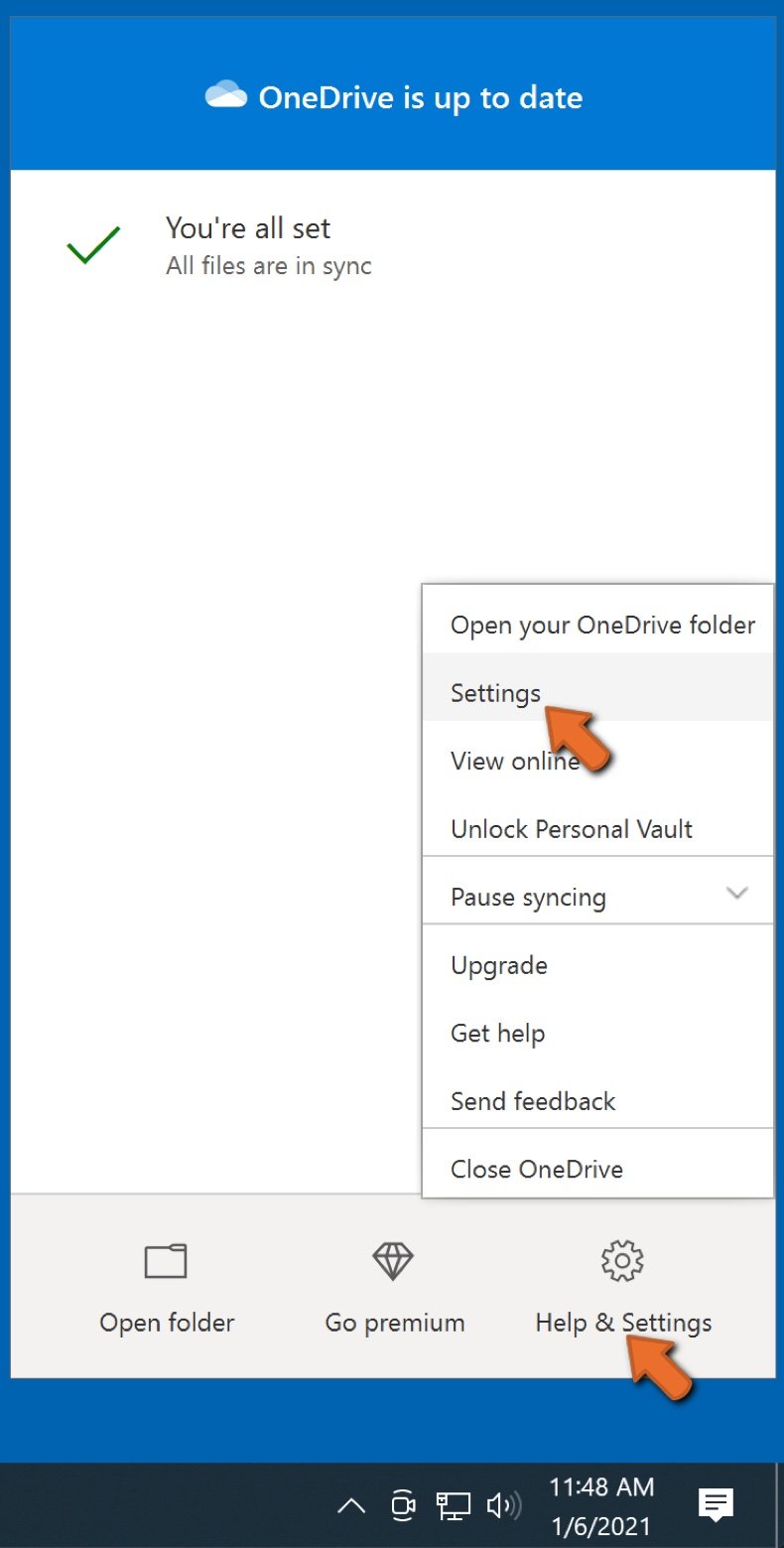

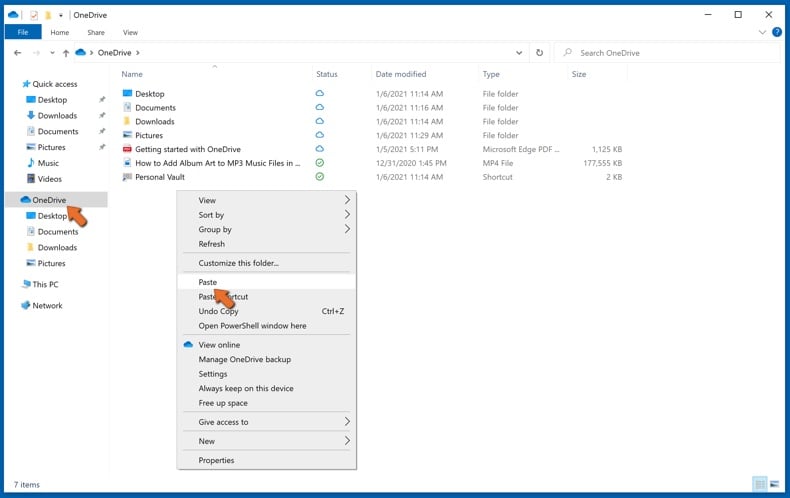

Steg 1: Välj de filer/mappar du vill säkerhetskopiera.

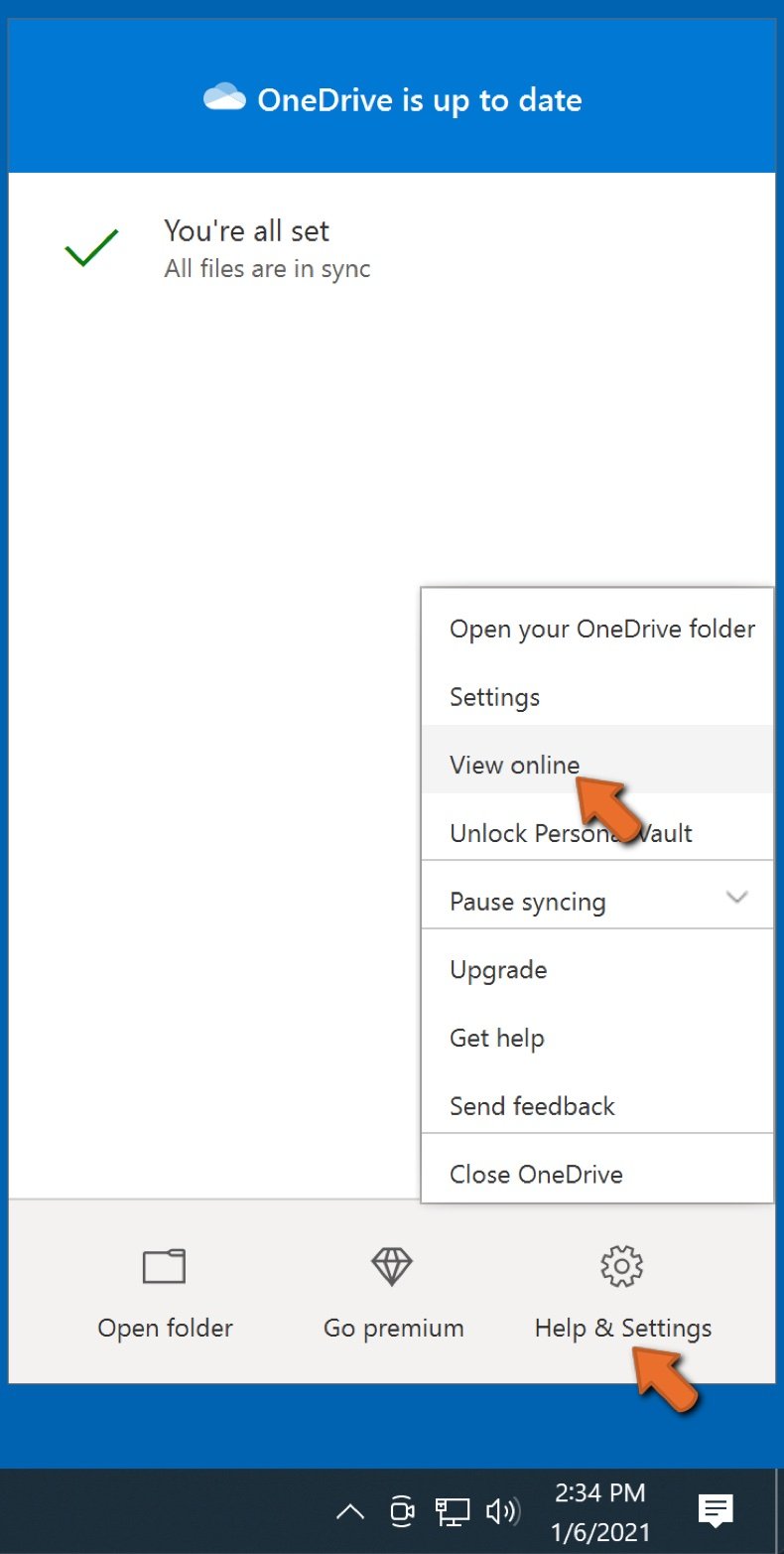

klicka på OneDrive-molnikonen för att öppna OneDrive-menyn. I den här menyn kan du anpassa inställningarna för säkerhetskopiering av filer.

klicka på hjälp & Inställningar och välj sedan Inställningar i rullgardinsmenyn.

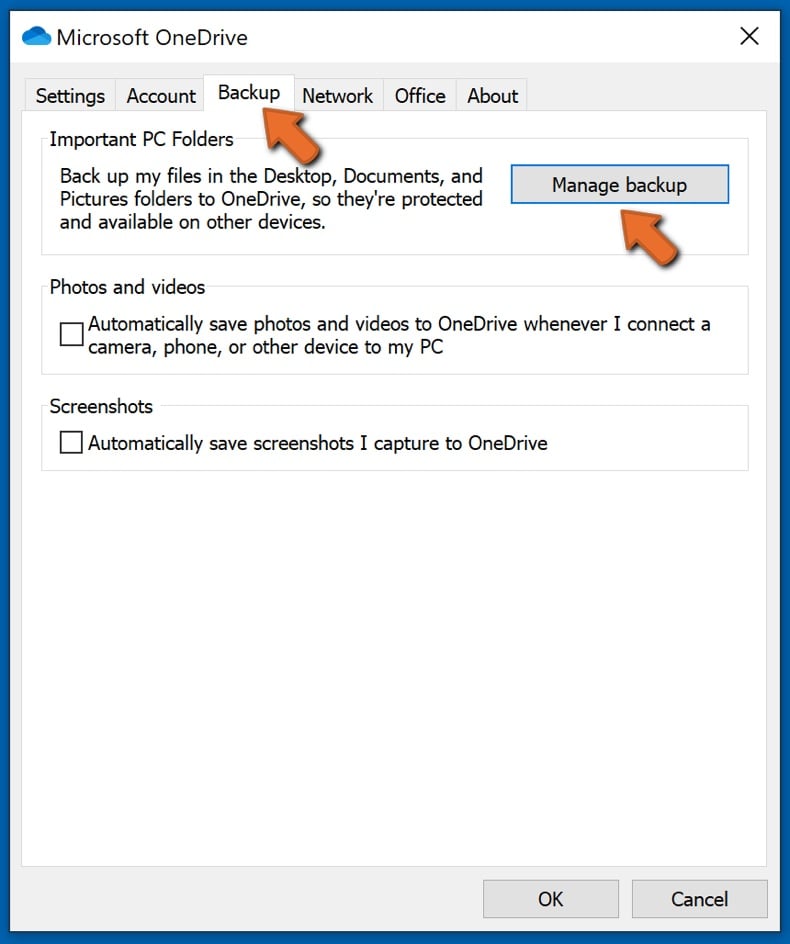

gå till fliken Backup och klicka på Hantera backup.

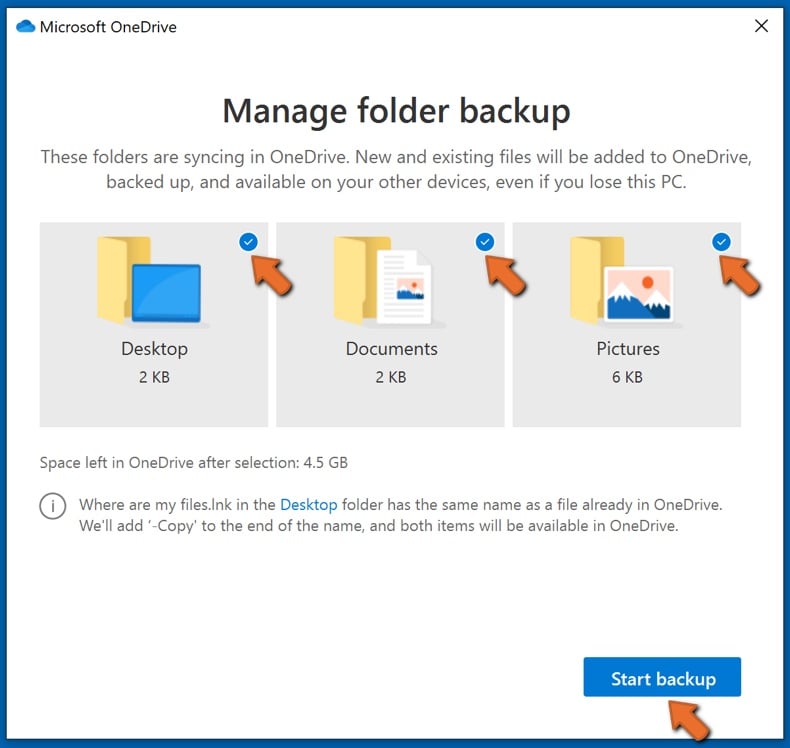

i den här menyn kan du välja att säkerhetskopiera skrivbordet och alla filer på det, och dokument och bilder mappar, igen, med alla filer i dem. Klicka på Starta säkerhetskopiering.

när du lägger till en fil eller mapp i mapparna skrivbord och dokument och bilder säkerhetskopieras de automatiskt på OneDrive.

för att lägga till mappar och filer, inte på de platser som visas ovan, måste du lägga till dem manuellt.

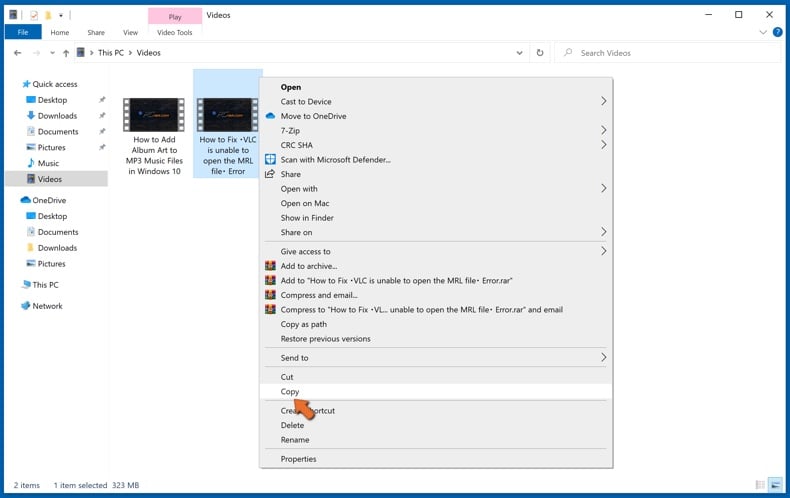

Öppna File Explorer och navigera till platsen för mappen/filen du vill säkerhetskopiera. Markera objektet, högerklicka på det och klicka på Kopiera.

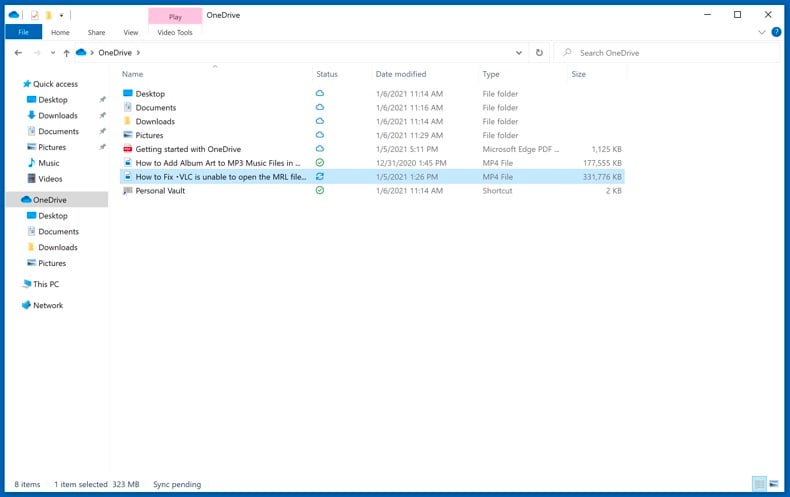

navigera sedan till OneDrive, högerklicka var som helst i fönstret och klicka på Klistra in. Alternativt kan du bara dra och släppa en fil till OneDrive. OneDrive skapar automatiskt en säkerhetskopia av mappen/filen.

alla filer som läggs till i OneDrive-mappen säkerhetskopieras automatiskt i molnet. Den gröna cirkeln med bocken i den indikerar att filen är tillgänglig både lokalt och på OneDrive och att filversionen är densamma på båda. Den blå molnikonen indikerar att filen inte har synkroniserats och endast är tillgänglig på OneDrive. Synkroniseringsikonen indikerar att filen för närvarande synkroniseras.

för att komma åt filer som bara finns på OneDrive online, gå till hjälp & Inställningar rullgardinsmenyn och välj Visa online.

steg 2: Återställ skadade filer.

OneDrive ser till att filerna förblir synkroniserade, så versionen av filen på datorn är samma version i molnet. Men om ransomware har krypterat dina filer kan du dra nytta av OneDrives Versionshistorikfunktion som gör att du kan återställa filversionerna före kryptering.

Microsoft 365 har en ransomware-detekteringsfunktion som meddelar dig när dina OneDrive-filer har attackerats och guidar dig genom processen att återställa dina filer. Det måste dock noteras att om du inte har en betald Microsoft 365-prenumeration får du bara en upptäckt och filåterställning gratis.

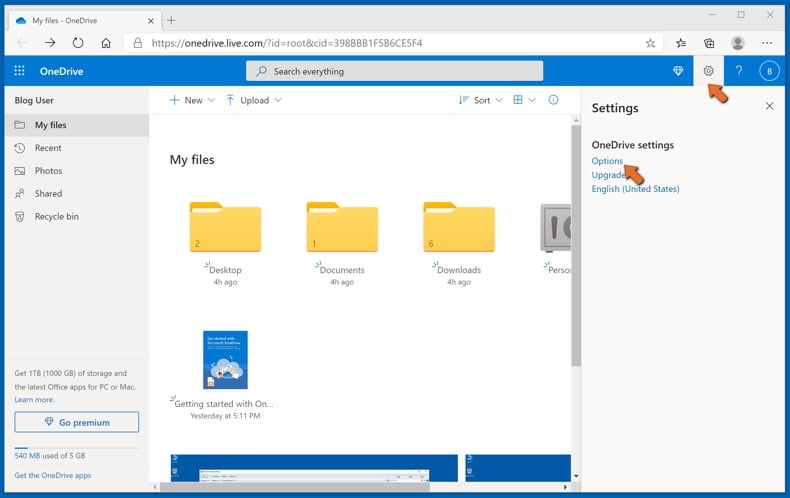

om dina OneDrive-filer raderas, skadas eller smittas av skadlig kod kan du återställa hela OneDrive till ett tidigare tillstånd. Så här kan du återställa hela OneDrive:

1. Om du är inloggad med ett personligt konto klickar du på inställningsverktyget högst upp på sidan. Klicka sedan på Alternativ och välj Återställ din OneDrive.

om du är inloggad med ett arbets-eller skolkonto klickar du på Inställningar längst upp på sidan. Klicka sedan på Återställ din OneDrive.

2. På sidan Återställ din OneDrive väljer du ett datum i listrutan. Observera att om du återställer dina filer efter automatisk upptäckt av ransomware, kommer ett återställningsdatum att väljas åt dig.

3. När du har konfigurerat alla alternativ för filåterställning klickar du på Återställ för att ångra alla aktiviteter du valt.

det bästa sättet att undvika skador från ransomware infektioner är att upprätthålla regelbundna up-to-date säkerhetskopior.

Vanliga frågor (FAQ)

hur hackades Min Dator och hur krypterade hackare mina filer?

de flesta ransomware varianter distribueras via e-post (skadliga bilagor eller länkar i dem), programvara sprickbildning verktyg, drive-by nedladdningar, otillförlitliga källor för nedladdning av filer och program. Cyberbrottslingar försöker lura användare att utföra ransomware själva.

hur man öppnar”.fil.dekryptera ” filer?

filer krypterade av filen.decrypt ransomware kan inte öppnas förrän dekrypteras med rätt dekryptering programvara eller nyckel.

Var ska jag leta efter gratis dekrypteringsverktyg för fil.dekryptera ransomware?

i händelse av en ransomware attack bör du kontrollera No More Ransom project webbplats (mer information ovan).

jag kan betala dig mycket pengar, kan du dekryptera filer för mig?

vi tillhandahåller inte en dekrypteringstjänst och rekommenderar starkt att inte lita på någon tredje part som erbjuder att dekryptera filer för pengar. Det är vanligt att tredje part som erbjuder betald dekryptering fungerar som man-in-the-middle eller Bluff ransomware offer. Vanligtvis finns det inget sätt att dekryptera filer gratis om inte ransomware är bristfällig.

kommer Combo Cleaner hjälpa mig att ta bort filen.dekryptera ransomware?

Ja, Combo Cleaner kommer att skanna din dator och eliminera filen.dekryptera ransomware, men det kommer inte att dekryptera de krypterade filerna (antivirusprogram kan inte göra det). Det är viktigt att ta bort ransomware för att förhindra att det orsakar ytterligare skador/dataförlust.

Leave a Reply