Supprimer l’Outil de sécurité et l’outil de sécurité

Qu’est-ce que l’Outil de sécurité?

Ignorez cela et apprenez à supprimer l’outil de sécurité!

L’outil de sécurité, également connu sous le nom de SecurityTool, est un programme anti-spyware malveillant de la même famille que la sécurité du système. Ce programme est promu grâce à l’utilisation de chevaux de Troie et de fenêtres contextuelles Web. Lorsque ce voyou est promu via un cheval de Troie, il sera installé sur votre ordinateur sans votre permission ou votre connaissance. Lorsqu’il est promu via des fenêtres contextuelles Web, une fenêtre contextuelle s’affiche lorsque vous naviguez sur le Web indiquant que votre ordinateur est infecté. Si vous cliquez sur la fenêtre contextuelle, vous serez redirigé vers une page qui affiche une publicité qui prétend être un faux scanner anti-malware en ligne. À la fin de la publicité, il indiquera qu’il y a des infections, puis vous invitera à télécharger et à installer l’outil de sécurité sur votre ordinateur.

Lorsque le programme est installé, il sera configuré pour démarrer automatiquement lorsque vous vous connectez à votre ordinateur. Une fois démarré, il effectuera une analyse et, une fois terminé, indiquera qu’il existe de nombreuses infections sur votre ordinateur. Si vous essayez de supprimer ces infections, cependant, cela ne le permettra pas avant d’avoir acheté le programme. La réalité est que les résultats de l’analyse sont une arnaque et que les fichiers infectés qu’il indique se trouvent sur votre ordinateur sont en fait des fichiers Windows légitimes. Cela dit, veuillez ne pas supprimer manuellement les fichiers qu’il indique être des infections car cela peut affecter le bon fonctionnement de votre ordinateur.

Lorsque le programme est en cours d’exécution, de nombreuses alertes s’affichent sur votre bureau et à partir de votre barre des tâches Windows. Ces alertes indiquent que votre ordinateur est attaqué, que le pare-feu de l’outil de sécurité a bloqué un programme malveillant ou que des infections malveillantes actives ont été détectées. Le texte de certaines des alertes que vous pouvez voir est:

Avertissement de l’outil de sécurité

Logiciels espions.Activité IEMonster détectée. Il s’agit d’un logiciel espion qui tente de voler les mots de passe d’Internet Explorer, de Mozilla Firefox, d’Outlook et d’autres programmes.

Cliquez ici pour l’enlever immédiatement avec SecurityTool.et

Avertissement de l’outil de sécurité

Certains fichiers système critiques de votre ordinateur ont été modifiés par un programme malveillant. Cela peut entraîner une instabilité du système et une perte de données.

Cliquez ici pour bloquer les modifications non autorisées en supprimant les menaces (recommandé)

Tout comme les résultats de l’analyse, ces avis de sécurité ne sont pas réels non plus et ne font que vous faire croire que vous êtes infecté. Le plus gros problème que pose ce programme est qu’il ne vous permettra pas d’exécuter d’autres programmes que ceux requis par votre système d’exploitation. Lorsque vous tentez de démarrer un programme lorsque l’outil de sécurité est en cours d’exécution, il arrête le programme et indique qu’il est infecté. En réalité, il n’y a rien de mal avec ces programmes et à la place, l’outil de sécurité maintient votre capacité à exécuter des programmes de rançon jusqu’à ce que vous l’achetiez. Heureusement, nous avons un moyen de contourner ces restrictions afin que vous puissiez réparer votre ordinateur sans payer la rançon.

Si vous êtes infecté par l’outil de sécurité, veuillez utiliser le guide ci-dessous pour le supprimer gratuitement de votre ordinateur. Si vous avez déjà acheté le programme, nous vous recommandons de contacter votre société émettrice de carte de crédit et de contester les frais, car ce programme est une arnaque.

Guide de suppression

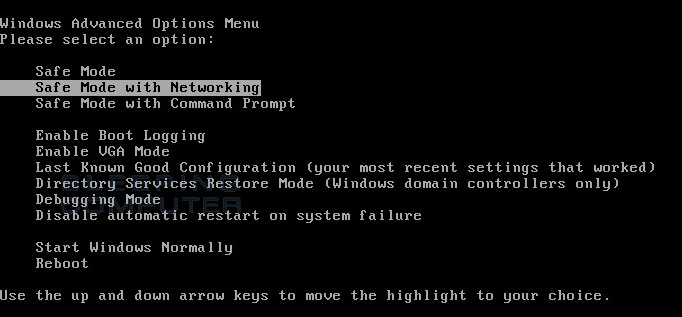

- Redémarrez votre ordinateur en mode sans échec avec la mise en réseau. Pour ce faire, éteignez votre ordinateur, puis rallumez-le et immédiatement lorsque vous voyez quelque chose à l’écran, commencez à appuyer sur la touche F8 de votre clavier. Finalement, vous serez amené à un menu similaire à celui ci-dessous:

À l’aide des touches fléchées de votre clavier, sélectionnez Mode sans échec avec mise en réseau et appuyez sur Entrée sur votre clavier.

Windows démarre maintenant en mode sans échec avec la mise en réseau et vous invite à vous connecter en tant qu’utilisateur. Veuillez vous connecter en tant que même utilisateur avec lequel vous étiez précédemment connecté en mode Windows normal. Procédez ensuite au reste des étapes.

- Il est possible que l’infection que vous essayez de supprimer ne vous permette pas de télécharger des fichiers sur l’ordinateur infecté. Si vous trouvez que c’est le cas lorsque vous suivez ces instructions, vous devrez télécharger les fichiers demandés dans ce guide sur un autre ordinateur, puis les transférer sur l’ordinateur infecté. Vous pouvez transférer les fichiers via un CD / DVD, un lecteur externe ou un lecteur flash USB.

- Avant de pouvoir faire quoi que ce soit, nous devons d’abord mettre fin aux processus qui appartiennent à Security Tool afin qu’il n’interfère pas avec la procédure de nettoyage. Pour ce faire, veuillez télécharger RKill sur votre bureau à partir du lien suivant.

Lien de téléchargement RKill

Lorsque vous êtes invité à l’enregistrer, veuillez l’enregistrer sur votre bureau. - Comme cette infection peut masquer le bureau Windows, nous devons ouvrir une fenêtre qui nous permet de voir les icônes.Si vous utilisez Windows XP, procédez comme suit:

Cliquez sur le bouton Démarrer, puis sur l’élément de menu Exécuter. Lorsque la zone Exécuter s’ouvre, tapez %UserProfile%\desktop dans le champ Ouvrir:, puis appuyez sur Entrée sur votre clavier.

Si vous utilisez Windows Vista ou Windows 7, procédez comme suit.

Cliquez sur le bouton Démarrer et tapez %UserProfile%\desktop dans le champ de recherche en bas du menu démarrer. Appuyez ensuite sur Entrée sur votre clavier.

- Vous devriez maintenant voir une fenêtre qui affiche toutes les icônes de votre bureau, y compris iExplore.programme exe. Maintenant, double-cliquez sur iExplore.icône exe afin de tenter automatiquement d’arrêter tous les processus associés à l’outil de sécurité et à d’autres programmes malveillants. Soyez patient pendant que le programme recherche divers programmes malveillants et les met fin. Une fois terminée, la fenêtre noire se fermera automatiquement et vous pourrez passer à l’étape suivante. Si vous recevez un message indiquant que RKill est une infection, ne vous inquiétez pas. Ce message n’est qu’un faux avertissement donné par l’outil de sécurité lorsqu’il met fin à des programmes susceptibles de le supprimer. Si vous rencontrez ces avertissements d’infections qui ferment RKill, une astuce consiste à laisser l’avertissement à l’écran, puis à relancer RKill. En ne fermant pas l’avertissement, cela vous permettra généralement de contourner le logiciel malveillant qui tente de se protéger afin que RKill puisse mettre fin à l’outil de sécurité. Essayez donc d’exécuter RKill jusqu’à ce que le logiciel malveillant ne fonctionne plus. Vous pourrez ensuite poursuivre avec le reste du guide.

Ne redémarrez pas votre ordinateur après avoir exécuté RKill car les programmes malveillants redémarreront. - À ce stade, vous devez télécharger Malwarebytes Anti-Malware, ou MBAM, pour analyser votre ordinateur à la recherche d’infections ou de logiciels publicitaires pouvant être présents. Veuillez télécharger Malwarebytes à l’emplacement suivant et l’enregistrer sur votre bureau: Lien de téléchargement Malwarebytes Anti-Malware

- Une fois téléchargé, fermez tous les programmes et fenêtres de votre ordinateur, y compris celui-ci.

- Double-cliquez sur l’icône de votre bureau nommée mb3-setup-1878.1878-3.0.6.1469.EXE. Cela démarrera l’installation de MBAM sur votre ordinateur.

- Lorsque l’installation commence, continuez à suivre les instructions afin de poursuivre le processus d’installation. N’apportez aucune modification aux paramètres par défaut et lorsque le programme a terminé l’installation, assurez-vous de laisser Lancer Malwarebytes Anti-Malware coché. Cliquez ensuite sur le bouton Terminer. Si MalwareBytes vous invite à redémarrer, veuillez ne pas le faire.

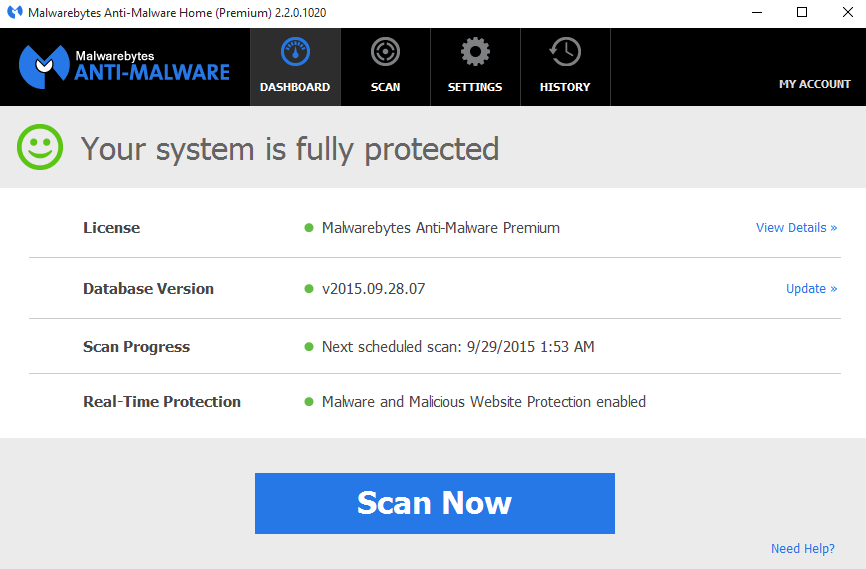

- MBAM va maintenant démarrer et vous serez à l’écran principal comme indiqué ci-dessous.

Veuillez cliquer sur le bouton Analyser maintenant pour lancer l’analyse. Si une mise à jour est disponible pour Malwarebytes, elle sera automatiquement téléchargée et installée avant d’effectuer l’analyse.

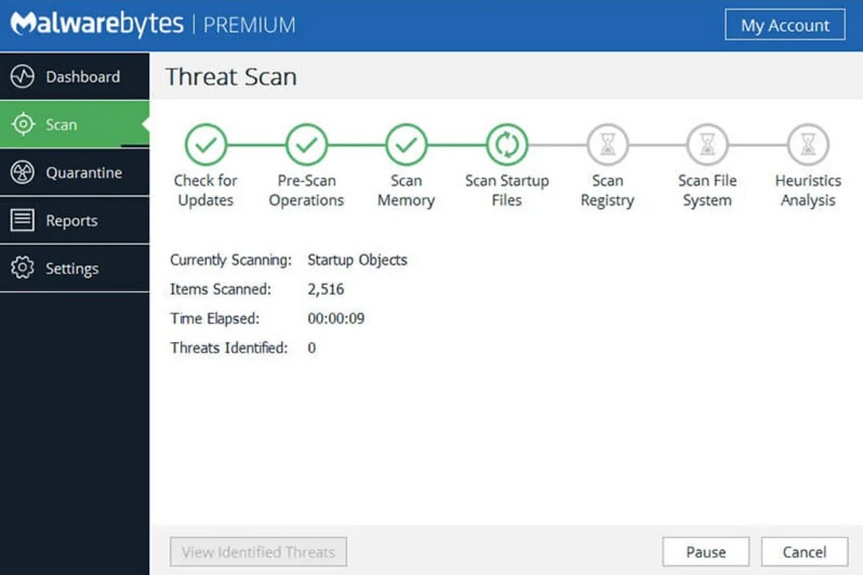

- MBAM va maintenant commencer à analyser votre ordinateur à la recherche de logiciels malveillants. Ce processus peut prendre un certain temps, nous vous suggérons donc de faire autre chose et de vérifier périodiquement l’état de l’analyse pour voir quand elle est terminée.

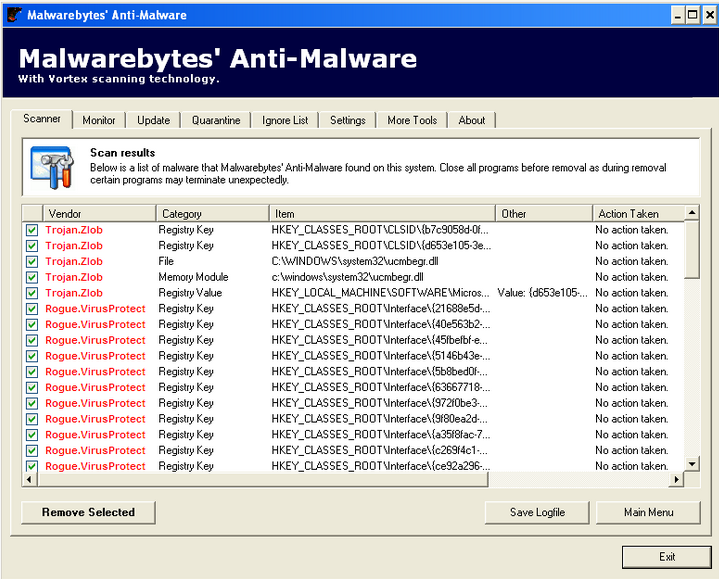

- Lorsque MBAM a terminé l’analyse, il affichera un écran qui affiche tout logiciel malveillant qu’il a détecté. Veuillez noter que les infections détectées peuvent être différentes de ce qui est indiqué dans l’image ci-dessous en raison de la mise à jour du guide pour les versions plus récentes du MBAM.

Vous devez maintenant cliquer sur le bouton Supprimer sélectionné pour supprimer tous les logiciels malveillants sélectionnés. MBAM va maintenant supprimer tous les fichiers et les clés de registre et les ajouter à la quarantaine des programmes. Lors de la suppression des fichiers, MBAM peut nécessiter un redémarrage afin de supprimer certains d’entre eux. S’il affiche un message indiquant qu’il doit redémarrer, veuillez l’autoriser à le faire. Une fois que votre ordinateur a redémarré et que vous êtes connecté, continuez avec le reste des étapes.

- Vous pouvez maintenant quitter le programme MBAM.

- Comme cette infection modifie également votre fichier HÔTES Windows, nous voulons remplacer ce fichier par la version par défaut de votre système d’exploitation. Veuillez noter que si vous ou votre entreprise avez ajouté des entrées personnalisées à votre fichier HOSTS, vous devrez les ajouter à nouveau après la restauration du fichier HOSTS par défaut. Afin de se protéger, SecurityTool modifie les autorisations du fichier HOSTS afin que vous ne puissiez pas le modifier ou le supprimer. Pour corriger ces autorisations, veuillez télécharger le fichier batch suivant et l’enregistrer sur votre bureau:

hôtes – perm.lien de téléchargement bat

Une fois le téléchargement du fichier terminé, double-cliquez sur hosts-perm.fichier bat qui se trouve maintenant sur votre bureau. Si Windows vous demande si vous êtes sûr de vouloir l’exécuter, veuillez l’autoriser à s’exécuter. Une fois qu’il commence, vous verrez une petite fenêtre noire qui s’ouvre puis s’en va rapidement. C’est normal et il n’y a rien à craindre. Vous devriez maintenant pouvoir accéder à votre fichier HOSTS.

- Nous devons maintenant supprimer le C:\Windows\System32\Drivers\etc\HOSTS fichier. Une fois qu’il est supprimé, téléchargez le fichier HOSTS suivant qui correspond à votre version de Windows et enregistrez-le dans le C:\Windows\System32\Drivers\etc dossier. Si le contenu du fichier HOSTS s’ouvre dans votre navigateur lorsque vous cliquez sur un lien ci-dessous, cliquez avec le bouton droit de la souris sur le lien approprié et sélectionnez Enregistrer la cible sous…, si dans Internet Explorer, ou Enregistrer le lien sous.., si dans Firefox, pour télécharger le fichier.

Lien de Téléchargement de fichier HÔTE Windows XP

Lien de Téléchargement de Fichier HÔTE Windows Vista

Lien de Téléchargement de fichier HÔTE Windows 2003

Lien de Téléchargement de fichier HÔTE Windows 2008

Lien de téléchargement de fichier HÔTE Windows 7Votre fichier HÔTE Windows devrait maintenant revenir à celui par défaut à partir de la première installation de Windows.

- Vous pouvez également supprimer l’Explorateur.programme exe depuis votre bureau.

Leave a Reply