Remove Security Tool and SecurityTool

Co to jest Security Tool?

pomiń to i dowiedz się, jak usunąć narzędzie bezpieczeństwa!

Security Tool, inaczej znany jako SecurityTool, jest nieuczciwym programem antyspyware z tej samej rodziny co bezpieczeństwo systemu. Program ten jest promowany za pomocą trojanów i wyskakujących okienek internetowych. Gdy ten łotr jest promowany za pomocą trojana, zostanie zainstalowany na komputerze bez Twojej zgody lub wiedzy. Gdy promowane za pośrednictwem wyskakujących okienek internetowych, pojawi się wyskakujące okienko podczas przeglądania internetu, które stwierdza, że komputer jest zainfekowany. Jeśli klikniesz na wyskakujące okienko, zostaniesz przeniesiony na stronę, która pokazuje reklamę, która udaje fałszywy skaner antywirusowy online. Na końcu reklamy będzie stwierdzać, że istnieją infekcje, a następnie monit o pobranie i zainstalowanie narzędzia bezpieczeństwa na komputerze.

po zainstalowaniu programu zostanie on skonfigurowany tak, aby uruchamiał się automatycznie po zalogowaniu się do komputera. Po uruchomieniu wykona skanowanie, a po zakończeniu stwierdzi, że na komputerze występuje wiele infekcji. Jeśli jednak spróbujesz usunąć te infekcje, nie pozwoli to na to, dopóki nie kupisz programu po raz pierwszy. Rzeczywistość jest taka, że wyniki skanowania są oszustwem, a zainfekowane pliki, które stwierdza, są na twoim komputerze, są w rzeczywistości legalnymi plikami Windows. Mając to na uwadze, nie usuwaj ręcznie żadnych plików, które stanowią infekcje, ponieważ może to wpłynąć na prawidłowe działanie komputera.

gdy program jest uruchomiony, pojawią się liczne alerty na pulpicie i na pasku zadań systemu Windows. Te alerty będą informować, że komputer jest atakowany, że Zapora narzędzia bezpieczeństwa zablokowała program złośliwego oprogramowania lub że wykryto aktywne infekcje złośliwym oprogramowaniem. Tekst niektórych alertów, które możesz zobaczyć, to:

narzędzie bezpieczeństwa ostrzeżenie

Spyware.Wykryto aktywność iemonstera. Jest to oprogramowanie szpiegujące, które próbuje ukraść hasła z Internet Explorer, Mozilla Firefox, Outlook i innych programów.

Kliknij tutaj, aby usunąć go natychmiast za pomocą SecurityTool.i

Ostrzeżenie dotyczące narzędzia bezpieczeństwa

niektóre krytyczne pliki systemowe komputera zostały zmodyfikowane przez złośliwy program. Może to spowodować niestabilność systemu i utratę danych.

Kliknij tutaj aby zablokować nieautoryzowane modyfikacje poprzez usunięcie zagrożeń (zalecane)

podobnie jak wyniki skanowania, te powiadomienia o zabezpieczeniach również nie są prawdziwe i są wyświetlane tylko po to, aby przestraszyć cię, że jesteś zainfekowany. Największym problemem, jaki stwarza ten program, jest to, że nie pozwoli Ci uruchomić żadnego programu innego niż wymagany przez Twój system operacyjny. Podczas próby uruchomienia programu, gdy działa narzędzie bezpieczeństwa, program zostanie zamknięty i stwierdzi, że jest zainfekowany. W rzeczywistości nie ma nic złego w tych programach, a zamiast tego narzędzie bezpieczeństwa trzyma twoją zdolność do uruchamiania programów ransom, dopóki go nie kupisz. Na szczęście mamy sposób na ominięcie tych ograniczeń, abyś mógł naprawić swój komputer bez płacenia okupu.

jeśli jesteś zainfekowany Security Tool, skorzystaj z poniższego przewodnika, aby usunąć go z komputera za darmo. Jeśli już kupiłeś program, zalecamy skontaktowanie się z wydawcą karty kredytowej i zakwestionowanie opłat, ponieważ ten program jest oszustwem.

Przewodnik usuwania

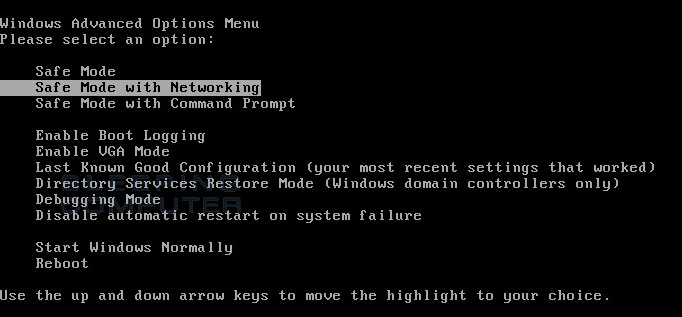

- Uruchom ponownie komputer w trybie awaryjnym za pomocą sieci. Aby to zrobić, wyłącz komputer, a następnie włącz go ponownie i natychmiast, gdy zobaczysz coś na ekranie, zacznij dotykać klawisza F8 na klawiaturze. W końcu zostaniesz przeniesiony do menu podobnego do poniższego:

za pomocą klawiszy strzałek na klawiaturze Wybierz Tryb Awaryjny z Obsługą Sieci i naciśnij klawisz Enter na klawiaturze.

System Windows uruchomi się w trybie awaryjnym z obsługą sieci i poprosi o zalogowanie się jako użytkownik. Zaloguj się jako ten sam użytkownik, z którym byłeś wcześniej zalogowany w normalnym trybie Windows. Następnie wykonaj resztę kroków.

- możliwe, że infekcja, którą próbujesz usunąć, nie pozwoli Ci pobrać plików na zainfekowany komputer. Jeśli okaże się, że jest to przypadek, gdy postępujesz zgodnie z tymi instrukcjami, będziesz musiał pobrać żądane pliki z tego przewodnika na inny komputer, a następnie przenieść je do zainfekowanego komputera. Pliki można przesyłać za pomocą płyty CD / DVD, napędu zewnętrznego lub pamięci flash USB.

- zanim cokolwiek zrobimy, musimy najpierw zakończyć procesy należące do Security Tool, aby nie zakłócały procedury czyszczenia. Aby to zrobić, pobierz RKill na pulpit z poniższego linku.

RKill link do pobrania

gdy pojawi się monit, gdzie go zapisać, zapisz go na pulpicie. - ponieważ ta infekcja może ukryć pulpit systemu Windows, musimy otworzyć okno, które pozwala nam zobaczyć ikony.Jeśli używasz systemu Windows XP, wykonaj następujące czynności:

kliknij przycisk Start, a następnie kliknij pozycję Uruchom menu. Po otwarciu okna Uruchom wpisz %UserProfile% \ desktop w polu Otwórz:, a następnie naciśnij klawisz Enter na klawiaturze.

w systemie Windows Vista lub Windows 7 wykonaj następujące czynności.

kliknij przycisk Start i wpisz %UserProfile%\desktop w polu wyszukiwania na dole menu start. Następnie naciśnij klawisz Enter na klawiaturze.

- powinieneś teraz zobaczyć okno, które pokazuje wszystkie ikony pulpitu, w tym iExplore.program exe. Teraz kliknij dwukrotnie na iExplore.ikona exe, aby automatycznie próbować zatrzymać wszelkie procesy związane z narzędziem bezpieczeństwa i innych nieuczciwych programów. Prosimy o cierpliwość, podczas gdy program szuka różnych programów złośliwego oprogramowania i kończy je. Po zakończeniu czarne okno automatycznie się zamknie i możesz kontynuować następny krok. Jeśli pojawi się komunikat, że RKill jest infekcją, nie przejmuj się. Ten Komunikat jest tylko fałszywym ostrzeżeniem wydanym przez Security Tool, gdy kończy działanie programów, które potencjalnie mogą go usunąć. Jeśli napotkasz te ostrzeżenia o infekcjach, które zamykają RKill, sztuczką jest pozostawienie ostrzeżenia na ekranie, a następnie ponowne uruchomienie RKill. Nie zamykając Ostrzeżenia, zazwyczaj pozwala to ominąć złośliwe oprogramowanie próbujące się chronić, aby RKill mógł zakończyć narzędzie bezpieczeństwa . Spróbuj uruchomić RKill, dopóki złośliwe oprogramowanie nie przestanie działać. Następnie będziesz mógł kontynuować resztę przewodnika.

nie uruchamiaj ponownie komputera po uruchomieniu RKill, ponieważ złośliwe oprogramowanie uruchomi się ponownie. - w tym momencie powinieneś pobrać Malwarebytes Anti-Malware lub MBAM, aby przeskanować komputer w poszukiwaniu jakichkolwiek infekcji lub oprogramowania reklamowego. Pobierz Malwarebytes z poniższej lokalizacji i zapisz go na pulpicie: Malwarebytes Anti-Malware Download Link

- po pobraniu Zamknij wszystkie programy i System Windows na komputerze, w tym ten.

- kliknij dwukrotnie ikonę na pulpicie o nazwie MB3-setup-1878.1878-3.0.6.1469.exe. Spowoduje to rozpoczęcie instalacji MBAM na komputerze.

- po rozpoczęciu instalacji postępuj zgodnie z instrukcjami, aby kontynuować proces instalacji. Nie wprowadzaj żadnych zmian w ustawieniach domyślnych, a po zakończeniu instalacji programu upewnij się, że pozostawiłeś zaznaczone Launch Malwarebytes Anti-Malware. Następnie kliknij przycisk Zakończ. Jeśli MalwareBytes poprosi Cię o ponowne uruchomienie komputera, nie rób tego.

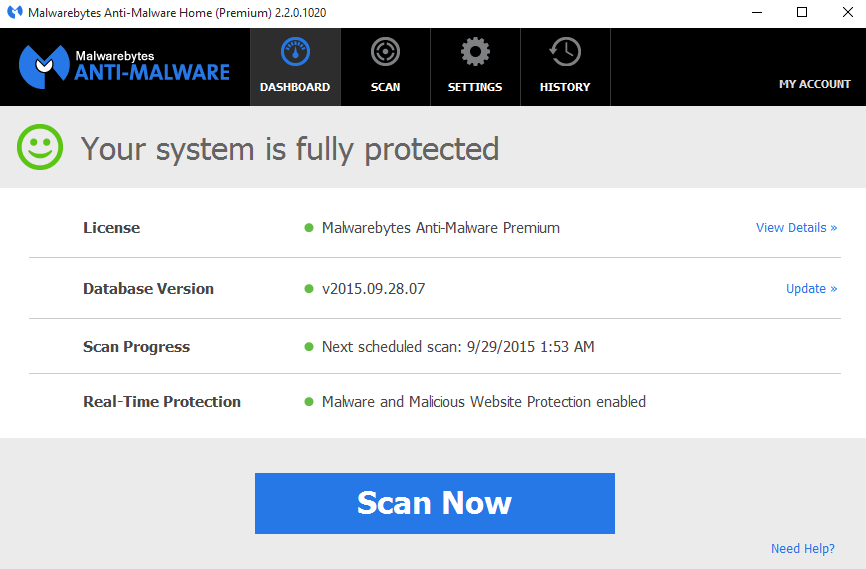

- MBAM rozpocznie się teraz i będziesz na głównym ekranie, jak pokazano poniżej.

kliknij przycisk Skanuj teraz, aby rozpocząć skanowanie. Jeśli dostępna jest aktualizacja dla Malwarebytes, zostanie ona automatycznie pobrana i zainstalowana przed rozpoczęciem skanowania.

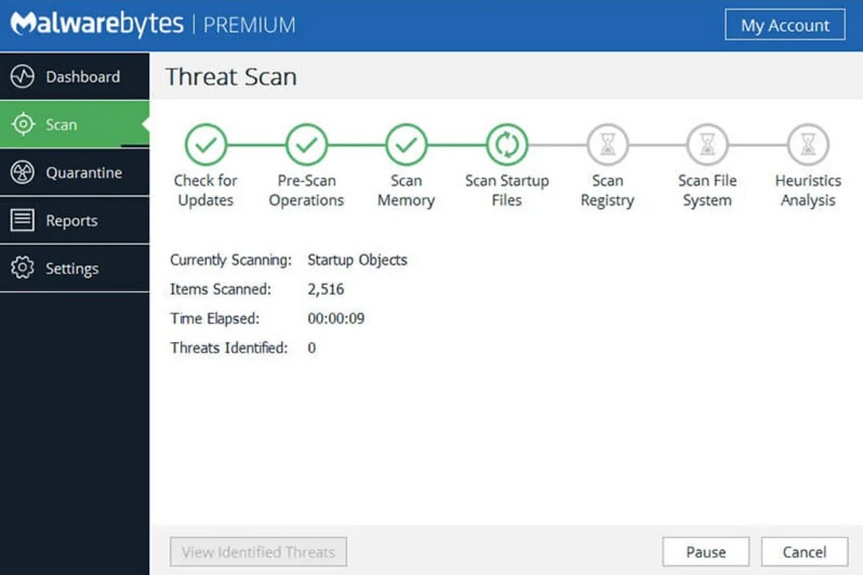

- MBAM rozpocznie teraz skanowanie komputera w poszukiwaniu złośliwego oprogramowania. Ten proces może potrwać trochę czasu, więc sugerujemy, abyś zrobił coś innego i okresowo sprawdzał status skanowania, aby zobaczyć, kiedy zostanie zakończony.

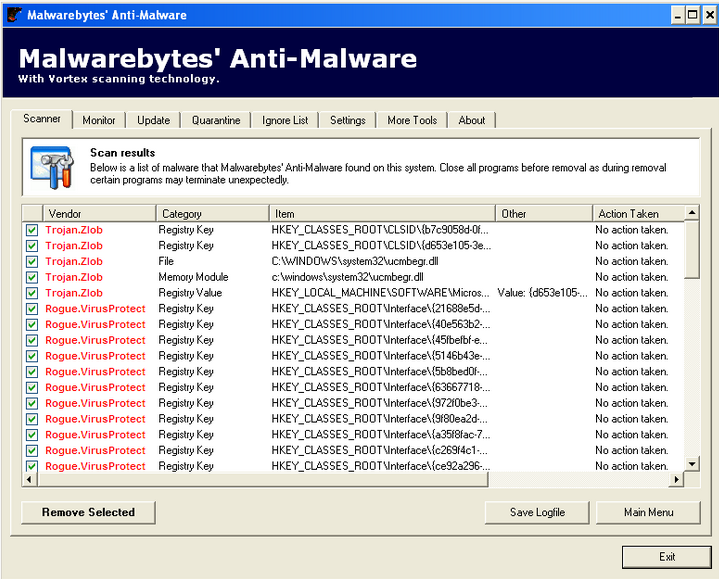

- po zakończeniu skanowania MBAM wyświetli ekran, który wyświetla wszelkie wykryte złośliwe oprogramowanie. Należy pamiętać, że znalezione infekcje mogą różnić się od tego, co pokazano na poniższym obrazku, ponieważ przewodnik jest aktualizowany dla nowszych wersji MBAM.

powinieneś teraz kliknąć przycisk Usuń wybrane, aby usunąć wszystkie wybrane złośliwe oprogramowanie. MBAM usunie teraz wszystkie pliki i klucze rejestru i doda je do kwarantanny programów. Podczas usuwania plików MBAM może wymagać ponownego uruchomienia w celu usunięcia niektórych z nich. Jeśli wyświetla komunikat informujący o konieczności ponownego uruchomienia, proszę pozwolić mu to zrobić. Po ponownym uruchomieniu komputera i zalogowaniu się, wykonaj pozostałe kroki.

- możesz teraz wyjść z programu MBAM.

- ponieważ ta infekcja również zmienia Plik windows HOSTS, chcemy zastąpić ten plik domyślną wersją dla Twojego systemu operacyjnego. Pamiętaj, że jeśli ty lub Twoja firma dodaliście niestandardowe wpisy do pliku HOSTS, musisz je dodać ponownie po przywróceniu domyślnego pliku HOSTS. Aby się zabezpieczyć, SecurityTool zmienia uprawnienia pliku HOSTS, więc nie można go edytować ani usuwać. Aby naprawić te uprawnienia, pobierz następujący plik wsadowy i zapisz go na pulpicie:

gospodarze-perm.bat link do pobrania

po zakończeniu pobierania pliku kliknij dwukrotnie hosts-perm.plik bat, który jest teraz na pulpicie. Jeśli System Windows zapyta, czy na pewno chcesz go uruchomić, Zezwól na uruchomienie. Po uruchomieniu zobaczysz małe czarne okno, które otwiera się, a następnie szybko znika. Jest to normalne i nie ma się czym martwić. Powinieneś mieć teraz dostęp do pliku HOSTS.

- teraz musimy usunąć C:\Windows\System32\Drivers\etc\HOSTS plik. Po jego usunięciu pobierz następujący plik HOSTS, który odpowiada twojej wersji systemu Windows i zapisz go w C:\Windows\System32\Drivers\etc folder. Jeśli zawartość pliku HOSTS otworzy się w przeglądarce po kliknięciu poniższego linku, kliknij prawym przyciskiem myszy odpowiedni link i wybierz Zapisz cel jako…, jeśli w przeglądarce Internet Explorer, lub Zapisz Link jako.., jeśli w Firefoksie, aby pobrać plik.

łącze do pobierania plików hostów systemu Windows XP

łącze do pobierania plików hostów systemu Windows Vista

łącze do pobierania plików hostów systemu Windows 2003 Server

łącze do pobierania plików hostów systemu Windows 2008 Server

łącze do pobierania plików hostów systemu Windows 7Twój plik hostów systemu Windows powinien teraz powrócić do domyślnego pliku z momentu pierwszej instalacji systemu Windows.

- Możesz również usunąć Eksploratora.program exe z pulpitu.

Leave a Reply