cipher

Hvad er en cipher?

i kryptologi er disciplinen, der beskæftiger sig med studiet af kryptografiske algoritmer, en kryptering en algoritme til kryptering og dekryptering af data.

symmetrisk nøglekryptering, også kaldet hemmelig nøglekryptering, afhænger af brugen af cifre, der fungerer symmetrisk. Med symmetriske krypteringsalgoritmer anvendes den samme krypteringsnøgle på data på samme måde, uanset om målet er at konvertere klartekst til krypteringstekst eller krypteringstekst til klartekst. En ciffer omdanner data ved at behandle de originale, almindelige teksttegn eller andre data til chiffertekst. Krypteringsteksten skal vises som tilfældige data.

traditionelt brugte cifre disse to hovedtyper af transformation:

- Transposition ciphers holder alle de originale bits af data i en byte, men blander deres rækkefølge.

- Substitution ciphers erstatter specifikke datasekvenser med andre datasekvenser. For eksempel ville en type substitution være at omdanne alle bits med en værdi på 1 til en værdi på 0 og omvendt.

dataudgangen fra begge metoder kaldes chifferteksten.

moderne cifre muliggør privat kommunikation i mange forskellige netværksprotokoller, herunder protokollen Transport Layer Security (TLS) og andre, der tilbyder kryptering af netværkstrafik. Mange kommunikationsteknologier, herunder telefoner, digitalt tv og pengeautomater, er afhængige af cifre for at opretholde sikkerhed og privatliv.

Hvordan fungerer cifre?

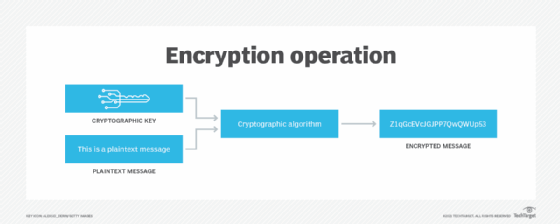

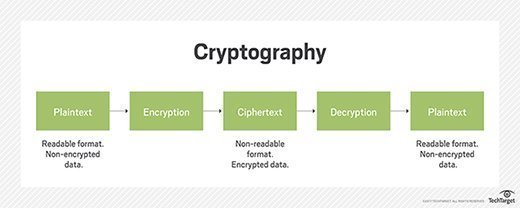

en kryptering bruger et system med faste regler – en krypteringsalgoritme – til at omdanne almindelig tekst, en læselig besked, til chiffertekst, en tilsyneladende tilfældig streng af tegn. Ciphers kan være designet til at kryptere eller dekryptere bits i en strøm, kendt som stream ciphers. Eller de kan behandle chiffertekst i ensartede blokke med et bestemt antal bits, kendt som blokcifre.

moderne chifferimplementeringer afhænger af algoritmen og en hemmelig nøgle, som bruges af krypteringsalgoritmen til at ændre data, når de er krypteret. Cifre, der bruger længere nøgler, målt i bits, er mere effektive mod brute-force-angreb. Jo længere nøglelængden er, jo mere brute-force forsøg er nødvendige for at udsætte klarteksten. Mens krypteringsstyrken ikke altid er afhængig af nøglens længde, anbefaler eksperter, at moderne cifre konfigureres til at bruge taster på mindst 128 bit eller mere, afhængigt af algoritmen og brugssagen.

en nøgle er en væsentlig del af en krypteringsalgoritme-så meget, at nøglen i den virkelige verden ciphering holdes hemmelig, ikke algoritmen. Stærke krypteringsalgoritmer er designet således, at selvom nogen kender algoritmen, bør det være umuligt at dechiffrere krypteringstekst uden at kende den relevante nøgle. Derfor, før en kryptering kan fungere, skal både afsender og modtager have en nøgle eller et sæt nøgler.

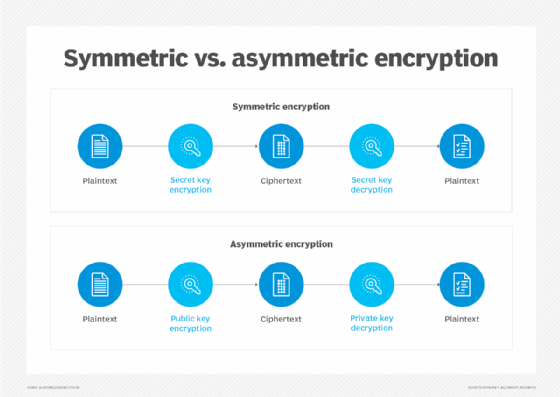

med symmetriske nøglealgoritmer bruges den samme nøgle til kryptering og dekryptering af data. Asymmetriske nøglealgoritmer bruger offentlige nøgler og private nøgler til at kryptere og dekryptere data.

i asymmetrisk kryptografi, også kendt som offentlig nøglekryptografi, er nøglerne store tal, der er parret sammen, men ikke er identiske (asymmetriske). Nøglepar inkluderer følgende:

- den offentlige nøgle kan deles med alle.

- den private eller hemmelige nøgle holdes hemmelig.

en af tasterne kan bruges til at kryptere en besked; den modsatte nøgle fra den, der bruges til at kryptere meddelelsen, bruges til dekryptering.

parrets private eller hemmelige nøgle bruges af ejeren af nøgleparret til at dekryptere eller kryptere data, mens den offentlige nøgle bruges af alle, der ønsker at kryptere en meddelelse, der kun kan dekrypteres af indehaveren af den private nøgle.

hvad bruges cifre til?

symmetriske cifre bruges mest til at sikre online kommunikation. De er også indarbejdet i mange forskellige netværksprotokoller, der skal bruges til udveksling af data. For eksempel bruger Secure Sockets Layer og TLS cifre til at kryptere applikationslagsdata, især når de bruges sammen med HTTP Secure (HTTPS).

virtuelle private netværk, der forbinder fjernarbejdere eller fjernafdelinger til virksomhedsnetværk, bruger protokoller med symmetriske nøglealgoritmer til at beskytte datakommunikation. Symmetriske cifre beskytter datasikkerheden i de fleste trådløse netværk, online bank-og e-handelstjenester og mobiltelefoni.

nogle protokoller bruger asymmetrisk kryptografi til at kryptere og godkende endepunkter. De bruger det også til at sikre udveksling af symmetriske nøgler til at kryptere sessionsdata. Disse protokoller Inkluderer følgende:

- TLS

- HTTPS

- Secure Shell

- Open Pretty Good Privacy

- Secure/Multipurpose Internet Mail udvidelser

mens offentlig nøglekryptografi betragtes som mere sikker end symmetrisk kryptering, er den også mere beregningsintensiv. Af præstationsårsager er protokoller ofte afhængige af symmetriske nøglealgoritmer til at kryptere sessionsdata.

forskel mellem koder og cifre

koder og cifre er forskellige måder at kryptere en besked på. En kode er en metode til at ændre en meddelelse ved at erstatte hvert ord med et andet ord, der har en anden betydning.

på den anden side konverterer en kryptering meddelelsen ved hjælp af dens algoritme til at transformere de data, der repræsenterer bogstaverne og ordene i meddelelsen. Ciphers er lettere at implementere og bruge med computere, fordi algoritmer er automatiserede og let programmeret.

typer af cifre

cifre kan karakteriseres på forskellige måder, herunder følgende:

- blok ciphers kryptere ensartet størrelse blokke af data.

- Stream ciphers kan anvendes til strømme af data, der ofte modtages og sendes over et netværk.

cifre kan afhænge af traditionelle nøgler, der bruges direkte til nøglekifertekst eller på elliptisk kurvekryptografi (ECC). Når ECC bruges med en 160-bit nøgle, kan den give sikkerheden ved en traditionel kryptering, som den, der bruges i RSA (Rivest-Shamir-Adleman) kryptosystem ved hjælp af en nøgle på 1.024 bit i længden.

moderne krypteringsalgoritmer er designet til at modstå angreb, selv når angriberen ved, hvilken kryptering der bruges. Historisk set har cifre været mindre sikre mod angreb, fordi de blev brugt til at kryptere almindelig tekst i hånden og lettere kunne analyseres og brydes med computerkraft.

eksempler på cifre

nogle velkendte historiske cifre inkluderer følgende:

- Cæsar. Denne kryptering tilskrives Julius Caesar, der siges at have brugt den til at kommunikere sikkert med sine generaler. Det er en simpel substitutionskryptering, hvor hvert bogstav i almindelig tekst forskydes et bestemt antal steder ned i alfabetet. Skiftnummeret, der siges at blive brugt af Caesar, var tre. Substitution ciphers implementeres ofte ved at nedskrive almindelig tekst alfabet, med chiffertekst alfabet skrevet over almindelig tekst bogstaver, forskudt med det nummer, de kommunikerer er enige om. Et skift på tre sætter bogstavet D over klarteksten A, E over B og så videre. Antallet af skiftede tegn betragtes som en simpel form for en nøgle.

- Atbash. Denne kryptering er en substitutionskryptering, hvor alfabetet i almindelig tekst er kortlagt på sig selv, men i omvendt rækkefølge. Med andre ord er det almindelige bogstav A kortlagt til chiffertekst Å, B er kortlagt til Y, C til Å og så videre. Atbash er opkaldt efter de to første og to sidste bogstaver i det hebraiske alfabet. Det menes at have været i brug i hundreder af år.

- enkel udskiftning. Denne er også blevet brugt i hundreder af år. Det erstatter hvert almindeligt teksttegn med et andet chifferteksttegn, hvilket resulterer i, hvad der effektivt er en 26-tegnnøgle. Det adskiller sig fra Caesar-krypteringen, fordi krypteringsalfabetet er fuldstændigt rodet, snarere end blot skiftet et ensartet antal steder.

- Vigen Larre. Denne kryptering er en form for polyalfabetisk substitution, hvilket betyder, at den er baseret på substitution ved hjælp af flere substitutionsalfabeter. Vigen-krypteringen bruger en række sammenvævede Cæsar-cifre, baseret på bogstaverne i et nøgleord. Den originale tekst krypteres ved hjælp af det, der er kendt som Vigen-pladsen eller Vigen-bordet.

- homofonisk substitution. Denne substitution cipher bruger flere forskellige ciphertekst bogstaver til at erstatte enkelt almindelig tekst bogstaver. Denne type kryptering er typisk meget vanskeligere at bryde end standard substitution ciphers.

disse historiske cifre er stadig relevante, fordi de bruger forskellige grundlæggende komponenter i moderne cifre, såsom substitution og transposition.

Ciphers kan gå ind og ud af mode, afhængigt af deres track records for styrke mod angreb, samt opdagelsen af nye angrebsvektorer. Lær om de første trin til at bruge cifre sikkert ved at forstå det grundlæggende i symmetriske nøglekrypteringsalgoritmer.

Leave a Reply