rejtjel

mi a rejtjel?

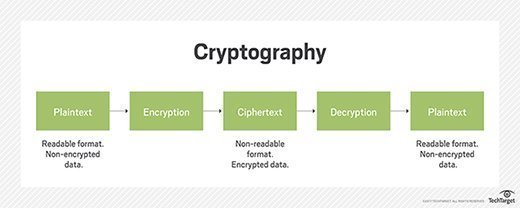

a kriptológiában, a kriptográfiai algoritmusok tanulmányozásával foglalkozó tudományágban a Titkosítás az adatok titkosítására és visszafejtésére szolgáló algoritmus.

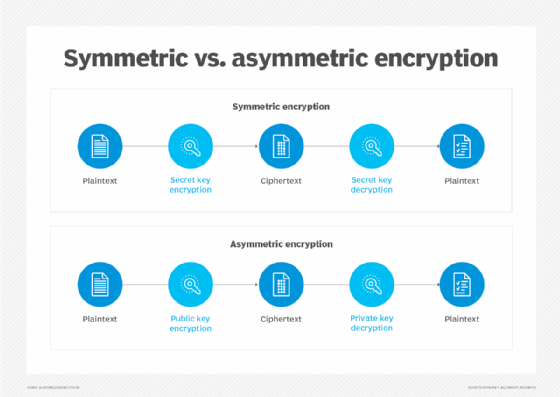

a szimmetrikus kulcsos titkosítás, más néven titkos kulcsos titkosítás, a szimmetrikusan működő titkosítók használatától függ. Szimmetrikus titkosítási algoritmusok esetén ugyanazt a titkosítási kulcsot ugyanúgy alkalmazzák az adatokra, függetlenül attól, hogy a sima szöveg konvertálása rejtjelezett szöveggé vagy a rejtjelezett szöveg egyszerű szöveggé. A rejtjel átalakítja az adatokat az eredeti, egyszerű szöveges karakterek vagy más adatok titkosítási szöveggé történő feldolgozásával. A rejtjelezett szövegnek véletlenszerű adatként kell megjelennie.

A Rejtjelek hagyományosan ezt a két fő átalakítási típust használták:

- az átültetési Rejtjelek az összes eredeti adatbitet bájtban tartják, de összekeverik a sorrendjüket.

- szubsztitúciós Rejtjelek helyettesítik a specifikus adatsorokat más adatsorokkal. Például a helyettesítés egyik típusa az lenne, ha minden 1-es értékű bitet 0-ra alakítanánk át, és fordítva.

bármelyik módszerből származó adatkimenetet rejtjelszövegnek nevezzük.

a Modern titkosítók lehetővé teszik a privát kommunikációt számos különböző hálózati protokollban, beleértve a Transport Layer Security (TLS) protokollt és a hálózati forgalom titkosítását. Számos kommunikációs technológia, beleértve a telefonokat, a digitális televíziót és az ATM-eket, a titkosításra támaszkodik a biztonság és a magánélet fenntartása érdekében.

hogyan működnek A Rejtjelek?

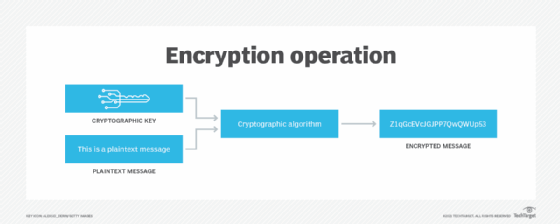

a rejtjelezés rögzített szabályok rendszerét használja-egy titkosítási algoritmust-az egyszerű szöveg, egy olvasható üzenet titkosszöveggé, látszólag véletlenszerű karaktersorozattá történő átalakítására. A rejtjeleket úgy lehet megtervezni, hogy titkosítsák vagy visszafejtsék a biteket egy adatfolyamban, az úgynevezett adatfolyam-rejtjelekben. Vagy feldolgozhatják a rejtjelszöveget meghatározott számú bit egységes blokkjaiban, úgynevezett blokk-rejtjelekben.

a Modern titkosítási megvalósítások az algoritmustól és egy titkos kulcstól függenek, amelyet a titkosítási algoritmus használ az adatok titkosításának módosítására. A bitekben mért hosszabb kulcsokat használó Rejtjelek hatékonyabbak a brute-force támadások ellen. Minél hosszabb a kulcs hossza, annál brute-force kísérletekre van szükség a sima szöveg feltárásához. Bár a rejtjel erőssége nem mindig függ a kulcs hosszától, a szakértők azt javasolják, hogy a modern rejtjeleket az algoritmustól és a Felhasználási esettől függően legalább 128 bites vagy annál nagyobb kulcsok használatára konfigurálják.

a kulcs a titkosítási algoritmus elengedhetetlen része-olyannyira, hogy a valós titkosításban a kulcsot titokban tartják, nem az algoritmust. Az erős titkosítási algoritmusokat úgy tervezték meg, hogy még akkor is, ha valaki ismeri az algoritmust, lehetetlennek kell lennie a rejtjelszöveg megfejtésére a megfelelő kulcs ismerete nélkül. Következésképpen, mielőtt a rejtjel működhet, mind a feladónak, mind a Vevőnek rendelkeznie kell kulccsal vagy kulcskészlettel.

szimmetrikus kulcs algoritmusok esetén ugyanazt a kulcsot használják az adatok titkosításához és visszafejtéséhez. Az aszimmetrikus kulcs algoritmusok nyilvános kulcsokat és privát kulcsokat használnak az adatok titkosításához és visszafejtéséhez.

az aszimmetrikus kriptográfiában, más néven nyilvános kulcsú kriptográfiában a kulcsok nagy számok, amelyek párosítva vannak, de nem azonosak (aszimmetrikusak). A kulcspárok a következőket tartalmazzák:

- a nyilvános kulcs mindenkivel megosztható.

- a privát vagy titkos kulcs titokban marad.

bármelyik kulcs használható az üzenet titkosítására; a dekódoláshoz az üzenet titkosításához használt másik kulcsot használják.

a pár privát vagy titkos kulcsát a kulcspár tulajdonosa használja az adatok visszafejtésére vagy titkosítására, míg a nyilvános kulcsot mindenki használja, aki olyan üzenetet akar titkosítani, amelyet csak a magánkulcs tulajdonosa tud visszafejteni.

mire használják a rejtjeleket?

a szimmetrikus rejtjeleket leggyakrabban az online kommunikáció biztonságára használják. Ezeket számos különböző hálózati protokollba is beépítik, amelyeket az adatcseréhez használnak. A Secure Sockets Layer és a TLS például rejtjeleket használ az alkalmazásréteg adatainak titkosításához, különösen a HTTP Secure (HTTPS)használatával.

a távoli dolgozókat vagy távoli fióktelepeket vállalati hálózatokhoz összekötő virtuális magánhálózatok szimmetrikus kulcsalgoritmusokkal rendelkező protokollokat használnak az adatkommunikáció védelmére. A szimmetrikus Rejtjelek védik az adatvédelmet a legtöbb Wi-Fi hálózatban, az online banki és e-kereskedelmi szolgáltatásokban, valamint a mobiltelefonálásban.

egyes protokollok aszimmetrikus kriptográfiát használnak a végpontok titkosításához és hitelesítéséhez. Azt is használják, hogy biztosítsák a szimmetrikus kulcsok cseréjét a munkamenet-adatok titkosításához. Ezek a protokollok a következőket tartalmazzák:

- TLS

- HTTPS

- Secure Shell

- Open Pretty Good Privacy

- Secure/Multipurpose Internet Mail Extensions

bár a nyilvános kulcsú kriptográfia biztonságosabbnak tekinthető, mint a szimmetrikus titkosítás, számításigényes is. Teljesítmény okokból a protokollok gyakran szimmetrikus kulcs algoritmusokra támaszkodnak a munkamenet-adatok titkosításához.

a kódok és A Rejtjelek közötti különbség

a kódok és A Rejtjelek az üzenet titkosításának különböző módjai. A kód egy olyan módszer, amely megváltoztatja az üzenetet úgy, hogy minden szót más szóval helyettesít, amelynek más jelentése van.

másrészt a Titkosítás az algoritmusa segítségével átalakítja az üzenetet az üzenetben lévő betűket és szavakat ábrázoló adatok átalakítására. A rejtjeleket könnyebb megvalósítani és használni a számítógépekkel, mivel az algoritmusok automatizáltak és könnyen programozhatók.

A Rejtjelek típusai

A Rejtjelek különböző módon jellemezhetők, beleértve a következőket:

- a blokk titkosítók egyenletes méretű adatblokkokat titkosítanak.

- adatfolyam-titkosítók alkalmazhatók olyan adatfolyamokra, amelyeket gyakran hálózaton keresztül fogadnak és küldenek.

A Rejtjelek függhetnek a hagyományos kulcsoktól, amelyeket közvetlenül a kulcsos rejtjelezéshez használnak, vagy elliptikus görbe kriptográfia (ECC). Ha az ECC-t 160 bites kulccsal használják, akkor egy hagyományos titkosítás biztonságát nyújthatja, mint például az RSA (Rivest-Shamir-Adleman) kriptoszisztémában, 1024 bites kulcs használatával.

a Modern titkosítási algoritmusokat úgy tervezték, hogy ellenálljanak a támadásoknak akkor is, ha a támadó tudja, milyen titkosítást használ. Történelmileg A Rejtjelek kevésbé voltak biztonságosak a támadásokkal szemben, mert egyszerű szöveg kézi titkosítására használták őket, és könnyebben elemezhetők és feltörhetők számítógépes erővel.

példák a rejtjelekre

néhány jól ismert történelmi rejtjel a következőket tartalmazza:

- Caesar. Ezt a rejtjelet Julius Caesarnak tulajdonítják, aki állítólag arra használta, hogy biztonságosan kommunikáljon tábornokaival. Ez egy egyszerű helyettesítő rejtjel, ahol a sima szöveg minden betűje meghatározott számú helyet tolódik el az ábécén. A Caesar által használt műszak száma három volt. A helyettesítő rejtjeleket gyakran úgy hajtják végre, hogy leírják a sima szöveges ábécét, a rejtjeles ábécé a sima szöveges betűk fölé írva, eltolva azzal a számmal, amelyben a kommunikálók egyetértenek. A három váltás a D betűt az a sima szöveg fölé helyezi, E B felett stb. Az eltolt karakterek számát A kulcs egyszerű formájának tekintik.

- Atbash. Ez a rejtjel egy helyettesítő rejtjel, amelyben a sima szöveges ábécé önmagára van leképezve, de fordított sorrendben. Más szavakkal, az a egyszerű szöveges betűt z, B kódolt szövegre, Y-ra, C-re X-re stb. Az Atbash a héber ábécé két első és két utolsó betűjéről kapta a nevét. Úgy gondolják, hogy több száz éve használják.

- egyszerű helyettesítés. Ezt is több száz éve használják. Minden egyszerű szöveges karaktert helyettesít egy másik rejtjelezett karakterrel, ami valójában egy 26 karakteres kulcsot eredményez. Abban különbözik a Caesar-rejtjeltől, hogy a titkosító ábécé teljesen összezavarodott, ahelyett, hogy egyszerűen egyenletes számú helyet Tolna el.

- Vigen ons. Ez a rejtjel a polialfabetikus szubsztitúció egyik formája, vagyis több szubsztitúciós ábécé felhasználásával történő szubsztitúción alapul. A Vigen ons rejtjel egy sor összefonódott Caesar rejtjelet használ, egy kulcsszó betűi alapján. Az eredeti szöveg titkosítva van az úgynevezett Vigen Enterprises négyzet vagy Vigen Enterprises táblázat segítségével.

- Homofonikus helyettesítés. Ez a helyettesítő rejtjel több különböző rejtjelezett betűt használ az egyes egyszerű szöveges betűk helyettesítésére. Az ilyen típusú rejtjeleket általában sokkal nehezebb megtörni, mint a szokásos helyettesítő rejtjeleket.

ezek a történelmi Rejtjelek még mindig relevánsak, mert a modern Rejtjelek különböző alapvető összetevőit használják, mint például a helyettesítés és az átültetés.

A Rejtjelek be-és kiléphetnek a divatból, attól függően, hogy milyen eredményeket értek el a támadások elleni erősségről, valamint az új támadási vektorok felfedezéséről. Ismerje meg A Rejtjelek biztonságos használatának első lépéseit a szimmetrikus kulcs titkosítási algoritmusok alapjainak megértésével.

Leave a Reply