Chiffre

Was ist eine Chiffre?

In der Kryptologie, der Disziplin, die sich mit dem Studium kryptografischer Algorithmen befasst, ist eine Chiffre ein Algorithmus zum Ver- und Entschlüsseln von Daten.

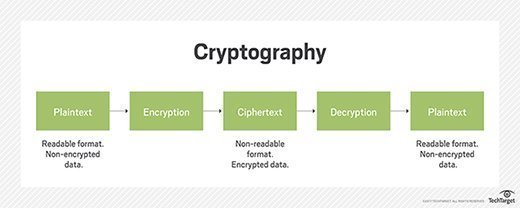

Symmetrische Schlüsselverschlüsselung, auch geheime Schlüsselverschlüsselung genannt, hängt von der Verwendung von Chiffren ab, die symmetrisch arbeiten. Bei symmetrischen Verschlüsselungsalgorithmen wird derselbe Verschlüsselungsschlüssel auf dieselbe Weise auf Daten angewendet, unabhängig davon, ob Klartext in Chiffretext oder Chiffretext in Klartext konvertiert werden soll. Eine Chiffre wandelt Daten um, indem sie die ursprünglichen Klartextzeichen oder andere Daten in Chiffretext verarbeitet. Der Chiffretext sollte als zufällige Daten angezeigt werden.

Traditionell verwendeten Chiffren diese beiden Haupttypen der Transformation:

- Transpositionschiffren behalten alle ursprünglichen Datenbits in einem Byte bei, mischen jedoch ihre Reihenfolge.

- Substitutions-Chiffren ersetzen bestimmte Datensequenzen durch andere Datensequenzen. Eine Art der Substitution wäre beispielsweise, alle Bits mit einem Wert von 1 in einen Wert von 0 umzuwandeln und umgekehrt.

Die von beiden Methoden ausgegebenen Daten werden als Chiffretext bezeichnet.

Moderne Chiffren ermöglichen die private Kommunikation in vielen verschiedenen Netzwerkprotokollen, einschließlich des TLS-Protokolls (Transport Layer Security) und anderer, die eine Verschlüsselung des Netzwerkverkehrs bieten. Viele Kommunikationstechnologien, einschließlich Telefone, digitales Fernsehen und Geldautomaten, verlassen sich auf Chiffren, um Sicherheit und Privatsphäre zu gewährleisten.

Wie funktionieren Chiffren?

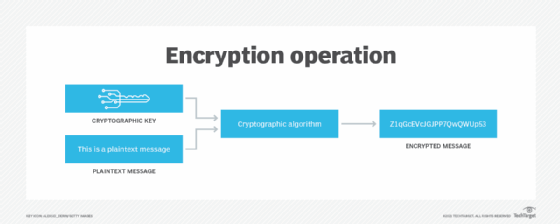

Eine Chiffre verwendet ein System fester Regeln – einen Verschlüsselungsalgorithmus -, um Klartext, eine lesbare Nachricht, in Chiffretext, eine scheinbar zufällige Zeichenfolge, umzuwandeln. Chiffren können entworfen werden, um Bits in einem Strom zu verschlüsseln oder zu entschlüsseln, bekannt als Stromchiffren. Oder sie können Chiffretext in einheitlichen Blöcken mit einer bestimmten Anzahl von Bits verarbeiten, die als Blockchiffren bezeichnet werden.

Moderne Chiffrierimplementierungen hängen vom Algorithmus und einem geheimen Schlüssel ab, der vom Verschlüsselungsalgorithmus verwendet wird, um Daten so zu ändern, wie sie verschlüsselt sind. Chiffren, die längere Schlüssel verwenden, gemessen in Bits, sind wirksamer gegen Brute-Force-Angriffe. Je länger die Schlüssellänge ist, desto mehr Brute-Force-Versuche sind erforderlich, um den Klartext verfügbar zu machen. Während die Chiffrierstärke nicht immer von der Länge des Schlüssels abhängt, empfehlen Experten, moderne Chiffren so zu konfigurieren, dass sie je nach Algorithmus und Anwendungsfall Schlüssel mit mindestens 128 Bit oder mehr verwenden.

Ein Schlüssel ist ein wesentlicher Bestandteil eines Verschlüsselungsalgorithmus – so sehr, dass bei der realen Chiffrierung der Schlüssel geheim gehalten wird, nicht der Algorithmus. Starke Verschlüsselungsalgorithmen sind so konzipiert, dass selbst wenn jemand den Algorithmus kennt, es unmöglich sein sollte, Chiffretext zu entschlüsseln, ohne den entsprechenden Schlüssel zu kennen. Folglich müssen sowohl der Sender als auch der Empfänger einen Schlüssel oder eine Reihe von Schlüsseln haben, bevor eine Chiffre funktionieren kann.

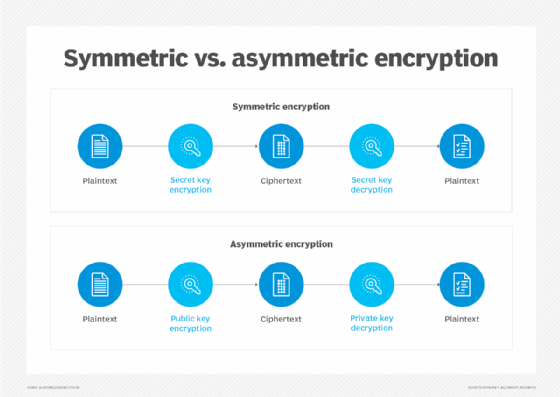

Bei symmetrischen Schlüsselalgorithmen wird derselbe Schlüssel für die Ver- und Entschlüsselung von Daten verwendet. Asymmetrische Schlüsselalgorithmen verwenden öffentliche und private Schlüssel zum Ver- und Entschlüsseln von Daten.

In der asymmetrischen Kryptographie, auch als Public-Key-Kryptographie bekannt, sind die Schlüssel große Zahlen, die miteinander gepaart wurden, aber nicht identisch sind (asymmetrisch). Schlüsselpaare umfassen Folgendes:

- Der öffentliche Schlüssel kann mit jedem geteilt werden.

- Der private oder geheime Schlüssel wird geheim gehalten.

Jeder der Schlüssel kann zum Verschlüsseln einer Nachricht verwendet werden; der entgegengesetzte Schlüssel, der zum Verschlüsseln der Nachricht verwendet wird, wird zum Entschlüsseln verwendet.

Der private oder geheime Schlüssel des Paares wird vom Eigentümer des Schlüsselpaares zum Entschlüsseln oder Verschlüsseln von Daten verwendet, während der öffentliche Schlüssel von jedem verwendet wird, der eine Nachricht verschlüsseln möchte, die nur vom Inhaber des privaten Schlüssels entschlüsselt werden kann.

Wofür werden Chiffren verwendet?

Symmetrische Chiffren werden am häufigsten verwendet, um Online-Kommunikation zu sichern. Sie sind auch in viele verschiedene Netzwerkprotokolle integriert, die für den Datenaustausch verwendet werden. Beispielsweise verwenden Secure Sockets Layer und TLS Chiffren, um Daten auf Anwendungsebene zu verschlüsseln, insbesondere wenn sie mit HTTP Secure (HTTPS) verwendet werden.

Virtuelle private Netzwerke, die Remote-Mitarbeiter oder Remote-Niederlassungen mit Unternehmensnetzwerken verbinden, verwenden Protokolle mit symmetrischen Schlüsselalgorithmen, um die Datenkommunikation zu schützen. Symmetrische Chiffren schützen den Datenschutz in den meisten Wi-Fi-Netzwerken, Online-Banking- und E-Commerce-Diensten sowie Mobiltelefonie.

Einige Protokolle verwenden asymmetrische Kryptographie, um Endpunkte zu verschlüsseln und zu authentifizieren. Sie verwenden es auch, um den Austausch symmetrischer Schlüssel zur Verschlüsselung von Sitzungsdaten zu sichern. Diese Protokolle umfassen Folgendes:

- TLS

- HTTPS

- Secure Shell

- Open Pretty Good Privacy

- Sichere / Mehrzweck-Internet-Mail-Erweiterungen

Kryptographie mit öffentlichem Schlüssel gilt zwar als sicherer als symmetrische Verschlüsselung, ist aber auch rechenintensiver. Aus Leistungsgründen verlassen sich Protokolle häufig auf symmetrische Schlüsselalgorithmen, um Sitzungsdaten zu verschlüsseln.

Unterschied zwischen Codes und Chiffren

Codes und Chiffren sind verschiedene Möglichkeiten, eine Nachricht zu verschlüsseln. Ein Code ist eine Methode zum Ändern einer Nachricht, indem jedes Wort durch ein anderes Wort ersetzt wird, das eine andere Bedeutung hat.

Andererseits konvertiert eine Chiffre die Nachricht mithilfe ihres Algorithmus, um die Daten zu transformieren, die die Buchstaben und Wörter in der Nachricht darstellen. Chiffren sind einfacher zu implementieren und mit Computern zu verwenden, da Algorithmen automatisiert und leicht programmiert werden können.

Arten von Chiffren

Chiffren können auf verschiedene Arten charakterisiert werden, einschließlich der folgenden:

- Blockchiffren verschlüsseln einheitlich große Datenblöcke.

- Stream-Chiffren können auf Datenströme angewendet werden, die häufig über ein Netzwerk empfangen und gesendet werden.

Chiffren können von traditionellen Schlüsseln abhängen, die direkt zum Verschlüsseln von Chiffretext verwendet werden, oder von elliptischer Kurvenkryptographie (ECC). Wenn ECC mit einem 160-Bit-Schlüssel verwendet wird, kann es die Sicherheit einer herkömmlichen Chiffre bieten, wie sie im RSA-Kryptosystem (Rivest-Shamir-Adleman) mit einem Schlüssel von 1.024 Bit Länge verwendet wird.

Moderne Verschlüsselungsalgorithmen sind so konzipiert, dass sie Angriffen standhalten, selbst wenn der Angreifer weiß, welche Chiffre verwendet wird. In der Vergangenheit waren Chiffren weniger sicher gegen Angriffe, da sie zum Verschlüsseln von Klartext von Hand verwendet wurden und mit Computerleistung leichter analysiert und gebrochen werden konnten.

Beispiele für Chiffren

Einige bekannte historische Chiffren sind die folgenden:

- Caesar. Diese Chiffre wird Julius Cäsar zugeschrieben, der sie verwendet haben soll, um sicher mit seinen Generälen zu kommunizieren. Es ist eine einfache Ersatzchiffre, bei der jeder Buchstabe im Klartext um eine bestimmte Anzahl von Stellen im Alphabet verschoben wird. Die Schichtnummer, die Caesar verwenden sollte, war drei. Ersetzungschiffren werden häufig implementiert, indem das Klartextalphabet aufgeschrieben wird, wobei das Chiffretextalphabet über den Klartextbuchstaben geschrieben wird, verschoben um die Zahl, der die Kommunizierenden zustimmen. Eine Verschiebung von drei setzt den Buchstaben D über den Klartext A, E über B und so weiter. Die Anzahl der verschobenen Zeichen wird als einfache Form eines Schlüssels betrachtet.

- Atbash. Diese Chiffre ist eine Ersatzchiffre, bei der das Klartext-Alphabet in umgekehrter Reihenfolge auf sich selbst abgebildet wird. Mit anderen Worten, der Klartextbuchstabe A wird dem Chiffretext Z zugeordnet, B wird Y, C X usw. zugeordnet. Atbash ist nach den beiden ersten und zwei letzten Buchstaben des hebräischen Alphabets benannt. Es wird angenommen, dass es seit Hunderten von Jahren in Gebrauch ist.

- Einfache Substitution. Dieser wird auch seit Hunderten von Jahren verwendet. Es ersetzt jedes Klartextzeichen durch ein anderes Chiffretextzeichen, was zu einem 26-stelligen Schlüssel führt. Es unterscheidet sich von der Caesar-Chiffre, weil das Verschlüsselungsalphabet völlig durcheinander ist, anstatt einfach eine einheitliche Anzahl von Stellen zu verschieben.

- Vigenère. Diese Chiffre ist eine Form der polyalphabetischen Substitution, dh sie basiert auf der Substitution unter Verwendung mehrerer Substitutionsalphabete. Die Vigenère-Chiffre verwendet eine Reihe von miteinander verwobenen Caesar-Chiffren, die auf den Buchstaben eines Schlüsselworts basieren. Der Originaltext wird mit dem sogenannten Vigenère-Quadrat oder Vigenère-Tisch verschlüsselt.

- Homophone Substitution. Diese Ersetzungschiffre verwendet mehrere verschiedene Chiffretextbuchstaben, um einzelne Klartextbuchstaben zu ersetzen. Diese Art von Chiffre ist in der Regel viel schwieriger zu brechen als Standard-Substitutions-Chiffren.

Diese historischen Chiffren sind immer noch relevant, da sie verschiedene grundlegende Komponenten moderner Chiffren wie Substitution und Transposition verwenden.

Chiffren können in und aus der Mode kommen, abhängig von ihrer Erfolgsbilanz für die Stärke gegen Angriffe sowie der Entdeckung neuer Angriffsvektoren. Erfahren Sie mehr über die ersten Schritte zur sicheren Verwendung von Chiffren, indem Sie die Grundlagen der symmetrischen Schlüsselverschlüsselungsalgorithmen verstehen.

Leave a Reply