salakirjoitus

mikä on salakirjoitus?

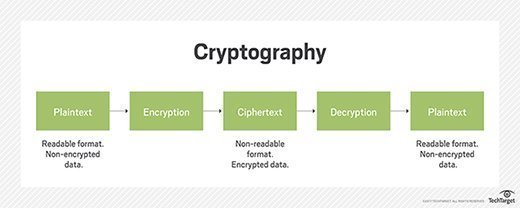

salakirjoitusalgoritmeja tutkivassa salakirjoitusalgoritmissa salakirjoitus on tiedon salaamiseen ja salauksen purkamiseen tarkoitettu algoritmi.

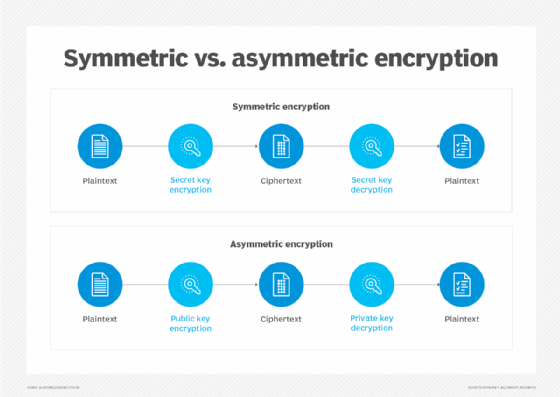

symmetrinen avaimen salaus, jota kutsutaan myös salaisen avaimen salaukseksi, riippuu symmetrisesti toimivien salakirjoitusten käytöstä. Symmetristen salausalgoritmien avulla samaa salausavainta sovelletaan dataan samalla tavalla, olipa tavoitteena muuttaa plaintext salatekstiksi tai ciphertext plaintextiksi. Salakirjoitin muuntaa tietoja käsittelemällä alkuperäiset, selkotekstimerkit tai muut tiedot salakirjoitukseksi. Salakirjoitustekstin pitäisi näkyä satunnaisena datana.

perinteisesti salakirjoituksissa käytettiin näitä kahta päätyyppiä:

- Transpositiosalakirjoitukset pitävät kaikki alkuperäiset databitit tavussa, mutta sekoittavat niiden järjestyksen.

- Korvaussalakirjoitukset korvaavat tietyt tietojaksot muilla tietojaksoilla. Yksi substituutiotyyppi olisi esimerkiksi muuttaa kaikki bitit, joiden arvo on 1 arvoksi 0, ja päinvastoin.

jommastakummasta menetelmästä tuotettua dataa kutsutaan salakirjoitukseksi.

nykyaikaiset salakirjoitukset mahdollistavat yksityisen viestinnän monissa eri verkkoprotokollissa, kuten Transport Layer Security (TLS) – protokollassa ja muissa, jotka tarjoavat verkkoliikenteen salauksen. Monet viestintätekniikat, kuten puhelimet, digitaalitelevisio ja pankkiautomaatit, luottavat salakirjoituksiin turvallisuuden ja yksityisyyden säilyttämiseksi.

miten salakirjoitukset vaikuttavat?

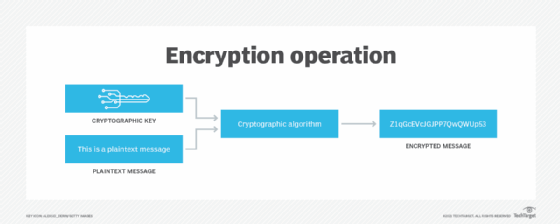

salakirjoituslaite käyttää kiinteiden sääntöjen järjestelmää — salausalgoritmia — muuttaakseen selkotekstin, luettavan viestin, salakirjoitukseksi, joka on näennäisesti satunnainen merkkijono. Salakirjoitukset voidaan suunnitella niin, että ne salaavat tai purkavat streamissa olevia bittejä, joita kutsutaan stream-salakirjoituksiksi. Tai ne voivat käsitellä salakirjoitusta yhtenäisissä lohkoissa, joissa on tietty määrä bittejä, joita kutsutaan lohkosalakirjoituksiksi.

nykyaikaiset salakirjoitustoteutukset riippuvat algoritmista ja salaisesta avaimesta, jota salausalgoritmi käyttää datan muokkaamiseen sitä mukaa kuin se salataan. Pitempiä avaimia käyttävät, bitteinä mitatut salakirjoitukset ovat tehokkaampia raa ‘ an voiman hyökkäyksiä vastaan. Mitä pidempi näppäimen pituus on, sitä raaempia voimakeinoja tarvitaan selkokielen paljastamiseksi. Vaikka salakirjoituksen vahvuus ei aina riipu avaimen pituudesta, asiantuntijat suosittelevat, että nykyaikaiset salakirjoitukset konfiguroidaan käyttämään vähintään 128 bittiä tai enemmän avaimia algoritmin ja käyttötapauksen mukaan.

avain on olennainen osa salausalgoritmia-siinä määrin, että reaalimaailman salauksessa avain pidetään salassa, ei algoritmi. Vahvat salausalgoritmit on suunniteltu niin, että vaikka joku tietäisi algoritmin, pitäisi olla mahdotonta tulkita salakirjoitusta tuntematta sopivaa avainta. Näin ollen, ennen kuin salakirjoitus voi toimia, sekä lähettäjällä että vastaanottajalla on oltava avain tai joukko avaimia.

symmetrisillä avainalgoritmeilla samaa avainta käytetään tiedon salaukseen ja salauksen purkuun. Epäsymmetriset avainalgoritmit käyttävät julkisia avaimia ja yksityisiä avaimia tietojen salaamiseen ja salauksen purkamiseen.

epäsymmetrisessä salauksessa, joka tunnetaan myös julkisen avaimen salauksena, avaimet ovat suuria lukuja, jotka on paritettu yhteen, mutta jotka eivät ole identtisiä (epäsymmetrisiä). Avainpareja ovat muun muassa seuraavat:

- julkinen avain voidaan jakaa kaikille.

- yksityinen eli salainen avain pidetään salassa.

jompaakumpaa avainta voidaan käyttää viestin salaamiseen; salauksen purkamiseen käytetään päinvastaista avainta kuin viestin salaamiseen käytetty avain.

avainparin omistaja käyttää salauksen purkamiseen tai salaamiseen parin yksityistä tai salaista avainta, kun taas julkista avainta käyttää kuka tahansa, joka haluaa salata viestin, jonka voi purkaa vain yksityisen avaimen haltija.

mihin salakirjoituksia käytetään?

symmetrisiä salakirjoituksia käytetään yleisimmin verkkoviestinnän turvaamiseen. Ne on myös sisällytetty moniin eri verkkoprotokolliin, joita käytetään tiedonvaihtoon. Esimerkiksi Secure Sockets Layer ja TLS käyttävät salakirjoituksia sovelluskerroksen tietojen salaamiseen, varsinkin kun niitä käytetään HTTP Secure (HTTPS) – sovelluksen kanssa.

virtuaaliset yksityiset verkot, jotka yhdistävät etätyöntekijät tai etähaarat yritysverkkoihin, käyttävät symmetrisillä avainalgoritmeilla varustettuja protokollia tietoliikenteen suojaamiseksi. Symmetriset salakirjoitukset suojaavat tietosuojaa useimmissa Wi-Fi-verkoissa, verkkopankki-ja verkkokauppapalveluissa sekä matkapuhelinliikenteessä.

jotkut protokollat käyttävät asymmetristä salausta päätepisteiden salaamiseen ja todentamiseen. He käyttävät sitä myös turvatakseen symmetristen avainten vaihdon istuntodatan salaamiseksi. Näitä protokollia ovat seuraavat:

- TLS

- HTTPS

- Secure Shell

- Open Pretty Good Privacy

- Secure/Multipurpose Internet Mail Extensions

Vaikka julkisen avaimen salausta pidetään turvallisempana kuin symmetristä salausta, se on myös laskennallisesti intensiivisempi. Suorituskykysyistä protokollat turvautuvat usein symmetrisiin avainalgoritmeihin istuntotiedon salaamisessa.

ero koodien ja salakirjoitusten välillä

koodit ja salakirjoitukset ovat eri tapoja salata viesti. Koodi on tapa muuttaa sanomaa korvaamalla jokainen sana toisella sanalla, jolla on eri merkitys.

toisaalta salakirjoitin muuntaa viestin käyttäen algoritmiaan, joka muuttaa viestissä olevia kirjaimia ja sanoja edustavan datan. Salakirjoituksia on helpompi toteuttaa ja käyttää tietokoneiden kanssa, koska algoritmit ovat automatisoituja ja helposti ohjelmoitavia.

Salakirjoitustyyppejä

salakirjoituksia voidaan luonnehtia eri tavoin, muun muassa seuraavasti:

- Lohkosalakirjoitukset salaavat tasaisen kokoisia datalohkoja.

- Virtasalakirjoitusta voidaan soveltaa tietovirroihin, jotka usein vastaanotetaan ja lähetetään verkon kautta.

salakirjoitukset voivat riippua perinteisistä avaimista, joita käytetään suoraan avainsalakirjoitukseen, tai elliptisestä käyräsalakirjoituksesta (ECC). Kun ECC: tä käytetään 160-bittisen avaimen kanssa, se voi tarjota perinteisen salakirjoituksen turvan, jollaista käytetään RSA: n (Rivest-Shamir-Adleman) kryptosysteemissä käyttäen avainta, jonka pituus on 1 024 bittiä.

nykyajan salausalgoritmit on suunniteltu kestämään hyökkäyksiä silloinkin, kun hyökkääjä tietää, mitä salausta käytetään. Historiallisesti salakirjoitukset ovat olleet turvattomampia hyökkäyksiä vastaan, koska niitä käytettiin plaintexin koodaamiseen käsin ja ne voitiin helpommin analysoida ja murtaa tietokoneen voimalla.

esimerkkejä salakirjoituksista

joitakin tunnettuja historiallisia salakirjoituksia ovat seuraavat:

- Caesar. Salakirjoitusta pidetään Julius Caesarilla, jonka sanotaan käyttäneen sitä kommunikoidakseen turvallisesti kenraaliensa kanssa. Se on yksinkertainen substituutiosalakirjoitus, jossa selkotekstin jokaista kirjainta siirretään tietty määrä paikkoja aakkostoa alaspäin. Caesarin käyttämä vuoronumero oli kolme. Korvaussalakirjaimet toteutetaan usein kirjoittamalla alas selkotekstikirjaimet, jolloin selkotekstikirjainten yläpuolelle kirjoitettua salatekstiaakkostoa siirretään sen numeron mukaan, johon viestittelijät suostuvat. Kolmen muutos asettaa D-kirjaimen selkotekstin a yläpuolelle, E B: n yläpuolelle ja niin edelleen. Siirrettyjen merkkien määrää pidetään yksinkertaisena avaimen muotona.

- Atbash. Tämä salakirjoitus on substituutiosalakirjoitus, jossa selkotekstinen aakkosto on kartoitettu itseensä, mutta käänteisessä järjestyksessä. Toisin sanoen, selkoteksti kirjain A on kartoitettu ciphertext Z, B on kartoitettu y, C x ja niin edelleen. Atbaš on nimetty heprealaisen kirjaimiston kahden ensimmäisen ja kahden viimeisen kirjaimen mukaan. Sen arvellaan olleen käytössä satoja vuosia.

- yksinkertainen korvaaminen. Tämäkin on ollut käytössä satoja vuosia. Se korvaa jokaisen tekstimerkin eri salakirjoitusmerkillä, jolloin tuloksena on käytännössä 26-merkkinen avain. Se eroaa Caesar-salakirjoituksesta, koska koodaava aakkosto on täysin sekaisin sen sijaan, että se vain siirtäisi yhtenäistä paikkamäärää.

- Vigenère. Tämä salakirjoitus on polyalfabeettisen substituution muoto, eli se perustuu substituutioon käyttämällä useita substituutioaakkosia. Vigenèren salakirjoituksessa käytetään useita toisiinsa kietoutuneita Caesar-salakirjoituksia, jotka perustuvat avainsanan kirjaimiin. Alkuperäinen teksti on salattu niin sanotulla Vigenèren aukiolla tai vigenèren taululla.

- Homofoninen substituutio. Tämä korvaava salakirjoitus käyttää useita eri salakirjaimia korvaamaan yksittäisiä selkotekstikirjaimia. Tämän tyyppinen salakirjoitus on tyypillisesti paljon vaikeampi murtaa kuin tavalliset korvaavat salakirjoitukset.

nämä historialliset salakirjoitukset ovat edelleen merkityksellisiä, koska niissä käytetään erilaisia nykyaikaisten salakirjoitusten perusosia, kuten korvaamista ja saattamista osaksi kansallista lainsäädäntöä.

Salakirjoituslaitteet voivat mennä sisään ja pois muodista, riippuen niiden jäljistä voimaa hyökkäyksiä vastaan, sekä uusien hyökkäysvektorien löytymisestä. Tutustu ensiaskeliin salakirjoitusten turvallisessa käytössä ymmärtämällä symmetristen salausalgoritmien perusteet.

Leave a Reply