CCNA 1 Examen Final de Práctica V5. 0 Respuestas

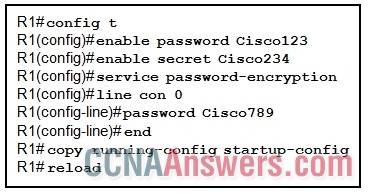

Consulte la exhibición. ¿Cuál será el resultado de introducir esta configuración la próxima vez que un administrador de red conecte un cable de consola al router y no se hayan introducido comandos adicionales?

Se requerirá que el administrador ingrese Cisco123.

Se requerirá que el administrador ingrese Cisco234.

Se requerirá que el administrador ingrese Cisco789.

El administrador recibirá el mensaje R1>.

2. ¿Por qué se incluyen números de puerto en el encabezado TCP de un segmento?

para indicar la interfaz de enrutador correcta que se debe usar para reenviar un segmento

para identificar qué puertos de conmutador deben recibir o reenviar el segmento

para determinar qué protocolo de capa 3 se debe usar para encapsular los datos

para permitir que un host receptor reenvíe los datos a la aplicación adecuada

para permitir que el host receptor ensamble el paquete en el orden adecuado

3. ¿Cuáles son las dos características de una red escalable? (Elige dos.)

se sobrecarga fácilmente con mayor tráfico

crece en tamaño sin afectar a los usuarios existentes

no es tan confiable como una red pequeña

adecuado para dispositivos modulares que permiten la expansión

ofrece un número limitado de aplicaciones

4. ¿Qué tres declaraciones describen características o funciones del control de acceso a medios? (Elige tres.)

El acceso controlado a medios implica el manejo de colisiones.

Es responsable de detectar errores de transmisión en los datos transmitidos.

Utiliza acceso basado en contención, también conocido como acceso determinista.

802.11 utiliza CSMA / CD.

Los protocolos de capa de enlace de datos definen las reglas para el acceso a diferentes medios.

Ethernet utiliza CSMA / CD.

5. Un usuario está intentando hacer un http://www.cisco.com/ sin éxito. ¿Qué dos valores de configuración se deben establecer en el host para permitir este acceso? (Elige dos.)

servidor DNS

servidor WINS

HTTP server

puerta de enlace predeterminada

Netbios

6. ¿Cuáles son las dos funciones principales de un router? (Elige dos.)

conmutación de paquetes

microsegmentation

resolución de nombres de dominio

selección de ruta

control de flujo

7. Abra la actividad PT. Realice las tareas en las instrucciones de actividad y luego responda la pregunta.

¿Qué información se obtiene de la salida de este comando?

10.20.20.3, una respuesta autoritativa

10.20.20.3, respuesta no autoritativa

10.20.20.4, una respuesta autoritativa

10.20.20.4, respuesta no autoritativa

8. Un PC que se comunica con un servidor web utiliza un tamaño de ventana de 6.000 bytes al enviar datos y un tamaño de paquete de 1.500 bytes. ¿Qué byte de información reconocerá el servidor web después de haber recibido cuatro paquetes de datos del PC?

1,500

1,501

6,000

6,001

9. ¿Por qué los cables emparejados están retorcidos en un cable CAT5?

para facilitar la terminación del cable en el conector

para extender la longitud de señalización

para mejorar la resistencia mecánica

para proporcionar cancelación de ruido electromagnética

10. ¿Cuáles son las dos formas en que TCP utiliza los números de secuencia en un segmento? (Elige dos.)

para identificar los segmentos faltantes en el destino

para volver a ensamblar los segmentos en la ubicación remota

para especificar el orden en que los segmentos viajan de origen a destino

para limitar el número de segmentos que se pueden enviar desde una interfaz a la vez

para determinar si el paquete cambió durante el tránsito

Respuesta correcta:

12. El administrador de una sucursal recibe un prefijo IPv6 de 2001: db8: 3000:: / 52 del administrador de red corporativa. ¿Cuántas subredes puede crear el administrador?

13. ¿Qué hace que el cableado de fibra sea preferible al de cobre para interconectar edificios? (Elige tres.)

mayores distancias por cable

menor costo de instalación

susceptibilidad limitada a EMI / RFI

conexiones duraderas

mayor potencial de ancho de banda

fácilmente terminado

14. ¿Cuál es una función del comando show ip route cuando se usa como herramienta para solucionar problemas de conectividad de red?

indica el punto de falla en la conexión

muestra la dirección IP del siguiente enrutador hop para cada ruta

enumera las direcciones IP de todos los saltos por los que pasará el tráfico para llegar a la red de destino

muestra las interfaces entrantes y salientes por las que pasará el tráfico para llegar a la red de destino

15. ¿Qué servicio traducirá las direcciones IP internas privadas a direcciones IP públicas enrutables por Internet?

ARP

DHCP

DNS

NAT

16. ¿Qué dos sentencias son correctas en una comparación de encabezados de paquetes IPv4 e IPv6? (Elige dos.)

El nombre del campo de suma de comprobación del encabezado de IPv4 se mantiene en IPv6.

El campo de dirección de destino es nuevo en IPv6.

El nombre del campo de dirección de origen de IPv4 se mantiene en IPv6.

El campo de versión de IPv4 no se guarda en IPv6.

El campo de Tiempo de vida de IPv4 ha sido reemplazado por el campo Límite de salto en IPv6.

17. ¿Qué declaración describe una característica de la utilidad traceroute?

Envía cuatro mensajes de solicitud de Eco.

Utiliza los mensajes de apagado de origen ICMP.

Se utiliza principalmente para probar la conectividad entre dos hosts.

Identifica los enrutadores en la ruta de un host de origen a un host de destino.

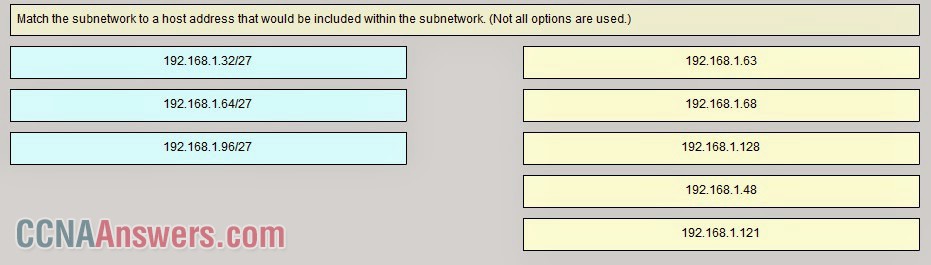

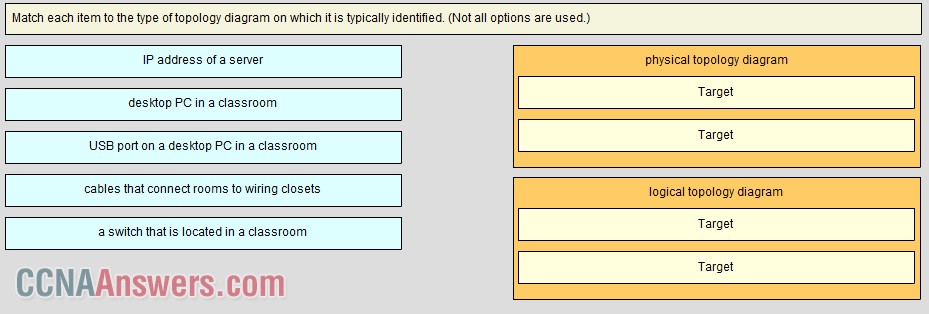

Consulte la exhibición. Usando VLSM, ¿cuál es la máscara de subred más grande y más pequeña que se requiere en esta red para minimizar el desperdicio de direcciones?

255.255.254.0 y 255.255.255.224

255.255.254.0 y 255.255.255.252

255.255.255.128 y 255.255.255.224

255.255.255.0 y 255.255.255.252

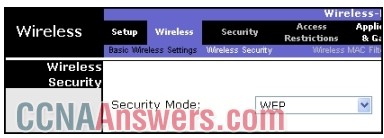

Consulte el gráfico. ¿Cuál es el efecto de configurar el modo de seguridad en WEP en el router integrado Linksys?

Identifica la LAN inalámbrica.

Permite al punto de acceso informar a los clientes de su presencia.

Traduce direcciones IP en nombres de dominio fáciles de recordar.

Cifra los datos entre el cliente inalámbrico y el punto de acceso.

Traduce una dirección interna o un grupo de direcciones en una dirección pública externa.

, Consulte el anexo. Desde el modo de configuración global, un administrador está intentando crear un banner de mensaje del día utilizando el comando banner motd V ¡Solo acceso autorizado! Los infractores serán perseguidos! V Cuando los usuarios inician sesión con Telnet, el banner no aparece correctamente. ¿Cuál es el problema?

El mensaje de banner es demasiado largo.

El carácter delimitador aparece en el mensaje de banner.

El símbolo “!”señala el final de un mensaje de banner.

Los banners de mensaje del día solo aparecerán cuando un usuario inicie sesión a través del puerto de la consola.

21. ¿Qué dos tipos de aplicaciones dependen de que su tráfico tenga prioridad sobre otros tipos de tráfico a través de la red? (Elige dos.)

correo electrónico

transferencia de archivos

mensajería instantánea

vídeo

voz

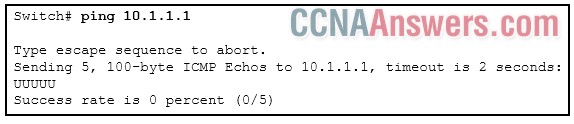

Consulte la exhibición. Un administrador está probando la conectividad con un dispositivo remoto con la dirección IP 10.1.1.1. ¿Qué indica la salida de este comando?

La conectividad con el dispositivo remoto se realizó correctamente.

Un enrutador a lo largo de la ruta no tenía una ruta al destino.

Un paquete ping está siendo bloqueado por un dispositivo de seguridad a lo largo de la ruta.

Se agotó el tiempo de conexión mientras se esperaba una respuesta del dispositivo remoto.

23. Rellene el espacio en blanco.

Un mordisco consiste en………….trozo.

Respuesta Correcta: 4

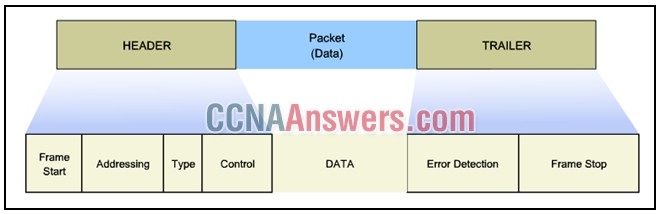

24. ¿Qué tres funciones principales proporciona la encapsulación de capa de enlace de datos? (Elige tres.)

direccionamiento

detección de errores

delimitador de marcos

identificación de puerto

determinación de ruta

Resolución de dirección IP

25. Se ha asignado a una pequeña oficina satelital el número total de red de 192.168.99.0 / 24 y el técnico de red puede subdividir las direcciones de red según sea necesario. La oficina necesita acceso a la red para dispositivos cableados e inalámbricos. Sin embargo, debido a las consideraciones de seguridad, estas dos redes deben estar separadas. La red cableada tendrá 20 dispositivos. La red inalámbrica tiene una conexión potencial de 45 dispositivos. Que esquema de direccionamiento sería más eficiente para estas dos redes?

192.168.99.0/26

192.168.99.64/27

192.168.99.0/27

192.168.99.32/26

192.168.99.0/27

192.168.99.32/28

192.168.99.0/28

192.168.99.16/28

192.168.99.0/28

192.168.99.64/26

26. Usando la configuración predeterminada, ¿cuál es el siguiente paso en la secuencia de arranque del enrutador después de que el IOS se cargue desde flash?

Realice la rutina POST.

Buscar un IOS de copia de seguridad en la ROM.

Cargue el programa de arranque desde la ROM.

Cargue el archivo de configuración en ejecución desde la RAM.

Busque y cargue el archivo de configuración de inicio desde NVRAM.

27. Rellene el espacio en blanco. No abreviar. Usa minúsculas.

¿Qué comando de modo de configuración de interfaz pone una interfaz de conmutador de capa 3 en modo de capa 3?

Respuesta Correcta: no switchport

28. ¿Qué es un ISP?

Es un cuerpo de estándares que desarrolla estándares de cableado y cableado para redes.

Es un protocolo que establece cómo se comunican los equipos dentro de una red local.

Es una organización que permite a individuos y empresas conectarse a Internet.

Es un dispositivo de red que combina la funcionalidad de varios dispositivos de red diferentes en uno.

29. Un administrador de red ha recibido una dirección de red de 192.31.7.64 / 26. ¿Cuántas subredes de igual tamaño se pueden crear a partir de la red /26 asignada utilizando un prefijo / 28?

30. ¿Cuáles son las tres partes de una dirección unicast global IPv6? (Elige tres.)

dirección de broadcast

prefijo de enrutamiento global

máscara de subred

ID de subred

IDENTIFICADOR de interfaz

31. Rellene el espacio en blanco.

En notación decimal punteada, la dirección IP……………es la última dirección de host de la red 172.25.0.64 / 26.

Respuesta correcta: 172.25.0.126

Respuesta correcta:

Consulte la exposición. HostA está intentando contactar a ServerB. ¿Qué dos afirmaciones describen correctamente el direccionamiento que HostA generará en el proceso? (Elige dos.)

Un paquete con la dirección IP de destino de RouterB.

Un fotograma con la dirección MAC de destino de SwitchA.

Un paquete con la dirección IP de destino de RouterA.

Un marco con la dirección MAC de destino de RouterA.

Un paquete con la dirección IP de destino del servidor.

Un marco con la dirección MAC de destino de ServerB.

34. ¿Qué hará un host en una red Ethernet si recibe un marco con una dirección MAC de destino que no coincide con su propia dirección MAC?

Descartará el marco.

reenviará el marco al siguiente host.

Eliminará el fotograma del medio.

Eliminará el marco de enlace de datos para verificar la dirección IP de destino.

35. Un administrador de red introduce el comando de cifrado de contraseña de servicio en el modo de configuración de un enrutador. ¿Qué logra este comando?

Este comando cifra las contraseñas a medida que se transmiten a través de enlaces WAN serie.

Este comando impide que alguien vea las contraseñas de configuración en ejecución.

Este comando habilita un algoritmo de cifrado sólido para el comando habilitar contraseña secreta.

Este comando encripta automáticamente las contraseñas de los archivos de configuración que se almacenan actualmente en NVRAM.

Este comando proporciona una contraseña cifrada exclusiva para el personal de servicio externo que se requiere para realizar el mantenimiento del enrutador.

36. ¿Cuál es uno de los propósitos del apretón de manos de tres vías de TCP?

enviar solicitudes de eco desde el origen al host de destino para establecer la presencia del destino

determinar la dirección IP del host de destino en preparación para la transferencia de datos

solicitar al destino que transfiera un archivo binario al origen

sincronizar números de secuencia entre el origen y el destino en preparación para la transferencia de datos

37. ¿Por qué tres razones se utilizó una tecnología de comunicaciones de datos sin conexión conmutada de paquetes al desarrollar Internet? (Elige tres.)

Puede adaptarse rápidamente a la pérdida de instalaciones de transmisión de datos.

Utiliza eficientemente la infraestructura de red para transferir datos.

Los paquetes de datos pueden recorrer múltiples rutas a través de la red simultáneamente.

Permite facturar el uso de la red por la cantidad de tiempo que se establece una conexión.

Requiere que se establezca un circuito de datos entre la fuente y el destino antes de que los datos puedan transferirse.

38. ¿Cuál es la función de CSMA / CA en una WLAN?

Proporciona el mecanismo para el acceso a los medios.

Describe el bloque de construcción más pequeño de la WLAN.

Asegura que los clientes están conectados a la WLAN correcta.

Permite que un host se mueva entre celdas sin pérdida de señal.

Consulte la exposición. ¿Qué dos configuraciones se pueden cambiar para mejorar la seguridad en la red inalámbrica? (Elige dos.)

modo de red

SSID

banda de radio

ancho de canal

canal estándar

SSID broadcast

40. Rellene el espacio en blanco con un número.

El tamaño mínimo de trama Ethernet es…………. byte. Cualquier cosa más pequeña que eso debe considerarse un “marco enano”.”

Respuesta correcta: 64

Consulte la exposición. Un ingeniero de red está intentando conectarse a un nuevo enrutador para realizar la configuración inicial. El ingeniero conecta un cable de vuelco desde el puerto serie de un PC al puerto Aux en el enrutador, luego configura el HyperTerminal como se muestra. El ingeniero no puede obtener un mensaje de inicio de sesión en HyperTerminal. ¿Qué solucionaría el problema?

Conéctese al puerto Ethernet del PC.

Cambie la configuración de conexión a paridad uniforme.

Mueva el cable al puerto de la consola del router.

Utilice un cable cruzado en lugar de un cable de vuelco.

42. Un router arranca y entra en el modo de configuración. ¿Cuál es la razón de esto?

La imagen de IOS está dañada.

Cisco IOS no se encuentra en la memoria flash.

El archivo de configuración falta en la NVRAM.

El proceso POSTERIOR ha detectado fallos de hardware.

Respuesta correcta:

44. Un administrador de red está diseñando una nueva infraestructura de red que incluye conectividad alámbrica e inalámbrica. ¿En qué situación se recomendaría una conexión inalámbrica?

El dispositivo de usuario final solo tiene una NIC Ethernet.

El dispositivo de usuario final requiere una conexión dedicada debido a los requisitos de rendimiento.

El dispositivo del usuario final necesita movilidad al conectarse a la red.

El área del dispositivo del usuario final tiene una alta concentración de RFI.

45. ¿Qué dispositivos deben protegerse para mitigar los ataques de suplantación de direcciones MAC?

Capa 7 dispositivos

Capa 4 dispositivos

dispositivos de Capa 2

dispositivos de Capa 3

46. Para volver a una configuración anterior, un administrador emite el comando copy tftp startup-config en un enrutador e introduce la dirección de host y el nombre de archivo cuando se le solicite. Una vez completado el comando, ¿por qué la configuración actual permanece sin cambios?

El comando debería haber sido copy startup-config tftp.

La configuración debería haberse copiado a la configuración en ejecución en su lugar.

Los cambios de configuración se copiaron en la RAM y requieren un reinicio para surtir efecto.

Un servidor TFTP solo se puede usar para restaurar Cisco IOS, no la configuración del enrutador.

47. Un equipo de red está comparando topologías WAN físicas para conectar sitios remotos a un edificio de la sede. ¿Qué topología proporciona alta disponibilidad y conecta algunos, pero no todos, sitios remotos?

parcial de malla

hub and spoke

punto-a-punto

48. Una empresa mediana está investigando las opciones disponibles para conectarse a Internet. La compañía está buscando una opción de alta velocidad con acceso dedicado y simétrico. ¿Qué tipo de conexión debe elegir la empresa?

DSL

acceso telefónico

satélite

línea arrendada

módem de cable

49. ¿Qué son dos acciones realizadas por un switch Cisco? (Elige dos.)

creación de una tabla de enrutamiento basada en la primera dirección IP del encabezado del marco

uso de las direcciones MAC de origen de los marcos para crear y mantener una tabla de direcciones MAC

reenvío de marcos con direcciones IP de destino desconocidas a la puerta de enlace predeterminada

utilización de la tabla de direcciones MAC para reenviar marcos a través de la dirección MAC de destino

la tabla de direcciones MAC

50. ¿Qué modo de configuración de enrutador usaría un administrador para configurar el enrutador para el acceso de inicio de sesión SSH o Telnet?

línea

router

mundial

interfaz

EXEC privilegiado

51. ¿Qué información se agrega durante la encapsulación en la capa 3 de OSI?

MAC de origen y destino

protocolo de aplicación de origen y destino

número de puerto de origen y destino

dirección IP de origen y destino

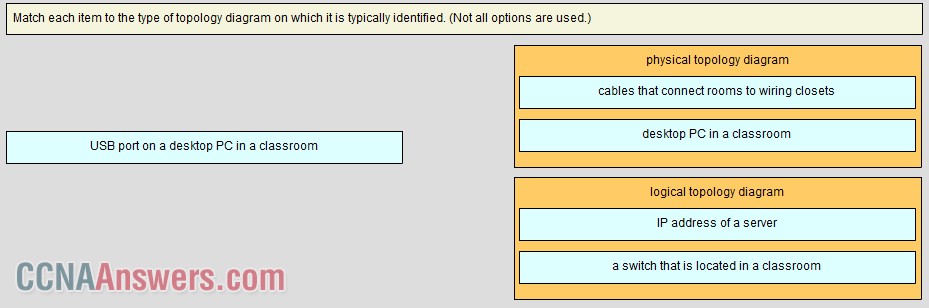

Se refiere a la exhibición. ¿Qué capa del modelo OSI formatearía los datos de esta manera?

física

red

enlace de datos

transporte

aplicación

53. ¿Qué notación de dirección IPv6 es válida?

2001:0DB8::ABCD::1234

ABCD:160D::4GAB:FFAB

2001:DB8:0:1111::200

2001::ABCD::

54. Abra la actividad PT. Realice las tareas en las instrucciones de actividad y luego responda la pregunta.

¿Cuál es la palabra clave secreta que se muestra en la página web?

router

switch

marco

paquete

cisco

55. La tabla ARP en un conmutador mapea qué dos tipos de direcciones juntas?

Capa 3 dirección a una dirección de Capa 2

Capa 3 dirección de una Capa de 4 dirección

Capa de 4 direcciones para una Capa de 2 dirección

Capa 2 en dirección a una Capa de 4 dirección

56. Un administrador de red está solucionando problemas de conectividad en un servidor. Usando un comprobador, el administrador nota que las señales generadas por la NIC del servidor están distorsionadas y no se pueden usar. ¿En qué capa del modelo OSI se categoriza el error?

capa de presentación

de la capa de red

capa física

capa de enlace de datos

57. Un usuario llama al servicio de asistencia para informar que una estación de trabajo con Windows XP no puede conectarse a la red después del inicio y que una ventana emergente dice “Esta conexión tiene conectividad limitada o no tiene conectividad.”El técnico le pide al usuario que emita el comando ipconfig /all. El usuario informa que la dirección IP es 169.254.69.196 con una máscara de subred de 255.255.0.0 y no se muestra nada para la dirección IP del servidor DNS. ¿Cuál es la causa del problema?

La NIC de la estación de trabajo ha funcionado mal.

La máscara de subred se configuró incorrectamente.

La dirección IP del servidor DNS debe configurarse.

La estación de trabajo no puede obtener una dirección IP de un servidor DHCP.

Leave a Reply